Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Le tecnologie emergenti includono una varietà di tecnologie come la tecnologia educativa, la tecnologia dell'informazione, la nanotecnologia, la biotecnologia, la scienza cognitiva, la psicotecnologia, la robotica e intelligenza artificiale.

Qui, quali sono alcune nuove tecnologie emergenti?

Ecco le prime 10 tecnologie emergenti nel 2019, secondo il rapporto:

- IoT. L'IoT sta guidando i cambiamenti aziendali fornendo i dati necessari per migliorare il marketing, aumentare le vendite e ridurre i costi, secondo il rapporto.

- Intelligenza Artificiale (AI)

- 5G.

- Elaborazione senza server.

- Blockchain.

- Robotica.

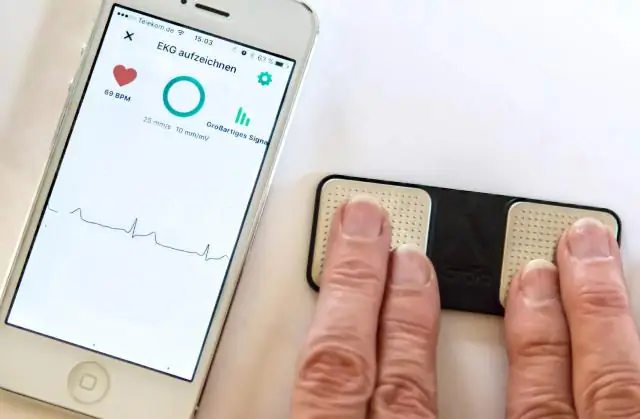

- Biometrica.

- Stampa 3D.

Allo stesso modo, cosa si intende per tecnologie emergenti? Tecnologia emergente è un termine generalmente usato per descrivere una nuova tecnologia , ma può anche riferirsi al continuo sviluppo di un esistente tecnologia ; può essere leggermente diverso significato quando utilizzato in aree diverse, come media, affari, scienza o istruzione.

Allo stesso modo, quali sono le sette tecnologie emergenti?

7 tecnologie emergenti da apprendere nel 2019 (S5E13)

- Internet of Things (IoT) Al giorno d'oggi, abbiamo molti dispositivi collegati tra loro.

- Cloud computing.

- Blockchain.

- Intelligenza Artificiale (AI)

- Grandi dati.

- AR e VR.

- Calcolo quantistico.

Qual è l'impatto delle tecnologie emergenti?

L'evidenza suggerisce che l'ultima tecnologie , come l'intelligenza artificiale e la robotica, vengono utilizzati dalle organizzazioni per automatizzare attività semplici e ripetitive e per prendere decisioni complesse in modo rapido e accurato tramite algoritmi predittivi.

Consigliato:

Quali aziende utilizzano Yardi?

Chi usa Yardi? Sito web dell'azienda Dimensione dell'azienda ACT 1 (Artists' Cooperative Theatre) act1online.com 50-200 BROCK & SCOTT PLLC brockandscott.com 500-1000 Deverell Smith deverellsmith.com 50-200 The Durst Organization Inc. durst.org 500-1000

Quali metodi di sicurezza wireless utilizzano la crittografia TKIP?

È stato progettato per fornire una crittografia più sicura rispetto al notoriamente debole Wired Equivalent Privacy (WEP), il protocollo di sicurezza WLAN originale. TKIP è il metodo di crittografia utilizzato in Wi-Fi Protected Access (WPA), che ha sostituito WEP nei prodotti WLAN

Quali sono le tecnologie esponenziali?

Le tecnologie esponenziali includono intelligenza artificiale (AI), realtà aumentata e virtuale (AR, VR), scienza dei dati, biologia digitale e biotecnologia, medicina, nanotecnologia e fabbricazione digitale, reti e sistemi informatici, robotica e veicoli autonomi

Quali tre tecnologie dovrebbero essere incluse in un SOC?

Quali tre tecnologie dovrebbero essere incluse in un sistema di gestione degli eventi e delle informazioni di sicurezza SOC? (Scegliere tre.) Server proxy, autenticazione utente e sistemi di prevenzione delle intrusioni (IPS) sono dispositivi e meccanismi di sicurezza implementati nell'infrastruttura di rete e gestiti dal centro operativo di rete (NOC)

In che modo le tecnologie SDN e di virtualizzazione stanno cambiando la rete?

Le tecnologie SDN e NFV sono complementari Uno degli elementi chiave che facilitano l'adozione di SDN è il crescente utilizzo della virtualizzazione delle funzioni di rete. Le tecnologie SDN e NFV sono complementari, con NFV che fornisce molti dei servizi effettivi gestiti in una rete definita dal software