Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Il server delle applicazioni, invece di prendere semplicemente il nome utente dall'intestazione, lo farà per primo convalidare il JWT : se la firma è corretta, allora l'utente è corretto autenticato e la richiesta va a buon fine. in caso contrario, il server delle applicazioni può semplicemente rifiutare la richiesta.

Inoltre, come posso convalidare una firma JWT?

Per verificare la firma, dovrai:

- Controlla l'algoritmo di firma. Recupera la proprietà alg dall'intestazione decodificata.

- Confermare che il token sia firmato correttamente utilizzando la chiave corretta. Controlla la firma per verificare che il mittente del JWT sia chi dice di essere e che il messaggio non sia stato modificato lungo il percorso.

Oltre a quanto sopra, quanti segmenti contiene un JSON Web Token JWT per convalidare l'autenticità di un client? Convalidare firma A JWT contiene tre segmenti , un'intestazione, un corpo e una firma. La firma segmento può essere abituato convalidare l'autenticità del gettone in modo che sia Potere essere attendibile dalla tua applicazione.

Rispetto a questo, perché JWT non è sicuro?

I contenuti in un token web json ( JWT ) sono non intrinsecamente sicuro , ma è disponibile una funzionalità integrata per la verifica dell'autenticità del token. La natura asimmetrica della crittografia a chiave pubblica rende JWT verifica della firma possibile. Una chiave pubblica verifica a JWT è stato firmato dalla chiave privata corrispondente.

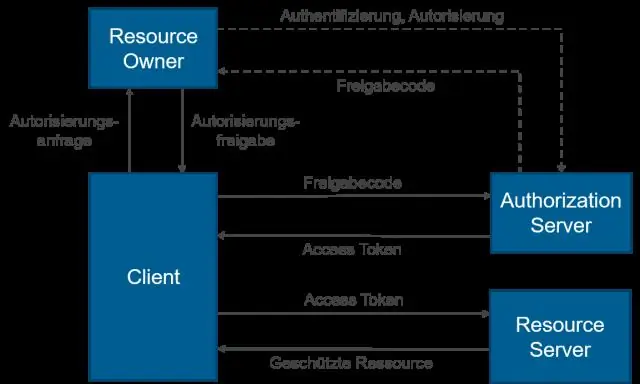

JWT è un OAuth?

Fondamentalmente, JWT è un formato token. OAuth è un protocollo di autorizzazione che può utilizzare JWT come segno. OAuth utilizza l'archiviazione lato server e lato client. Se vuoi fare un vero logout devi andare con OAuth2.

Consigliato:

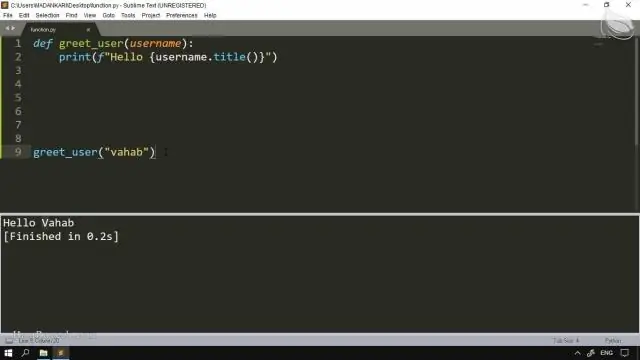

Come viene richiamato il metodo run() in Python?

Il metodo run() standard invoca l'oggetto chiamabile passato al costruttore dell'oggetto come argomento di destinazione, se presente, con argomenti sequenziali e parole chiave presi rispettivamente dagli argomenti args e kwargs. Attendi fino alla fine del thread

Come viene utilizzato il campionamento durante la memorizzazione del suono?

Il campionamento è quindi il processo di misurazione del livello sonoro (come una tensione da un microfono) a intervalli di tempo prestabiliti (l'intervallo di campionamento) e la memorizzazione dei valori come numeri binari. La scheda audio può ricreare il suono memorizzato utilizzando un convertitore digitale-analogico (DAC)

Come viene utilizzata la catena di blocchi nella catena di approvvigionamento?

Il monitoraggio in tempo reale di un prodotto in una catena di approvvigionamento con l'aiuto della blockchain riduce il costo complessivo dello spostamento degli articoli in una catena di approvvigionamento. I pagamenti possono essere elaborati da clienti e fornitori all'interno della catena di approvvigionamento utilizzando criptovalute piuttosto che clienti e fornitori piuttosto che fare affidamento su EDI

Come viene generato il token JWT?

JWT o JSON Web Token è una stringa che viene inviata nella richiesta HTTP (dal client al server) per convalidare l'autenticità del client. JWT viene creato con una chiave segreta e quella chiave segreta è privata per te. Quando ricevi un JWT dal client, puoi verificare quel JWT con questa chiave segreta

Come viene verificato JWT?

JWT o JSON Web Token è una stringa che viene inviata nella richiesta HTTP (dal client al server) per convalidare l'autenticità del client. JWT viene creato con una chiave segreta e quella chiave segreta è privata per te. Quando ricevi un JWT dal client, puoi verificare quel JWT con questa chiave segreta