- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

I punti di accesso Juniper Networks supportano tutti e tre i tipi standard di crittografia punto di accesso wireless-client: la crittografia legacy Wired Equivalent Privacy ( WEP ), Accesso protetto Wi-Fi ( WPA ) e WPA2 (chiamato anche RSN). Il tipo di crittografia è configurato nei profili del servizio WLAN nella scheda Impostazioni di sicurezza.

Considerando questo, qual è il tipo di crittografia per la rete wireless?

Il più comune genere è la sicurezza Wi-Fi, che include Wired Equivalent Privacy (WEP) e Wi-Fi Protected Access (WPA). WPA2 utilizza an crittografia dispositivo che crittografa il Rete con una chiave a 256 bit; la lunghezza della chiave maggiore migliora la sicurezza su WEP.

Sapete anche, quali sono i tre principali tipi di crittografia wireless? Maggior parte senza fili i punti di accesso sono dotati della possibilità di abilitare uno dei tre crittografia wireless standard: WiredEquivalent Privacy (WEP), Wi-Fi Protected Access (WPA) o WPA2.

Inoltre, sai qual è il miglior metodo di autenticazione per il wireless?

Ecco la valutazione di base dal migliore al peggiore dei moderni metodi di sicurezza Wi-Fi disponibili sui router moderni (dopo il 2006):

- WPA2 + AES.

- WPA + AES.

- WPA + TKIP/AES (TKIP è presente come metodo di fallback)

- WPA + TKIP.

- WEP.

- Rete aperta (nessuna sicurezza)

Qual è la migliore modalità di sicurezza per il WiFi?

WPA migliorato sicurezza , ma ora è anche considerato vulnerabile alle intrusioni. WPA2, mentre no Perfetto , è attualmente la scelta più sicura. Temporal Key Integrity Protocol (TKIP) e Advanced Encryption Standard (AES) sono i due diversi tipi di crittografia che vedrai utilizzati su reti protette con WPA2.

Consigliato:

Perché la crittografia simmetrica è più veloce della crittografia asimmetrica?

Per le funzioni di crittografia/decrittografia standard, gli algoritmi simmetrici generalmente funzionano molto più velocemente delle loro controparti asimmetriche. Ciò è dovuto al fatto che la crittografia asimmetrica è estremamente inefficiente. La crittografia simmetrica è progettata proprio per l'elaborazione efficiente di grandi volumi di dati

Quali metodi di sicurezza wireless utilizzano la crittografia TKIP?

È stato progettato per fornire una crittografia più sicura rispetto al notoriamente debole Wired Equivalent Privacy (WEP), il protocollo di sicurezza WLAN originale. TKIP è il metodo di crittografia utilizzato in Wi-Fi Protected Access (WPA), che ha sostituito WEP nei prodotti WLAN

La crittografia è uguale alla crittografia?

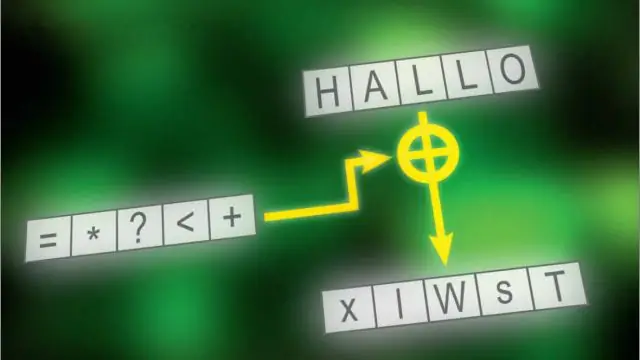

La crittografia è lo studio di concetti come crittografia, decrittografia, utilizzati per fornire comunicazioni sicure mentre la crittografia è il processo di codifica di un messaggio con un algoritmo

Qual è l'uso della suite di crittografia?

Una suite di crittografia è un insieme di informazioni che aiuta a determinare come il tuo server web comunicherà dati protetti su HTTPS. Un server web utilizza determinati protocolli e algoritmi per determinare come proteggerà il tuo traffico web. Questi sono gli ingredienti di una connessione sicura

Qual è la differenza tra l'override del metodo e l'occultamento del metodo?

Nella sostituzione del metodo, quando la variabile di riferimento della classe base punta all'oggetto della classe derivata, chiamerà il metodo sovrascritto nella classe derivata. Nel metodo nascosto, quando la variabile di riferimento della classe base punta all'oggetto della classe derivata, chiamerà il metodo nascosto nella classe base