- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

In poche parole, il porta predefinita per l'utilizzo di Desktop remoto Il protocollo è 3389. Questo la porta dovrebbe essere aperta tramite Windows Firewall per farlo RDP accessibile all'interno della rete locale.

Inoltre, come posso consentire la connessione al desktop remoto tramite firewall?

Per consentire connessioni desktop remoto tramite Windows Firewall

- Sul computer remoto, fare clic su Start e selezionare Pannello di controllo.

- Fare clic su Sistema e sicurezza.

- Fare clic su Consenti un programma tramite Windows Firewall in Windows Firewall.

- Fare clic su Modifica impostazioni e quindi selezionare la casella accanto a Desktop remoto.

- Fare clic su OK per salvare le modifiche.

Successivamente, la domanda è: come posso sapere se il mio firewall sta bloccando RDP? Accedere il server, fare clic su il icona di Windows e digita Windows Firewall in il barra di ricerca. Fare clic su Windows Firewall con sicurezza avanzata. Scorri verso il basso per trovare una regola etichettata RDP (o usando la porta 3389 ). Fare doppio clic su il regola, quindi fare clic su il Scheda ambito.

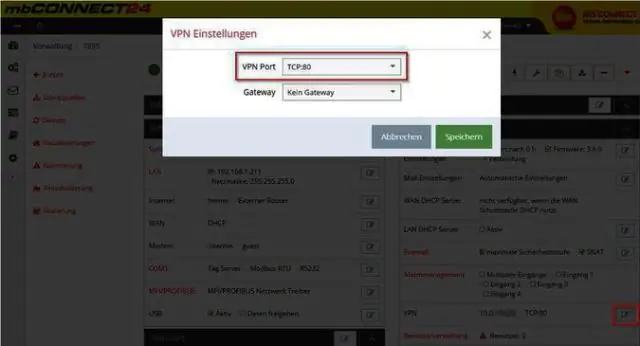

Allo stesso modo, viene chiesto, la porta 3389 è aperta?

Apertura il 3389 porto è in genere sicuro se si mantiene il computer aggiornato con gli ultimi aggiornamenti di Windows, anche se esiste una vulnerabilità con l'RDP in cui gli aggressori possono inviare una sequenza di pacchetti a questo porta e potenzialmente accedere al tuo computer.

Quali porte sono necessarie per RDP?

Per impostazione predefinita, il server ascolta su TCP porta 3389 e UDP porta 3389. Microsoft attualmente fa riferimento al proprio RDP ufficiale software client come Connessione desktop remoto, precedentemente "Servizi terminal Cliente ".

Consigliato:

Chi è la persona che deve essere informata delle violazioni della privacy?

L'HHS richiede la notifica di tre tipi di entità in caso di violazione dei dati PHI: singole vittime, media e autorità di regolamentazione. L'entità coperta deve informare le persone interessate dalla violazione delle PHI non garantite entro 60 giorni dalla scoperta della violazione. “Questa può essere una domanda

Quale dispositivo è necessario affinché il tuo PC comunichi sulle linee telefoniche?

Abbreviazione di modulatore/demodulatore, un modem è un dispositivo hardware che consente a un computer di inviare e ricevere informazioni tramite le linee telefoniche. Quando si invia un segnale, il dispositivo converte ("modula") i dati digitali in un segnale audio analogico e li trasmette su una linea telefonica

Quale viene utilizzato per determinare se un pezzo di dati nella cache deve essere riscritto nella cache?

Il bit indica anche il blocco di memoria associato che è stato modificato e non è stato ancora salvato in memoria. Quindi, se un pezzo di dati nella cache deve essere riscritto nella cache, il bit sporco deve essere impostato a 0. Dirtybit=0 è la risposta

Riesci a scoprire quante immagini sono necessarie affinché la stereoscopia funzioni?

La stereoscopia è la produzione dell'illusione della profondità in una fotografia, un film o un'altra immagine bidimensionale mediante la presentazione di un'immagine leggermente diversa a ciascun occhio, che aggiunge il primo di questi segnali (stereopsis). Le due immagini vengono poi combinate nel cervello per dare la percezione della profondità

Come posso verificare se la porta 443 è aperta Linux?

Digita il comando ss o netstat per vedere se una porta TCP 443 è in uso su Linux? La porta 443 è in uso e aperta dal servizio nginx