- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Protocollo di autenticazione Challenge Handshake ( CAP ) è un processo di autenticazione di un utente a un'entità di rete, che può essere qualsiasi server, ad esempio il Web o il provider di servizi Internet (ISP). CAP è utilizzato principalmente per sicurezza scopi.

Allora, come funziona CHAP?

CAP è uno schema di autenticazione utilizzato dai server PPP (Point-to-Point Protocol) per convalidare l'identità dei client remoti. La verifica si basa su un segreto condiviso (come la password del cliente). Dopo il completamento della fase di creazione del collegamento, l'autenticatore invia un messaggio di "sfida" al peer.

In secondo luogo, il tipo usa la crittografia? Si usa CHAP da un autenticatore per verificare l'identità di una parte che richiede l'accesso. CHAP è crittografato? ? Il CAP protocollo fa non richiedono che i messaggi siano criptato.

Tenendo questo in considerazione, cos'è il PAP nella sicurezza?

Protocollo di autenticazione della password ( PAP ) è un protocollo di autenticazione basato su password utilizzato da Point to Point Protocol (PPP) per convalidare gli utenti. Supporto per quasi tutti i server remoti del sistema operativo di rete PAP . Tra PAP carenze è il fatto che trasmette password non crittografate (cioè in testo semplice) sulla rete.

Quale è meglio ragazzo o papà?

La principale differenza tra PAP e CAP è questo PAP è un protocollo di autenticazione che consente al protocollo Point to Point di convalidare gli utenti, mentre CAP è un protocollo di autenticazione che fornisce meglio sicurezza di PAP.

Consigliato:

Che cos'è la sicurezza informatica di RMF?

Il Risk Management Framework (RMF) è il "quadro comune per la sicurezza delle informazioni" per il governo federale e i suoi appaltatori. Gli obiettivi dichiarati di RMF sono: Migliorare la sicurezza delle informazioni. Rafforzare i processi di gestione del rischio. Incoraggiare la reciprocità tra le agenzie federali

Che cos'è un sistema SIEM per la gestione delle informazioni sulla sicurezza e degli eventi?

La gestione delle informazioni di sicurezza e degli eventi (SIEM) è un approccio alla gestione della sicurezza che combina le funzioni SIM (gestione delle informazioni di sicurezza) e SEM (gestione degli eventi di sicurezza) in un unico sistema di gestione della sicurezza. L'acronimo SIEM si pronuncia 'sim' con la e muta. Scarica questa guida gratuita

Che cos'è l'infrastruttura per la sicurezza delle informazioni?

La sicurezza delle infrastrutture è la sicurezza fornita per proteggere le infrastrutture, in particolare le infrastrutture critiche, come aeroporti, autostrade, trasporti ferroviari, ospedali, ponti, nodi di trasporto, comunicazioni di rete, media, rete elettrica, dighe, centrali elettriche, porti marittimi, raffinerie di petrolio e acqua sistemi

Che in realtà è solo una raccolta di funzioni middleware più piccole che impostano le intestazioni di risposta HTTP relative alla sicurezza?

Helmet è in realtà solo una raccolta di funzioni middleware più piccole che impostano le intestazioni di risposta HTTP relative alla sicurezza: csp imposta l'intestazione Content-Security-Policy per aiutare a prevenire attacchi di scripting tra siti e altre iniezioni tra siti

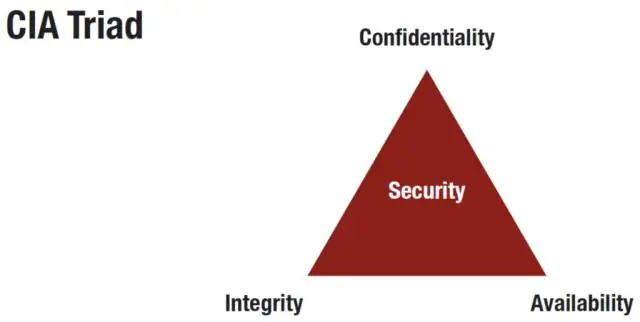

Che cosa hanno a che fare l'integrità e la disponibilità della riservatezza con la sicurezza?

Riservatezza significa che dati, oggetti e risorse sono protetti dalla visualizzazione non autorizzata e da altri accessi. Integrità significa che i dati sono protetti da modifiche non autorizzate per garantire che siano affidabili e corretti. Disponibilità significa che gli utenti autorizzati hanno accesso ai sistemi e alle risorse di cui hanno bisogno