Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Accesso remoto sicuro . Accesso remoto sicuro salvaguarda i dati sensibili quando si accede alle applicazioni da computer esterni alla rete aziendale. Accesso remoto sicuro chiede misure per garantire la sicurezza degli endpoint e utilizzare una VPN SSL per autenticare gli utenti e crittografare i dati.

Le persone chiedono anche, cosa si può fare per proteggere l'accesso remoto?

Suggerimenti di base sulla sicurezza per il desktop remoto

- Usa password complesse.

- Aggiorna il tuo software.

- Limitare l'accesso tramite firewall.

- Abilita l'autenticazione a livello di rete.

- Limita gli utenti che possono accedere utilizzando Desktop remoto.

- Imposta un criterio di blocco dell'account.

- Cambia la porta di ascolto per Desktop remoto.

- Usa gateway RDP.

Allo stesso modo, cosa significa accesso remoto? Accesso remoto è la capacità di accesso un computer o una rete a distanza tramite una connessione di rete. Accesso remoto consente agli utenti di accesso i sistemi di cui hanno bisogno quando non sono fisicamente in grado di connettersi direttamente; in altre parole, utenti accesso sistemi a distanza utilizzando una telecomunicazione o una connessione Internet.

A questo proposito, è sicuro consentire l'accesso remoto?

La maggior parte delle persone che possiedono computer hanno concesso accesso remoto a un tecnico informatico prima o poi. Inoltre, anche se può sembrare una violazione della sicurezza da concedere a distanza controllo sui tuoi sistemi, in realtà non è meno sicuro che consentire a qualcuno di accedere di persona.

Quali sono i tipi di accesso remoto?

In questo post discuteremo degli approcci più popolari all'accesso remoto: VPN, condivisione desktop, PAM e VPAM

- VPN: reti private virtuali.

- Condivisione del desktop.

- PAM: Gestione degli accessi privilegiati.

- VPAM: gestione degli accessi privilegiati del fornitore.

Consigliato:

Come posso dare a qualcuno un accesso remoto a MySQL?

Eseguire i seguenti passaggi per concedere l'accesso a un utente da un host remoto: Accedere al server MySQL localmente come utente root utilizzando il seguente comando: # mysql -u root -p. Ti viene richiesta la password di root di MySQL. Utilizzare un comando GRANT nel seguente formato per abilitare l'accesso per l'utente remoto

Come concedo l'accesso remoto a MySQL?

Eseguire i seguenti passaggi per concedere l'accesso a un utente da un host remoto: Accedere al server MySQL localmente come utente root utilizzando il seguente comando: # mysql -u root -p. Ti viene richiesta la password di root di MySQL. Utilizzare un comando GRANT nel seguente formato per abilitare l'accesso per l'utente remoto

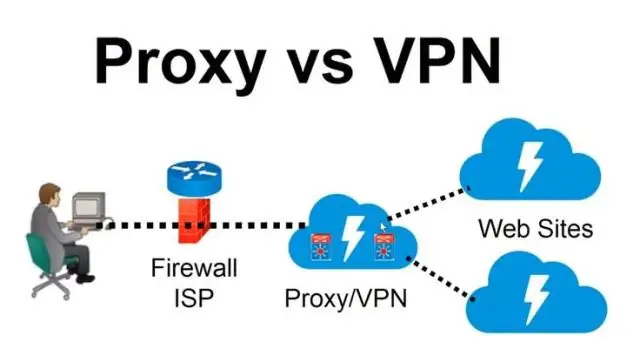

Qual è la differenza tra VPN e accesso remoto?

Una VPN è una rete privata più piccola che funziona su una rete pubblica più grande, mentre Remote Desktop è un tipo di software che consente agli utenti di controllare in remoto un computer. 2. Remote Desktop consente l'accesso e il controllo a un computer specifico, mentre VPN consente solo l'accesso a risorse di rete condivise

Come si annulla il servizio di accesso remoto MSN?

Per annullare un account MSN Premium o MSN Dial-Up a pagamento e convertire l'indirizzo e-mail in un account Hotmail gratuito, contattare l'assistenza MSN per annullare il servizio. La cancellazione del tuo servizio riporterà il tuo indirizzo e-mail a un account Hotmail gratuito senza modificare il tuo indirizzo e-mail effettivo

Qual è il protocollo di accesso multiplo per il controllo dell'accesso al canale?

9. Quale dei seguenti è il protocollo di accesso multiplo per il controllo dell'accesso al canale? Spiegazione: In CSMA/CD, si occupa del rilevamento della collisione dopo che si è verificata, mentre CSMA/CA si occupa della prevenzione della collisione. CSMA/CD è l'abbreviazione di Carrier Sensing Multiple Access/Collision detection