- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:29.

Crittografia è una funzione bidirezionale; Cos'è criptato può essere decifrato con la chiave appropriata. Hashing , tuttavia, è una funzione unidirezionale che codifica il testo in chiaro per produrre un riassunto del messaggio univoco. Un attaccante che ruba un file di password con hash deve quindi indovinare il parola d'ordine.

Inoltre, perché le password vengono in genere crittografate?

Per contrastare questi attacchi, ciascuno parola d'ordine è hash insieme a un unico pezzo di input generato casualmente (chiamato sale). Il sale è memorizzato in chiaro nel database e non deve essere segreto, perché il suo scopo principale è quello di rendere precalcolato hash dizionari inutili.

Successivamente, la domanda è: qual è il miglior algoritmo di crittografia delle password? Le password dovrebbe essere hash con PBKDF2, bcrypt o scrypt, MD-5 e SHA-3 non dovrebbero mai essere usati per hashing della password e SHA-1/2( parola d'ordine +sale) sono anche un bigno-no. Attualmente il più controllato algoritmo di hashing fornire la maggior parte della sicurezza è bcrypt. Anche PBKDF2 non è male, ma se puoi usare bcrypt dovresti.

Quindi, cosa sono le password crittografate?

La traduzione dei dati in un codice segreto. Crittografia è il modo più efficace per ottenere la sicurezza dei dati. Per leggere e criptato file, devi avere accesso a una chiave segreta o parola d'ordine che ti consente di decifrarlo. I dati non crittografati sono chiamati testo normale; criptato i dati sono indicati come testo cifrato.

Come vengono memorizzate le password?

Come vengono memorizzate le password . Tutti i moderni sistemi informatici sicuri negozio degli utenti Le password in formato criptato. Ogni volta che un utente accede, il parola d'ordine immesso è inizialmente crittografato, quindi confrontato con il immagazzinato crittografia del parola d'ordine associato al nome di accesso dell'utente.

Consigliato:

Le intestazioni HTTP sono crittografate con SSL?

HTTPS (HTTP over SSL) invia tutto il contenuto HTTP su un tunel SSL, quindi anche il contenuto e le intestazioni HTTP vengono crittografati. Sì, le intestazioni sono crittografate. Tutto nel messaggio HTTPS è crittografato, comprese le intestazioni e il carico di richiesta/risposta

Come posso proteggere con password un file del blocco note?

Fare clic con il pulsante destro del mouse sul file di testo che si desidera proteggere con password, quindi fare clic su Aggiungi all'archivio. Nella scheda Generale, inserisci un nome per il file, seleziona il formato di archivio che preferisci, quindi fai clic sul pulsante Imposta password. Immettere la password e reinserire la password. Infine, fai clic su OK

Quali sono le caratteristiche di un quizlet con password complesse?

Quali sono le caratteristiche di una password complessa? Lunga 6 caratteri, non basata su una parola trovata nel dizionario, maiuscola e minuscola, contiene numeri, non contiene parole che sono associate a te personalmente, cambiata frequentemente

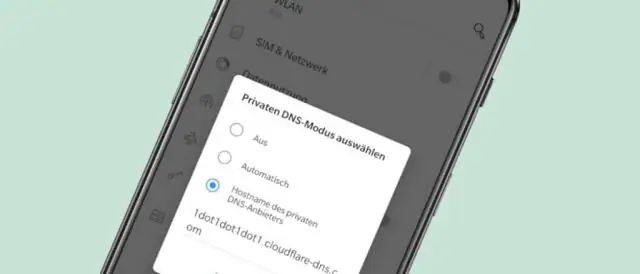

Le query DNS sono crittografate?

Il DNS standard non è crittografato da nessuna parte. DNSSEC ha risposte firmate crittograficamente (ma non ancora crittografate). Ci sono state alcune idee e implementazioni non standard nel corso degli anni, ma niente di grave

Come invio e-mail crittografate con ProtonMail?

Selezionare il pulsante Crittografia in basso a sinistra nella casella di composizione e immettere una password e un suggerimento per la password (se desiderato) e selezionare Imposta. 3. Al momento dell'invio del messaggio, un messaggio generico viene consegnato nella casella di posta del destinatario, fornendo loro un collegamento univoco per aprire il messaggio crittografato inviato dall'utente ProtonMail