- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:29.

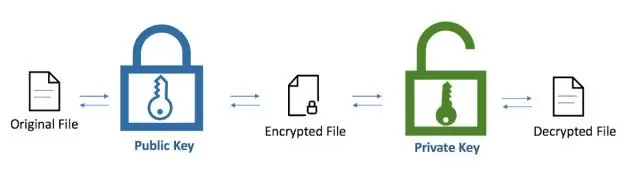

Ricapitolando: Crittografia a chiave pubblica permette a qualcuno di inviare il proprio chiave pubblica in un canale aperto e insicuro. Avere un amico chiave pubblica ti permette di crittografare messaggi a loro. Tuo chiave privata è usato per decifrare i messaggi criptato a te.

Inoltre, devi sapere che crittografi con chiave pubblica o privata?

Dati crittografati con il la chiave pubblica può essere decifrato solo con il chiave privata , e i dati crittografati con il la chiave privata può essere decifrato solo con il chiave pubblica . Crittografia a chiave pubblica è anche conosciuto come asimmetrico crittografia . È ampiamente utilizzato, in particolare per TLS/SSL, che rende possibile

Inoltre, come funziona una chiave privata? Chiave privata . Il chiave privata è un chiave segreta che viene utilizzato per decifrare il messaggio e la parte lo sa che scambia il messaggio. Nel metodo tradizionale, a chiave segreta è condiviso all'interno dei comunicatori per abilitare la crittografia e la decrittografia del messaggio, ma se il chiave viene perso, il sistema diventa nullo.

Inoltre, è possibile utilizzare la chiave privata per la crittografia?

Crittografia con chiave privata è la forma di crittografia dove solo un singolo la chiave privata può crittografare e decifrare le informazioni. È un processo veloce poiché usa una sola chiave . Tuttavia, proteggendo uno chiave crea un chiave problema di gestione quando tutti stanno usando chiavi private . Il chiave privata potrebbe essere rubato o trapelato.

Chi mantiene la chiave privata?

L'autenticazione nel mondo online si basa su chiave pubblica crittografia dove a chiave ha due parti: a chiave privata tenuto segreto dal proprietario e a chiave pubblica condiviso con il mondo. Dopo il chiave pubblica crittografa i dati, solo il chiave privata può decifrarlo.

Consigliato:

Perché la crittografia simmetrica è più veloce della crittografia asimmetrica?

Per le funzioni di crittografia/decrittografia standard, gli algoritmi simmetrici generalmente funzionano molto più velocemente delle loro controparti asimmetriche. Ciò è dovuto al fatto che la crittografia asimmetrica è estremamente inefficiente. La crittografia simmetrica è progettata proprio per l'elaborazione efficiente di grandi volumi di dati

La crittografia è uguale alla crittografia?

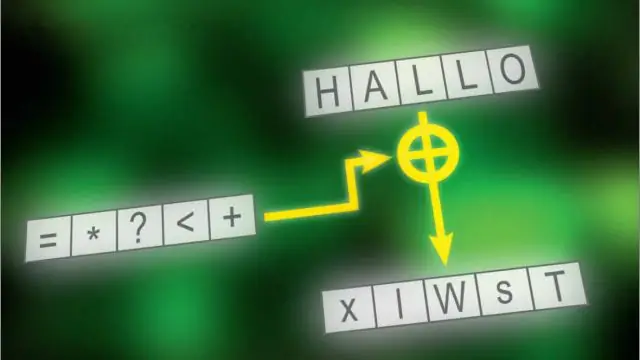

La crittografia è lo studio di concetti come crittografia, decrittografia, utilizzati per fornire comunicazioni sicure mentre la crittografia è il processo di codifica di un messaggio con un algoritmo

Che cos'è la chiave privata e la chiave pubblica in Blockchain?

Quando qualcuno ti invia criptovalute sulla Blockchain, in realtà le invia a una versione con hash di quella che è nota come "Chiave pubblica". C'è un'altra chiave che è nascosta a loro, che è conosciuta come la "Chiave privata". Questa chiave privata viene utilizzata per derivare la chiave pubblica

Cosa intendi per crittografia a chiave privata e a chiave pubblica?

Nella crittografia a chiave pubblica, vengono utilizzate due chiavi, una chiave viene utilizzata per la crittografia e mentre l'altra viene utilizzata per la decrittografia. 3. Nella crittografia a chiave privata, la chiave è tenuta segreta. Nella crittografia a chiave pubblica, una delle due chiavi è tenuta segreta

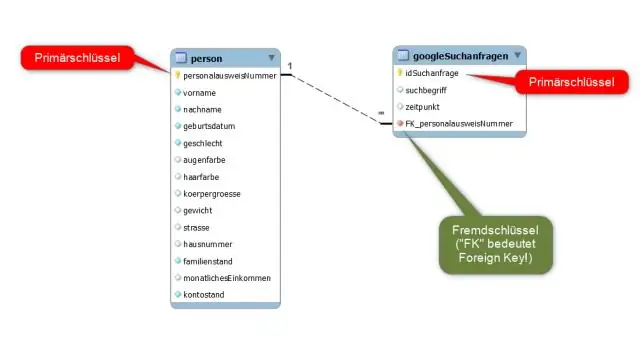

Che cos'è la chiave primaria, la chiave secondaria e la chiave esterna?

Chiave esterna: la chiave primaria è una tabella che appare (con riferimenti incrociati) in un'altra tabella. Chiave secondaria (o alternativa): è un campo nella tabella che non è selezionato per essere uno dei due tipi sopra?