- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:29.

Buoni usi per botnet . botnet in generale, e nella maggior parte dei casi, sono Usato in modo distruttivo e dannoso, essendo così considerato un malware.

Allo stesso modo, le persone chiedono, per cosa possono essere utilizzate le botnet?

UN botnet è un numero di dispositivi connessi a Internet, ognuno dei quali esegue uno o più bot. Botnetscan essere Usato per eseguire attacchi denial-of-service distribuiti (attacco DDoS), rubare dati, inviare spam e consentire all'attaccante di accedere al dispositivo e alla sua connessione.

Successivamente, la domanda è: è illegale avere una botnet? UN botnet è usato per illegale / scopi dannosi, se è così, allora lo è illegale ed è vincolato da legge . Tuttavia, se il botnet ha il consenso di ogni singola persona in quella rete. UN botnet sarà designato per una buona azione.

Successivamente, la domanda è: qual è la migliore botnet?

Qui contiamo cinque botnet emerse nel 2017:

- 1. Botnet Twitter "Star Wars".

- Hajime malware botnet.

- Botnet Android WireX.

- La botnet IoT del Mietitore.

- Satori IoT Botnet.

Quali sono alcuni esempi reali di botnet?

Più piccoli botnet può essere dentro il centinaia o migliaia di macchine infette, e quelle più grandi possono imbattersi in il milioni di PC. Esempi di ben noto botnet che sono emersi negli ultimi anni includono Conficker, Zeus, Waledac, Mariposa e Kelihos.

Consigliato:

Le serrature Weiser possono essere ridigitate?

Se la sicurezza della tua casa è compromessa, prendi in considerazione la possibilità di reimpostare le serrature anziché sostituirle. Le serrature Weiser sono dotate di uno strumento Smart Key che consente di cambiare la chiave di una serratura senza rimuoverla dalla porta. Reimpostando la chiave, renderai obsolete le tue vecchie chiavi migliorando la sicurezza della tua casa

Come possono essere convalidati i dati quando vengono inseriti in un database?

La convalida è un processo mediante il quale i dati inseriti nel database vengono controllati per assicurarsi che siano sensati. Non può controllare se i dati inseriti sono corretti o meno. Può solo verificare se i dati hanno senso o meno. La convalida è un modo per cercare di ridurre il numero di errori durante il processo di immissione dei dati

Come possono essere utilizzati i social media per raccogliere dati?

I dati social sono informazioni raccolte dalle piattaforme dei social media. Mostra come gli utenti visualizzano, condividono e interagiscono con i tuoi contenuti. Su Facebook, i dati dei social media includono il numero di Mi piace, l'aumento dei follower o il numero di condivisioni. Su Instagram, l'utilizzo degli hashtag e i tassi di coinvolgimento sono inclusi nei dati grezzi

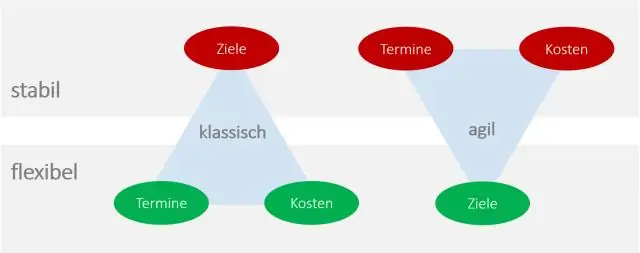

Quali sono alcune metodologie che possono essere utilizzate per la gestione agile dei progetti?

Alcuni metodi agili includono: Scrum. Kanban. Modello di sviluppo del sistema dinamico snello (LN), (DSDM) Extreme Programming (XP) Crystal. Sviluppo software adattivo (ASD) Agile Unified Process (AUP)

Cosa sono il bene pubblico e il bene privato?

Un bene pubblico puro è quello per il quale il consumo non è rilancio e dal quale è impossibile escludere un consumatore. Un bene privato puro è quello per cui il consumo è rivale e dal quale i consumatori possono essere esclusi. Alcuni beni non sono escludibili ma sono rivali e alcuni beni non sono rivali ma sono escludibili