- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:29.

Gestione dell'identità (ID gestione ) è il processo organizzativo per identificare, autenticare e autorizzare individui o gruppi di persone ad accedere ad applicazioni, sistemi o reti associando diritti e restrizioni degli utenti a identità stabilite.

Allo stesso modo, le persone si chiedono, cos'è un sistema di gestione delle identità e degli accessi?

Identità e gestione degli accessi (IAM) è un quadro di processi aziendali, politiche e tecnologie che facilita il gestione di elettronica o digitale identità . Con un framework IAM in atto, i manager della tecnologia dell'informazione (IT) possono controllo utente accesso alle informazioni critiche all'interno delle loro organizzazioni.

Ci si potrebbe anche chiedere, quali sono gli strumenti IAM? Ecco un elenco dei primi cinque strumenti IAM che puoi utilizzare per migliorare la tua sicurezza informatica.

- IBM IAM. Identity and Access Management di IBM ti consente di autenticare gli utenti e controllare l'accesso alle risorse attraverso la piattaforma cloud.

- WebAquila.

- RSA.

- Oracolo.

- Couiron Core Security.

Allo stesso modo, Active Directory è un sistema di gestione delle identità?

Directory attiva e di Microsoft Gestione dell'identità Microsoft Directory attiva , d'altra parte, è incentrato su Microsoft Windows identità fornitore per on-premise sistemi e applicazioni. Gli amministratori IT hanno sfruttato Directory attiva come punto di controllo centrale per gli utenti Windows e sistemi.

Perché abbiamo bisogno della gestione delle identità?

Identità e gestione degli accessi (IAM) svolge un ruolo importante all'interno delle organizzazioni. L'implementazione di IAM consente alla tua organizzazione di maneggio autorizzazione e privilegi sull'intero sistema per aumentare la sicurezza riducendo l'investimento di tempo e denaro.

Consigliato:

Che cos'è un sistema SIEM per la gestione delle informazioni sulla sicurezza e degli eventi?

La gestione delle informazioni di sicurezza e degli eventi (SIEM) è un approccio alla gestione della sicurezza che combina le funzioni SIM (gestione delle informazioni di sicurezza) e SEM (gestione degli eventi di sicurezza) in un unico sistema di gestione della sicurezza. L'acronimo SIEM si pronuncia 'sim' con la e muta. Scarica questa guida gratuita

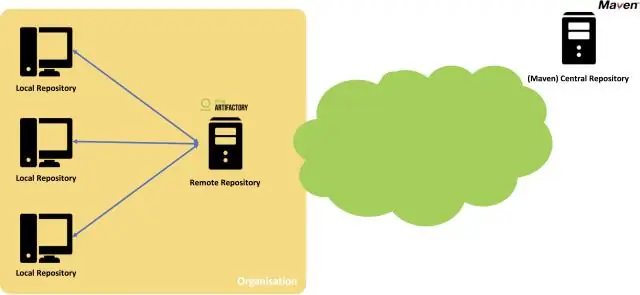

Che cos'è la gestione delle dipendenze in Maven?

Gestione delle dipendenze. La gestione delle dipendenze è un meccanismo per centralizzare le informazioni sulle dipendenze. In un progetto multi-modulo, puoi specificare in un progetto padre tutta la versione dell'artefatto e verrà ereditata dai progetti figlio. Di seguito vedremo un esempio in cui ci sono due POM che estendono lo stesso genitore

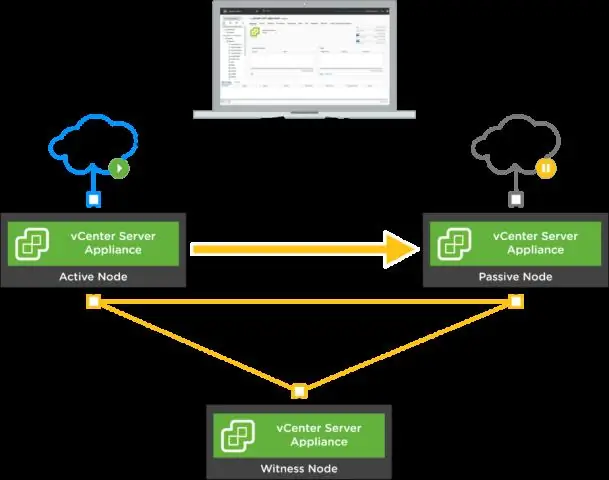

Che cos'è VMware vSphere con la gestione delle operazioni?

VMware vSphere with Operations Management (o vSOM) offre la gamma completa di funzionalità vSphere per trasformare i data center in infrastrutture virtualizzate notevolmente semplificate, per eseguire le applicazioni di oggi con la prossima generazione di servizi IT flessibili e affidabili

Che cos'è la gestione delle operazioni di sicurezza?

"Operazioni e gestione della sicurezza" è una raccolta di attività di sicurezza associate che aiutano a mantenere la posizione di sicurezza continua di un'organizzazione. Consiste nel monitoraggio, mantenimento e gestione degli aspetti di sicurezza del patrimonio IT, delle sue persone e dei suoi processi

Che cos'è la gestione delle identità di Azure?

Azure AD è un servizio di gestione delle identità ad alta disponibilità e scalabilità per organizzazioni di piccole e grandi dimensioni. Consente alle organizzazioni di utilizzare le proprie credenziali aziendali per autenticarsi su applicazioni nuove o esistenti, escludendo il processo di autenticazione ed eliminando la necessità di molte identità diverse