Cosa fare se il computer ha un virus Passaggio 1: eseguire una scansione di sicurezza. Puoi iniziare eseguendo gratuitamente Norton Security Scan per verificare la presenza di virus e malware. Passaggio 2: rimuovere i virus esistenti. È quindi possibile rimuovere virus e malware esistenti con Norton PowerEraser. Passaggio 3: aggiorna il sistema di sicurezza. Ultima modifica: 2025-01-22 17:01

1) Dopo aver scaricato PuTTY, collegare il cavo della console con Cisco Router o Swtich, fare doppio clic su putty.exe per eseguirlo. Espandi Connessione > Seriale. Inserisci il numero della porta nella casella di testo "Serialline to connect to". Ultima modifica: 2025-01-22 17:01

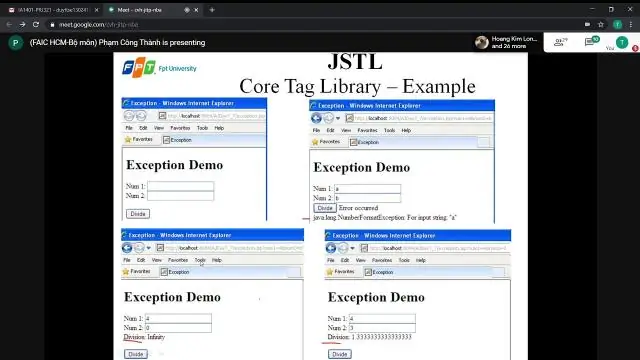

La JavaServer Pages Standard Tag Library (JSTL) è una raccolta di utili tag JSP che incapsulano le funzionalità principali comuni a molte applicazioni JSP. Funzioni JSTL. S.No. Funzione e descrizione 7 fn:length() Restituisce il numero di elementi in una raccolta o il numero di caratteri in una stringa. Ultima modifica: 2025-01-22 17:01

Aggiornamento, 23.08. 19: I pass completi per la conferenza per Dreamforce '19 sono esauriti; puoi comunque registrarti con un codice valido. Ultima modifica: 2025-01-22 17:01

Panoramica del ciclo di polling Questi dispositivi sono chiamati RPM (moduli punto remoto). Il loop di polling fornisce sia alimentazione che dati alle zone RPM e monitora costantemente lo stato di tutte le zone abilitate sul loop. Ultima modifica: 2025-01-22 17:01

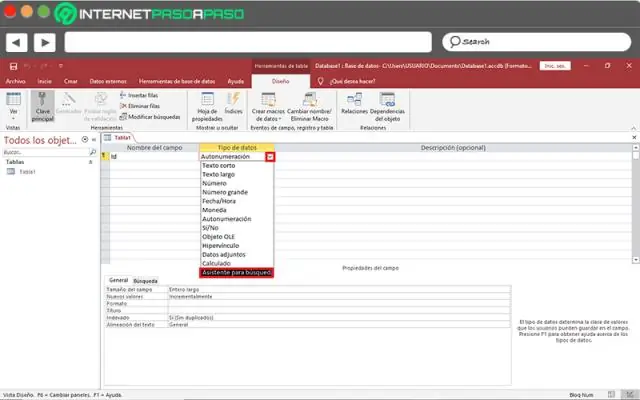

Le tue scelte sono: Un RDBMS basato su client-server, come MySQL, MSSQL, Oracle, PostgreSQL ecc. Sono solidi, in uso in produzione per molto tempo ma necessitano di configurazione, gestione. Un database SQL basato su file, come SQLite 3. Non richiedono molta configurazione o gestione. Ultima modifica: 2025-01-22 17:01

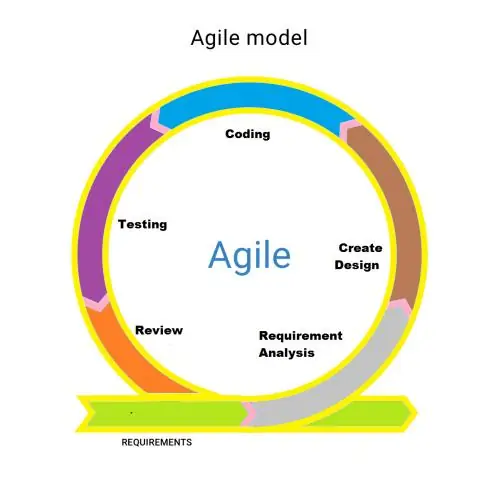

Ebbene, lo sviluppo della fase agile può essere il modo migliore per mettersi in carreggiata. Lo sviluppo agile è un tipo di gestione del progetto che si concentra sulla pianificazione continua, sui test e sull'integrazione attraverso la collaborazione del team. La fase di costruzione delinea i requisiti del progetto e identifica le principali pietre miliari del progetto. Ultima modifica: 2025-01-22 17:01

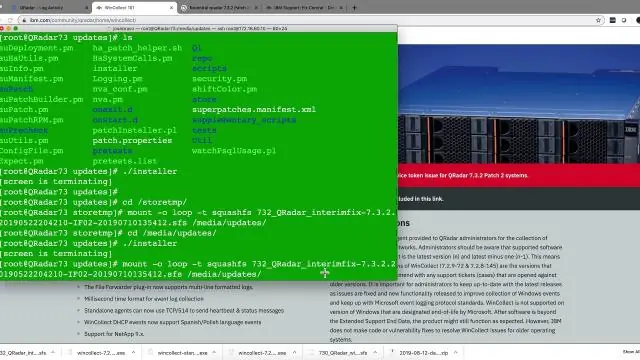

Per utilizzare WinCollect gestito, è necessario scaricare e installare un WinCollect Agent SF Bundle sulla console QRadar®, creare un token di autenticazione e quindi installare un agente WinCollect gestito su ciascun host Windows da cui si desidera raccogliere eventi. Ultima modifica: 2025-01-22 17:01

Le connessioni della console sono connessioni di tipo seriale che forniscono l'accesso terminale a router, switch e firewall, in particolare quando si installano questi dispositivi fuori dalla rete. Ultima modifica: 2025-01-22 17:01

No. GRE è il protocollo utilizzato con PPTP, ma può essere utilizzato anche come protocollo di tunneling autonomo. Puoi (e dovresti) crittografare/tunnel una connessione L2TP all'interno di un tunnel IPSec, perché sarebbe più sicuro farlo. Ultima modifica: 2025-01-22 17:01

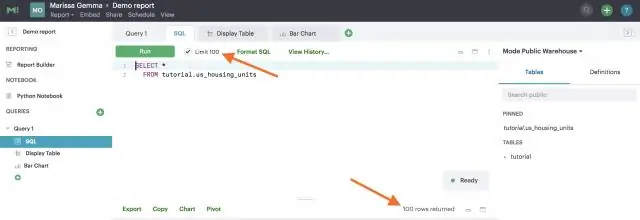

L'istruzione SQL SELECT LIMIT viene utilizzata per recuperare record da una o più tabelle in un database e limitare il numero di record restituiti in base a un valore limite. SUGGERIMENTO: SELECT LIMIT non è supportato in tutti i database SQL. Per database come SQL Server o MSAccess, utilizzare l'istruzione SELECT TOP per limitare i risultati. Ultima modifica: 2025-01-22 17:01

Premi il pulsante del menu, quindi tocca "Vai alle etichette". Scorri verso il basso, quindi tocca l'etichetta "Bozze". Le tue bozze di Gmail vengono visualizzate in questa schermata. Tocca una bozza per continuare a digitare la tua email. Ultima modifica: 2025-01-22 17:01

Il runtime è quando un programma è in esecuzione (o è eseguibile). Cioè, quando avvii un programma in esecuzione in un computer, è runtime per quel programma. Per un certo numero di anni, gli scrittori tecnici hanno resistito al termine "runtime", insistendo sul fatto che qualcosa come "quando viene eseguito un programma" avrebbe evitato la necessità di un termine speciale. Ultima modifica: 2025-01-22 17:01

Controllore dell'API Web. Il controller API Web è simile al controller ASP.NET MVC. Gestisce le richieste HTTP in entrata e invia la risposta al chiamante. Il controller API Web è una classe che può essere creata nella cartella Controller o in qualsiasi altra cartella nella cartella principale del progetto. Ultima modifica: 2025-01-22 17:01

Fondere un disco rigido bruciandolo sembra un metodo efficace. La fusione dei dischi rigidi non è ecologica e ci vorrebbe un po' di tempo per sciogliere effettivamente i piatti dell'unità. Infine, ci sono metodi di distruzione a forza bruta come inchiodare o praticare fori attraverso i piatti dell'unità. Ultima modifica: 2025-01-22 17:01

Un NULL in SQL significa semplicemente che non esiste alcun valore per il campo. I confronti per NULL non possono essere eseguiti con un "=" o "!= L'uso di SELECT COUNT(*) o SELECT COUNT(1) (che è quello che preferisco usare) restituirà il totale di tutti i record restituiti nel set di risultati indipendentemente da Valori NULL. Ultima modifica: 2025-01-22 17:01

Rispetto all'app Nook per Android, il Kobo è solo anemico. Come la maggior parte delle app per e-reader per smartphone, il Kobo si sincronizzerà con il tuo Kobo e con qualsiasi altra app Kobo. Abbiamo un iPad e un telefono cellulare con l'app Kobo e abbiamo scoperto che questi due dispositivi sono perfettamente sincronizzati. Ultima modifica: 2025-01-22 17:01

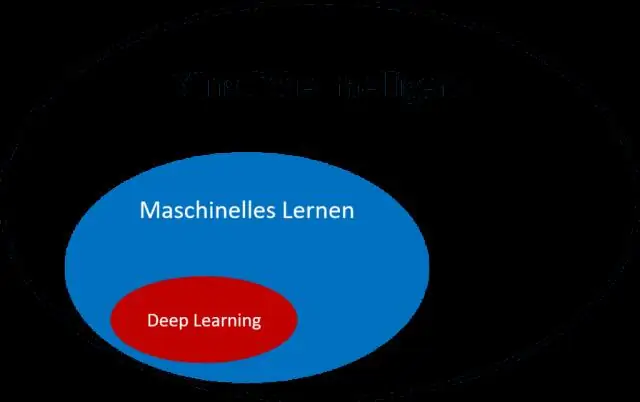

Il deep learning è una tecnica di machine learning che insegna ai computer a fare ciò che viene naturale agli umani: imparare con l'esempio. Il deep learning è una tecnologia chiave alla base delle auto senza conducente, che consente loro di riconoscere il segnale di stop o di distinguere un pedone da un lampione. Ultima modifica: 2025-01-22 17:01

Non puoi aspettarti prestazioni ottimali della batteria da un Kindle che ha pochi anni. Puoi valutare la possibilità di sostituire la batteria, altrimenti dovrai ricaricarla più spesso. Ultima modifica: 2025-01-22 17:01

Suggerimenti per trascorrere una fantastica serata al Top of the Mark: vai appena prima del tramonto: stupendo e meno affollato. Per prendere posto vicino a una finestra, quando è il tuo turno per un tavolo, dì alla padrona di casa che aspetterai un tavolo vicino alla finestra. Non sono ammessi pantaloncini. Non esiste un codice di abbigliamento effettivo, ma business casual o superiore è una buona idea. Ultima modifica: 2025-01-22 17:01

Collegare la ventola al Pi Collegare il filo rosso della ventola al pin GPIO 4 (5V) e il filo nero al pin 6 GPIO (terra). La ventola dovrebbe ricevere energia automaticamente all'avvio del Pi. Se desideri che la tua ventola funzioni solo quando necessario (in base alla temperatura Pi), consulta la nostra guida al controller della ventola Raspberry Pi. Ultima modifica: 2025-01-22 17:01

Come scattare ottime foto ravvicinate Sii consapevole di ciò che ti circonda. Pratica la regola generale della fotografia. Torna alle origini. Lo sfondo. Impostazione macro e obiettivo macro. Monta la fotocamera su un treppiede. Fai molti scatti. La pratica rende perfetti. Ultima modifica: 2025-01-22 17:01

Volumi di dati Docker Un volume di dati è una directory all'interno del file system dell'host utilizzata per memorizzare i dati persistenti per un contenitore (in genere in /var/lib/docker/volumes). Le informazioni scritte su un volume di dati vengono gestite al di fuori del driver di archiviazione normalmente utilizzato per gestire le immagini Docker. Ultima modifica: 2025-06-01 05:06

Lo scopo più importante di un file system è gestire i dati dell'utente. Ciò include la memorizzazione, il recupero e l'aggiornamento dei dati. Alcuni file system accettano i dati per l'archiviazione come un flusso di byte che vengono raccolti e archiviati in modo efficiente per i media. Ultima modifica: 2025-01-22 17:01

È stato progettato per fornire una crittografia più sicura rispetto al notoriamente debole Wired Equivalent Privacy (WEP), il protocollo di sicurezza WLAN originale. TKIP è il metodo di crittografia utilizzato in Wi-Fi Protected Access (WPA), che ha sostituito WEP nei prodotti WLAN. Ultima modifica: 2025-01-22 17:01

Le 5 migliori app per drupe Xiaomi Mi A1. Un dialer è la prima e la cosa più elementare che chiunque userebbe su un telefono. Lanciatore Apex. Android One è buono e abbastanza leggero, tuttavia, è troppo semplice e può esserci molto di più che un lanciatore di app può offrire. Lettore musicale Pulsar. Fotocamera pancetta. I file passano da Google. Ultima modifica: 2025-01-22 17:01

Nessuna parte specificata. Passaggio 1 Come risolvere i tasti della tastiera appiccicosi su un MacBook. Immergi un cotton fioc nell'isopropanolo e pulisci intorno a ciascun tasto adesivo. Usa uno stuzzicadenti per rimuovere briciole o detriti da sotto i tasti appiccicosi. Ora prova le tue chiavi. Usa uno spudger o uno strumento di apertura in plastica per fare leva sui tasti appiccicosi. Ultima modifica: 2025-01-22 17:01

Ecc/file di ambiente. Il primo file che il sistema operativo utilizza al momento del login è il file /etc/environment. Il file /etc/environment contiene variabili che specificano l'ambiente di base per tutti i processi. Ogni nome definito da una delle stringhe è chiamato variabile d'ambiente o variabile di shell. Ultima modifica: 2025-01-22 17:01

ARF file direttamente, puoi riprodurlo scaricando e installando WebEx Player gratuito di Cisco, a volte indicato come "Network Recording Player". Questi programmi funzionano come qualsiasi altro lettore video. Ultima modifica: 2025-01-22 17:01

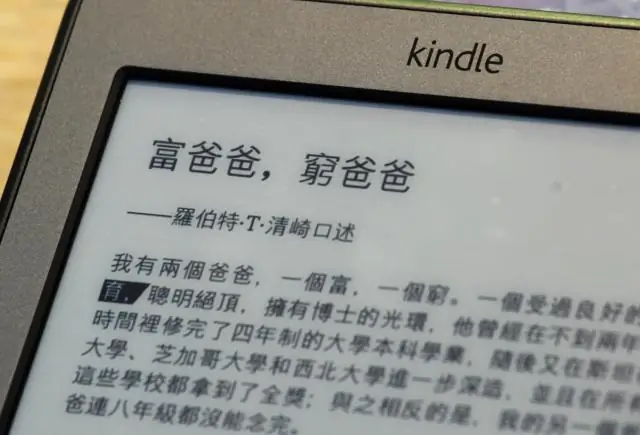

Amazon Kindle Amazon offre una selezione di libri cinesi tramite Kindle. Con un'app Kindle, puoi leggere e-book su qualsiasi dispositivo. Vai alla categoria Lingue straniere, quindi seleziona la lingua cinese, che attualmente ha oltre 4.000 titoli. Vedrai molte versioni cinesi dei classici del mondo. Ultima modifica: 2025-01-22 17:01

Ecco come funziona: Il server apre una sessione (imposta un cookie tramite l'intestazione HTTP) Il server imposta una variabile di sessione. Il cliente cambia pagina. Il client invia tutti i cookie, insieme all'ID di sessione del passaggio 1. Il server legge l'ID di sessione dal cookie. Il server corrisponde all'ID di sessione da un elenco in un database (o memoria, ecc.). Ultima modifica: 2025-01-22 17:01

Huawei Matebook 13. Il miglior laptop per la maggior parte degli studenti universitari. Dell XPS 13. L'ammiraglia di Dell si è appena laureata. Google Pixelbook Vai. Il miglior Chromebook di Google per i consumatori con budget limitato. Surface Laptop 2. Guarda oltre la superficie. Microsoft Surface Go. HP Envy x360 13 (2019) Microsoft Surface Pro 6. Dell Inspiron Chromebook 11 2-in-1. Ultima modifica: 2025-01-22 17:01

Crea i tuoi progetti fai da te utilizzando Cricut Explore, Silhouette e altro ancora. I file di taglio gratuiti includono file SVG, DXF, EPS e PNG. Ultima modifica: 2025-01-22 17:01

Il mogano è un colore bruno-rossastro. È approssimativamente il colore del legno di mogano. Ultima modifica: 2025-01-22 17:01

Un errore di trasposizione è un errore di immissione dei dati causato dalla commutazione involontaria di due numeri adiacenti. Un indizio della presenza di un tale errore è che l'importo dell'errore è sempre divisibile uniformemente per 9. Ad esempio, il numero 63 viene inserito come 36, che è una differenza di 27. Ultima modifica: 2025-01-22 17:01

Le app disinstallate utilizzano la memoria su MyiPhone? No. L'elenco delle app che vedi in Impostazioni-> Cellulare mostra solo la quantità di dati che ciascuna app ha inviato e ricevuto tra il tuo iPhone e il tuo operatore wireless (AT&T, Verizon, ecc.). Ultima modifica: 2025-01-22 17:01

VIDEO Inoltre, è possibile utilizzare Microsoft Access per l'inventario? accesso Microsoft è uno dei più popolari e ampiamente Usato programmi per banche dati. L'accesso può svolgere molti compiti diversi, dalla creazione di un semplice elenco di prodotti alla produzione di un dettagliato inventario per una fabbrica o un magazzino.. Ultima modifica: 2025-01-22 17:01

In Chrome, puoi attivare o disattivare intestazioni e piè di pagina nelle impostazioni di stampa. Per visualizzare le impostazioni di stampa, tieni premuto il pulsante Ctrl e premi 'p' oppure fai clic sui puntini di sospensione verticali in alto a destra della finestra del browser, come mostrato di seguito: Il pannello delle impostazioni di stampa apparirà sulla sinistra della finestra del browser. Ultima modifica: 2025-01-22 17:01

L'algebra relazionale è un linguaggio di interrogazione procedurale utilizzato per interrogare le tabelle del database per accedere ai dati in modi diversi. In algebra relazionale, l'input è una relazione (tabella da cui si deve accedere ai dati) e anche l'output è una relazione (una tabella temporanea contenente i dati richiesti dall'utente). Ultima modifica: 2025-01-22 17:01

Gli utenti di WhatsApp ora possono effettuare chiamate di gruppo fino a quattro persone avviando una chiamata vocale o video uno a uno, quindi toccando il pulsante "aggiungi partecipante" nell'angolo in alto a destra dell'app per aggiungere un altro contatto alla chiamata. Il servizio di messaggistica istantanea WhatsApp lunedì ha introdotto le chiamate di gruppo per voce e video. Ultima modifica: 2025-01-22 17:01