L'iPad 2017 (6a generazione) funziona con l'Apple Pencil. Assicurati di ottenere l'ApplePencil originale, poiché l'Apple Pencil di seconda generazione funziona solo con l'iPad Pro 2018. L'iPad di sesta generazione da 9,7 pollici è un modello 2018. Non 2017. Ultima modifica: 2025-01-22 17:01

Una Smart TV, nota anche come TV connessa (CTV), è un televisore tradizionale con funzionalità Internet integrate e Web 2.0 interattive che consente agli utenti di riprodurre in streaming musica e video, navigare in Internet e visualizzare foto. La Smart TV è una convergenza tecnologica di computer ,televisori e decoder. Ultima modifica: 2025-01-22 17:01

Python è il linguaggio di programmazione preferito da moltissimi hacker etici. In effetti, una buona gestione di Python è considerata essenziale per l'avanzamento nella carriera di cybersecurity. Uno dei vantaggi principali è che ottieni un linguaggio potente in un pacchetto molto facile da usare. Ultima modifica: 2025-01-22 17:01

I lavoratori non alati che mantengono la colonia e foraggiano per il cibo della colonia. Solo la casta alata delle termiti ha le ali. Ultima modifica: 2025-01-22 17:01

La risposta è no. Il jailbreak o l'hacking o lo sblocco di Amazon Fire TV Stick non è assolutamente illegale. È puramente legale semplicemente per il fatto che è di tua proprietà personale. Ultima modifica: 2025-01-22 17:01

L'attributo del nome comune (CN) si riferisce al nome di una voce (cioè il nome dell'individuo (entità|oggetto)) per il quale/che si sta interrogando. Contiene il campo DisplayName. Ultima modifica: 2025-01-22 17:01

Regola ed esagera le caratteristiche del viso Apri un'immagine in Photoshop e seleziona un livello che contenga una foto di un viso. Nella finestra Fluidifica, fai clic sul triangolo a sinistra di Fluidifica con riconoscimento del volto. In alternativa, puoi apportare modifiche facendo clic e trascinando direttamente sulle caratteristiche del viso in Face-AwareLiquify. Ultima modifica: 2025-01-22 17:01

Alla scadenza della licenza, Veeam Backup & Replication si comporta nel modo seguente a seconda del tipo di licenza: Licenze di valutazione e NFR: Veeam Backup & Replication interromperà l'elaborazione dei carichi di lavoro. Licenze a pagamento: Veeam Backup & Replication passerà al periodo di grazia. Ultima modifica: 2025-01-22 17:01

Pg_dump è un'utilità per il backup di un database PostgreSQL. Esegue backup coerenti anche se il database viene utilizzato contemporaneamente. pg_dump non impedisce ad altri utenti di accedere al database (lettori o scrittori). I dump possono essere emessi in formati di file di script o di archivio. Per ripristinare da tale script, invialo a psql. Ultima modifica: 2025-01-22 17:01

Unix (/ˈjuːn?ks/; marchioedasUNIX) è una famiglia di sistemi operativi per computer multitasking e multiutente che derivano dall'originale AT&TUnix, sviluppo iniziato negli anni '70 presso il centro di ricerca BellLabs da Ken Thompson, Dennis Ritchie e altri. Ultima modifica: 2025-01-22 17:01

Software applicativo. Quando un fornitore ospita software su un sito Web e non è necessario installare il software sul dispositivo, ciò è noto come: Software as a Service. un'azienda sta facendo un rilascio anticipato per testare i bug. Ultima modifica: 2025-01-22 17:01

Per aiutarti a decidere, ecco i desktop Linux attualmente più popolari, ordinati dal meno al più personalizzabile: KDE. Cannella. COMPAGNO. GNOMO. Xfce. Xfce è un desktop classico, pensato per trovare un equilibrio tra velocità e usabilità. LXDE. In base alla progettazione, LXDE ha pochissime personalizzazioni. Unità. Unity è l'impostazione predefinita del desktop di Ubuntu. Ultima modifica: 2025-01-22 17:01

Risposta: R: Risposta: R: No, per i Mac non è possibile ottenere virus di per sé, ma possono ottenere altre forme di malware. Ottiene recensioni entusiastiche e riguarda il software anti-malware più collaudato per Mac. Ultima modifica: 2025-01-22 17:01

Il codice di assegnazione del tipo (TAC) è la parte iniziale di otto cifre dei codici IMEI a 15 cifre e IMEISV a 16 cifre utilizzati per identificare in modo univoco i dispositivi wireless. Il TypeAllocationCode identifica un particolare modello (e spesso revisione) di telefono senza fili da utilizzare su una rete GSM, UMTS o altra rete wireless che utilizza IMEI. Ultima modifica: 2025-01-22 17:01

Come ripristinare Fitbit Flex 2 Rimuovi il tuo Flex 2 dal cinturino e collegalo al cavo di ricarica. Individua il pulsante sul cavo di ricarica. Premilo tre volte entro cinque secondi. Quando tutte le spie sul tracker lampeggiano contemporaneamente, Fitbit Flex 2 si è riavviato. Ultima modifica: 2025-01-22 17:01

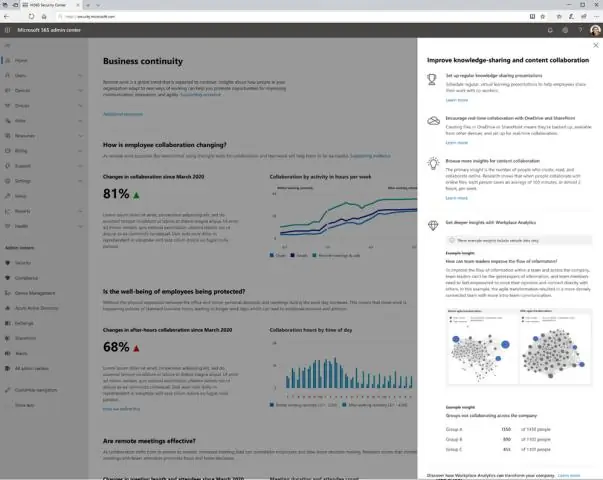

L'analisi dei big data è il processo spesso complesso di esame di insiemi di dati grandi e vari, o bigdata, per scoprire informazioni - come modelli nascosti, correlazioni sconosciute, tendenze di mercato e preferenze dei clienti - che possono aiutare le organizzazioni a prendere decisioni aziendali informate. Ultima modifica: 2025-06-01 05:06

Spring Tools 4 è la prossima generazione di strumenti Spring per il tuo ambiente di codifica preferito. Ricostruito in gran parte da zero, fornisce un supporto di livello mondiale per lo sviluppo di applicazioni aziendali basate su Spring, sia che tu preferisca Eclipse, Visual Studio Code o Theia IDE. Ultima modifica: 2025-01-22 17:01

Combina più file in un'unica cartella zippata per condividere più facilmente un gruppo di file. Individua il file o la cartella che desideri comprimere. Tieni premuto (o fai clic con il pulsante destro del mouse) sul file o sulla cartella, seleziona (o punta a) Invia a, quindi seleziona Cartella compressa (zippata). Ultima modifica: 2025-01-22 17:01

Excel offre un'ampia gamma di funzioni statistiche che è possibile utilizzare per calcolare un singolo valore o una serie di valori nei fogli di lavoro Excel. Excel Analysis Toolpak è un componente aggiuntivo che fornisce ancora più strumenti di analisi statistica. Dai un'occhiata a questi utili strumenti per ottenere il massimo dalle tue analisi statistiche. Ultima modifica: 2025-01-22 17:01

SMS dal tablet e dal computer: un'esperienza di messaggistica completamente nuova tramite il cloud. Con mysms puoi inviare/ricevere messaggi di testo sul tuo PC o tablet Windows 8/10 utilizzando il tuo attuale numero di telefono. Per iniziare a mandare SMS dal tuo computer, devi scaricare mysmsul tuo telefono e registrarti per un account. Ultima modifica: 2025-06-01 05:06

Public class OddNumbers {public static void main(String[] args) {//definisce il limite. int limite = 50; Sistema. fuori. println('Stampa numeri dispari compresi tra 1 e ' + limite); for(int i=1; i <= limit; i++){//se il numero non è divisibile per 2 allora è dispari. if(i % 2 != 0){. Ultima modifica: 2025-01-22 17:01

Un albero delle chiamate è un metodo di comunicazione affidabile tra i membri di un gruppo, come i dipendenti di un'azienda, i volontari di un'organizzazione o i membri di un comitato scolastico. Il test dell'albero delle chiamate dovrebbe essere eseguito ogni sei mesi per garantire un flusso regolare in tempi di crisi. Ultima modifica: 2025-01-22 17:01

L'operatore Oracle UNION viene utilizzato per combinare i set di risultati di 2 o più istruzioni Oracle SELECT. Rimuove le righe duplicate tra le varie istruzioni SELECT. Ogni istruzione SELECT all'interno dell'operatore UNION deve avere lo stesso numero di campi nei set di risultati con tipi di dati simili. Ultima modifica: 2025-01-22 17:01

Sul tuo telefono o tablet Android, installa Gboard. Apri qualsiasi app con cui puoi digitare, come Gmail o Keep. Tocca dove puoi inserire il testo. Fai scorrere il dito sulle lettere per scrivere la parola che desideri. Ultima modifica: 2025-01-22 17:01

Sì! Sì, puoi scaricare Acorn sulla tua TV Sony o Samsung. Ultima modifica: 2025-01-22 17:01

Tipi di rischi per la sicurezza del computer Attacchi a Internet e alla rete Accesso e utilizzo non autorizzati Furto di hardware Furto di software Furto di informazioni Guasto del sistema 5. Ultima modifica: 2025-01-22 17:01

Per essere precisi, R ha tre modi in cui gli argomenti forniti dall'utente vengono abbinati agli argomenti formali della definizione della funzione: per nome completo, per nome parziale (corrispondenza sugli n caratteri iniziali del nome dell'argomento) e. per posizione. Ultima modifica: 2025-01-22 17:01

Introduzione alla funzione Oracle NVL() La funzione Oracle NVL() consente di sostituire null con un'alternativa più significativa nei risultati di una query. La funzione NVL() accetta due argomenti. Se Oracle non può convertire implicitamente un tipo di dati nell'altro, viene emesso un errore. Ultima modifica: 2025-01-22 17:01

Puoi ridimensionare la finestra spostando il cursore del mouse su qualsiasi parte del bordo della finestra, non solo sull'angolo inferiore. Premi Alt+Spazio per visualizzare il menu della finestra, premi S per scegliere l'opzione Dimensione, usa i tasti freccia per ridimensionare la finestra e infine Invio per confermare. Ultima modifica: 2025-01-22 17:01

Guida Fare clic su scheda Annota gruppo Annotazione mappa Inserisci. Trova. Nella finestra di dialogo Inserisci annotazione, selezionare la casella di controllo per il modello di annotazione da utilizzare. Facoltativamente, fare clic su Avanzate per modificare le opzioni e le proprietà predefinite per l'annotazione. Fare clic su Inserisci. Seleziona gli oggetti da annotare. premere Invio. Ultima modifica: 2025-01-22 17:01

Potresti pensare che tutto ciò che serve per distribuire Lambda con Terraform sia: Creare un file JavaScript. Crea un file di configurazione Terraform che faccia riferimento a quel file JavaScript. Applicare Terraform. Celebrare. Ultima modifica: 2025-01-22 17:01

A tal fine, di seguito sono riportate alcune misure di sicurezza degli ebook che puoi adottare per proteggere i tuoi lavori. Contatta il fornitore di servizi di pagamento del ladro. Assegna un nome corretto al tuo file. Utilizzare un fornitore di servizi digitali. Cambia regolarmente il link per il download. Impedisci condivisione file. Usa il software per ebook antifurto. Ultima modifica: 2025-01-22 17:01

Ecco un elenco di alcune lezioni di abilità informatiche online gratuite con cui puoi iniziare: Nozioni di base sul computer per principianti assoluti - da GCF Impara le nozioni di base su Internet gratuite (gratuite) per principianti assoluti - da GCF Impara l'informatica gratuita (gratuita) 101 - dalla Stanford University (Gratuito). Ultima modifica: 2025-06-01 05:06

Sviluppatore: Microsoft. Ultima modifica: 2025-01-22 17:01

Le abilità di presentazione efficaci sono importanti perché aiutano a mantenere una presentazione interessante, aiutano il presentatore a comunicare con sicurezza e motivano il pubblico ad ascoltare. Alcune abilità di presentazione essenziali sono: Creare varietà. Parlare con un'udibilità ottimale. Ultima modifica: 2025-01-22 17:01

L'uso di insetticidi come i borati (ottaborato di disodio tetraidrato) e/o il legno trattato a pressione (arsenato di rame cromato) proteggono dalle termiti e dai funghi di decomposizione del legno. Tuttavia, nel tempo, anche le traversine ferroviarie, i pali del telefono e il legno trattato a pressione possono essere soggetti all'attacco delle termiti. Ultima modifica: 2025-01-22 17:01

Un algoritmo (pronunciato AL-go-rith-um) è una procedura o una formula per risolvere un problema, basata sull'esecuzione di una sequenza di azioni specificate. Un programma per computer può essere visto come un elaborato algoritmo. In matematica e informatica, un algoritmo di solito significa una piccola procedura che risolve un problema ricorrente. Ultima modifica: 2025-01-22 17:01

Se stai lavorando con tubi in PVC o polibutilene e hai bisogno di un modo per passare rapidamente a tubi in PEX, rame, PVC-C, PE-RT o HDPE, abbiamo quello che fa per te. I raccordi SharkBite possono passare rapidamente da un materiale del tubo all'altro. I raccordi SharkBite con collare grigio sono compatibili con il tubo in polibutilene. Ultima modifica: 2025-01-22 17:01

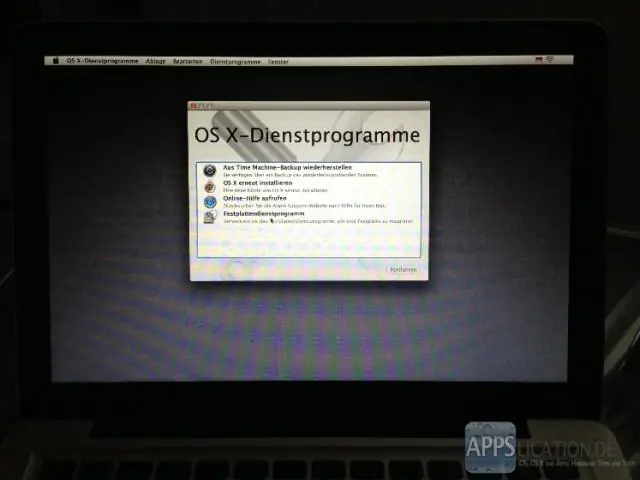

Boot Camp Assistant rimuoverà automaticamente Windows ed espanderà la partizione macOS per te, recuperando tutto quello spazio. Avvertenza: questo eliminerà tutti i file sulla partizione di Windows, quindi assicurati di avere prima delle copie di backup. Ultima modifica: 2025-01-22 17:01

Ecco le 10 migliori videocamere di sicurezza wireless del 2020: Arlo Pro 3: la migliore videocamera senza fili. Wyze Cam Pan: la migliore fotocamera economica per interni. Canary Pro: la migliore fotocamera per la casa intelligente. Google Nest Cam IQ per interni: la migliore videocamera high-tech. Ultima modifica: 2025-01-22 17:01