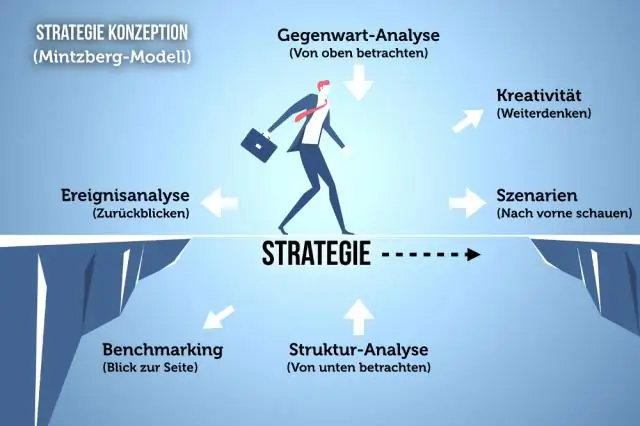

Il modello di creatività in tre fasi è la proposizione che la creatività coinvolge tre fasi: cause (potenziale creativo e ambiente creativo), comportamento creativo e risultati creativi (innovazione). Ultima modifica: 2025-01-22 17:01

I ribassi sono semplicemente la differenza tra il prezzo di vendita al dettaglio originale e il prezzo di vendita effettivo nel tuo negozio. In altre parole, confrontando il prezzo che metti sull'etichetta con quello per cui l'hai effettivamente venduta. Quando ti relazioni in percentuale, prendi i dollari di sconto e dividi per le vendite. Ultima modifica: 2025-01-22 17:01

Come posso visualizzare i certificati in Windows? Usa certmgr. comando msc nella finestra di dialogo Esegui. Premi i tasti Win+R -> digita certmgr. Usa Windows 10 per aprire il certificato. Puoi anche semplicemente fare doppio clic su . crt per consentire a Windows di aprirlo. Aprire. crt all'interno del tuo browser preferito. Fare clic con il tasto destro del mouse su. Ultima modifica: 2025-01-22 17:01

In Python, If Statement viene utilizzato per il processo decisionale. Eseguirà il corpo del codice solo quando l'istruzione IF è vera. Quando vuoi giustificare una condizione mentre l'altra condizione non è vera, allora usi 'if'. Riga di codice 8: la variabile st è impostata su 'x è minore di y.'. Ultima modifica: 2025-01-22 17:01

Il contesto SSL è una raccolta di cifre, versioni di protocollo, certificati attendibili, opzioni TLS, estensioni TLS ecc. Poiché è molto comune avere più connessioni con le stesse impostazioni, vengono messe insieme in un contesto e le relative connessioni SSL vengono quindi create in base in questo contesto. Ultima modifica: 2025-01-22 17:01

I tasti della riga home sono la riga di tasti sulla tastiera del computer su cui poggiano le dita quando non si digita. Ad esempio, sulla tastiera standard QWERTY degli Stati Uniti, i tasti della riga iniziale per la mano sinistra sono A, S, D e F e la mano destra sono J, K, l e; (punto e virgola). Per entrambe le mani, i pollici poggiano sulla barra spaziatrice. Ultima modifica: 2025-01-22 17:01

L'operatore SQL EXISTS L'operatore EXISTS viene utilizzato per verificare l'esistenza di qualsiasi record in una sottoquery. L'operatore EXISTS restituisce true se la sottoquery restituisce uno o più record. Ultima modifica: 2025-01-22 17:01

L'intelligenza artificiale come servizio (AIaaS) è fondamentalmente un'offerta di terze parti di outsourcing dell'intelligenza artificiale. Esistono alcuni fornitori di servizi di intelligenza artificiale cloud che forniscono hardware specializzato richiesto per poche attività di intelligenza artificiale, come l'elaborazione basata su GPU per carichi di lavoro intensivi, ecc. Ultima modifica: 2025-01-22 17:01

Accedi per la prima volta. Apri il tuo browser web e vai a http://localhost:3000/. 3000 è la porta HTTP predefinita che Grafana ascolta se non hai configurato una porta diversa. Nella pagina di accesso, digita admin per il nome utente e la password. Ultima modifica: 2025-01-22 17:01

Una strategia di BI è una tabella di marcia che consente alle aziende di misurare le proprie prestazioni e cercare vantaggi competitivi e "ascoltare veramente i propri clienti" utilizzando il data mining e le statistiche. Ultima modifica: 2025-01-22 17:01

Poiché il salvataggio delle password è un rischio per la sicurezza, la funzione di salvataggio della password dell'iPhone è disattivata per impostazione predefinita. Accendi l'iPhone e apri il Menu. Tocca l'icona Impostazioni, quindi tocca Safari. Fai scorrere il cursore Nomi e password su On per iniziare a salvare password e nomi utente. Ultima modifica: 2025-01-22 17:01

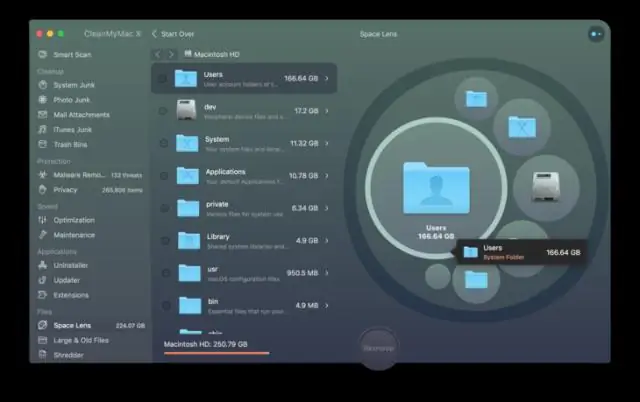

La migliore RAM per un vecchio MacBook Pro: le nostre scelte Kingston HyperX Impact 16 GB (2 x 8 G) Corsair 8 GB (2 x 4 GB) Crucial 8 GB (4 GB x 2) Kit A-Tech DDR2 667 MHz 200 pin 4 GB. Ultima modifica: 2025-01-22 17:01

Le sfide più comuni che hai affrontato nell'integrazione di Selenium Automation con diversi strumenti. Poiché Selenium è un open source e stiamo tutti utilizzando molti open source come Maven, Jenkins, AutoIT ecc. Localizzatori intelligenti. Test su browser incrociati. Miglioramento del quadro. Gestione dei pop up. Programmazione complessa. Mancanza di trasparenza. Ultima modifica: 2025-01-22 17:01

In fonologia e fonetica, le consonanti anteriori si riferiscono a consonanti articolate nella parte anteriore della bocca; comprendono le consonanti labiali, le consonanti dentali e le consonanti alveolari. Di solito sono escluse le consonanti retroflesse e palatali, così come tutte le consonanti articolate più indietro nella bocca. Ultima modifica: 2025-01-22 17:01

Un handle è un termine generico per un riferimento (non specificamente un riferimento C++) a un oggetto. In sintesi, un handle può essere qualcosa di diverso da un puntatore, come un indice intero o un oggetto contenente maggiori dettagli sull'oggetto (come un puntatore intelligente). Ultima modifica: 2025-01-22 17:01

Le termiti del legno secco amano mantenere i loro tunnel e nidi belli e puliti in modo da spingere le loro feci fuori dai piccoli fori vicino agli ingressi del loro nido. Ciò si traduce in piccoli segni neri e una sostanza polverosa scura intorno all'area che stanno infestando. Ultima modifica: 2025-01-22 17:01

Xmn: la dimensione dell'heap per la giovane generazione. La giovane generazione rappresenta tutti gli oggetti che hanno una vita breve nel tempo. Gli oggetti di nuova generazione si trovano in una posizione specifica nell'heap, dove passerà spesso il Garbage Collector. Tutti i nuovi oggetti vengono creati nella regione delle giovani generazioni (chiamata 'eden'). Ultima modifica: 2025-01-22 17:01

La Bose QuietComfort 35 II è una cuffia Bluetooth wireless a grandezza naturale intorno all'orecchio che include anche la cancellazione attiva del rumore e funge anche da cuffia avanzata per effettuare chiamate sul cellulare. Ultima modifica: 2025-01-22 17:01

Photo Booth è installato come parte del sistema operativo Mac e del relativo software. Se non è nel tuo Dock, fai doppio clic sull'icona del tuo disco rigido e apri la cartella "Applicazioni". Photo Booth dovrebbe apparire lì. Puoi fare clic e trascinare la sua icona sul Dock se preferisci averla subito disponibile. Ultima modifica: 2025-01-22 17:01

Annotazione per la mappatura delle richieste HTTP GET su metodi del gestore specifici. Nello specifico, @GetMapping è un'annotazione composta che funge da scorciatoia per @RequestMapping(method = RequestMethod. GET). Da: 4.3 Autore: Sam Brannen Vedi anche: PostMapping, PutMapping, DeleteMapping, PatchMapping, RequestMapping. Ultima modifica: 2025-01-22 17:01

Elenco dei siti Web di test UserTesting. Per diventare un tester di siti web applica QUI. TryMyUI. Per diventare un tester, l'utente deve avere almeno 18 anni. Iscriviti all'app. L'app Enroll è una piattaforma di test di siti Web molto semplicistica che puoi utilizzare su qualsiasi dispositivo, ad esempio tablet o telefono. Test utente. UTest. Sensazione dell'utente. Userlytics. Cosa fanno gli utenti. Ultima modifica: 2025-01-22 17:01

Per impostazione predefinita, Omnibus GitLab archivia i dati del repository Git in /var/opt/gitlab/git-data. I repository sono archiviati in repository di sottocartelle. Puoi modificare la posizione della directory padre di git-data aggiungendo la seguente riga a /etc/gitlab/gitlab. rb. Ultima modifica: 2025-01-22 17:01

Semplici 6 passaggi per archiviare i messaggi di Gmail per data Passaggio 1: esegui lo strumento di backup di Gmail e inserisci le credenziali di Gmail. Passaggio 2: selezionare il formato per archiviare il file. Passaggio 3: scegli l'opzione Applica filtro e imposta i filtri data. Passaggio 4: opt. Elimina dopo l'opzione di download. Passaggio 5: selezionare la posizione in cui salvare il file archiviato. Passaggio 6: premi il pulsante Start. Ultima modifica: 2025-01-22 17:01

Aggiungi esclusione cartella - Norton AntiVirus Aprire il software Norton AntiVirus. Fare clic sull'icona di ricerca e digitare Esclusione. Seleziona Auto-Proteggi esclusione dai risultati della ricerca. Nel popup Esclusioni in tempo reale, fai clic sul pulsante Aggiungi cartelle. Viene visualizzato il popup Aggiungi elemento. Cerca la cartella C:Programmi (x86)Examsoft e fai clic su OK. Ultima modifica: 2025-01-22 17:01

In primo luogo, se vogliamo escludere i valori mancanti dalle operazioni matematiche, utilizzare il parametro na. rm = argomento VERO. Se non si escludono questi valori, la maggior parte delle funzioni restituirà un NA. Potremmo anche desiderare di suddividere i nostri dati per ottenere osservazioni complete, quelle osservazioni (righe) nei nostri dati che non contengono dati mancanti. Ultima modifica: 2025-01-22 17:01

C# e. Domande dell'intervista NET: -Quali sono le differenze tra la classe astratta e l'interfaccia? Classe astratta Interfaccia Dichiarazione di variabili Possiamo dichiarare variabili Nell'interfaccia non possiamo farlo. Ereditarietà e implementazione Le classi astratte vengono ereditate. Le interfacce sono implementate. Ultima modifica: 2025-01-22 17:01

Tastiera Samsung Tocca l'icona App dalla schermata Home. Tocca Impostazioni, quindi tocca Gestione generale. Tocca Lingua e inserimento. Scorri verso il basso fino a "Tastiere e metodi di input" e tocca Tastiera Samsung. In "Digitazione intelligente", tocca Testo predittivo. Tocca l'opzione Testo predittivo su On. Ultima modifica: 2025-01-22 17:01

Il cerchio con una linea orizzontale al centro è un nuovo simbolo di Android che significa che hai attivato la modalità di interruzione. Quando attivi la modalità di interruzione e il cerchio con la linea anche se lo mostra, significa che le impostazioni sono impostate su "Nessuno" sul Galaxy S7. Ultima modifica: 2025-01-22 17:01

Significa che hanno essenzialmente accettato la tua richiesta di inviargli un messaggio. Se accetti la richiesta, la persona che ha inviato il messaggio viene avvisata e puoi iniziare una conversazione. Se ignori la richiesta, il messaggio scompare e può essere ignorato, senza che venga visualizzato e Leggi di più. Ultima modifica: 2025-01-22 17:01

Qual è il principale svantaggio dell'utilizzo del modello RAD? Spiegazione: il cliente può creare una visione del prodotto irrealistica che porta un team a sviluppare funzionalità in eccesso o in difetto. Inoltre, gli sviluppatori specializzati e qualificati non sono facilmente disponibili. Ultima modifica: 2025-01-22 17:01

L'app Kindle Reader può essere scaricata gratuitamente dall'App Store e puoi usarla per leggere libri Kindle sul tuo iPhone o iPad, ma non puoi acquistare e-book Kindle o scaricare libri in quell'app (puoi comunque acquistare libri cartacei ). Ultima modifica: 2025-01-22 17:01

MSN Messenger termina il suo servizio di chat dopo 14 anni, sposta gli utenti su Skype. Microsoft ha terminato ieri MSNMessenger, il suo servizio di chat istantanea di 14 anni fa, in tutto il mondo, ad eccezione della Cina. Gli utenti di MSN Messenger possono accedere a Skype con lo stesso ID utente. Ultima modifica: 2025-01-22 17:01

Nelle statistiche, un valore anomalo è un punto dati che differisce in modo significativo dalle altre osservazioni. Un valore anomalo può essere dovuto alla variabilità della misurazione o può indicare un errore sperimentale; questi ultimi sono talvolta esclusi dall'insieme dei dati. Un valore anomalo può causare seri problemi nelle analisi statistiche. Ultima modifica: 2025-01-22 17:01

No, Watson non era connesso a Internet: No, Watson non era connesso a Internet: "Le informazioni che DeepQA alla fine sarebbe stata in grado di richiedere per Jeopardy erano 200 milioni di pagine di informazioni, provenienti da una varietà di fonti. Ultima modifica: 2025-01-22 17:01

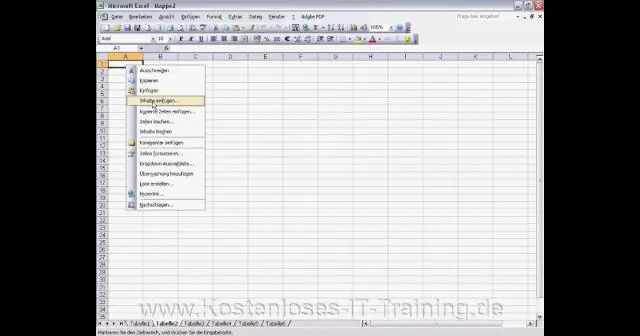

16384 Inoltre, quante righe e colonne 2019 Excel? Foglio di lavoro, righe , colonne e Celle in Excel È composto da righe , colonne e cellule . righe eseguire orizzontalmente attraverso il foglio di lavoro e varia da 1 a 1048576.. Ultima modifica: 2025-01-22 17:01

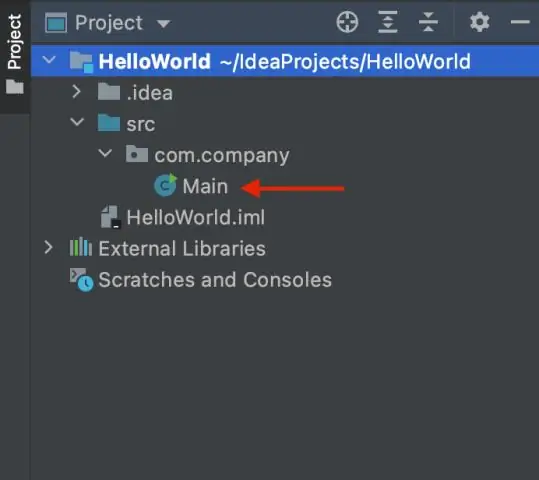

Java Web Application viene utilizzata per creare siti Web dinamici. Java offre supporto per l'applicazione Web tramite JSP e Servlet. Possiamo costruire un sito web con pagine web HTML statiche ma quando vogliamo che i dati siano dinamici, abbiamo bisogno dell'applicazione web. Ultima modifica: 2025-01-22 17:01

L'accesso allo stadio con i mezzi pubblici è fornito all'interno di San Francisco da Muni Metro o Muni Bus, dalla penisola e dalla valle di Santa Clara via Caltrain e da parti della Bay Area attraverso l'acqua tramite vari traghetti della baia di San Francisco. Ultima modifica: 2025-01-22 17:01

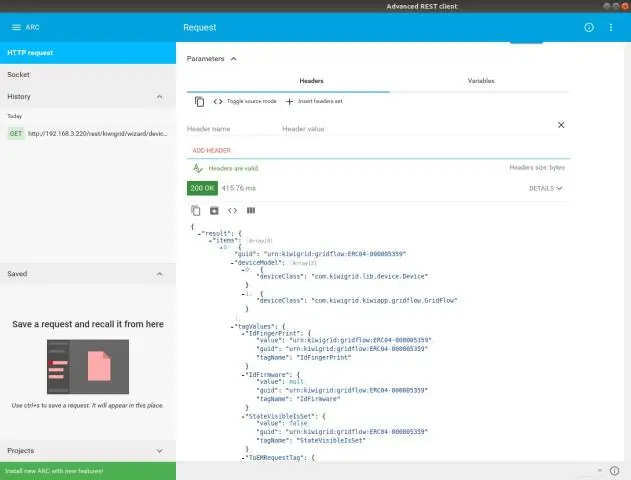

Se desideri modificare e inviare nuovamente una richiesta acquisita nella scheda Rete di Chrome Developer Tools: fai clic con il pulsante destro del mouse sul nome della richiesta. Seleziona Copia > Copia come cURL. Incolla nella riga di comando (il comando include cookie e intestazioni) Modifica la richiesta secondo necessità ed esegui. Ultima modifica: 2025-01-22 17:01

IPhone 7 e iPhone 7 Plus saranno disponibili in argento, oro, oro rosa e la nuova finitura nera nei modelli da 32 GB, 128 GB e 256 GB a partire da $ 649 (USA), e la nuova finitura nera sarà offerta esclusivamente sui modelli da 128 GB e 256 GB. modelli da apple.com, Apple Store, rivenditori autorizzati Apple e operatori selezionati. Ultima modifica: 2025-01-22 17:01

Per farlo, vai alla pagina, clicca su Informazioni sul lato sinistro, vai nell'area Maggiori informazioni, clicca su Aggiungi Menu e seleziona il PDF del tuo menu. Puoi anche condividere un file PDF con le altre persone in un gruppo Facebook. Per farlo, vai alla pagina Gruppo, fai clic sul pulsante Altro, seleziona Aggiungi file e scegli il documento PDF da caricare. Ultima modifica: 2025-01-22 17:01