'Un codice a blocchi lineare è un codice a blocchi in cui l'esclusivo-o di qualsiasi due parole di codice risulta in un'altra parola di codice. Ultima modifica: 2025-01-22 17:01

L'odbc. ini è un file di informazioni sulla configurazione dell'origine dati di esempio. ini (notare il punto aggiunto all'inizio del nome del file). Ogni DSN a cui si connette l'applicazione deve avere una voce in questo file. La tabella seguente descrive le sezioni in $HOME. Ultima modifica: 2025-01-22 17:01

Backup Assistant è un servizio wireless che salva una copia della rubrica del tuo dispositivo su un sito web sicuro. Se il tuo dispositivo viene perso, rubato, danneggiato o sostituito, Backup Assistant ripristina la rubrica salvata su un nuovo dispositivo in modalità wireless. Ultima modifica: 2025-01-22 17:01

La spiegazione rapida Vai all'area Impostazioni sul tuo WindowsPhone. Seleziona "Condivisione Internet" dall'elenco. Fai clic sull'interruttore per abilitare il tethering (se il tuo piano dati non lo supporta, puoi seguire la sezione successiva di seguito per un metodo alternativo o contattare il tuo operatore per abilitarlo). Ultima modifica: 2025-01-22 17:01

Fai clic sul pulsante del menu "Start", quindi fai clic su "Computer". Fai doppio clic sul disco rigido principale, quindi fai clic su "Utenti" e apri la cartella con il tuo nome utente. Naviga fino al percorso del file "AppDataLocalGoogleChromeUserDataDefaultCache". Il contenuto di Chrome'scache appare in questa cartella. Ultima modifica: 2025-01-22 17:01

Utilizzare un dito o uno strumento a lama piatta per sollevare il bordo del coperchio dell'unità disco rigido; sollevare il coperchio e rimuoverlo. Afferrare la linguetta in tessuto e tirare l'unità disco fisso per scollegare l'unità disco fisso dal connettore della scheda di sistema. Estrarre l'unità disco fisso dall'alloggiamento. Ultima modifica: 2025-01-22 17:01

In questo capitolo, discuteremo di RSpec Doubles, noto anche come RSpec Mocks. Un Double è un oggetto che può "sostituire" un altro oggetto. È qui che RSpec Doubles (simulazioni) diventa utile. Il nostro metodo list_student_names chiama il metodo name su ogni oggetto Student nella sua variabile membro @students. Ultima modifica: 2025-01-22 17:01

Vai a Impostazioni → Utilizzo dati → Tocca il pulsante Menu → Seleziona l'opzione Limita dati in background, Deseleziona Sincronizzazione automatica dati. Sblocca Opzioni sviluppatore → Vai a Impostazioni → Opzioni sviluppatore → Tocca Limite processo in background → Scegli Nessuna elaborazione in background. Ultima modifica: 2025-01-22 17:01

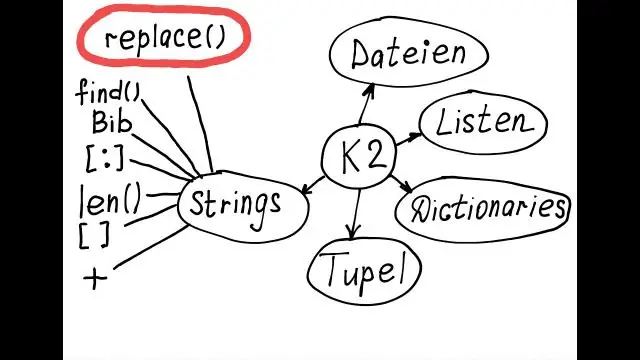

Usando Stringa. equals(): In Java, il metodo string equals() confronta le due stringhe date in base ai dati/contenuto della stringa. Se tutti i contenuti di entrambe le stringhe sono uguali, restituisce true. Se tutti i caratteri non corrispondono, restituisce false. Ultima modifica: 2025-01-22 17:01

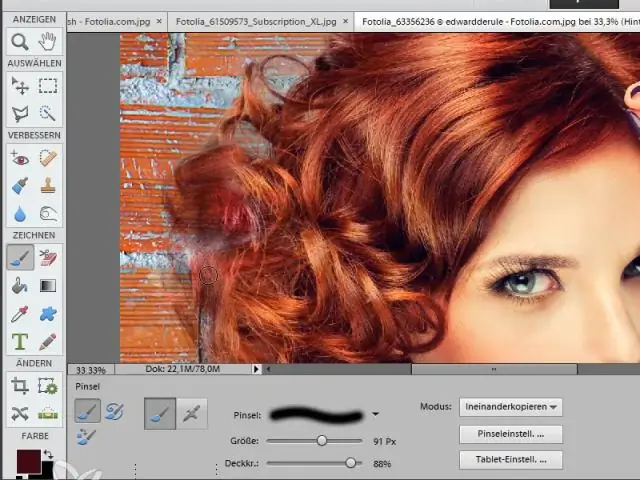

Ecco i passaggi fondamentali della sua tecnica: Duplica il livello e ingrandisci l'area. Applicare la sfocatura gaussiana fino a quando il colore della frangia non è più. Imposta la modalità di fusione del livello sfocato su Colore. Ecco! La frangia è andata! Ecco un confronto prima e dopo:. Ultima modifica: 2025-01-22 17:01

Penso che sia sicuro dire che per le fotocamere professionali consumer e di massa, 1/4-20 è universale. Lo standard 3/8-16 è oggi ampiamente utilizzato nella fotografia, tuttavia, non solo per i supporti per fotocamere. È comune per gli apparecchi di illuminazione, inclusi supporti e supporti per illuminazione. Ultima modifica: 2025-01-22 17:01

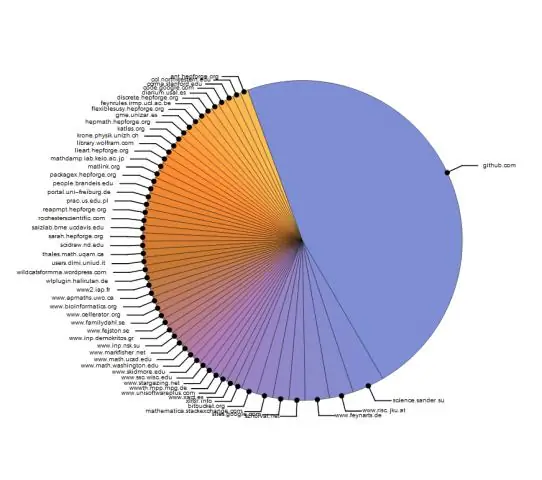

Mathematica è un potente software, closed source o open. Non tutte le applicazioni sono open-source e non puoi aspettarti che ti "forniscano" il codice sorgente. Dovresti trovare alcuni esempi degli usi di Mathematica, è abbastanza utile. Forniscono anche supporto per il loro prodotto, così come la maggior parte delle aziende di software. Ultima modifica: 2025-01-22 17:01

Gli iPhone 8 grigio siderale e PRODUCT(RED) hanno frontalini neri. Ciò significa che quando il display è spento, scuro o pieno di contenuti a schermo intero come video o giochi, il bordo svanisce e puoi immergerti in quello che stai facendo. Gli iPhone 8 argento e oro hanno frontalini bianchi. Ultima modifica: 2025-01-22 17:01

Una delle migliori caratteristiche dei GFCI (Ground Fault Circuit Interrupters) è la loro protezione a valle. Ciò significa che la stessa funzione di sicurezza che ottieni da una presa GFCI viene applicata automaticamente a tutte le altre prese cablate più in basso sullo stesso circuito, purché le prese siano cablate correttamente. Ultima modifica: 2025-01-22 17:01

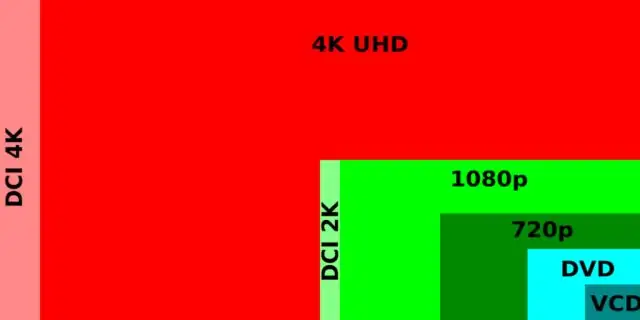

Risoluzioni proporzioni 16:10: – 1280×800, 1440×900, 1680×1050, 1920×1200 e 2560×1600. Risoluzioni in formato 16:9: 1024×576, 1152×648, 1280×720, 1366×768, 1600×900, 1920×1080, 2560×1440 e 3840×2160. Ultima modifica: 2025-06-01 05:06

La somma di due polinomi è sempre un polinomio, quindi anche la differenza di due polinomi è sempre un polinomio. Ultima modifica: 2025-01-22 17:01

9. Quali sono le quattro attività quadro presenti nel modello di processo Extreme Programming (XP)? analisi, progettazione, codifica, test. pianificazione, analisi, progettazione, codifica. pianificazione, analisi, codifica, test. pianificazione, progettazione, codifica, test. Ultima modifica: 2025-01-22 17:01

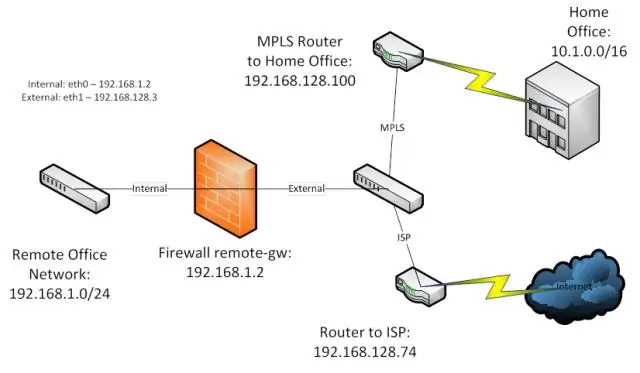

La principale differenza tra gruppi di lavoro e domini è il modo in cui vengono gestite le risorse sulla rete. I computer sulle reti domestiche fanno generalmente parte di un gruppo di lavoro e i computer sulle reti aziendali fanno generalmente parte di un dominio. In un gruppo di lavoro: tutti i computer sono peer; nessun computer ha il controllo su un altro computer. Ultima modifica: 2025-01-22 17:01

Un modem è un dispositivo o un programma che consente a un computer di trasmettere dati, ad esempio, su linee telefoniche o via cavo. Le informazioni del computer sono memorizzate digitalmente, mentre le informazioni trasmesse sulle linee telefoniche vengono trasmesse sotto forma di onde analogiche. Un modem converte tra queste due forme. Ultima modifica: 2025-06-01 05:06

Ottenere un numero DUNS è assolutamente gratuito per tutte le entità che fanno affari con il governo federale. Una volta assegnato, un numero D&B D-U-N-S® non viene riutilizzato o riemesso a un'altra entità aziendale. Ultima modifica: 2025-01-22 17:01

Lo scopo del costruttore è inizializzare l'oggetto di una classe mentre lo scopo di un metodo è eseguire un'attività eseguendo il codice java. I costruttori non possono essere astratti, finali, statici e sincronizzati mentre i metodi possono esserlo. I costruttori non hanno tipi restituiti mentre i metodi sì. Ultima modifica: 2025-01-22 17:01

Per connettere un laptop o un desktop alla VPN, accedi a Connect.tamu.edu. Per i dispositivi mobili, segui le istruzioni passo passo nella pagina VPN nella Knowledge Base. Ultima modifica: 2025-01-22 17:01

Strategie per il tracciamento agile dei bug Assicurati che tutte le parti interessate possano comprendere i bug di un progetto. Nello scenario di tracciamento dei bug convenzionale, i bug vengono archiviati da un tester o da un revisore. Dai la priorità ai tuoi bug in base all'impatto che avranno sul tuo sistema. Presta molta attenzione ai primi feedback degli utenti. Dai ai tuoi sviluppatori la proprietà sui problemi. Ultima modifica: 2025-01-22 17:01

Il Kindle Fire è l'ultima aggiunta alla linea Kindle di dispositivi portatili per la lettura di e-book di Amazon. Oltre alla vasta collezione di e-book disponibili da Amazon, il Kindle Fire include anche l'accesso all'App Store di Amazon per migliaia di app, nonché lo streaming di film e contenuti TV. Ultima modifica: 2025-01-22 17:01

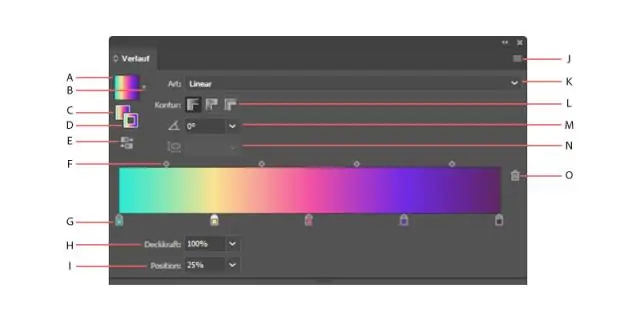

Scegli File > Apri, individua e apri il file della libreria. Per impostazione predefinita, i file della libreria dei campioni sono archiviati nella cartella Illustrator/Predefiniti/Campioni. Modifica i colori nel pannello Campioni e salva le modifiche. Ultima modifica: 2025-01-22 17:01

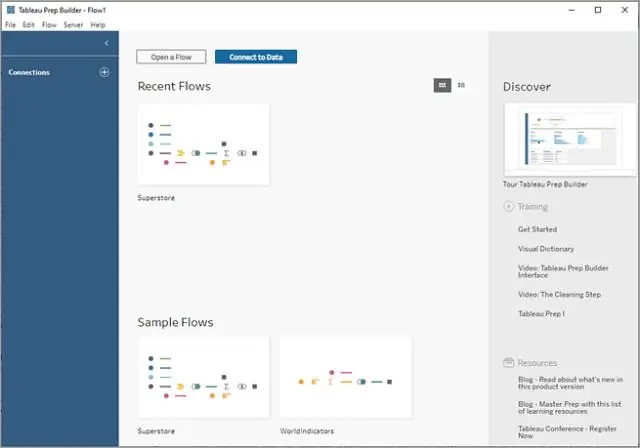

I connettori nativi semplificano il collegamento di Tableau a Hadoop, senza la necessità di una configurazione speciale: Hadoop è solo un'altra fonte di dati per Tableau. Porta i dati in un motore analitico in memoria veloce per query rapide o usa una connessione live al tuo database ad alte prestazioni. Ultima modifica: 2025-01-22 17:01

È inoltre possibile ridurre il carico della CPU aggiungendo più RAM, che consente al computer di memorizzare più dati dell'applicazione. Ciò riduce la frequenza dei trasferimenti interni di dati e le nuove allocazioni di memoria, che possono concedere alla CPU una pausa tanto necessaria. Ultima modifica: 2025-01-22 17:01

Per abilitare il NAT automatico: fare doppio clic sull'oggetto SmartDashboard. Fare clic su NAT. Seleziona Aggiungi regole di traduzione automatica degli indirizzi. Configura le impostazioni NAT automatiche. Fare clic su OK. Eseguire questi passaggi per tutti gli oggetti applicabili. Fare clic su Firewall > Criterio. Aggiungi regole che consentono il traffico verso gli oggetti applicabili. Ultima modifica: 2025-01-22 17:01

Envelope Maker consente di comporre e stampare rapidamente buste utilizzando la tecnologia di stampa wireless "AirPrint" per dispositivi iOS. Ora puoi avvicinarti alla stampante, inserire la busta e stamparla direttamente dal tuo iPhone, iPod Touch o iPad, con pochi movimenti delle dita. Ultima modifica: 2025-01-22 17:01

Le soluzioni più comuni sono: Ripristinare il backup del database e utilizzarlo al posto del database originale. Nel caso in cui si siano verificate altre modifiche dopo l'AGGIORNAMENTO o non sia possibile consentire al database di essere offline: ripristinare un backup del database su un server di prova. Utilizzare la procedura guidata di esportazione dei dati di SQL Server Management Studio per esportare i dati. Ultima modifica: 2025-01-22 17:01

GKT Devi sapere che Internet » Chat Valuta: GKT General Knowledge Test Community » Educativo Valuta: GKT George K Thiruvathukal Varie » Non classificato Valuta: GKT Gono Kallyan Trust Varie » Non classificato Valuta: GKT Guilty Knowledge Test Varie » Non classificato Valuta:. Ultima modifica: 2025-01-22 17:01

Quando l'attributo ref viene utilizzato su un elemento HTML, il ref creato nel costruttore con React. createRef() riceve l'elemento DOM sottostante come proprietà corrente. Quando l'attributo ref viene utilizzato su un componente di classe personalizzato, l'oggetto ref riceve l'istanza montata del componente come corrente. Ultima modifica: 2025-01-22 17:01

In parole povere, le parole specifiche del dominio, note anche come parole di livello 3, sono parole tecniche o di gergo importanti per un particolare argomento. Ad esempio, la chimica e l'elemento rientrano entrambi nel vocabolario relativo alla scienza, mentre l'allusione e i versi sono strettamente correlati alle arti della lingua inglese (naturalmente, la nostra area disciplinare preferita). Ultima modifica: 2025-01-22 17:01

Esistono quattro tipi di manutenzione, ovvero correttiva, adattativa, perfettiva e preventiva. La manutenzione correttiva riguarda la correzione degli errori che si osservano quando il software è in uso. La manutenzione correttiva si occupa della riparazione di guasti o difetti riscontrati nelle funzioni quotidiane del sistema. Ultima modifica: 2025-01-22 17:01

4 tipi di schede grafiche integrate. Se hai un computer, ma non lo hai assemblato da solo o non lo hai aggiornato in alcun modo, è probabile che utilizzi una scheda grafica integrata per visualizzare le immagini sullo schermo. PCI. Le schede grafiche PCI sono schede che utilizzano gli slot PCI sulla scheda madre per connettersi al computer. AGP. PCI Express. Ultima modifica: 2025-01-22 17:01

Puoi cambiare la password usando File->Cambia password. Se l'utente postgres non dispone dei privilegi di superutente, non è possibile modificare la password. Ultima modifica: 2025-01-22 17:01

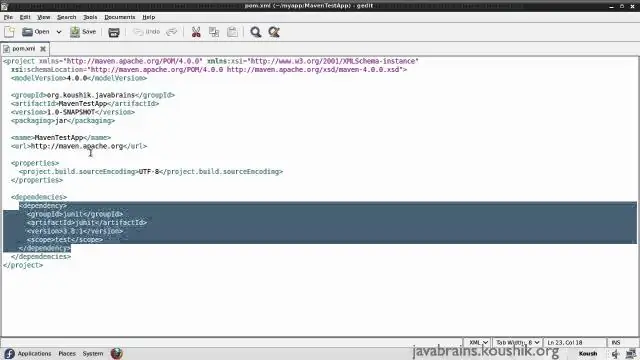

Il file POM si chiama pom. xml e dovrebbe trovarsi nella directory principale del progetto. Il pom. xml ha una dichiarazione sul progetto e varie configurazioni. Ultima modifica: 2025-01-22 17:01

La sicurezza aperta è un approccio alla salvaguardia di software, hardware e altri componenti del sistema informativo con metodi il cui design e dettagli sono pubblicamente disponibili. La sicurezza aperta si basa sull'idea che i sistemi dovrebbero essere intrinsecamente sicuri in base alla progettazione. Un sistema crittografico aperto include la trasparenza algoritmica. Ultima modifica: 2025-01-22 17:01

Un blocco di riga, chiamato anche blocco TX, è un blocco su una singola riga della tabella. Una transazione acquisisce un blocco di riga per ogni riga modificata da un'istruzione INSERT, UPDATE, DELETE, MERGE o SELECT FOR UPDATE. Oracle Database inserisce automaticamente un blocco esclusivo sulla riga aggiornata e un blocco subesclusivo sulla tabella. Ultima modifica: 2025-01-22 17:01

Un. mp5 è più comunemente un file video digitale nel formato H. 264/MPEG-4 AVC, codificato specificamente per dispositivi MP5 PMP. In generale, MP3 è un formato audio, puoi riprodurre questi file su un lettore audio o un lettore MP3. MP4 è un formato video, puoi riprodurre video MP4 sulla maggior parte dei lettori video o lettori MP4. Ultima modifica: 2025-01-22 17:01