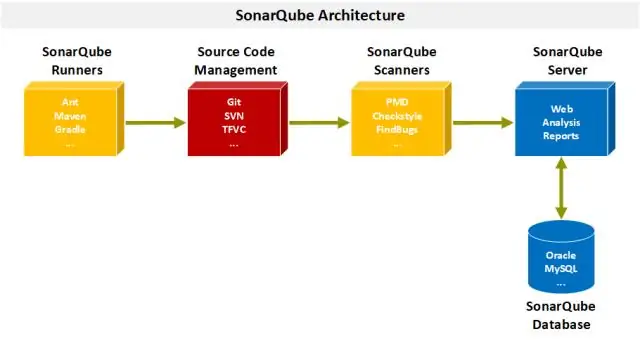

SonarQube (precedentemente Sonar) è una piattaforma open source sviluppata da SonarSource per l'ispezione continua della qualità del codice per eseguire revisioni automatiche con analisi statica del codice per rilevare bug, odori di codice e vulnerabilità di sicurezza su oltre 20 linguaggi di programmazione. Ultima modifica: 2025-01-22 17:01

Una relazione uno a uno (1:1) significa che esiste un record figlio per ogni singolo record padre. Ogni studente (esistente nel modulo genitore) presenterà un solo modulo medico all'inizio dell'iscrizione (che esisterebbe nel modulo figlio). Ultima modifica: 2025-06-01 05:06

Un dominio di errore è un insieme di componenti hardware che condividono un singolo punto di errore. Per essere tolleranti agli errori a un certo livello, sono necessari più domini di errore a quel livello. Ad esempio, per essere tolleranti ai guasti del rack, i tuoi server e i tuoi dati devono essere distribuiti su più rack. Ultima modifica: 2025-01-22 17:01

OKLAHOMA CITY – Mentre forti tempeste hanno portato forti venti e grandine nella metropolitana, migliaia di residenti sono rimasti senza elettricità. Secondo System Watch di OG&E, più di 40.000 persone erano ancora senza corrente alle 5:40 di mercoledì. OG&E afferma che più della metà di questi clienti si trova nell'area di Oklahoma City. Ultima modifica: 2025-06-01 05:06

PHP è un linguaggio interpretato. Ciò significa che si scriveranno istruzioni di codice (righe di codice) e quando viene richiesta una pagina, l'interprete PHP caricherà il codice PHP, lo analizzerà e quindi lo eseguirà. Questo differisce da altri linguaggi, come Java o C#, in cui il codice sorgente viene compilato e quindi eseguito. Ultima modifica: 2025-01-22 17:01

IEEE 1394. IEEE 1394 è uno standard di interfaccia per un bus seriale per comunicazioni ad alta velocità e trasferimento dati isocrono in tempo reale. È stato sviluppato alla fine degli anni '80 e all'inizio degli anni '90 da Apple, che lo ha chiamato FireWire, in collaborazione con un certo numero di aziende, principalmente Sony e Panasonic. Ultima modifica: 2025-01-22 17:01

Il supporto SOAP su HTTP è deprecato, ma è ancora disponibile su HTTPS. Le nuove funzionalità di Amazon S3 non saranno supportate per SOAP. Ti consigliamo di utilizzare l'API REST o gli SDK AWS. Ultima modifica: 2025-01-22 17:01

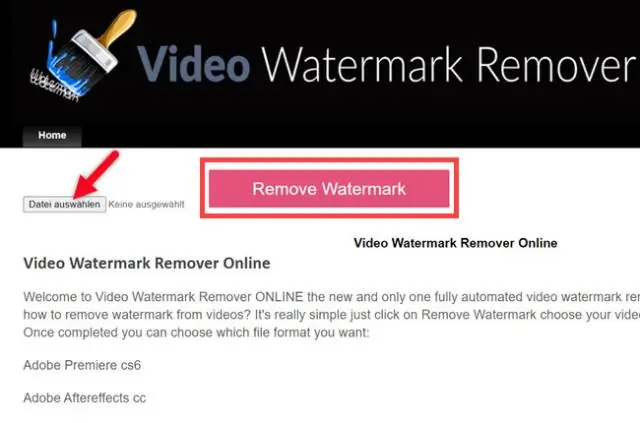

Passaggio 1: scarica e installa Apowersoft WatermarkRemover e apri il software. Passaggio 2: chiudi la finestra pop-up se non desideri eseguire l'aggiornamento alla versione pro. Fare clic su Rimuovi filigrana dalla scheda video. Passaggio 3: in questa pagina, tocca trascina e rilascia per aggiungere video per aprire il video che desideri rimuovere la filigrana. Ultima modifica: 2025-01-22 17:01

L'erba artificiale ha un grande costo iniziale: da $ 5 a $ 20 per piede quadrato, installato. Una volta scaricato, è gratuito per i prossimi 15-25 anni. Le zolle posate professionalmente, d'altra parte, costano solo da 14 a 60 centesimi per piede quadrato. Ultima modifica: 2025-01-22 17:01

Gli studenti che completano gli esami Advanced Placement (AP) al liceo possono ricevere crediti universitari. L'esame di psicologia AP con un punteggio di 4 o 5 equivale a 4 crediti trimestrali e soddisferà il requisito di psicologia 1 e un corso di educazione generale in scienze sociali. Ultima modifica: 2025-01-22 17:01

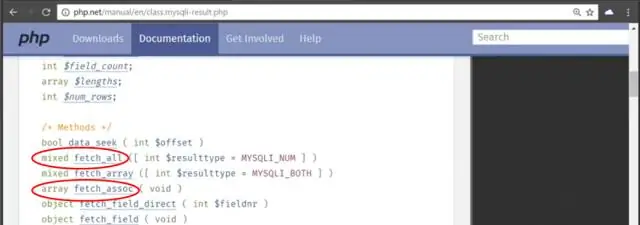

Definizione e utilizzo La funzione mysql_fetch_assoc() restituisce una riga da un recordset come array associativo. Questa funzione ottiene una riga dalla funzione mysql_query() e restituisce un array in caso di successo, o FALSE in caso di fallimento o quando non ci sono più righe. Ultima modifica: 2025-01-22 17:01

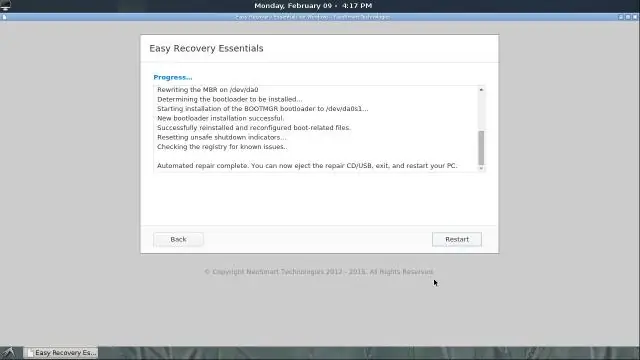

Easy Recovery Essentials gratuito (EasyRE) è un software di riparazione e ripristino avviabile di NeoSmart Technologies, supporta la riparazione di PC e laptop non avviabili. Significa che questo programma può essere utilizzato per riparare il computer e riparare qualsiasi PC che non si avvia o si è bloccato. Ultima modifica: 2025-01-22 17:01

Spiegazione: I dispositivi finali originano i dati che passano attraverso la rete. I dispositivi intermedi indirizzano i dati su percorsi alternativi in caso di problemi di collegamento e filtrano il flusso di dati per migliorare la sicurezza. I media di rete forniscono il canale attraverso il quale viaggiano i messaggi di rete. Ultima modifica: 2025-01-22 17:01

Un circuito di classe 1 è la parte del sistema di cablaggio tra il lato carico del dispositivo di protezione da sovracorrente (OCPD) o l'alimentazione a potenza limitata e il carico collegato. Ad esempio, i circuiti a potenza limitata di Classe 1 sono forniti da un alimentatore con un'uscita che non supera i 30 volt e i 1.000 volt-amp. Ultima modifica: 2025-01-22 17:01

Se sei uno studente, puoi usufruire di alcuni sconti e offerte di Verizon Wireless. A seconda della scuola, puoi ottenere dal 10% al 25% di sconto sul prezzo mensile del tuo piano dati. Dovrai semplicemente inserire l'indirizzo email della tua scuola per vedere a quale sconto hai diritto. Ultima modifica: 2025-01-22 17:01

Vai su http://www.miktex.org/download. Fare clic sul pulsante "Scarica Basic MiKTeX 2.9". Salva il file (dovrebbe chiamarsi qualcosa come "basic-miktex-2.9. Al termine del download, fai doppio clic sul file per aprirlo e seleziona "Esegui" nell'avviso di sicurezza. Ultima modifica: 2025-01-22 17:01

Tutte queste società di outsourcing in genere fanno pagare circa $ 1.200 per agente al mese. Questo ammonta a $ 14.400 all'anno - per un singolo agente! A seconda delle dimensioni della tua azienda, potresti aver bisogno di 5-20 agenti. L'outsourcing con queste aziende può sommarsi. Ultima modifica: 2025-01-22 17:01

La maggior parte dei metodi in questa classe sono definiti come metodi di estensione che estendono IEnumerable. Ciò significa che possono essere chiamati come un metodo di istanza su qualsiasi oggetto che implementa IEnumerable. I metodi utilizzati in una query che restituisce un valore singleton vengono eseguiti e consumano immediatamente i dati di destinazione. Ultima modifica: 2025-01-22 17:01

Computer Windows Accedi come amministratore locale con tutti i diritti. Vai a "https://download.respondus.com/lockdown/download.php?id=xxxxxxxxx" dove "xxxxxxxxx" è l'ID istituto univoco a 9 cifre della tua scuola. Scarica il pacchetto di installazione del browser LockDown. Individua il pacchetto di installazione nella cartella Download ed eseguilo. Ultima modifica: 2025-01-22 17:01

Quanto costano i nuovi robot? Completo di controller e pendenti di insegnamento, la nuova robotica industriale costa da $ 50.000 a $ 80.000. Una volta aggiunte le periferiche specifiche dell'applicazione, il sistema robot costa da $ 100.000 a $ 150.000. Ultima modifica: 2025-01-22 17:01

Larghezza di banda consigliata I dispositivi video di Alarm.com utilizzano principalmente la velocità di caricamento, anziché la velocità di download. In genere, Alarm.com consiglia una connessione a banda larga indefinita di almeno 0,25 Mbps di velocità di upload dedicata per dispositivo video. Ultima modifica: 2025-01-22 17:01

Se ricevi l'errore di connessione di rete, potresti dover riavviare Steam. Per fare ciò, nell'app Steam seleziona Steam > Vai online > Connetti a Internet > Riavvia Steam. Quando ricevi l'errore Impossibile connettersi a Steam, avrai la possibilità di Riprova la connessione o Avvia in modalità offline. Ultima modifica: 2025-01-22 17:01

RxJS è una libreria JavaScript per trasformare, comporre e interrogare flussi di dati asincroni. RxJS può essere utilizzato sia nel browser che sul lato server utilizzando Node. js. Pensa a RxJS come "LoDash" per la gestione di eventi asincroni. Ultima modifica: 2025-01-22 17:01

Dividi il primo termine del numeratore per il primo termine del denominatore e inseriscilo nella risposta. Moltiplica il denominatore per quella risposta, mettilo sotto il numeratore. Sottrarre per creare un nuovo polinomio. Ultima modifica: 2025-01-22 17:01

La Collection in Java è un framework che fornisce un'architettura per archiviare e manipolare il gruppo di oggetti. Le raccolte Java possono eseguire tutte le operazioni eseguite su un dato come la ricerca, l'ordinamento, l'inserimento, la manipolazione e l'eliminazione. Java Collection significa una singola unità di oggetti. Ultima modifica: 2025-06-01 05:06

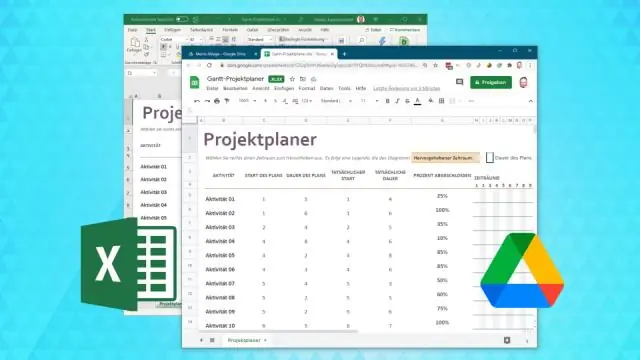

Modifica con Microsoft Office È sufficiente installare il plug-in di Google Drive per Microsoft Office e Google Drive verrà visualizzato come posizione di archiviazione dei file in Word, Excel e PowerPoint (Figura A). Dall'app di Office, apri un file su Google Drive, apporta le modifiche, quindi salva di nuovo il file su Google Drive. Ultima modifica: 2025-01-22 17:01

Orari di apertura Mezzanotte–7:30 Mezzanotte–7:30 Visualizza gli orari regolari dell'edificio Geisel. Ultima modifica: 2025-06-01 05:06

Come verbi la differenza tra programmato e programmato è che programmato è (programma) mentre programmato è. Ultima modifica: 2025-01-22 17:01

Il tuo browser web confronta la data del certificato con la data sul tuo computer per verificare che la data rientri in un intervallo valido. Se la data del certificato è troppo lontana dalla data sul computer, il tuo browser ti darà un errore di certificato di sicurezza non valido perché il browser pensa che qualcosa non va. Ultima modifica: 2025-01-22 17:01

Valutazione e autorizzazione della sicurezza DOI. Il processo A&A è una valutazione e/o valutazione completa delle politiche di un sistema informativo, dei componenti di sicurezza tecnici/non tecnici, della documentazione, delle garanzie supplementari, delle politiche e delle vulnerabilità. Ultima modifica: 2025-01-22 17:01

Il controllo fisico è l'implementazione di misure di sicurezza in una struttura definita utilizzata per scoraggiare o impedire l'accesso non autorizzato a materiale sensibile. Esempi di controlli fisici sono: Telecamere di sorveglianza a circuito chiuso. Sistemi di allarme di movimento o termico. Ultima modifica: 2025-01-22 17:01

Esporta pagine come JPEG Vai alla scheda File > Immagini > Esporta pagine come JPEG sulla barra degli strumenti. Imposta le opzioni di esportazione dell'immagine JPEG che desideri utilizzare. Fare clic su OK per avviare l'esportazione delle immagini. Una volta completata, ogni pagina del documento verrà esportata come file separato nella cartella di destinazione scelta. Ultima modifica: 2025-01-22 17:01

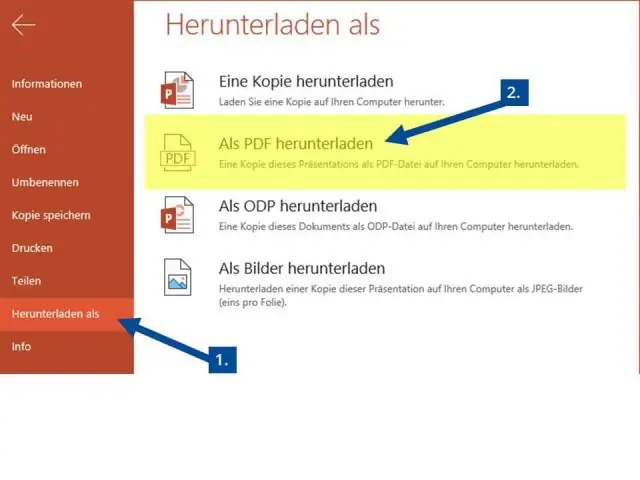

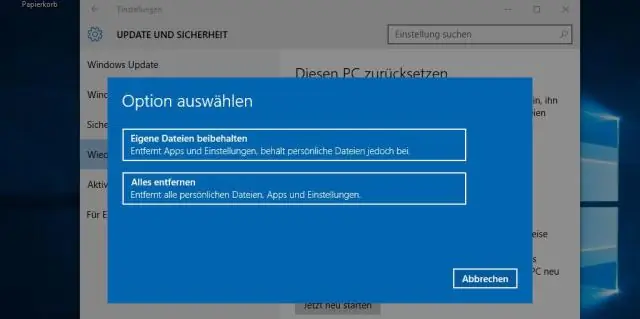

Dopo aver selezionato un'opzione, fare clic su Reimposta per iniziare. L'opzione Basta rimuovere i miei file richiederà circa due ore, mentre l'opzione Completamente pulito L'unità può richiedere fino a quattro ore. Naturalmente, il tuo chilometraggio può variare. Ultima modifica: 2025-01-22 17:01

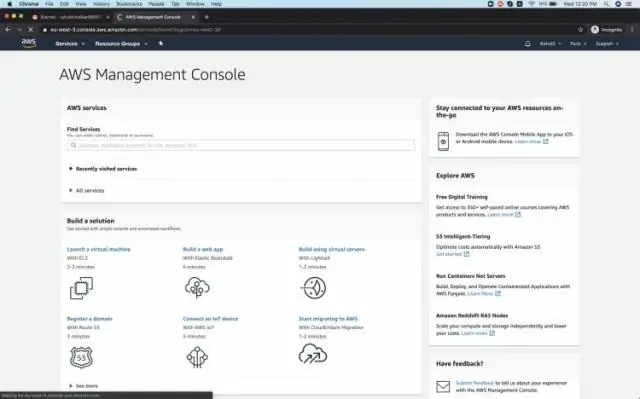

Come creare un volume EBS per AWS Accedi ad AWS utilizzando il tuo account amministratore. Vai alla console EC2. Vedi la pagina mostrata. Scegli una regione di configurazione EC2 dall'elenco a discesa Regione nella parte superiore della pagina. Seleziona Volumi nel riquadro di navigazione. Fare clic su Crea volume. Fare clic su Crea. Scegli Azioni→ Crea istantanea. Tipo EBS. Ultima modifica: 2025-01-22 17:01

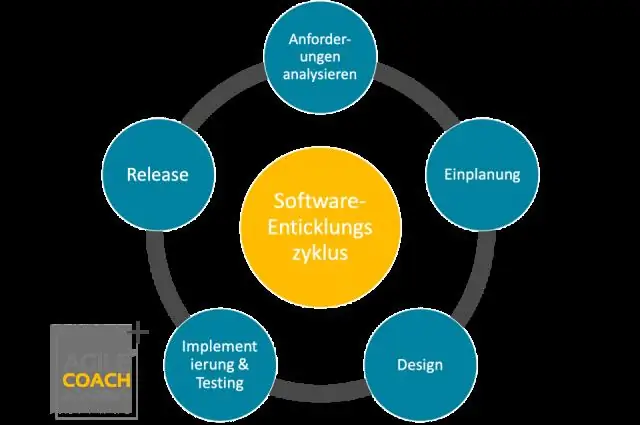

L'integrazione continua è un passaggio in cui tutto il codice viene unito mentre gli sviluppatori completano il codice per eseguire build e test automatizzati. La distribuzione continua è il processo di trasferimento del software che è stato creato e testato con successo in produzione. Ultima modifica: 2025-01-22 17:01

Apri Gestione computer come amministratore in W7 Apri Esplora risorse e vai a: C:WindowsSystem32. Tieni premuto il pulsante [Shift] e fai clic con il pulsante destro del mouse su compmgmt. msc e premi Esegui come amministratore o Esegui come altro utente se desideri utilizzare un altro utente. Ultima modifica: 2025-01-22 17:01

Chiave di partizione: una chiave primaria semplice, composta da un attributo noto come chiave di partizione. DynamoDB utilizza il valore della chiave di partizione come input per una funzione hash interna. L'output della funzione hash determina la partizione (archiviazione fisica interna a DynamoDB) in cui verrà archiviato l'elemento. Ultima modifica: 2025-06-01 05:06

Precisione. Se ritieni di aver bisogno di numeri completamente accurati per i tuoi dati di allenamento, Fitbit AltaHR o uno qualsiasi dei cinturini Fitbit potrebbero non essere il dispositivo adatto a te. Inoltre, se Fitbit è montato in modo lasco intorno al polso, la lettura potrebbe non essere altrettanto accurata se fosse leggermente più alta e più stretta al polso. Ultima modifica: 2025-01-22 17:01

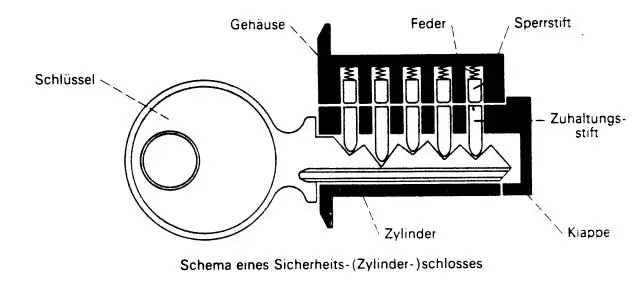

Le serrature di base con perno e nottolino hanno diversi perni a molla all'interno di una serie di piccoli cilindri. Quando la chiave giusta scorre in una serratura a perno e chiavetta, i denti appuntiti e le tacche sulla lama della chiave consentono ai perni caricati a molla di spostarsi su e giù fino a quando non si allineano con una traccia chiamata linea di taglio. Ultima modifica: 2025-01-22 17:01

Polyfill. ts è stato fornito da angular per aiutarti a eliminare la necessità di impostare tutto in modo specifico. Angular è costruito sugli ultimi standard della piattaforma web. Il targeting di una gamma così ampia di browser è impegnativo perché non supportano tutte le funzionalità dei browser moderni. Ultima modifica: 2025-01-22 17:01