La modulazione del codice a impulsi (PCM) è un metodo utilizzato per rappresentare digitalmente i segnali analogici campionati. È la forma standard di audio digitale in computer, compact disc, telefonia digitale e altre applicazioni audio digitali. Sebbene PCM sia un termine più generico, viene spesso utilizzato per descrivere i dati codificati come LPCM. Ultima modifica: 2025-01-22 17:01

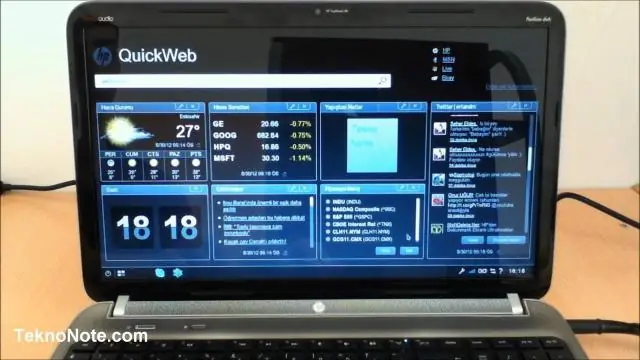

HP QuickWeb è un'innovativa suite di applicazioni a cui è possibile accedere in pochi secondi dall'accensione del computer. HP QuickWeb risiede al di fuori del sistema operativo Windows, consentendo di controllare rapidamente la posta elettronica, navigare sul Web, chattare tramite messaggistica istantanea e Skype, ascoltare musica e visualizzare immagini. Ultima modifica: 2025-01-22 17:01

Membro attivo. Avresti bisogno di diluire molto il flowcoat perché è una consistenza densa progettata per essere ruvida all'interno del GRP. Ultima modifica: 2025-01-22 17:01

Le colonne virtuali possono essere utilizzate nella clausola WHERE dell'istruzione UPDATE e DELETE ma non possono essere modificate da DML. Possono essere utilizzati come chiave di partizione nel partizionamento basato su colonne virtuali. Gli indici possono essere creati su di essi. Come avrai intuito, Oracle creerebbe indici basati su funzioni mentre creiamo su tabelle normali. Ultima modifica: 2025-01-22 17:01

Chiarezza e concisione C'è un tempo e un luogo per figure retoriche creative e giri di parole poetiche, ma raramente una lettera commerciale ha quel tempo o quel luogo. La priorità nella scrittura aziendale è la comunicazione efficace di informazioni specifiche. Evita di sprecare parole e sii preciso con quelle che scegli. Ultima modifica: 2025-01-22 17:01

– Le telecamere nascoste wireless standard possono trasmettere fino a 1000 piedi e le telecamere nascoste wireless ad alta potenza possono trasmettere fino a 2000 piedi. Ultima modifica: 2025-06-01 05:06

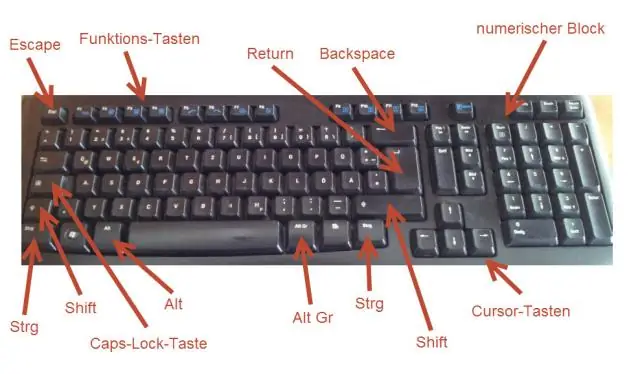

Tieni premuti i tasti "Ctrl" e "Alt" sulla tastiera, quindi premi il tasto "Cancella". Se Windows funziona correttamente, vedrai una finestra di dialogo con diverse opzioni. Se non vedi la finestra di dialogo dopo alcuni secondi, premi di nuovo "Ctrl-Alt-Canc" per riavviare. Ultima modifica: 2025-01-22 17:01

Il 7.1 Plus è dotato di funzionalità Near Field Communications (NFC) per il trasferimento di contenuti con altri dispositivi abilitati NFC. Questo smartphone Nokia ha un ricevitore radio FM. Ultima modifica: 2025-01-22 17:01

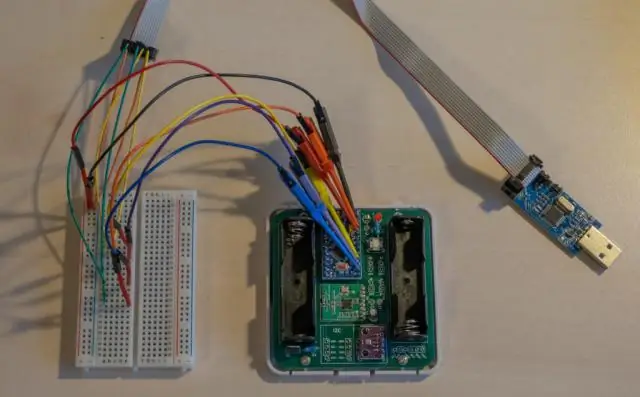

Probabilmente sì, ArduinoIDE (Integrateddevelopment Environment) è completamente sviluppato in funzionalità di pieno di librerie, purché sia possibile programmare il linguaggio Arduino UNO in Embedded C perché Arduino IDE può compilare sia il codice Arduino che il codice standard AVR. Ultima modifica: 2025-01-22 17:01

Setuptools è una raccolta di miglioramenti alle distutils Python che consentono agli sviluppatori di creare e distribuire più facilmente pacchetti Python, specialmente quelli che hanno dipendenze da altri pacchetti. I pacchetti creati e distribuiti utilizzando setuptools sembrano all'utente come normali pacchetti Python basati sulle distutils. Ultima modifica: 2025-01-22 17:01

Da computer - PC Collega il telefono a un PC utilizzando il cavo MicroUSB collegato al caricabatterie LG. Se richiesto, seleziona Sincronizzazione multimediale (MTP). Sul PC, apri Risorse del computer. Fare clic con il pulsante destro del mouse sul file di backup (che termina con. sbf o. Fare clic con il pulsante destro del mouse sulla posizione per salvare il file di backup sul computer. Incollare il file di backup sul PC. Ultima modifica: 2025-01-22 17:01

1) Fare clic con il pulsante destro del mouse sull'icona dell'altoparlante sulla barra delle applicazioni, quindi selezionare Dispositivi di riproduzione. 2) Nella finestra Audio, selezionare la scheda Riproduzione, fare clic con il pulsante destro del mouse su Altoparlanti, quindi selezionare Imposta come dispositivo predefinito. 3) Premi OK. I tuoi altoparlanti sono ora impostati come dispositivo di uscita audio predefinito. Ultima modifica: 2025-01-22 17:01

L'annotazione Spring @Autowired viene utilizzata per l'inserimento automatico delle dipendenze. Il framework Spring è basato sull'iniezione delle dipendenze e iniettiamo le dipendenze della classe tramite il file di configurazione del bean Spring. Ultima modifica: 2025-01-22 17:01

Google Chrome Fare clic sul menu di Chrome e andare su Impostazioni. Fare clic sul collegamento "Mostra impostazioni avanzate" nella parte inferiore della pagina Impostazioni di Chrome e fare clic sul pulsante "Impostazioni contenuto" in Privacy. Scorri verso il basso fino alla sezione "Posizione" e seleziona "Non consentire a nessun sito di monitorare la tua posizione fisica". Ultima modifica: 2025-01-22 17:01

Stabilire una connessione FTP dal prompt dei comandi Stabilire una connessione Internet come si fa normalmente. Fare clic su Start, quindi su Esegui. Verrà visualizzato un prompt dei comandi in una nuova finestra. Digita ftp Premi Invio. Se la connessione iniziale ha esito positivo, dovrebbe essere richiesto un nome utente. Ora dovrebbe essere richiesta una password. Ultima modifica: 2025-01-22 17:01

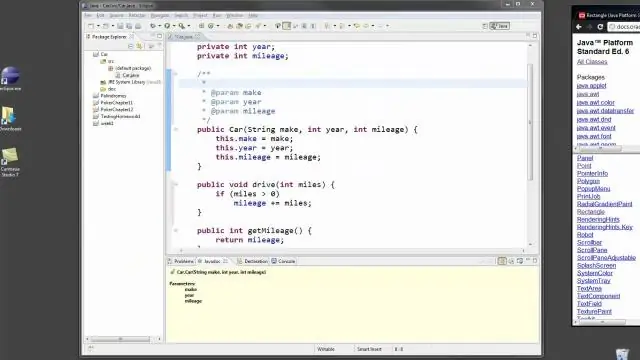

L'utilità javadoc ti consente di inserire i tuoi commenti proprio accanto al tuo codice, all'interno del tuo file '. file sorgente java'. Quando sei soddisfatto del tuo codice e dei tuoi commenti, esegui semplicemente il comando javadoc e la tua documentazione in stile HTML viene creata automaticamente per te. Ultima modifica: 2025-01-22 17:01

Il Java for loop è un'istruzione del flusso di controllo che itera una parte dei programmi più volte. Il ciclo while Java è un'istruzione di flusso di controllo che esegue ripetutamente una parte dei programmi sulla base di una determinata condizione booleana. Se il numero di iterazioni è fisso, si consiglia di utilizzare for loop. Ultima modifica: 2025-01-22 17:01

Per ripristinare il router utilizzando il pulsante Ripristina: Verificare che la spia di alimentazione del router sia accesa. Sul retro del router, individua il pulsante Ripristina. Usa una graffetta o un oggetto simile per tenere premuto il pulsante Reset per un massimo di trenta secondi. Rilascia il pulsante Ripristina. Il tuo router si resetta. Ultima modifica: 2025-01-22 17:01

Il protocollo di autenticazione Kerberos include alcune contromisure. Nel caso classico di un attacco replay, un messaggio viene catturato da un avversario e poi riprodotto in un secondo momento per produrre un effetto. La crittografia fornita da queste tre chiavi aiuta a prevenire gli attacchi di replay. Ultima modifica: 2025-01-22 17:01

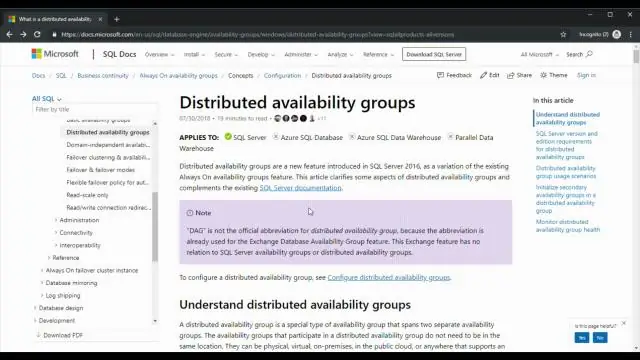

Suggerimento 1: mantenere TempDB sull'unità locale in cluster In genere, in un'istanza cluster di SQL Server, i file di database vengono archiviati in un archivio condiviso (SAN). In SQL Server 2012 e versioni successive, tuttavia, possiamo mantenere TempDB su unità collegate locali. Ultima modifica: 2025-01-22 17:01

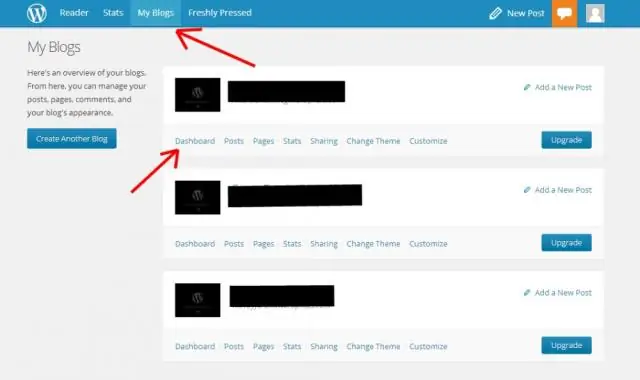

Accedi alla dashboard di amministrazione di WordPress. Nel menu Dashboard, passa il mouse su Post e fai clic su "Tutti i post". Passa il mouse sul post "Hello World" e apparirà l'opzione "Cestino". Fare clic per rimuovere il post. Ultima modifica: 2025-01-22 17:01

'Un gadget è un piccolo oggetto tecnologico (come un dispositivo o un elettrodomestico) che ha una funzione particolare, ma è spesso pensato come una novità. I gadget sono invariabilmente considerati più insolitamente o abilmente progettati rispetto ai normali oggetti tecnologici al momento della loro invenzione. Ultima modifica: 2025-01-22 17:01

MM Dimensioni approssimative in pollici Dimensioni esatte in pollici 14 mm 9/16 pollici 0,55118 pollici 15 mm Poco meno di 5/8 pollici 0,59055 pollici 16 mm 5/8 pollici 0,62992 pollici 17 mm Poco meno di 11/16 pollici 0,66929 pollici. Ultima modifica: 2025-01-22 17:01

Passaggi Vai su wordpress.com e accedi con il tuo account. Apri la tua dashboard facendo clic sul pulsante Il mio sito. Seleziona Post del blog dalla barra laterale per aprire il menu dei post del blog. Seleziona un post. Fare clic sul pulsante ⋯ Altro. Fare clic sul pulsante Cestino per eliminare il post. Fatto. Ultima modifica: 2025-01-22 17:01

Sì, puoi giocare a Minecraft su (la maggior parte) dei Chromebook. Non ci sono davvero requisiti hardware rigidi per eseguire il gioco. Molte persone acquistano un Chromebook solo per il solo scopo di giocare a Minecraft, che ci crediate o no. Ultima modifica: 2025-06-01 05:06

I ripartitori vengono utilizzati dove vengono raccolti alcuni segnali di sensori per inoltrarli tramite un cavo comune. I ripartitori sono accessibili in diverse tipologie di versioni con diverse connessioni di segnale, con e senza display di segnale, con connessione via cavo di campo o con qualsiasi versione di connessione semovente. Ultima modifica: 2025-01-22 17:01

Ecco cinque delle mie app preferite per effettuare chiamate Wi-Fi gratuite. Google voce. Essendo l'applicazione più utilizzata sul mio telefono, Google Voice funziona bene anche sui tablet. fr. Una delle caratteristiche che apprezzo di più in Fring è la possibilità di chiamare liberamente altri utenti Fring in tutto il mondo. Skype. KakaoTalk. Tango. I tuoi preferiti?. Ultima modifica: 2025-01-22 17:01

Yelp non è come Facebook. Non puoi cancellare manualmente i check-in. Ultima modifica: 2025-01-22 17:01

Apple TV è prodotta da Apple mentre Google fa il Chromecast. Avrai la migliore esperienza con Apple TV se possiedi un iPhone, iPad o Mac. Detto questo, i computer Windows e i dispositivi Android possono funzionare anche con Apple TV. Ultima modifica: 2025-01-22 17:01

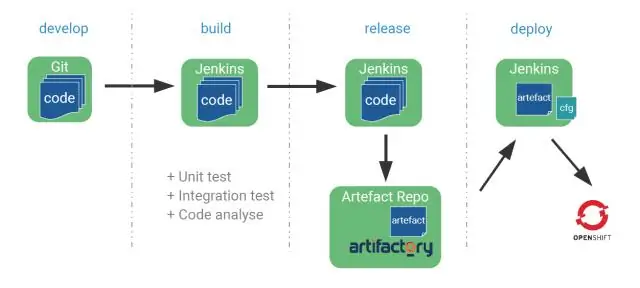

Per creare una semplice pipeline dall'interfaccia Jenkins, eseguire i seguenti passaggi: Fare clic su Nuovo elemento nella home page di Jenkins, immettere un nome per il lavoro (pipeline), selezionare Pipeline e fare clic su OK. Nell'area di testo Script della schermata di configurazione, inserisci la sintassi della pipeline. Ultima modifica: 2025-01-22 17:01

Per l'utilizzo da smartphone, dovrai avere installato l'app freeStrava. Apri semplicemente l'app store del tuo dispositivo (l'App Store per iPhone e Google Play per i dispositivi Android), cerca Strava e scarica l'app, proprio come faresti con qualsiasi altro. Ultima modifica: 2025-01-22 17:01

Un softphone (telefono software) è un programma applicativo che consente chiamate telefoniche VoIP (Voice over Internet Protocol) da dispositivi informatici. In azienda, i softphone sono talvolta indicati come softclient. Ultima modifica: 2025-01-22 17:01

Un connettore modulare è un tipo di connettore elettrico per cavi e cavi di dispositivi e apparecchi elettronici, come reti di computer, apparecchiature di telecomunicazione e cuffie audio. Probabilmente le applicazioni più note dei connettori modulari sono per telefono ed Ethernet. Ultima modifica: 2025-06-01 05:06

Come riparare SrtTrail. txt Errore di Windows 10: eseguire un ripristino del sistema. Rimuovere e sostituire la batteria del laptop. Scollega i tuoi dispositivi USB. Esegui il prompt dei comandi dal menu Opzioni di avvio di Windows 10. Eseguire il comando CHKDSK. Disabilita la riparazione automatica all'avvio. Esegui il prompt dei comandi in modalità provvisoria con rete. Ultima modifica: 2025-01-22 17:01

Ottenere un'immagine su Docker Hub Fare clic su Crea repository. Scegli un nome (ad es. verse_gapminder) e una descrizione per il tuo repository e fai clic su Crea. Accedi a Docker Hub dalla riga di comando docker login --username=yourhubusername --email=yourmail@company.com. Controlla l'ID immagine usando le immagini docker. Ultima modifica: 2025-01-22 17:01

Le minacce interne provengono dall'interno dell'organizzazione. I principali contributori alle minacce interne sono dipendenti, appaltatori o fornitori a cui il lavoro è esternalizzato. Le principali minacce sono frodi, uso improprio di informazioni e/o distruzione di informazioni. Ultima modifica: 2025-01-22 17:01

Per impostazione predefinita, le icone delle app sul tuo iPhone o iPad sono impostate per essere visualizzate con le dimensioni standard. Tuttavia, se le icone dell'app sono troppo piccole, hai la possibilità di ingrandirle di circa il 15% ingrandendole sul display generale. Tocca l'app "Impostazioni" sulla schermata iniziale dell'iPhone o dell'iPad. Viene visualizzata la schermata Impostazioni. Ultima modifica: 2025-01-22 17:01

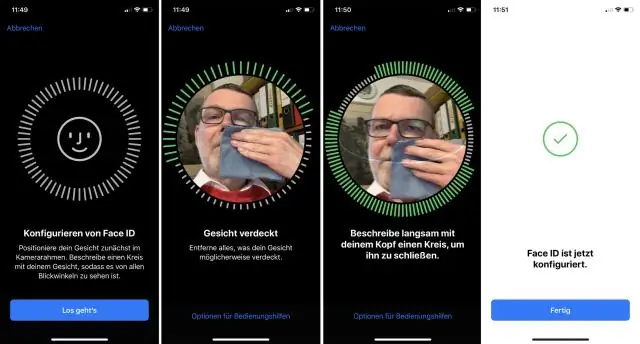

Molte persone sanno che il sistema Face ID di Apple è più sicuro del programma di riconoscimento facciale Android predefinito. Ad esempio, Face ID non può essere ingannato da una fotografia. La parte triste è che dozzine di altri telefoni Android, inclusi modelli realizzati da Samsung, Motorola, Sony e Huawei, si innamorano ancora del trucco fotografico. Ultima modifica: 2025-01-22 17:01

La stringa. Il metodo Contiene() in C# fa distinzione tra maiuscole e minuscole. E non è disponibile un parametro StringComparison simile al metodo Equals(), che aiuta a confrontare la distinzione tra maiuscole e minuscole. Se esegui i seguenti test, TestStringContains2() fallirà. Ultima modifica: 2025-01-22 17:01

Nell'intelligenza artificiale, un sistema esperto è un sistema informatico che emula la capacità decisionale di un esperto umano. I sistemi esperti sono progettati per risolvere problemi complessi ragionando attraverso corpi di conoscenza, rappresentati principalmente come regole se–allora piuttosto che attraverso un codice procedurale convenzionale. Ultima modifica: 2025-06-01 05:06