CMOS e TTL sono entrambe classificazioni di circuiti integrati. CMOS sta per "Complementary MetalOxide Semiconductor", mentre TTL significa "Transistor-TransistorLogic". Il termine TTL è ottenuto dall'utilizzo di due BJT (Bipolar Junction Transistor) nella progettazione di ciascuna porta logica. Ultima modifica: 2025-01-22 17:01

Bene, se vuoi trovare app nascoste sul tuo telefono Android, fai clic su Impostazioni, quindi vai alla sezione Applicazioni nel menu del tuo telefono Android. Dai un'occhiata ai due pulsanti di navigazione. Aprire la visualizzazione del menu e premere Attività. Controlla un'opzione che dice "mostra le app nascoste". Ultima modifica: 2025-01-22 17:01

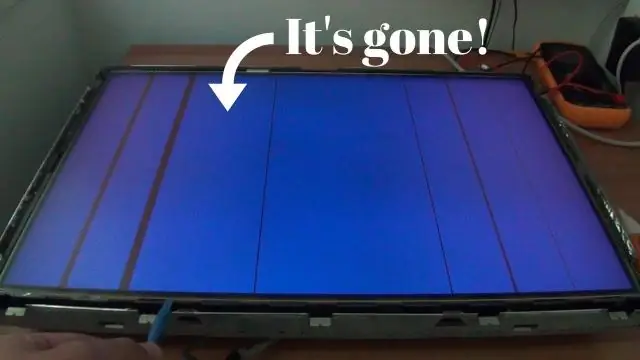

Come posso correggere le linee verticali sul monitor del mio PC? Controlla le impostazioni di visualizzazione della risoluzione dello schermo. Aggiorna la tua scheda video o il driver grafico. Eseguire il downgrade del driver della scheda video a una versione precedente. Usa lo strumento di risoluzione dei problemi di qualità dello schermo. Controlla se le linee verticali appaiono nel BIOS. Esegui un avvio pulito. Ultima modifica: 2025-01-22 17:01

L'Internet of Things consente alle banche di tenere d'occhio le proprie apparecchiature, valutare gli asset degli usi di una filiale e migliorare la qualità del processo decisionale durante l'erogazione dei prestiti, migliorare l'efficienza della gestione del rischio e così via. Ultima modifica: 2025-01-22 17:01

Per bloccare tutte le chiamate sul telefono, vai su Impostazioni-Non disturbare e sposta il pulsante verso destra per interrompere l'arrivo di tutte le chiamate in arrivo. Puoi anche utilizzare questa schermata per programmare chiamate, messaggi di testo e notifiche durante determinate ore ogni giorno, ad esempio quando dormi. Ultima modifica: 2025-01-22 17:01

NativeScript è una di queste piattaforme. NativeScript è sviluppato e mantenuto da Progress Telerik. È un framework compilato JIT e il suo codice viene eseguito all'interno di una macchina virtuale JS, che è in bundle con l'applicazione. Come riferimento, React Native utilizza JavaScriptCore su entrambe le piattaforme Android e iOS. Ultima modifica: 2025-01-22 17:01

Può essere utilizzato per analizzare le prestazioni complessive del server sotto carico pesante. JMeter può essere utilizzato per testare le prestazioni sia di risorse statiche come JavaScript e HTML, sia di risorse dinamiche, come JSP, Servlet e AJAX. JMeter fornisce una varietà di analisi grafiche dei rapporti sulle prestazioni. Ultima modifica: 2025-01-22 17:01

Che aspetto hanno gli escrementi di termiti? La maggior parte dei frammenti sono molto piccoli, lunghi circa un millimetro e possono sembrare polvere di segatura o trucioli di legno. La differenza principale è che le formiche carpentiere hanno il loro escremento attorno alle aperture del loro nido, o gallerie, mentre le termiti tendono a disperdere il loro escremento. Ultima modifica: 2025-01-22 17:01

Settore: Posta. Ultima modifica: 2025-01-22 17:01

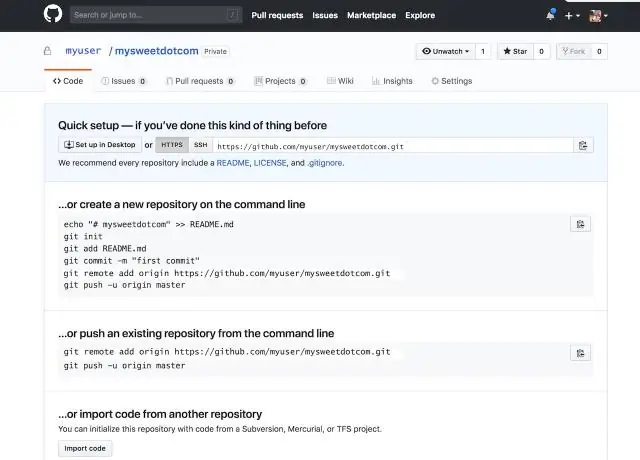

Passaggi per configurare la distribuzione di GitHub Vai alla pagina Codice e distribuzioni del tuo progetto, nella scheda Repository. Fai clic sul pulsante CONNETTI A GITHUB per connettere il tuo progetto con GitHub. Connettiti a uno dei tuoi repository GitHub. Configura le opzioni di distribuzione. Distribuisci il tuo progetto. Ultima modifica: 2025-01-22 17:01

Piani iPhone T-Mobile a confronto Modello iPhone Prezzo mensile Prezzo totale iPhone XR 64 GB $ 95* $ 599,99 in anticipo iPhone XS Max 64 GB $ 101,25* $ 849,99 in anticipo iPhone XS 64 GB $ 99,17* $ 699,99 in anticipo iPhone 8 Plus 64 GB $ 88,75* $ 549,99 in anticipo. Ultima modifica: 2025-01-22 17:01

E se ti piace e ti appassiona, puoi scegliere la tua carriera in Linux. Campi in cui i professionisti Linux possono fare carriera: Amministrazione di sistema. Amministrazione della rete. Amministrazione del server web. Supporto tecnico. Sviluppatore di sistemi Linux. Sviluppatori Kernal. I driver di periferica. Sviluppatori di applicazioni. Ultima modifica: 2025-01-22 17:01

Accedi all'interfaccia utente grafica. Fare clic su IBM Security Key Lifecycle Manager > Configurazione > Truststore. Nella pagina Truststore, seleziona un certificato. Fare clic su Elimina. Ultima modifica: 2025-01-22 17:01

XCF è un'estensione di file per un file immagine nativo di GIMP. XCF sta per eXperimental Computing Facility. Simile a un documento Photoshop (PSD), i file XCF supportano il salvataggio di livelli, canali, trasparenza, percorsi e guide, ma non supportano il salvataggio della cronologia di annullamento. Ultima modifica: 2025-01-22 17:01

Il ripristino di emergenza (DR) è un'area della pianificazione della sicurezza che mira a proteggere un'organizzazione dagli effetti di eventi negativi significativi. Avere una strategia di ripristino di emergenza in atto consente a un'organizzazione di mantenere o riprendere rapidamente le funzioni mission-critical dopo un'interruzione. Ultima modifica: 2025-01-22 17:01

In Java, un servlet è un modo per creare quelle pagine web dinamiche. Le servlet non sono altro che i programmi Java. In Java, un servlet è un tipo di classe java che viene eseguita su JVM (macchina virtuale java) sul lato server. I servlet Java funzionano sul lato server. Ultima modifica: 2025-01-22 17:01

Re: foto flash - effetti di dissolvenza in bianco Aggiungi luminosità e contrasto, usa tre fotogrammi chiave, imposta il primo su 0 e il secondo su un valore compreso tra 90 e 100, quindi il terzo fotogramma chiave su 0 di nuovo. assicurati che l'intervallo di tempo sia compreso tra 8 e 12 fotogrammi. Ultima modifica: 2025-01-22 17:01

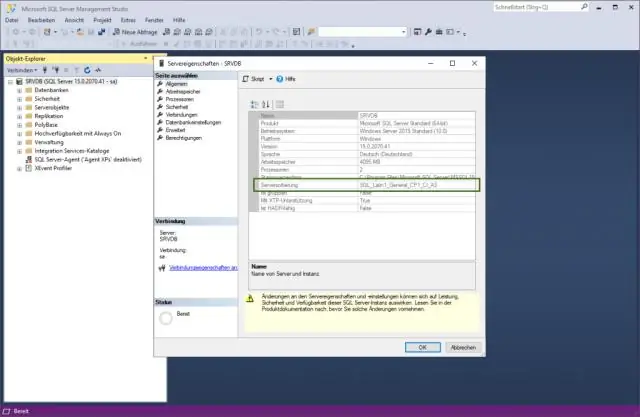

Sostituzione con distinzione tra maiuscole e minuscole di SQL Server (la funzione REPLACE utilizza effettivamente le regole di confronto predefinite del testo di input che sta cercando). Per trasformarlo in una sostituzione con distinzione tra maiuscole e minuscole di SQL Server, dobbiamo solo aggiungere una piccola cosa alla fine. Ultima modifica: 2025-01-22 17:01

Per modificare lo schema di una tabella utilizzando SQL Server Management Studio, in Esplora oggetti, fare clic con il pulsante destro del mouse sulla tabella e quindi fare clic su Progettazione. Premi F4 per aprire la finestra Proprietà. Nella casella Schema, seleziona un nuovo schema. Ultima modifica: 2025-01-22 17:01

Come ridurre a icona una finestra su un Mac Fare clic sul pulsante Riduci a icona della finestra che si desidera eliminare. Fai clic sulla finestra che desideri ridurre a icona e scegli Finestra → Riduci a icona (o premi Comando + M). Fare doppio clic sulla barra del titolo della finestra. Ultima modifica: 2025-01-22 17:01

Laurea triennale (BS) in informatica, scienze dell'informazione, programmazione web: la maggior parte dei diplomi di laurea che ti preparano per una carriera nello sviluppo web dovrebbe includere corsi di programmazione, progettazione grafica, software e architettura dell'informazione. Il diploma di laurea di solito dura 4 anni e richiede 120 crediti. Ultima modifica: 2025-01-22 17:01

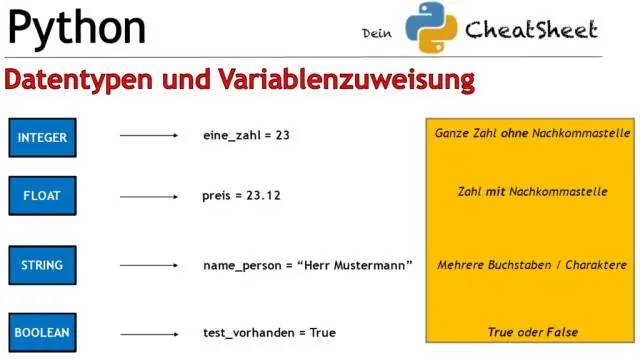

Elenco. Le liste sono un tipo di variabile molto utile in Python. Un elenco può contenere una serie di valori. Le variabili di lista sono dichiarate usando le parentesi quadre [] dopo il nome della variabile. Ultima modifica: 2025-01-22 17:01

È necessario premere [ALPHA] prima di inserire ciascuna lettera. Tuttavia, se si desidera immettere molte lettere, premere prima [2nd][ALPHA] per bloccare la calcolatrice in modalità Alpha. Quindi non resta che premere i tasti delle varie lettere. Quando hai finito, premi [ALPHA] per togliere la calcolatrice da Alphamode. Ultima modifica: 2025-06-01 05:06

Un dispositivo di protezione da sovratensione (SPD) completo per tutta la casa può proteggere tutti i tuoi dispositivi elettronici, elettrodomestici, telefono, Internet e TV via cavo (lo Square D No. SDSB1175C è un tipo; circa $ 300 su spettrosuperstore.com). Gli elettricisti fanno pagare circa $ 175 per installarlo. Ultima modifica: 2025-01-22 17:01

Se sei come molti utenti di Notepad ++ e trovi lo sfondo bianco troppo duro per i tuoi occhi, puoi cambiarlo in nero (o verde o rosa o qualsiasi altra cosa). Puoi cambiare lo sfondo di Notepad ++ e il colore del testo in una finestra chiamata Style Configurator. Puoi accedervi tramite Menu principale / Impostazioni / Configuratore di stili. Ultima modifica: 2025-01-22 17:01

Molti produttori di utensili considerano intercambiabili 5/16 e 8 mm. 5/16 è di circa 2 millesimi di pollice più piccolo, 0,06096 mm ma su un bullone a brugola temprato che non dovrebbe essere significativo, e non ho mai spogliato la presa interna di un bullone a brugola in acciaio temprato. Ultima modifica: 2025-01-22 17:01

La sicurezza fisica è la protezione di personale, hardware, software, reti e dati da azioni ed eventi fisici che potrebbero causare gravi perdite o danni a un'impresa, agenzia o istituzione. Ciò include la protezione da incendi, inondazioni, disastri naturali, furto con scasso, furto, atti di vandalismo e terrorismo. Ultima modifica: 2025-01-22 17:01

AOL parasite è un programma informatico dannoso progettato per attaccare gli utenti tramite un AOL Instant Messenger (noto anche come AIM) e altri software America OnLine. Un tipico AOLvirus è molto simile al cavallo di Troia o all'aworm. Ultima modifica: 2025-01-22 17:01

Nell'elemento vengono introdotti due elementi facoltativi per fornire una contromisura per gli attacchi di replay: e. Un nonce è un valore casuale che il mittente crea per includere in ogni UsernameToken che invia. Ultima modifica: 2025-01-22 17:01

Un'agenzia di intelligence è un'agenzia governativa responsabile della raccolta, dell'analisi e dello sfruttamento delle informazioni a sostegno delle forze dell'ordine, della sicurezza nazionale, dell'esercito e degli obiettivi di politica estera. Le agenzie di intelligence possono fornire i seguenti servizi per i loro governi nazionali. Ultima modifica: 2025-01-22 17:01

Vai all'ufficio postale locale e richiedi un pacchetto della guida del trasloco. Compila questo modulo per il cambio di indirizzo e consegnalo a un impiegato delle poste dietro il bancone o lascialo cadere nella fessura della posta all'interno dell'ufficio postale. Dovresti ricevere una lettera di conferma al tuo nuovo indirizzo entro cinque giorni lavorativi. Ultima modifica: 2025-01-22 17:01

Lo stack di cloud computing. Il cloud computing, spesso descritto come uno stack, ha una vasta gamma di servizi costruiti uno sopra l'altro sotto il nome di cloud. La definizione generalmente accettata di cloud computing proviene dal National Institute of Standards and Technology (NIST). Ultima modifica: 2025-01-22 17:01

Silver Peak Unity è la principale architettura WAN definita dal software (SD-WAN) per le aziende di oggi. Unity è un overlay WAN virtuale che consente ai clienti di implementare WAN ibride o all-broadband utilizzando più tipi di connettività, tra cui MPLS, cavo, DSL, LTE, ecc. Ultima modifica: 2025-01-22 17:01

Una lista concatenata circolare è quella in cui non ci sono nodi iniziali o finali, ma seguono invece un modello circolare. Una lista doppiamente collegata è quella in cui ogni nodo punta non solo al nodo successivo ma anche al nodo precedente. Ultima modifica: 2025-01-22 17:01

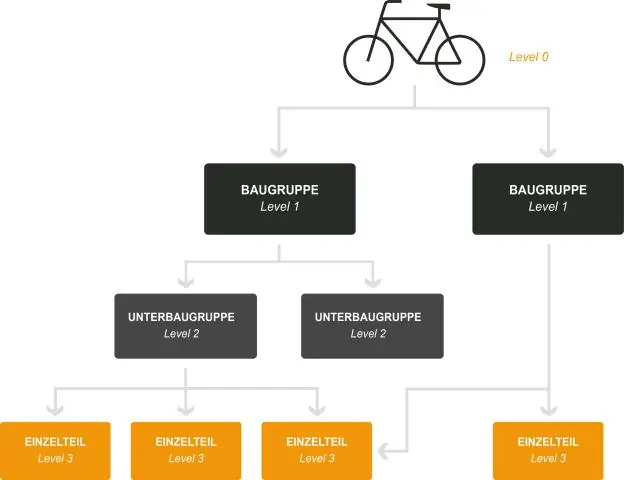

Un sistema può essere reso modulare in molti modi. Un metodo è l'approccio a più livelli, in cui il sistema operativo è suddiviso in un numero di livelli (livelli). Il livello inferiore (livello 0) identifica l'hardware; il più alto (livello N) è l'interfaccia utente. Questo approccio semplifica il debug e la verifica del sistema. Ultima modifica: 2025-01-22 17:01

Istruzioni per la rimozione Vai al prompt dei comandi e digita la lettera dell'unità USB. Digita dir /w/a e premi invio, verrà visualizzato un elenco dei file nell'unità flash. Rimuovere i file: Ravmon.exe, ntdelect.com, NewFolder.exe,kavo.exe svchost.exe,autorun. inf Se li trovi. Ultima modifica: 2025-01-22 17:01

Unima. Nel 1961 il primo robot industriale, Unimate, entra nella catena di montaggio di uno stabilimento General Motors per lavorare con macchine di pressofusione riscaldata. Unimate prelevava pressofusi da macchine ed effettuava saldature su carrozzerie; compiti che sono spiacevoli per le persone. Ultima modifica: 2025-01-22 17:01

Dentro il telefono più "etico" del mondo. L'impresa sociale olandese Fairphone ha appena annunciato il lancio di Fairphone 3, lo smartphone più sostenibile al mondo. Ultima modifica: 2025-01-22 17:01

Sintassi INNER JOIN di SQL Server Innanzitutto, specificare la tabella principale (T1) nella clausola FROM. In secondo luogo, specificare la seconda tabella nella clausola INNER JOIN (T2) e un predicato di join. Solo le righe che determinano la valutazione del predicato di join su TRUE sono incluse nel set di risultati. Ultima modifica: 2025-01-22 17:01

Bene, 127 è l'ultimo numero di rete in una rete di classe A. Ha una subnet mask di 255.0. 0.0. Quindi, il primo indirizzo assegnabile nella sottorete è 127.0. Ultima modifica: 2025-01-22 17:01