Quando usi un'applicazione per prendere appunti sul tuo iPad come GoodNotes puoi anche importare documenti e altri file al suo interno. I Pixel Planner sono file che importi in GoodNotes che abbiamo progettato per assomigliare ai pianificatori tradizionali. Ultima modifica: 2025-01-22 17:01

Disabilitazione dell'archiviazione automatica in Microsoft Outlook Per disabilitare l'archiviazione automatica, iniziare facendo clic su Opzioni nel menu Strumenti. Deseleziona la casella di controllo Esegui archiviazione automatica ogni. Microsoft Outlook 2010. Fare clic su Avanzate sul lato sinistro e quindi su Impostazioni di archiviazione automatica. Assicurati che Esegui archiviazione automatica sia deselezionato, quindi fai clic su OK due volte. Ultima modifica: 2025-01-22 17:01

Secondo quanto riferito, Stuxnet ha rovinato quasi un quinto delle centrifughe nucleari iraniane. Prendendo di mira i sistemi di controllo industriale, il worm ha infettato oltre 200.000 computer e causato il degrado fisico di 1.000 macchine. Ultima modifica: 2025-01-22 17:01

Il timeout predefinito di un HttpClient è 100 secondi. Ultima modifica: 2025-01-22 17:01

0, 1, 1, 2, 3, 5, 8, 13, 21, 34, 55, 89, 144, 233, 377, 610, 987, 1597, 2584, 4181, 6765, 10946, 17711, 28657, 46368, 75025, 121393, 196418, 317811. Ultima modifica: 2025-01-22 17:01

10 migliori telefoni con supporto di ricarica rapida sotto Rs.20.000 nel 2019 Realme X. Vivo Z1X. Redmi Note7Pro. Oppo K3. Realme 5 Pro. Samsung Galaxy M40. Samsung Galaxy A50. Nokia 8.1. Ultima modifica: 2025-01-22 17:01

Il codice Go è più compatto. Sebbene il tempo di compilazione dipenda da ciò che stai effettivamente codificando, Go è significativamente più veloce da compilare su C++. Poiché il tuo codice deve essere compilato prima di essere eseguito e compilato di nuovo dopo ogni modifica apportata, il tempo di compilazione è importante per la velocità di codifica. Ultima modifica: 2025-01-22 17:01

Secure Search è un browser hijacker che cambierà la home page e il motore di ricerca per il tuo browser web in Secure Search. Il reindirizzamento di Secure Search è causato dall'estensione "Secure Search" che viene installata dagli utenti, consapevolmente o meno. Ultima modifica: 2025-01-22 17:01

Microsoft PowerPoint è un'applicazione software particolarmente utilizzata per presentare dati e informazioni utilizzando testo, diagrammi con animazione, immagini ed effetti di transizione, ecc. sotto forma di diapositive. Aiuta le persone a comprendere meglio l'idea o l'argomento di fronte al pubblico in modo pratico e semplice. Ultima modifica: 2025-01-22 17:01

Quali impostazioni del server utilizzo per l'e-mail Windstream? Se la tua app o client di posta elettronica non ha configurato i server automaticamente dopo aver fornito il tuo indirizzo e-mail, dovrai inserire manualmente i server di posta in entrata (IMAP o POP) e in uscita (SMTP). IMAP è consigliato per l'incoming. Ultima modifica: 2025-01-22 17:01

Un server rack, chiamato anche server montato su rack, è un computer dedicato all'uso come server e progettato per essere installato in un framework chiamato rack. Il rack contiene più slot di montaggio chiamati alloggiamenti, ciascuno progettato per contenere un'unità hardware fissata in posizione con viti. Ultima modifica: 2025-01-22 17:01

Un altro esempio di Astrazione nella vita reale è ATM Machine; Tutti stanno eseguendo operazioni sul bancomat come prelievo di contanti, trasferimento di denaro, recupero di mini-estratto conto, ecc. ma non possiamo conoscere i dettagli interni su ATM. Nota: l'astrazione dei dati può essere utilizzata per fornire sicurezza ai dati dai metodi non autorizzati. Ultima modifica: 2025-01-22 17:01

Se sei abituato a modificare i programmi potresti essere irritato dal fatto che la riproduzione live predefinita di After Effects non riproduce l'audio. Per ascoltare l'audio è necessario eseguire un'anteprima della RAM. Per un'anteprima della RAM, è necessario fare clic sul simbolo più a destra nel pannello Anteprima. In alternativa, premi il tasto 0 sul tastierino numerico. Ultima modifica: 2025-04-28 16:04

Quali sono due azioni eseguite da uno switch Cisco? (Scegliere due.) creazione di una tabella di routing basata sul primo indirizzo IP nell'intestazione del frame. utilizzando gli indirizzi MAC di origine dei frame per creare e mantenere una tabella di indirizzi MAC. inoltro di frame con indirizzi IP di destinazione sconosciuti al gateway predefinito. Ultima modifica: 2025-01-22 17:01

La latenza è misurata in millisecondi e indica la qualità della connessione all'interno della rete. Qualsiasi cosa a 100 ms o meno è considerata un gioco accettabile. Tuttavia, 20-40 ms è ottimale. Ultima modifica: 2025-01-22 17:01

Possono essere fatti di molti materiali. Sono state utilizzate doghe in legno, doghe in cemento, cemento fuso e pannelli in acciaio e hanno diversi compromessi in termini di costi, durata e ermeticità. I silos di stoccaggio di grano, cemento e trucioli vengono generalmente scaricati con scivoli ad aria o coclee. Ultima modifica: 2025-01-22 17:01

Loopback. (2) Loopback è un canale di comunicazione con un solo endpoint. Le reti TCP/IP specificano un loopback che consente al software client di comunicare con il software server sullo stesso computer. gli utenti possono specificare un indirizzo IP, solitamente 127.0.0.1. 0.1, che punterà alla configurazione della rete TCP/IP del computer. Ultima modifica: 2025-01-22 17:01

Non addebitiamo una commissione per i nostri certificati. Let's Encrypt è un'organizzazione no-profit, la nostra missione è creare un Web più sicuro e rispettoso della privacy promuovendo l'adozione diffusa di HTTPS. I nostri servizi sono gratuiti e facili da usare in modo che ogni sito web possa implementare HTTPS. Ultima modifica: 2025-01-22 17:01

Sì. Puoi acquistare versioni standalone di Word, Excel e PowerPoint per Mac o PC. Vai al Microsoft Store e cerca l'app che desideri. Puoi anche ottenere un acquisto una tantum o una versione in abbonamento di Visio o Project, disponibile solo per PC. Ultima modifica: 2025-01-22 17:01

Linux è il sistema operativo opensource più conosciuto e utilizzato. Come sistema operativo, Linux è un software che si trova sotto tutti gli altri software su un computer, ricevendo richieste da quei programmi e inoltrandole all'hardware del computer. Ultima modifica: 2025-06-01 05:06

Come DDoS un IP usando cmd. Uno dei metodi denial-of-service più basilari e rudimentali è chiamato "ping of death" e utilizza il prompt dei comandi per inondare un indirizzo di protocollo Internet con pacchetti di dati. A causa della sua piccola scala e della sua natura di base, gli attacchi ping of death di solito funzionano meglio contro bersagli più piccoli. Ultima modifica: 2025-01-22 17:01

Quando aggiungi un pacchetto con funzionalità di distribuzione, aggiornerà automaticamente la configurazione dell'area di lavoro (file angular.json) con una sezione di distribuzione per il progetto selezionato. Puoi quindi utilizzare il comando ng deploy per distribuire quel progetto. Ad esempio, il seguente comando distribuisce automaticamente un progetto su Firebase. Ultima modifica: 2025-06-01 05:06

Sospensione in una frase ?? La nostra confraternita ha ricevuto una lettera dal college che ci chiedeva di interrompere qualsiasi festa rumorosa o avremmo dovuto affrontare problemi legali. La società in fallimento ha dovuto interrompere le operazioni a causa della mancanza di fondi. Poiché avevamo un giocatore infortunato, la mia squadra di paintball ha dovuto fermare l'attacco ai nostri avversari. Ultima modifica: 2025-01-22 17:01

La compressione interframe è una forma di compressione in cui il codec comprime i dati all'interno di un frame rispetto agli altri. Questi frame relativi sono chiamati frame delta. Ultima modifica: 2025-01-22 17:01

La British Computer Society (BCS) è un organismo professionale e una società colta che rappresenta coloro che lavorano nel campo della tecnologia dell'informazione (IT) e dell'informatica, sia nel Regno Unito che a livello internazionale. Ultima modifica: 2025-01-22 17:01

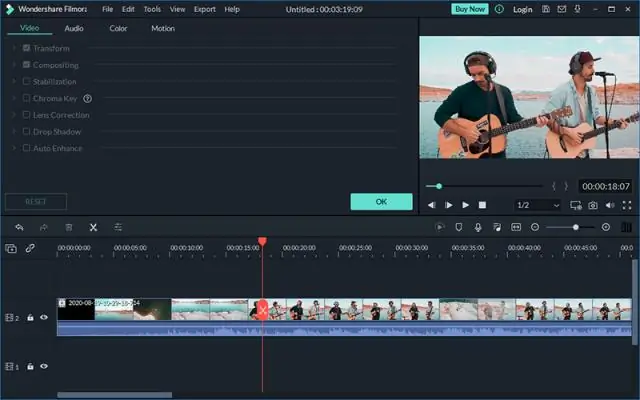

Aggiungere filigrana, logo o immagini in FilmoraScrn è facile, devi solo: Importa sia il tuo video di gioco che l'immagine della filigrana nella timeline; Regola il bordo dell'immagine della filigrana, come il colore del bordo, l'opacità e la dimensione; Puoi anche aggiungere testo e effetti di sovrapposizione come filigrana, se lo desideri. Ultima modifica: 2025-01-22 17:01

Mantenere attive le connessioni SSH Avvia PuTTY. Carica la tua sessione di connessione. Nel riquadro Categoria, fare clic su Connessione. In Invio di pacchetti nulli per mantenere attiva la sessione, in Secondi tra keepalive, digitare 240. Nel riquadro Categoria, fare clic su Sessione. Fare clic su Salva. Collegati al tuo account e monitora la connessione. Ultima modifica: 2025-06-01 05:06

Le espressioni regolari (note anche come regex) vengono utilizzate per trovare modelli specifici in un elenco. In Google Analytics, l'espressione regolare può essere utilizzata per trovare qualsiasi cosa che corrisponda a un determinato modello. Ad esempio, puoi trovare tutte le pagine all'interno di una sottodirectory o tutte le pagine con una stringa di query lunga più di dieci caratteri. Ultima modifica: 2025-01-22 17:01

Una pen drive inserita in una porta USB. Concesso in licenza da iStockPhoto. sostantivo. La definizione di apen drive è un piccolo dispositivo di archiviazione a forma di penna con archiviazione dati integrata che si collega a un computer tramite una porta USB. Un esempio di pen drive è una penna con una porta USB nascosta per il salvataggio dei dati. Ultima modifica: 2025-01-22 17:01

San Francisco. Ultima modifica: 2025-01-22 17:01

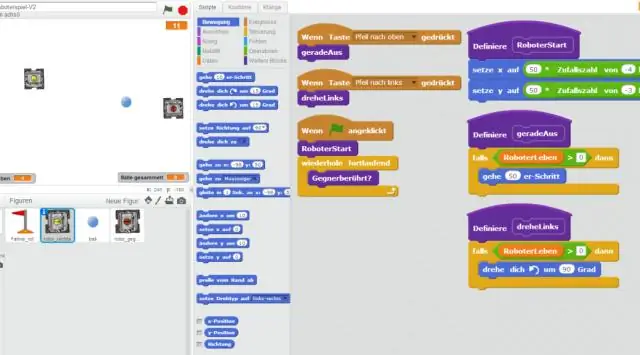

Posiziona il robot a terra, accendilo e attiva il Bluetooth sul tuo smartphone o tablet. Apri l'app Wonderapp o Blockly e segui le istruzioni per configurare il robot. L'app e il robot utilizzano la stessa lingua selezionata nelle impostazioni della lingua del tuo dispositivo mobile. Ultima modifica: 2025-01-22 17:01

CyberLink YouCam utilizza un driver virtuale per funzionare facilmente con la maggior parte dei dispositivi webcam e dei software di messaggistica. Ecco le funzioni principali: Aggiungi effetti al video della tua webcam, inclusi avatar, filtri e particelle, emozioni, distorsioni e cornici. Aggiungi effetti gadget accessori, come cappelli e maschere all'immagine della tua webcam. Ultima modifica: 2025-01-22 17:01

Nelle reti di computer, localhost è un nome host che indica questo computer. Viene utilizzato per accedere ai servizi di rete in esecuzione sull'host tramite l'interfaccia di rete di loopback. L'utilizzo dell'interfaccia di loopback consente di ignorare qualsiasi interfaccia di rete locale hardware. Ultima modifica: 2025-01-22 17:01

Le stored procedure forniscono prestazioni migliori perché è necessario inviare meno chiamate al database. Ad esempio, se una stored procedure ha quattro istruzioni SQL nel codice, è necessaria solo una singola chiamata al database invece di quattro chiamate per ogni singola istruzione SQL. Ultima modifica: 2025-01-22 17:01

I raccordi SharkBite sono dotati di un rinforzo PEX precaricato nel raccordo per PEX, PE-RT e HDPE. L'irrigidimento PEX non deve essere rimosso per applicazioni in rame o CPVC. Spingere il raccordo fino al segno di inserimento appena fatto sul tubo. Ora accendi l'acqua e controlla la connessione. Ultima modifica: 2025-06-01 05:06

La ragione come modo di conoscere. La ragione è spesso considerata preziosa per valutare se le affermazioni sulla conoscenza, o anche le persone, sono affidabili. La ragione è talvolta contrapposta all'emozione, per cui il linguaggio emotivo e gli argomenti emotivi sembrano ostacolare la nostra ricerca della conoscenza; distoglici dalla "verità". Ultima modifica: 2025-01-22 17:01

tre Allo stesso modo, cos'è il sistema di automazione? Automazione o il controllo automatico è l'uso di vari controlli sistemi per il funzionamento di apparecchiature come macchinari, processi nelle fabbriche, caldaie e forni di trattamento termico, accensione di reti telefoniche, governo e stabilizzazione di navi, aerei e altre applicazioni e veicoli con risorse umane minime o ridotte Allo stesso modo, quali sono le esigenze dell'automazione?. Ultima modifica: 2025-01-22 17:01

Parametri della riga di comando. Per avviare un dominio gestito WildFly 8, esegui lo script $JBOSS_HOME/bin/domain.sh. Per avviare un server autonomo, eseguire $JBOSS_HOME/bin/standalone.sh. Senza argomenti, viene utilizzata la configurazione predefinita. Ultima modifica: 2025-01-22 17:01

I migliori smartphone di fascia media che puoi acquistare Xiaomi Mi 9T Pro: un telefono eccezionale ad un prezzo fantastico. Motorola Moto G7 Power: il migliore per la durata della batteria. Google Pixel 3a: la migliore fotocamera di fascia media. OnePlus 6T: un ottimo telefono di fascia media, ora reso ancora migliore. Xiaomi Pocophone F1: il miglior telefono di fascia media sotto £ 300. Ultima modifica: 2025-01-22 17:01

Le licenze Enterprise ed Enterprise Plus si basano sulle funzionalità incluse in vSAN Standard e Advanced aggiungendo il supporto per le configurazioni di cluster estesi vSAN e la crittografia dei dati inattivi. Le funzionalità di deduplicazione e compressione e di codifica di cancellazione RAID-5/6 richiedono una configurazione vSAN all-flash. Ultima modifica: 2025-01-22 17:01