Wix ha otto piani tariffari, che vanno da $ 13 a $ 49 al mese (fatturati annualmente), oltre al suo piano gratuito, oltre a una soluzione aziendale specializzata chiamata Enterpriseplan, che costa $ 500 al mese. Di seguito puoi vedere tutti i piani tariffari di Wix: Piano combinato: $ 17/mese ($ 13/mese pagato annualmente). Ultima modifica: 2025-01-22 17:01

La conversione del sistema, nota anche come approccio "Brownfield", consente la migrazione a SAP S/4HANA senza re-implementazione e senza interruzioni dei processi aziendali esistenti. Allo stesso tempo, consente la rivalutazione della personalizzazione e dei flussi di processo esistenti. Ultima modifica: 2025-01-22 17:01

Passaggi successivi: imposta i dati e ascolta le modifiche utilizzando iOS, Android, Web, SDK di amministrazione o l'API REST. Aggiungi Firebase Realtime Database alla tua app iOS, Android o Web. Scopri come proteggere i tuoi file utilizzando Firebase Realtime Database Rules. Ultima modifica: 2025-01-22 17:01

Alcuni dei vantaggi di questo tipo di IDS sono: Sono in grado di verificare se un attacco ha avuto successo o meno, mentre un IDS basato sulla rete fornisce solo un avviso dell'attacco. Un sistema basato su host può analizzare il traffico decrittografato per trovare la firma dell'attacco, dando loro così la possibilità di monitorare il traffico crittografato. Ultima modifica: 2025-01-22 17:01

Chiunque può far cadere la tua casella di posta se non è ben costruita e fissata correttamente nel terreno. Proteggi la tua posta da atti vandalici e furti Segnala sempre il furto. Mantieni la tua casella di posta in buone condizioni. Ottieni l'etichetta 33. Riposiziona la tua casella di posta. Ottieni una cassetta postale di metallo. Installa telecamere. Ultima modifica: 2025-01-22 17:01

Sebbene Flask abbia un web server integrato, come ben sappiamo, non è adatto alla produzione e necessita di essere messo dietro un vero web server in grado di comunicare con Flask attraverso un protocollo WSGI. Una scelta comune per questo è Gunicorn, un server HTTP WSGI Python. Servire file statici e richieste di proxy con Nginx. Ultima modifica: 2025-01-22 17:01

Il software di crittografia è un tipo di programma di sicurezza che consente la crittografia e la decrittografia di un flusso di dati inattivo o in transito. Consente la crittografia del contenuto di un oggetto dati, file, pacchetto di rete o applicazione, in modo che sia sicuro e non visualizzabile da utenti non autorizzati. Ultima modifica: 2025-01-22 17:01

DateTime è una struttura che non può mai essere nulla. Da MSDN: il tipo di valore DateTime rappresenta le date e le ore con valori compresi tra mezzanotte: 00:00, 1 gennaio, 0001 Anno Domini o AD (noto anche come Common Era o CE) fino alle 23:59:59 di dicembre 31, 9999 d.C. (CE). Ultima modifica: 2025-01-22 17:01

Un buon provider VPN avrà un killswitch come linea di difesa per impedire che il tuo indirizzo IP e altri dati sensibili vengano inviati involontariamente da una connessione non protetta. VyprVPN: non solo hanno un killswitch per Mac e Windows, ma anche impostazioni dettagliate per due opzioni: App e Sistema. Ultima modifica: 2025-01-22 17:01

La principale differenza tra i due è il modo in cui cattura le immagini. Quando la luce del soggetto della fotografia entra nella fotocamera, la fotocamera digitale utilizza un sensore digitale per catturare l'immagine. Nella cinepresa (fotocamera analogica), la luce cade su una pellicola. Ultima modifica: 2025-01-22 17:01

Tenere premuto il tasto "FN", quindi premere "F2" per accendere e spegnere la radio nella maggior parte dei modelli di laptop Dell, come i modelli N4100/14R e N7110/17R. Fare clic con il pulsante destro del mouse sull'icona dell'utilità nell'area di notifica, quindi selezionare "Apri utilità". Fare clic sulla scheda "Reti wireless", quindi selezionare la casella "Abilita radio". Ultima modifica: 2025-01-22 17:01

ILok Cloud consente al software abilitato per iLok Cloud di essere autorizzato da qualsiasi licenza compatibile situata nell'account iLok dell'utente (non è necessario un iLok USB fisico o una licenza per macchina). Questa funzione richiede che il computer sia continuamente connesso a Internet durante l'uso. Ultima modifica: 2025-01-22 17:01

Gli interruttori a tre o tre vie vengono utilizzati per controllare una o più luci o apparecchi da più posizioni, come la parte superiore e inferiore di una rampa di scale. Un'ispezione più attenta rivela che mentre un interruttore unipolare ha due terminali, un interruttore tripolare ne ha tre. Ultima modifica: 2025-01-22 17:01

La differenza fondamentale tra l'allocazione di memoria contigua e non contigua è quella l'allocazione contigua alloca un singolo blocco contiguo di memoria al processo mentre, l'allocazione non contigua divide il processo in più blocchi e li colloca nel diverso spazio di indirizzamento della memoria cioè in un. Ultima modifica: 2025-01-22 17:01

Segui questi passaggi per creare una nuova scena: Scegli Finestra, Scene per aprire la finestra di dialogo Scene. Imposta la tua vista come vuoi. Fare clic sul pulsante Aggiungi per creare una nuova scena con le impostazioni di visualizzazione correnti. Una nuova scena è stata aggiunta al tuo file di SketchUp. Ultima modifica: 2025-01-22 17:01

Il filtraggio in ingresso è un tipo di filtraggio dei pacchetti. La sua controparte è il filtro in uscita, che viene utilizzato per esaminare il traffico in uscita e consente ai pacchetti di lasciare la rete solo se soddisfano criteri predeterminati impostati da un amministratore. Ultima modifica: 2025-01-22 17:01

Distribuzioni di applicazioni. Le distribuzioni di applicazioni definiscono il pacchetto di componenti software che costituiscono un'applicazione in un particolare ambiente, ad es. sviluppo o produzione. Le istanze di questi vengono distribuite su nodi tecnologici fisici per catturare dove è in esecuzione quel software. Ultima modifica: 2025-01-22 17:01

Le nuove funzionalità dei recenti aggiornamenti di Windows ti aiuteranno a gestire il tuo tempo, aumentare la sicurezza e diventare più creativo con Windows 10. Con questo aggiornamento, sarà più facile fare le cose sul tuo PC e su altri dispositivi, inclusa la sincronizzazione con i telefoni Android (7.0 o più tardi). Ultima modifica: 2025-01-22 17:01

Dichiarazione CASO. L'istruzione CASE sceglie da una sequenza di condizioni ed esegue un'istruzione corrispondente. L'istruzione CASE valuta una singola espressione e la confronta con diversi valori potenziali, oppure valuta più espressioni booleane e sceglie la prima che è TRUE. Ultima modifica: 2025-01-22 17:01

Introduzione ad Amazon SQS Fase 1: creazione di una coda. La prima e più comune attività di Amazon SQS è la creazione di code. Passaggio 2: invia un messaggio. Dopo aver creato la coda, puoi inviarle un messaggio. Passaggio 3: ricevi ed elimina il tuo messaggio. Dopo aver inviato un messaggio in una coda, puoi consumarlo (recuperarlo dalla coda). Passaggio 4: elimina la tua coda. Ultima modifica: 2025-01-22 17:01

Ecco come usarlo: Scarica e installa l'applicazione qui per Linux, Mac e Windows. Esegui Musicbrainz Picard. Aggiungi una cartella contenente file musicali. Dopo aver aggiunto la cartella, la maggior parte dei file si troverà nella cartella "File non corrispondenti" a sinistra. Ultima modifica: 2025-01-22 17:01

Puoi inviare a Bill Gates un'e-mail all'indirizzo bill.gates@microsoft.com. Puoi anche provare bill.gates@gatesfoundation.com. Ultima modifica: 2025-01-22 17:01

Un file GDB è un file di database creato da MapSource, un'applicazione per la modifica del percorso GPS e la pianificazione del viaggio. Per importare un file GDB nel programma BaseCamp: Vai al riquadro Libreria e dispositivi e scegli la posizione da cui desideri importare il file GDB. Seleziona File → Importa. Scegli il tuo file GDB e fai clic su Apri. Ultima modifica: 2025-01-22 17:01

Rimozione di una pagina web dai risultati di ricerca di Google Accedi a Strumenti per i Webmaster. Nella home page di Dashboard, fai clic su "SiteConfiguration" dal riquadro del menu a sinistra. Fare clic su "Accesso crawler" e quindi selezionare "Rimuovi URL" Fare clic su "Nuova richiesta di rimozione" Digitare l'URL completo della pagina che si desidera rimuovere dai risultati della ricerca. Ultima modifica: 2025-01-22 17:01

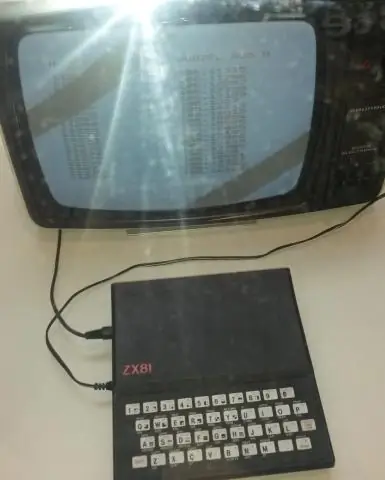

DOS, o MS-DOS, era importante in quanto permetteva di sviluppare file batch ad-hoc (*.bat) o programmi per automatizzare le attività. L'interfaccia a riga di comando del DOS permetteva inoltre di utilizzare comandi con switch (attributi) per interagire con le risorse del PC (es.File Management, ecc.). Ultima modifica: 2025-01-22 17:01

La realtà virtuale è un contenuto generato dal computer, mentre i video a 360 gradi sono viste di vita reale girate su obiettivi grandangolari e cucite insieme. Per visualizzare video o immagini a 360° tramite un visore VR, il contenuto sarà stato modificato con un effetto 3D per fornire una vera esperienza immersiva. Ultima modifica: 2025-01-22 17:01

Cosa sono i decoratori? I decoratori sono un modello di progettazione utilizzato per separare la modifica o la decorazione di una classe senza modificare il codice sorgente originale. In AngularJS, i decoratori sono funzioni che consentono di modificare un servizio, una direttiva o un filtro prima del suo utilizzo. Ultima modifica: 2025-01-22 17:01

Spegni, riavvia o blocca il computer Puoi spegnere Windows con un semplice comando da tastiera o semplicemente premendo Ctrl+Alt+Canc e premendo il pulsante di spegnimento. Puoi bloccarlo con Win+L o, con l'aiuto di NirCmd, metterlo in stop o spegnere il monitor. Ultima modifica: 2025-01-22 17:01

Installa Docker Desktop su Windows Fare doppio clic su Docker Desktop Installer.exe per eseguire il programma di installazione. Seguire le istruzioni della procedura guidata di installazione per accettare la licenza, autorizzare il programma di installazione e procedere con l'installazione. Fare clic su Fine nella finestra di dialogo di installazione completata e avviare l'applicazione Docker Desktop. Ultima modifica: 2025-01-22 17:01

Migliore risposta: Magic Trackpad 2 funzionerà con Mac con El Capitan e versioni successive e solo con Mac con Bluetooth 4.0 e versioni successive. Ultima modifica: 2025-01-22 17:01

2 risposte. Di sicuro, se questo programma deve essere disponibile solo per root, allora lo script python di esecuzione principale deve andare su /usr/sbin/. I file di configurazione dovrebbero andare in /etc/ e i file di registro in /var/log/. Altri file Python dovrebbero essere distribuiti in /usr/share/pyshared. Ultima modifica: 2025-01-22 17:01

Vai al menu File e seleziona Stampa libretto. Nella finestra di dialogo, scegli il Tipo di libretto, quindi vai al menu a sinistra e fai clic su Anteprima. Se l'anteprima mostra che l'orientamento della pagina è errato, fare clic su Impostazioni di stampa. Nella finestra di dialogo successiva, vai al menu a sinistra e fai clic su Configurazione. Ultima modifica: 2025-01-22 17:01

Il plug-in di importazione di SketchUp ti consente di importare file SKP nei tuoi disegni AutoCAD®. Utilizza il comando IMPORTSKP per convertire un file di SketchUp, archiviato in una cartella locale o condivisa, e inserire il modello nel disegno corrente. Ultima modifica: 2025-01-22 17:01

Le fonti di dati primarie includono sondaggi, osservazioni, esperimenti, questionari, interviste personali ecc. Al contrario, dati secondari. fonti di raccolta sono pubblicazioni governative, siti web, libri, articoli di riviste, interni. Ultima modifica: 2025-01-22 17:01

Swing è ancora molto usato e continuerà ad esserlo per molto tempo -- dopotutto, è stata l'unica scelta per Java per molto tempo. JavaFX, tuttavia, è piacevolmente piacevole e vale davvero la pena impararlo. Ultima modifica: 2025-01-22 17:01

Per utilizzare repadmin, apri il prompt dei comandi con privilegi elevati. Per aprire questo prompt, fare clic con il pulsante destro del mouse sul pulsante di avvio e scegliere prompt dei comandi (admin) dal menu di scelta rapida. E, naturalmente, dovrai accedere come amministratore del dominio. Quindi, esegui ntdsutil dal prompt dei comandi per avviare repadmin. Ultima modifica: 2025-01-22 17:01

Selenium WebDriver è un framework di automazione del browser che accetta comandi e li invia a un browser. È implementato tramite un driver specifico del browser. Controlla il browser comunicando direttamente con esso. Selenium WebDriver supporta Java, C#, PHP, Python, Perl, Ruby. Ultima modifica: 2025-01-22 17:01

I file mics sono fondamentalmente vari file nel tuo sistema Android che accumulano dati e coprono la memoria del telefono. Questi possono contenere dati del file di sistema e dati delle applicazioni installate sul telefono. Se ne elimini qualcuno. misc che contengono dati di sistema, potresti avere problemi. Ultima modifica: 2025-01-22 17:01

Come creare un modulo utente VBA Apri l'editor di Visual Basic (Alt + F11 da Excel) Vai alla finestra del progetto che è normalmente a sinistra (seleziona Visualizza-> Esplora progetto se non è visibile) Fai clic con il pulsante destro del mouse sulla cartella di lavoro che desideri utilizzo. Seleziona Inserisci e poi Modulo utente (vedi screenshot sotto). Ultima modifica: 2025-01-22 17:01

Alcuni dei migliori dispositivi nell'elenco includono: Huawei P30 Pro. Questo è l'ultimo telefono plus-size di Huawei, che vanta un notevole pacco batteria insieme alla sua impressionante configurazione della fotocamera con quattro obiettivi. Potenza Moto G7. Il G7 Power ha una potente capacità della batteria di 5.000 mAh. Samsung Galaxy S10 Plus. iPhone X. Ultima modifica: 2025-06-01 05:06