Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Ecco alcuni suggerimenti rapidi su come gestire e tenere traccia di questi bug in modo efficiente

- Passo 1: Rendere È facile.

- Passaggio 2: definisci il tuo insetto .

- Passaggio 3: organizza e proteggi il tuo bug .

- Passaggio 4: impostare un processo per monitoraggio .

- Passaggio 5: Rendere sicuro di avere il consenso di tutto il tuo team.

Allo stesso modo, quali metodi puoi utilizzare per tracciare e segnalare il bug?

Ecco alcuni ottimi modi per rendere multitasking il tuo strumento di tracciamento dei bug

- 3 vantaggi immateriali dell'utilizzo di un sistema di tracciamento dei bug.

- #1) lunedì.com.

- #2) Freno ad aria compressa.

- 3) Arretrato.

- #4) ReQtest.

- #5) ServiceNow ITBM.

- #6) Bugzilla.

- 7) JIRA.

Inoltre, qual è il miglior strumento di tracciamento dei bug?

- trac. Trac è più di un semplice strumento di tracciamento dei bug.

- Redmine. Simile a trac, Redmine è uno strumento di gestione dei progetti e di tracciamento dei bug open source basato sul web.

- OTR. Un'alternativa a Redmine è OTRS.

- Mantide BT. Pubblicato inizialmente nel 2000, Mantis BT è uno dei vecchi ragazzi della città.

- Bugzilla.

- WebProblemi.

- Fossile.

come funziona il sistema di tracciamento dei bug?

Indipendentemente dalla modalità di errore segnalazione , il tracciamento dei bug il software riceve tutti i bug e li classifica in base ai criteri della società di software. A seconda della gravità dell'errore, ciascuno insetto ha la priorità e ulteriori azioni si basano sulla priorità del insetto.

Quali sono gli strumenti utilizzati per il tracciamento dei difetti?

Qui elencherò gli strumenti utilizzati per il tracciamento dei difetti che contengono sia quelli gratuiti che commerciali

- Bugzilla.

- HP ALM.

- JIRA.

- Mantide.

- Trac.

- Redmine.

- Nebbia Bugz.

- YouTrack.

Consigliato:

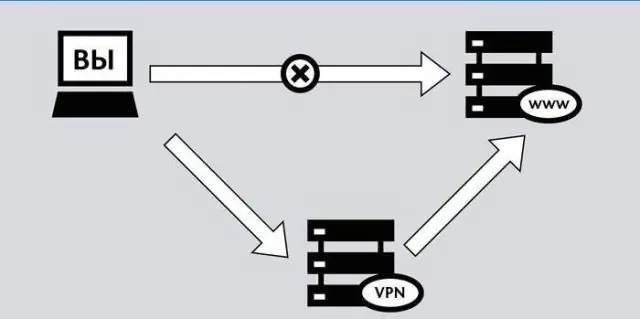

Cosa sono i cookie discutono del ruolo dei cookie nel monitoraggio della sessione?

I cookie sono la tecnologia maggiormente utilizzata per il tracciamento delle sessioni. Il cookie è una coppia di informazioni di valore chiave, inviata dal server al browser. Ogni volta che il browser invia una richiesta a quel server, invia anche il cookie. Quindi il server può identificare il client utilizzando il cookie

Come si esegue il backup dei dati Jenkins?

Configurazione backup Vai a Gestisci Jenkins - > ThinBackup. Fare clic sull'opzione Impostazioni. Inserisci le opzioni di backup come mostrato di seguito e salvalo. Ora puoi verificare se il backup funziona facendo clic sull'opzione Esegui backup ora. Se controlli la directory di backup nel server, puoi vedere il backup creato

Come si esegue l'analisi dei dati in R?

In questo post esamineremo alcune funzioni che ci portano all'analisi del primo caso. Fase 1 – Primo approccio ai dati. Fase 2 – Analisi delle variabili categoriali. Fase 3 – Analisi delle variabili numeriche. Fase 4 – Analisi numerica e categoriale allo stesso tempo

Come funziona il monitoraggio dei social media?

Come funziona? Simile ai motori di ricerca che inviano i crawler ai confini di Internet, il monitoraggio dei social media è uno strumento basato su algoritmi che scansiona i siti e li indicizza continuamente. Una volta che i siti sono indicizzati, possono essere cercati in base a query o stringhe

ClamAV esegue la scansione dei virus per Linux?

ClamAV rileva virus per tutte le piattaforme. Scansiona anche i virus di Linux. In questi 30 anni sono stati scritti solo 40 virus per Linux, mentre per Windows sono stati scritti più di 60.000 virus