- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

UN certificato - autenticazione basata schema è uno schema che utilizza una crittografia a chiave pubblica e digitale certificato a autenticare un utente. Il server conferma quindi la validità della firma digitale e se il certificato è stato rilasciato da un fidato certificato autorità o meno.

In questo caso, perché utilizziamo i certificati di autenticazione?

Certificati sostituisci il autenticazione parte dell'interazione tra il client e il server. Invece di richiedere a un utente di inviare continuamente password attraverso la rete, il single sign-on richiede all'utente di inserire una volta la password del database della chiave privata, senza inviare esso attraverso la rete.

Sapete anche, cos'è l'autenticazione x509? Un X . certificato 509 è un digitale certificato che utilizza l'ampiamente accettato internazionale X . 509 standard di infrastruttura a chiave pubblica (PKI) per verificare che una chiave pubblica appartenga all'identità dell'utente, del computer o del servizio contenuta all'interno del certificato.

Considerando questo, come funziona l'autenticazione del certificato SSL?

SSL /cliente TLS autenticazione , come suggerisce il nome, è destinato al client piuttosto che a un server. Nel server certificati , il client (browser) verifica l'identità del server. Se trova il server e il suo certificato sono entità legittime, va avanti e stabilisce una connessione.

Che cos'è l'autenticazione basata su password?

Autenticazione basata su password . Quasi tutti i software server consentono il client autenticazione per mezzo di un nome e parola d'ordine . Ad esempio, un server potrebbe richiedere a un utente di digitare un nome e parola d'ordine prima di concedere l'accesso al server.

Consigliato:

Come funziona l'autenticazione basata sui cookie?

Autenticazione basata sui cookie Ciò significa che un record o una sessione di autenticazione deve essere mantenuto sia lato server che lato client. Il server deve tenere traccia delle sessioni attive in un database, mentre sul front-end viene creato un cookie che contiene un identificatore di sessione, quindi il nome autenticazione basata su cookie

Che cos'è l'enumerazione basata sull'accesso abilitato?

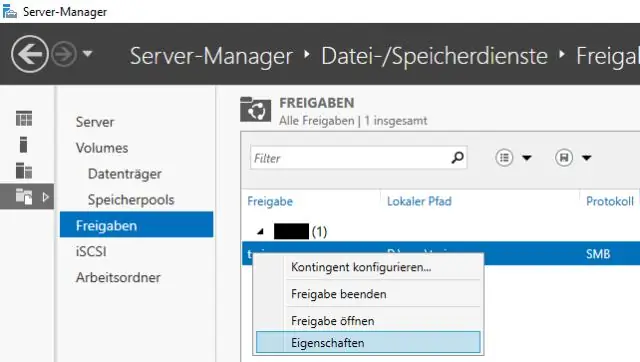

Enumerazione basata sull'accesso. L'enumerazione basata sull'accesso (ABE) è una funzionalità di Microsoft Windows (protocollo SMB) che consente agli utenti di visualizzare solo i file e le cartelle a cui hanno accesso in lettura durante la navigazione dei contenuti sul file server

Come funziona l'autenticazione basata sui ruoli?

Il controllo dell'accesso basato sui ruoli (RBAC) è un metodo per limitare l'accesso alla rete in base ai ruoli dei singoli utenti all'interno di un'azienda. RBAC consente ai dipendenti di avere diritti di accesso solo alle informazioni di cui hanno bisogno per svolgere il proprio lavoro e impedisce loro di accedere a informazioni che non li riguardano

Che cos'è l'autenticazione basata su password con l'esempio?

Autenticazione basata su password. Ad esempio, un server potrebbe richiedere a un utente di digitare un nome e una password prima di concedere l'accesso al server. Il server mantiene un elenco di nomi e password; se un nome particolare è nell'elenco e se l'utente digita la password corretta, il server concede l'accesso

Qual è la differenza tra l'autenticazione di SQL Server e l'autenticazione di Windows?

L'autenticazione di Windows significa che l'account risiede in Active Directory per il dominio. SQL Server sa controllare AD per vedere se l'account è attivo, la password funziona e quindi controlla quale livello di autorizzazioni è concesso alla singola istanza del server SQL quando si utilizza questo account