- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

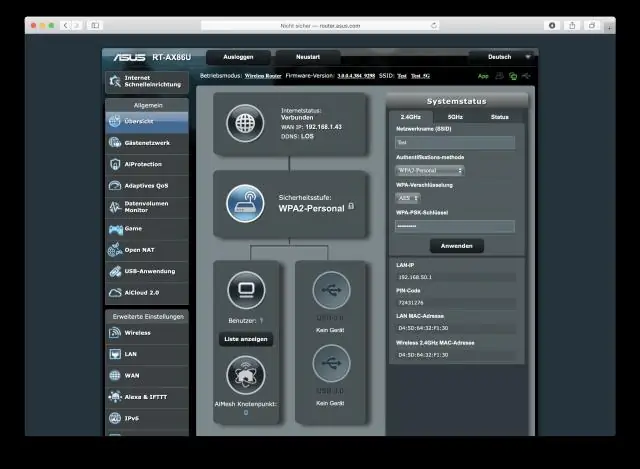

Routing sicuro in reti ad hoc

Anche le reti wireless ad hoc sono suscettibile a ripetere gli attacchi . In questo caso il sistema di autenticazione può essere migliorato e rafforzato estendendo il protocollo AODV.

Sapete anche cosa sono gli attacchi replay e come possono essere gestiti?

UN rigioca attacco si verifica quando un criminale informatico intercetta una comunicazione di rete sicura, intercetta esso , e poi in modo fraudolento ritarda o rinvia esso indirizzare male il ricevitore a fare cosa? il hacker vuole.

Oltre a quanto sopra, come funziona un attacco replay? UN replay attacco è una categoria di rete attacco in cui un utente malintenzionato rileva una trasmissione di dati e la fa ritardare o ripetere in modo fraudolento. Il ritardo o la ripetizione della trasmissione dei dati è effettuata dal mittente o dal malintenzionato, che intercetta i dati e li ritrasmette.

Solo così, un attacco replay è un tipo di attacco man in the middle?

UN rigioca attacco , noto anche come riproduzione attacco , ha somiglianze con a uomo -nel- attacco centrale . In ripetere gli attacchi , l'autore dell'attacco registra il traffico tra un client e un server, quindi invia nuovamente i pacchetti al server con modifiche minori all'indirizzo IP di origine e alla data e all'ora del pacchetto.

Quali informazioni di autenticazione del protocollo sono vulnerabili a un attacco di sniffing e replay?

PAP (Password Protocollo di autenticazione ) è molto debole protocollo di autenticazione . Invia il nome utente e la password in chiaro. Un attaccante che è in grado di annusare il autenticazione processo può avviare un semplice rigioca attacco , di rigiocare il nome utente e la password, utilizzandoli per accedere.

Consigliato:

Qual è il meccanismo per imporre limiti all'accesso di una risorsa quando vengono eseguiti più thread in Redis?

serratura Tenendo conto di ciò, in che modo Redis gestisce la concorrenza? Un programma a thread singolo può sicuramente fornire concorrenza a livello di I/O utilizzando un meccanismo di (de)multiplazione di I/O e un ciclo di eventi (che è cosa Redis lo fa ).

Che cos'è l'attacco di riproduzione dei cookie?

Un attacco di ripetizione dei cookie si verifica quando un utente malintenzionato ruba un cookie valido di un utente e lo riutilizza per impersonare quell'utente per eseguire transazioni/attività fraudolente o non autorizzate

Quale elenco di prefissi metrici è in ordine dal più piccolo al più grande?

Salvo diversa indicazione, funzionano con incrementi di 1000 e sono, dal più piccolo al più grande, Yokto (y) - corrisponde a. Zepto (z) Atto (a) Femto (f) Pico (p) Nano (n) Micro () - corrisponde a. Milli (m) - corrisponde a 0.001

Quale servizio di storage AWS è più adatto per il backup dei dati per periodi più lunghi?

Amazon S3 Glacier è un servizio di cloud storage sicuro, durevole ed estremamente conveniente per l'archiviazione dei dati e il backup a lungo termine. I clienti possono archiviare in modo affidabile quantità di dati grandi o piccole a partire da $ 0,004 per gigabyte al mese, un risparmio significativo rispetto alle soluzioni on-premise

In che modo un attacco di spear phishing differisce da un attacco di phishing generico?

Phishing e spear phishing sono forme molto comuni di attacco e-mail progettate per eseguire un'azione specifica, in genere facendo clic su un collegamento o un allegato dannoso. La differenza tra loro è principalmente una questione di targeting. Le e-mail di spear phishing sono progettate con cura per consentire a un singolo destinatario di rispondere