Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Crimine informatico & Sicurezza informatica . Annunci. Il crimine che coinvolge e utilizza dispositivi informatici e Internet, è noto come crimine informatico . Crimine informatico può essere commesso contro un individuo o un gruppo; può anche essere commesso contro il governo e le organizzazioni private.

Tenendo questo in considerazione, quali sono i primi 5 crimini informatici?

I 5 crimini informatici più diffusi per proteggere senza sforzo computer e dati dal loro impatto

- Truffe di phishing. Il phishing è una pratica di un criminale informatico o un hacker che tenta di ottenere informazioni sensibili o personali da un utente di computer.

- Truffe di furto di identità.

- Molestie in linea.

- Cyber stalking.

- Violazione della privacy.

Allo stesso modo, qual è la definizione di sicurezza informatica? UN Definizione di sicurezza informatica Sicurezza informatica si riferisce all'insieme di tecnologie, processi e pratiche progettate per proteggere reti, dispositivi, programmi e dati da attacchi, danni o accessi non autorizzati.

In questo modo, quali sono i diversi tipi di crimini informatici?

I principali tipi di criminalità informatica

- Hacking. Per definizione, l'hacking è l'accesso non autorizzato a un singolo dispositivo (come un laptop o uno smartphone) oa una rete di computer, e coloro che svolgono l'attività sono chiamati hacker.

- Cyber stalking.

- Furto di identità online.

- Abusi su minori in linea.

- Attacco ransomware.

- Frode su Internet (truffe online)

Qual è la differenza tra cybercrime e cyber terrorismo?

Crimine informatico Definizione I metodi di attacco includono attacchi fisici o convenzionali, l'obiettivo primario è su un'intera infrastruttura; un attacco elettronico che si trova su un computer o server specifico; e codice dannoso che si trova su un computer o una rete ma può diffondersi.

Consigliato:

Che cos'è la sicurezza informatica di RMF?

Il Risk Management Framework (RMF) è il "quadro comune per la sicurezza delle informazioni" per il governo federale e i suoi appaltatori. Gli obiettivi dichiarati di RMF sono: Migliorare la sicurezza delle informazioni. Rafforzare i processi di gestione del rischio. Incoraggiare la reciprocità tra le agenzie federali

Che cos'è l'inganno nella sicurezza informatica?

La tecnologia dell'inganno è una categoria emergente di difesa della sicurezza informatica. La tecnologia di inganno consente un atteggiamento di sicurezza più proattivo cercando di ingannare gli aggressori, rilevarli e quindi sconfiggerli, consentendo all'azienda di tornare alle normali operazioni

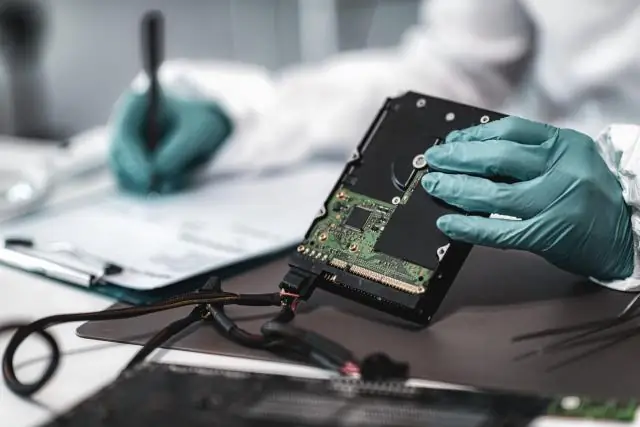

Che cos'è la sicurezza informatica e la scienza forense digitale?

Sebbene entrambi si concentrino sulla protezione delle risorse digitali, arrivano da due diverse angolazioni. La Digital Forensics si occupa delle conseguenze dell'incidente in un ruolo investigativo, mentre la sicurezza informatica è più focalizzata sulla prevenzione e sul rilevamento di attacchi e sulla progettazione di sistemi sicuri

Che cosa sono i diritti di proprietà intellettuale nella criminalità informatica?

Furto di proprietà intellettuale. Il furto di proprietà intellettuale (IP) è definito come il furto di materiale protetto da copyright, il furto di segreti commerciali e le violazioni dei marchi. Esempi di materiale protetto da copyright comunemente rubato online sono software per computer, musica registrata, film e giochi elettronici

Che cos'è un incidente di sicurezza informatica?

Il NCSC definisce un incidente informatico come una violazione della politica di sicurezza di un sistema al fine di pregiudicare la sua integrità o disponibilità e/o l'accesso non autorizzato o il tentativo di accesso a uno o più sistemi; in linea con il Computer Misuse Act (1990)