Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Crimine informatico è un atto compiuto da un informato computer utente, a volte indicato come hacker che naviga illegalmente o ruba informazioni private di un'azienda o di un individuo. In alcuni casi, questa persona o gruppo di individui può essere dannoso e distruggere o corrompere in altro modo il computer o file di dati.

Di conseguenza, quali sono gli esempi di crimini informatici?

Esempi di crimini informatici

- Accesso improprio a un computer, sistema o rete;

- Modificare, danneggiare, utilizzare, divulgare, copiare o prelevare programmi o dati;

- Introdurre un virus o altro contaminante in un sistema informatico;

- Utilizzo di un computer in uno schema per frodare;

- Interferire con l'accesso o l'uso del computer di qualcun altro;

Inoltre, quali sono le 4 principali categorie di crimini informatici? Ci sono quattro grandi categorie di criminalità informatica : interno crimini informatici --cavalli di Troia, bombe logiche, botole, worm e virus; telecomunicazioni crimini --phreaking e hacking; computer manipolazione crimini che si traducano in appropriazione indebita e frode; e furti tradizionali di hardware e software.

Di conseguenza, cosa sono i crimini e le frodi informatiche?

Frode informatica è l'atto di usare a computer per acquisire o alterare dati elettronici, o per ottenere un uso illecito di a computer o sistema. Negli Stati Uniti, frode informatica è specificamente vietato dal Frode informatica e Abuse Act, che criminalizza computer -atti connessi sotto la giurisdizione federale.

Che cos'è il crimine informatico in parole semplici?

Crimine informatico è definito come un reato in cui un computer è oggetto di reato (hacking, phishing, spamming) o viene utilizzato come strumento per commettere un reato (pornografia infantile, reati di odio).

Consigliato:

Qual è la migliore definizione di modello di sicurezza?

Un modello di sicurezza è una valutazione tecnica di ciascuna parte di un sistema informatico per valutarne la concordanza con gli standard di sicurezza. D. Un modello di sicurezza è il processo di accettazione formale di una configurazione certificata

Qual è la definizione di osservazioni qualitative e quantitative?

Implica l'osservazione di tutto ciò che può essere misurato come le differenze di forme, dimensioni, colore, volume e numeri. L'osservazione qualitativa è un processo soggettivo di raccolta di dati o informazioni mentre l'osservazione quantitativa è un processo oggettivo di raccolta di dati o informazioni

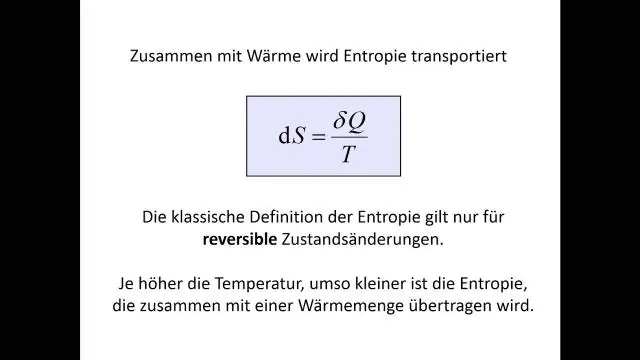

Qual è la definizione di entropia nell'albero decisionale?

Entropia: un albero decisionale è costruito dall'alto verso il basso da un nodo radice e comporta il partizionamento dei dati in sottoinsiemi che contengono istanze con valori simili (omogenei). L'algoritmo ID3 utilizza l'entropia per calcolare l'omogeneità di un campione

Qual è il processo di definizione di due o più metodi all'interno della stessa classe che hanno lo stesso nome ma dichiarazione di parametri diversi?

Overload del metodo La firma di un metodo non è costituita dal tipo restituito, dalla visibilità o dalle eccezioni che può generare. La pratica di definire due o più metodi all'interno della stessa classe che condividono lo stesso nome ma hanno parametri diversi è chiamata metodi di sovraccarico

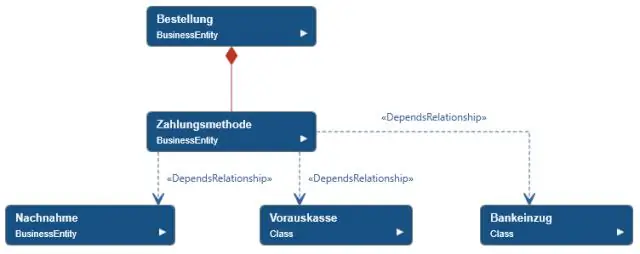

Qual è la definizione del diagramma di classe?

Un diagramma di classe è un'illustrazione delle relazioni e delle dipendenze del codice sorgente tra le classi in Unified Modeling Language (UML). In questo contesto, una classe definisce i metodi e le variabili in un oggetto, che è un'entità specifica in un programma o l'unità di codice che rappresenta quell'entità