- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

(SST) Micro Focus® Tensione sicura Tokenizzazione senza stato (SST) è una novità tokenizzazione tecnologia che consente alle aziende di ridurre l'ambito di conformità, ridurre i costi e la complessità e mantenere i processi aziendali con sicurezza avanzata, non solo durante l'implementazione, ma anche man mano che l'azienda si evolve e cresce.

Di conseguenza, cosa si intende per tokenizzazione?

Tokenizzazione è l'atto di spezzare una sequenza di stringhe in pezzi come parole, parole chiave, frasi, simboli e altri elementi chiamati token. Nel processo di tokenizzazione , alcuni caratteri come i segni di punteggiatura vengono eliminati. I token diventano l'input per un altro processo come l'analisi e l'estrazione di testo.

Oltre a quanto sopra, qual è la differenza tra tokenizzazione e crittografia? crittografia spiega in che modo queste specifiche tecnologie di sicurezza differiscono l'una dall'altra quando si tratta di proteggere i dati del cloud. Il primario differenza è il metodo di sicurezza che ciascuno utilizza. In breve, tokenizzazione utilizza un token per proteggere i dati, mentre crittografia usa una chiave.

Considerando questo, cos'è la tokenizzazione e come funziona?

Tokenizzazione è il processo di protezione dei dati sensibili sostituendoli con un numero generato algoritmicamente chiamato token. spesso tokenizzazione viene utilizzato per prevenire le frodi con carta di credito. Il numero effettivo del conto bancario è tenuto al sicuro in un caveau di token sicuro.

La tokenizzazione è reversibile?

Tokenizzazione fondamentalmente è disponibile in due gusti: reversibile e irreversibile . Reversibile i token possono essere mappati su uno o più dati. Ciò può essere ottenuto utilizzando la crittografia avanzata, in cui viene archiviata una chiave crittografica anziché i dati originali, oppure utilizzando una ricerca dati in un data vault.

Consigliato:

Che cos'è lo stato coerente nel database?

Uno stato del database coerente è quello in cui tutti i vincoli di integrità dei dati sono soddisfatti. Per ottenere uno stato coerente del database, una transazione deve portare il database da uno stato coerente a un altro

Che cos'è l'errore di stato HTTP 404 Tomcat?

Il codice di errore è HTTP 404 (non trovato) e la descrizione è: Il server di origine non ha trovato una rappresentazione corrente per la risorsa di destinazione o non è disposto a rivelare che esiste. Questo errore significa che il server non è riuscito a trovare la risorsa richiesta (JSP, HTML, immagini…) e restituisce il codice di stato HTTP 404

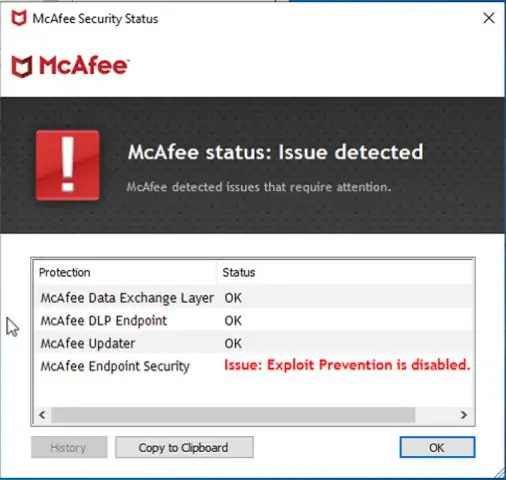

Che cos'è il monitoraggio dello stato dell'agente McAfee?

Monitorare lo stato di McAfee Agent. Monitora lo stato di McAfee Agent per informazioni sulla raccolta e la trasmissione delle proprietà sul Mac gestito. Puoi anche inviare eventi, applicare criteri, raccogliere e inviare proprietà e controllare nuovi criteri e attività

Cos'è la tokenizzazione in C?

STR06-C. La funzione C strtok() è una funzione di tokenizzazione di una stringa che accetta due argomenti: una stringa iniziale da analizzare e un delimitatore di caratteri qualificato const. Restituisce un puntatore al primo carattere di un token o a un puntatore nullo se non è presente alcun token

Che cos'è AWS senza stato?

Stateless significa che quello stato è gestito da un altro sistema. Su AWS, questo può essere DynamoDB, RDS, S3 o altri servizi di storage. La gestione di un sistema stateless è meno complessa della gestione di un sistema stateful. Puoi terminare singole istanze in qualsiasi momento senza perdere dati