Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:29.

No non lo è necessario a creare il CSR sulla macchina che tu volere su cui ospitare il certificato risultante. Il La CSR deve essere generata utilizzando la chiave privata esistente con cui verrà eventualmente associato il certificato o la chiave privata corrispondente è generato come parte di CSR processo di creazione.

Inoltre, come si genera una CSR?

Come generare un CSR per Microsoft IIS 8

- Aprire Gestione Internet Information Services (IIS).

- Seleziona il server in cui desideri generare il certificato.

- Vai a Certificati del server.

- Seleziona Crea un nuovo certificato.

- Inserisci i tuoi dati CSR.

- Seleziona un provider di servizi di crittografia e la lunghezza in bit.

- Salva la CSR.

Inoltre, cosa contiene una CSR? CSR sta per Certificate Signing Request. UN La CSR contiene informazioni come il nome della tua organizzazione, il tuo nome di dominio e la tua posizione, e vengono compilate e inviate a un'autorità di certificazione come SSL.com. Le informazioni in a CSR viene utilizzato per verificare e creare il tuo certificato SSL.

Pertanto, come funziona un certificato CSR?

UN CSR o Certificato La richiesta di firma è un blocco di testo codificato che viene dato a a Certificato Autorità quando si richiede un SSL Certificato . Contiene anche la chiave pubblica che sarà inclusa nel certificato . Una chiave privata viene solitamente creata contemporaneamente alla creazione del CSR , creando una coppia di chiavi.

Quando creo un CSR, dov'è la chiave privata?

L'autorità di certificazione che fornisce il certificato (come DigiCert) non lo fa creare o avere il tuo chiave privata . Se non hai ancora installato il tuo certificato, allora la posizione più probabile del tuo chiave privata si trova sul computer o sul server in cui hai generato il CSR.

Consigliato:

Chi è la persona che deve essere informata delle violazioni della privacy?

L'HHS richiede la notifica di tre tipi di entità in caso di violazione dei dati PHI: singole vittime, media e autorità di regolamentazione. L'entità coperta deve informare le persone interessate dalla violazione delle PHI non garantite entro 60 giorni dalla scoperta della violazione. “Questa può essere una domanda

La batteria del Kindle deve essere sostituita?

Non puoi aspettarti prestazioni ottimali della batteria da un Kindle che ha pochi anni. Puoi valutare la possibilità di sostituire la batteria, altrimenti dovrai ricaricarla più spesso

Il caricabatterie wireless Samsung deve essere collegato?

Con questo elegante accessorio, disponibile in nero zaffiro o bianco, puoi caricare i tuoi smartphone Galaxy compatibili e altri dispositivi compatibili con Qi senza la necessità di collegare il tuo dispositivo a un caricatore a muro o a una porta USB. Posiziona semplicemente il tuo dispositivo direttamente sul pad di ricarica e il telefono inizia a caricarsi

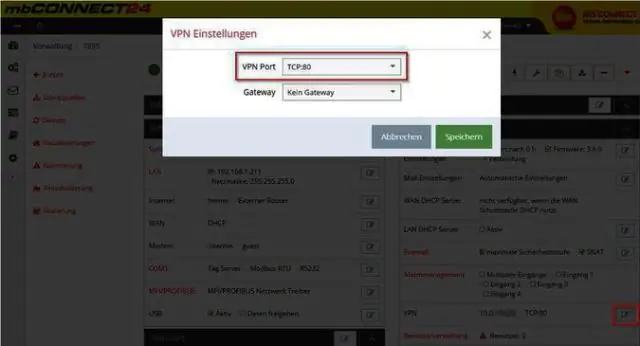

Quale porta deve essere aperta affinché il traffico RDP attraversi un firewall?

In poche parole, la porta predefinita per l'utilizzo del protocollo desktop remoto è 3389. Questa porta dovrebbe essere aperta tramite Windows Firewall per renderla accessibile tramite RDP all'interno della rete locale

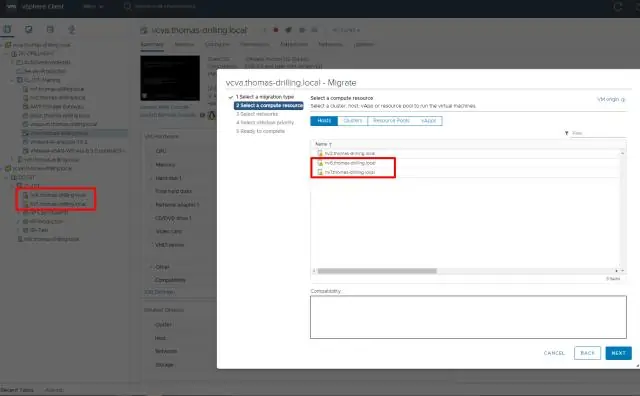

La rete vMotion deve essere instradabile?

Pertanto, a seconda delle porte utilizzate (provisioning + vMotion o gestione + vMotion), il traffico deve essere instradabile tra gli host di origine e di destinazione su queste porte. Sia L2 che L3 sono supportati per le porte VMKernel utilizzate per vMotion (trasferimento di dati a freddo e a caldo), purché vi sia connettività