- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-06-01 05:08.

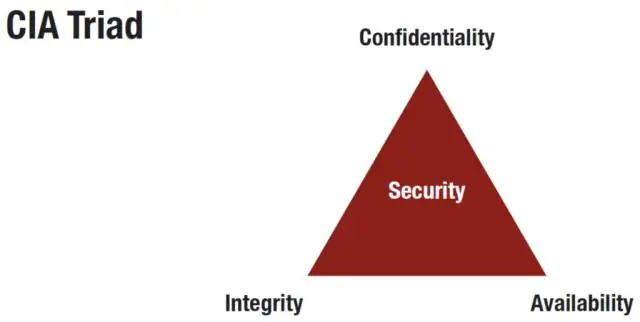

Riservatezza . Riservatezza si riferisce alla protezione delle informazioni dall'accesso da parte di soggetti non autorizzati. In altre parole, solo le persone autorizzate a farlo possono accedere ai dati sensibili. Quasi tutti i maggiori sicurezza gli incidenti riportati dai media oggi comportano gravi perdite di riservatezza.

Rispetto a questo, in che modo la sicurezza è diversa dalla riservatezza?

Sicurezza protegge riservatezza , integrità e disponibilità delle informazioni, mentre la privacy è più granulare riguardo ai diritti alla privacy rispetto alle informazioni personali. La privacy prevale quando si tratta di trattare i dati personali, mentre sicurezza significa proteggere le risorse informative da accessi non autorizzati.

come si può ottenere la riservatezza? Riservatezza - assicura che sensibile informazione sono accessibili solo da una persona autorizzata e tenuti lontani da quelli non autorizzati a possederli. Viene implementato utilizzando meccanismi di sicurezza come nomi utente, password, elenchi di controllo di accesso (ACL) e crittografia.

In questo caso, cos'è la disponibilità in sicurezza?

Disponibilità , nel contesto di un sistema informatico, si riferisce alla capacità di un utente di accedere a informazioni o risorse in un luogo specificato e nel formato corretto.

Che cos'è la perdita di riservatezza?

Riservatezza . Riservatezza è la garanzia che le informazioni non vengano divulgate a individui, programmi o processi non autorizzati. Alcune informazioni sono più sensibili di altre e richiedono un livello più alto di riservatezza . UN perdita di riservatezza è la divulgazione non autorizzata di informazioni.

Consigliato:

Che cos'è l'ingegneria sociale nella sicurezza delle informazioni?

Ingegneria sociale è il termine utilizzato per un'ampia gamma di attività dannose realizzate attraverso le interazioni umane. Utilizza la manipolazione psicologica per indurre gli utenti a commettere errori di sicurezza o a fornire informazioni sensibili. Gli attacchi di social engineering si verificano in uno o più passaggi

Che tipo di algoritmi richiedono che mittente e destinatario si scambino una chiave segreta utilizzata per garantire la riservatezza dei messaggi?

Che tipo di algoritmi richiedono che mittente e destinatario si scambino una chiave segreta utilizzata per garantire la riservatezza dei messaggi? Spiegazione: Gli algoritmi simmetrici utilizzano la stessa chiave, una chiave segreta, per crittografare e decrittografare i dati. Questa chiave deve essere precondivisa prima che possa avvenire la comunicazione

Che cos'è il CSP nella sicurezza dell'archiviazione cloud?

Cloud Service Provider (CSP) facilita tutti i servizi su Internet e gli utenti finali possono utilizzare questi servizi al fine di soddisfare le esigenze aziendali e di conseguenza pagare il fornitore di servizi. Tecniche di crittografia come HomomorphicEncryption possono essere utilizzate per la sicurezza del provider di cloudstorage

Che cos'è l'inganno nella sicurezza informatica?

La tecnologia dell'inganno è una categoria emergente di difesa della sicurezza informatica. La tecnologia di inganno consente un atteggiamento di sicurezza più proattivo cercando di ingannare gli aggressori, rilevarli e quindi sconfiggerli, consentendo all'azienda di tornare alle normali operazioni

Che cosa hanno a che fare l'integrità e la disponibilità della riservatezza con la sicurezza?

Riservatezza significa che dati, oggetti e risorse sono protetti dalla visualizzazione non autorizzata e da altri accessi. Integrità significa che i dati sono protetti da modifiche non autorizzate per garantire che siano affidabili e corretti. Disponibilità significa che gli utenti autorizzati hanno accesso ai sistemi e alle risorse di cui hanno bisogno