L'overfitting è sospetto quando la precisione del modello è elevata rispetto ai dati utilizzati nell'addestramento del modello ma diminuisce significativamente con i nuovi dati. In effetti il modello conosce bene i dati di addestramento ma non generalizza. Questo rende il modello inutile per scopi come la previsione. Ultima modifica: 2025-01-22 17:01

Come i ChromeBook, sono realizzati da più produttori. A differenza dei ChromeBook, gli Ultrabook eseguono Microsoft Windows e suite software complete. ProBook: i ProBook sono un prodotto specifico HP. Proprio come il "ThinkPad" di Lenovo, questo è solo un marchio per una categoria di laptop generalmente commercializzati per scopi aziendali. Ultima modifica: 2025-01-22 17:01

La memoria sincrona ad accesso casuale (SDRAM) è la stessa della DRAM, tranne per il fatto che la DRAM normale è asincrona. La memoria sincrona ad accesso casuale rimane sincronizzata con l'orologio del computer, il che consente una maggiore efficienza nell'archiviazione e nel recupero dei dati rispetto alla DRAM asincrona. Ultima modifica: 2025-01-22 17:01

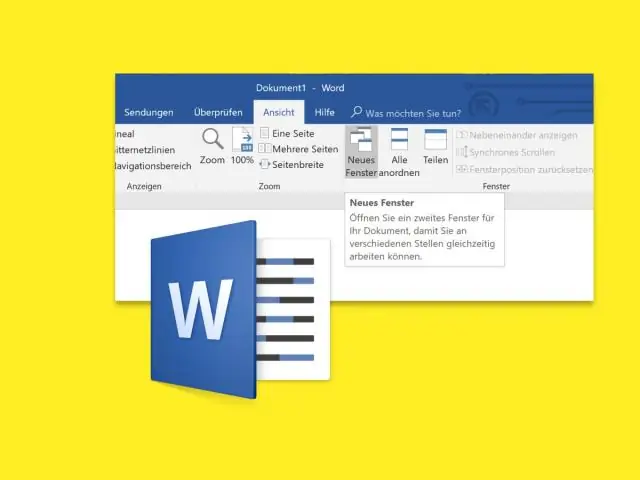

Word 2016 e 2013: Dividi la pagina in colonne Evidenzia il testo che desideri dividere in colonne. Seleziona la scheda "Layout di pagina". Scegli "Colonne", quindi seleziona il tipo di colonne che desideri applicare. Uno. Due. Tre. Sinistra. Destra. Ultima modifica: 2025-01-22 17:01

La programmazione non è necessaria per la sicurezza informatica, se vuoi essere al di sotto della media e non eccellere mai nelle alte sfere. Se vuoi avere successo in qualsiasi area della sicurezza informatica, allora devi capire la programmazione. Ultima modifica: 2025-01-22 17:01

Il termine "riflessivo" descrive le persone che considerano in modo completo e ponderato tutte le informazioni prima di esprimere un'opinione o prendere una decisione. Non sembrano avere fretta e spesso mostrano un controllo emotivo. I comunicatori riflessivi tendono ad esprimere le proprie opinioni in modo formale e deliberato. Ultima modifica: 2025-01-22 17:01

Utilizzo dello strumento Poligono Seleziona lo strumento Poligono nel pannello Strumenti selezionando lo strumento Rettangolo e tenendo premuto il pulsante del mouse finché non viene visualizzato il menu. Fare doppio clic sullo strumento Poligono nel pannello Strumenti. Nel campo di testo Numero di lati, inserisci il numero di lati che vuoi che abbia il nuovo poligono. Fare clic su OK. Ultima modifica: 2025-01-22 17:01

Mi piace che non sia necessaria una piccola chiave inglese o un altro strumento molto specifico e facile da perdere per cambiare gli accessori JobMax. La sostituzione delle lame e degli accessori è facile e veloce. Per prima cosa, basta estrarre la maniglia, quindi verso l'alto per rilasciare il blocco. Prima tira fuori la maniglia nera, poi su. Ultima modifica: 2025-06-01 05:06

Comodo Free Antivirus non è valutato dalla maggior parte dei laboratori di test indipendenti, ma AV-Test controlla Internet Security di Comodo e i risultati sono interessanti. Comodo Antivirus ha bloccato erroneamente tre azioni di software legittimo, ma la media del settore è due, quindi non è un grosso problema. Ultima modifica: 2025-01-22 17:01

Come aprire file RAR su Android Scarica e installa l'app RAR per Android. Apri l'app RAR. Passa alla cartella contenente il file che desideri aprire. Tocca il file RAR e inserisci la password, se richiesta, per visualizzare i contenuti. Tocca i singoli file per aprirli. Ultima modifica: 2025-01-22 17:01

SAP Lavorare con i dati Tasto di scelta rapida Descrizione Ctrl F6 Visualizza i risultati. F8 Riduci tutti i livelli. Ctrl-Shift F4 Ordina in ordine decrescente. Shift F4 Selezioni dinamiche. Seleziona campi aggiuntivi per i criteri di ricerca. Ultima modifica: 2025-01-22 17:01

Apprendimento e cognizione. L'apprendimento è definito come un cambiamento comportamentale dovuto a stimoli che possono essere un cambiamento temporaneo o permanente e si verifica come risultato di una pratica rafforzata. Quando studiamo l'apprendimento dobbiamo guardare al comportamento come un cambiamento, altrimenti non c'è modo di tenere traccia di ciò che sta imparando. Ultima modifica: 2025-01-22 17:01

'Sversamento' si verifica quando. Le informazioni personali vengono pubblicate inavvertitamente su un sito web. Cosa si dovrebbe fare per i dati sensibili su laptop e altri dispositivi di elaborazione mobile? Cripta i dati sensibili. Quale delle seguenti operazioni dovrebbe essere eseguita per proteggere il computer di casa?. Ultima modifica: 2025-01-22 17:01

I sistemi di back-end sono sistemi aziendali utilizzati per gestire un'azienda come i sistemi per gestire gli ordini, l'inventario e l'elaborazione delle forniture. I sistemi di back end supportano il back office dell'azienda. Questo sistema raccoglie input da utenti o altri sistemi per l'elaborazione. Ultima modifica: 2025-01-22 17:01

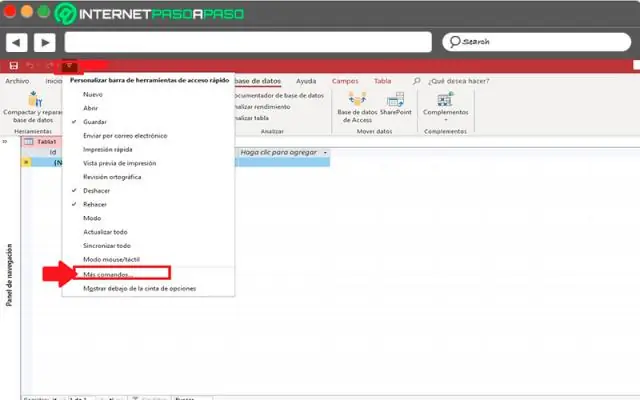

Come aggiungere una didascalia a un campo: assicurati che la tabella sia visualizzata in visualizzazione struttura. fare clic sul campo a cui si desidera aggiungere una didascalia. fai clic sulla casella della didascalia nella sezione delle proprietà del campo e digita la didascalia. Ultima modifica: 2025-01-22 17:01

CSSOM sta per CSS Object Model. È fondamentalmente una "mappa" degli stili CSS trovati su una pagina web. È molto simile al DOM, ma per il CSS piuttosto che per l'HTML. Il CSSOM combinato con il DOM viene utilizzato dai browser per visualizzare le pagine web. Ultima modifica: 2025-01-22 17:01

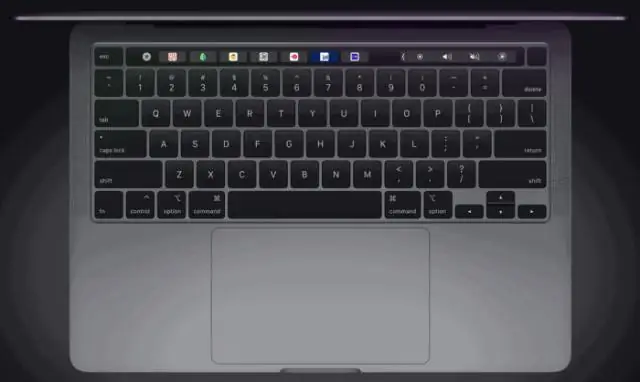

109 Inoltre, quanti tasti ci sono su una tastiera MacBook Air? Tasto della tastiera Apple Macbook Air 13" Metà 2017-2018Questi chiavi sono i NERI CHIAVI per il 2017 e il 2017 MacBook Air Questo è per il 13" tasti della tastiera SOLTANTO!. Ultima modifica: 2025-01-22 17:01

Una variabile manipolata è la variabile indipendente in un esperimento. La variabile manipolata o indipendente è quella che controlli. La variabile controllata è quella che mantieni costante. La variabile o le variabili che rispondono è ciò che accade come risultato dell'esperimento (cioè è la variabile di output). Ultima modifica: 2025-01-22 17:01

27 aprile 2017 Esegui il comando elixir con il relativo percorso del file Elixir: avvia una sessione iex (Interactive Elixir) e quindi usa la funzione di supporto c per compilare ed eseguire il file: in alternativa, puoi dire a iex di interpretare un Elixir file iniziando passando il percorso relativo del file:. Ultima modifica: 2025-01-22 17:01

Includi Google Fonts La nostra reazione. js sta utilizzando un singolo file HTML. Vai avanti e modifica public/index. html e aggiungi la seguente riga nella sezione dell'HTML per includere i due caratteri tipografici. Ultima modifica: 2025-01-22 17:01

L'albero decisionale è un tipo di algoritmo di apprendimento supervisionato che può essere utilizzato sia in problemi di regressione che di classificazione. Funziona per variabili di input e output sia categoriali che continue. Quando un sottonodo si divide in ulteriori sottonodi, viene chiamato Nodo decisionale. Ultima modifica: 2025-01-22 17:01

Come pulire il tamburo di una HP Laserjet 4200 Spegnere la stampante HP 4200, se è accesa. Premere il pulsante grigio nella parte superiore della stampante per aprire lo sportello della cartuccia del toner. Capovolgi la cartuccia e apri lo sportello incernierato verde, questo è lo sportello di accesso alla carta. Pulisci delicatamente il tamburo con un panno che non lascia pelucchi. Riposizionare delicatamente la cartuccia nella stampante. Ultima modifica: 2025-01-22 17:01

Il processo generale per l'utilizzo di HttpClient consiste in una serie di passaggi: Creare un'istanza di HttpClient. Creare un'istanza di uno dei metodi (GetMethod in questo caso). Dire a HttpClient di eseguire il metodo. Leggi la risposta. Rilasciare la connessione. Affronta la risposta. Ultima modifica: 2025-01-22 17:01

I mondi di gioco di Minecraft sono archiviati in: Windows: %appdata%. minecraft salva GNU/Linux: ~/. minecraft/salva/Mac: ~/Libreria/Application Support/minecraft/salva. Ultima modifica: 2025-01-22 17:01

Un adattatore wireless è un dispositivo hardware generalmente collegato a un computer oa un altro dispositivo workstation per consentirne la connessione a un sistema wireless. Prima dell'avvento dei dispositivi consumer con connettività Wi-Fi integrata, i dispositivi richiedevano l'uso di adattatori wireless per connettersi a una rete. Ultima modifica: 2025-01-22 17:01

Se la cartuccia NON è stata scaricata, utilizzare la libreria per tentare di spostare la cartuccia dall'unità alla stazione di I/O. Premi il pulsante di espulsione dell'unità. Il LED di attività dell'unità dovrebbe lampeggiare per indicare l'attività. Attendere due minuti per l'espulsione della cartuccia, quindi rimuovere la cartuccia manualmente. Ultima modifica: 2025-01-22 17:01

Vuo. App. vue è un componente a file singolo. Contiene 3 blocchi di codice: HTML, CSS e JavaScript. All'inizio potrebbe sembrare strano, ma i componenti a file singolo sono un ottimo modo per creare componenti autonomi che hanno tutto ciò di cui hanno bisogno in un singolo file. Ultima modifica: 2025-01-22 17:01

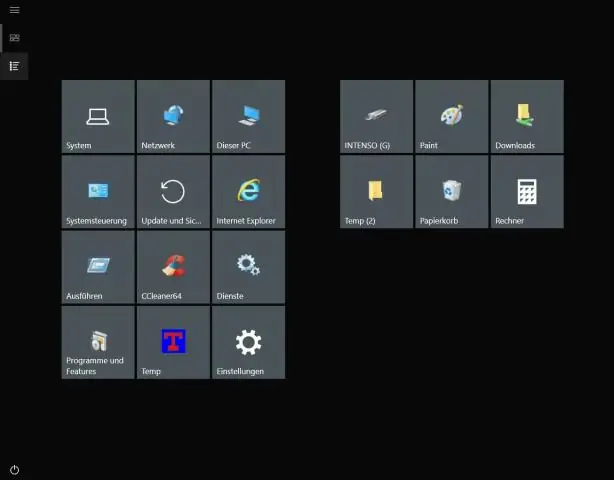

Se Windows non ti consente di riorganizzare le icone come desideri, molto probabilmente l'opzione Disposizione automatica delle icone è attivata. Per visualizzare o modificare questa opzione, fai clic con il pulsante destro del mouse su uno spazio vuoto del desktop e sposta il puntatore del mouse per evidenziare la voce Visualizza nel menu di scelta rapida. Ultima modifica: 2025-01-22 17:01

Quando un solo animatore sta lavorando su una scena, farà lui stesso tutti i disegni e possibilmente la pulizia. Se ci sono altri artisti che lavorano su una scena, l'animatore principale (chiamato anche supervisore, conduttore o chiave) può semplicemente disegnare le pose chiave che mostrano gli estremi del movimento. Ultima modifica: 2025-01-22 17:01

Che tipo di algoritmi richiedono che mittente e destinatario si scambino una chiave segreta utilizzata per garantire la riservatezza dei messaggi? Spiegazione: Gli algoritmi simmetrici utilizzano la stessa chiave, una chiave segreta, per crittografare e decrittografare i dati. Questa chiave deve essere precondivisa prima che possa avvenire la comunicazione. Ultima modifica: 2025-01-22 17:01

Le compagnie telefoniche conservano i registri da cui fatturare (da, a, ora, durata, ecc.) Detto questo, potrebbe anche essere perfettamente legale che il ristorante (un partecipante alla chiamata) registri tutte le chiamate a scopo di formazione. Ultima modifica: 2025-06-01 05:06

Sì, un certificato SSL Wildcard può essere utilizzato su più server. Il processo per farlo è stato illustrato nella sezione "Come installare il certificato SSL con caratteri jolly su più server" di questo articolo. Ultima modifica: 2025-06-01 05:06

Compatibilità: ci sono alcune applicazioni, come. Ultima modifica: 2025-01-22 17:01

Un pedale (chiamato anche pedale WAV) viene utilizzato nella trascrizione medica perché consente di controllare la riproduzione della dettatura con le dita dei piedi. Puoi giocare, riavvolgere e avanzare velocemente toccando diverse sezioni del pedale con la parte anteriore del piede. I pedali USB sono di gran lunga i più utilizzati. Ultima modifica: 2025-01-22 17:01

Un DACPAC è un singolo file di distribuzione che contiene l'intero schema del database e alcuni file SQL correlati (come i dati di ricerca), in pratica tutto per distribuire una nuova versione del database in un unico file. È simile a un BACPAK, che è un DACPAC più tutti i dati in ogni tabella (come un backup di database standard). Ultima modifica: 2025-01-22 17:01

Come si rimuove il sacchetto dei detriti Clean Base quando è pieno? Sollevare il coperchio del coperchio del contenitore per aprirlo. Tirare verso l'alto la scheda di plastica che porta alla porta del vuoto e sollevare per estrarre il sacchetto dal contenitore. Scartare la borsa usata. Metti un nuovo sacchetto nel contenitore, facendo scorrere la scheda di plastica nelle guide. Premere il coperchio assicurandosi che sia ben chiuso. Ultima modifica: 2025-01-22 17:01

Applicare il Crackle Medium Basta pulirlo con una spugna bagnata per rimuovere lo sporco superficiale e, una volta asciutto, applicare uno strato di primer. Quando il pezzo innescato è asciutto, usa un pennello per applicare il colore che vuoi mostrare attraverso la finitura craquelé, spazzolando nella direzione della grana. Ultima modifica: 2025-06-01 05:06

Se vuoi applicare un effetto a un attributo specifico di un oggetto, come il suo riempimento o tratto, seleziona l'oggetto e poi seleziona l'attributo nel pannello Aspetto. Effettuate una delle seguenti operazioni: Scegli un comando dal menu Effetto. Fai clic su Aggiungi nuovo effetto nel pannello Aspetto e scegli un effetto. Ultima modifica: 2025-01-22 17:01

1) Nella programmazione, codice (sostantivo) è un termine utilizzato sia per le istruzioni scritte in un particolare linguaggio di programmazione - il codice sorgente, sia un termine per il codice sorgente dopo che è stato elaborato da un compilatore e reso pronto per essere eseguito nel computer - il codice oggetto. Ultima modifica: 2025-01-22 17:01

Antivirus Kaspersky. Prezzo consigliato: $ 59,99. Bitdefender Antivirus Plus. Prezzo consigliato: $ 39,99. Webroot SecureAnywhere AntiVirus. Prezzo consigliato: $ 39,99. ESET NOD32 Antivirus. Prezzo consigliato: $ 39,99. Trend Micro Antivirus+ Sicurezza. Prezzo consigliato: $ 39,95. Antivirus F-Secure. Prezzo consigliato: $ 39,99. VoodooSoft VoodooShield. Prezzo consigliato: $ 19,99. Il Kure. Prezzo consigliato: $ 19,99. Ultima modifica: 2025-06-01 05:06