L'a6500 è praticamente lo stesso dell'a6300 in termini audio. Ciò significa che non c'è ancora un jack per le cuffie nella fotocamera stessa, ma c'è un ingresso microfono stereo da 3,5. Ultima modifica: 2025-01-22 17:01

Un modello del ciclo di vita dello sviluppo software (SDLC) è una struttura concettuale che descrive tutte le attività in un progetto di sviluppo software, dalla pianificazione alla manutenzione. Questo processo è associato a diversi modelli, ciascuno comprendente una varietà di compiti e attività. Ultima modifica: 2025-01-22 17:01

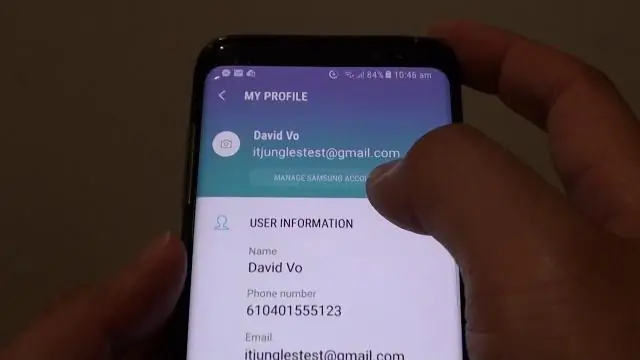

Se il tuo telefono ha un valore, hai due modi per permutare il dispositivo: Permuta online: se non puoi recarti in un negozio, puoi utilizzare My T-Mobile per permutare il tuo dispositivo una volta che sei un cliente. Ultima modifica: 2025-01-22 17:01

VIDEO Allo stesso modo, viene chiesto, va bene mettere adesivi su un laptop? Quindi è improbabile che il computer portatile stesso brucerà. Tuttavia, può diventare abbastanza caldo da incendiare gli oggetti che sono a stretto contatto con esso, in particolare carta e colla.. Ultima modifica: 2025-01-22 17:01

Per scaricare direttamente il plug-in del browser Okta, accedi agli app store di Mac, Chrome o Edge, a seconda del browser su cui desideri installare il plug-in. Una volta completata l'installazione, noterai il logo Okta nel tuo browser web. Ultima modifica: 2025-01-22 17:01

I sensori LoRa possono trasmettere segnali su distanze da 1 km a 10 km. I sensori LoRa trasmettono i dati ai gateway LoRa. I gateway LoRa si collegano a Internet tramite il protocollo IP standard e trasmettono i dati ricevuti dai sensori incorporati LoRa a Internet, ovvero una rete, un server o un cloud. Ultima modifica: 2025-01-22 17:01

NFC è una tecnologia wireless che utilizza le onde radio per consentire ai dispositivi di scambiare piccole quantità di dati a brevissima distanza. Stiamo parlando di massimo 10 centimetri (4 pollici). Quindi è un po' come Bluetooth o Wi-Fi ma con una portata molto più breve, giusto?. Ultima modifica: 2025-01-22 17:01

Definizione di metodo di accordo: metodo di induzione scientifica ideato da JS Mill secondo il quale se due o più istanze di un fenomeno oggetto di indagine hanno in comune una sola circostanza la circostanza in cui tutte le istanze concordano è causa o effetto di il fenomeno. Ultima modifica: 2025-01-22 17:01

Un'istanza Java Path rappresenta un percorso nel file system. Un percorso può puntare a un file oa una directory. Un percorso può essere assoluto o relativo. Un percorso assoluto contiene il percorso completo dalla radice del file system fino al file o alla directory a cui punta. Ultima modifica: 2025-01-22 17:01

"Tutto in Ruby è un oggetto" è qualcosa che sentirai piuttosto di frequente. L'obiettivo qui è vedere Matrix che tutto in Ruby è un oggetto, ogni oggetto ha una classe e far parte di quella classe dà all'oggetto molti metodi interessanti che può usare per porre domande o fare cose. Ultima modifica: 2025-01-22 17:01

L'Air da 13 pollici ha un connettore di alimentazione dedicato, una porta Thunderbolt 2, uno slot per schede SDXC, due porte USB 3.0 e un jack per cuffie. Il MacBook Pro da 13 pollici ha tutto questo, oltre a una porta Thunderbolt 2 aggiuntiva e un'uscita HDMI. Ultima modifica: 2025-01-22 17:01

Come ripristinare l'email dell'account Google principale in oldone Accedi a Il mio account. Nella sezione "Informazioni personali e privacy", seleziona I tuoi dati personali. Fai clic su E-mail > E-mail dell'account Google. Inserisci il tuo nuovo indirizzo email. Scegli Salva. Ultima modifica: 2025-01-22 17:01

Quali sono i due vantaggi dell'utilizzo di LACP? (Scegliere due.) aumenta la ridondanza ai dispositivi di livello 3. elimina la necessità del protocollo spanning-tree. consente la formazione automatica di collegamenti EtherChannel. fornisce un ambiente simulato per testare l'aggregazione dei collegamenti. Ultima modifica: 2025-01-22 17:01

Eliminare un account e-mail Da casa, scorrere verso l'alto per accedere alle app. Tocca E-mail. Tocca Menu > Impostazioni. Tocca il nome di un account, quindi tocca Rimuovi > Rimuovi. Ultima modifica: 2025-01-22 17:01

VIDEO Inoltre, la domanda è: come collego la mia fotocamera a OBS Studio? Come aggiungere una webcam in OBS Seleziona il dispositivo di acquisizione video. Fare clic sul simbolo + nella sezione "Sorgenti". Assegna un nome al livello.. Ultima modifica: 2025-01-22 17:01

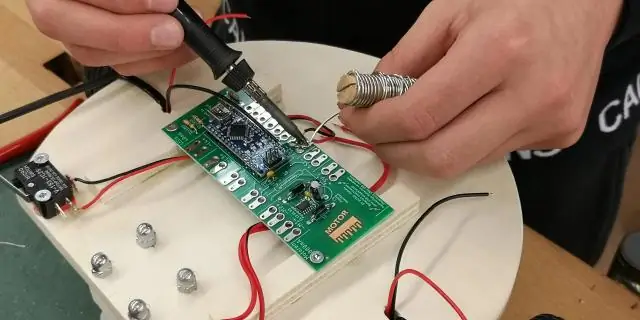

VIDEO Rispetto a questo, hai bisogno di saldare Arduino? Se tu stai facendo qualcosa solo per divertimento, non c'è bisogno di saldare nulla. Tuttavia, se tu trovare un buon uso per qualcosa tu fare nella vita reale, allora forse non sarebbe una cattiva idea tenerlo.. Ultima modifica: 2025-01-22 17:01

I log di Linux possono essere visualizzati con il comando cd/var/log, quindi digitando il comando ls per vedere i log archiviati in questa directory. Uno dei registri più importanti da visualizzare è il syslog, che registra tutto tranne i messaggi relativi all'autenticazione. Ultima modifica: 2025-01-22 17:01

La funzione len() viene utilizzata per contare i caratteri in una stringa. word = 'doppelkupplungsgetriebe' print(len(parola)). Ultima modifica: 2025-01-22 17:01

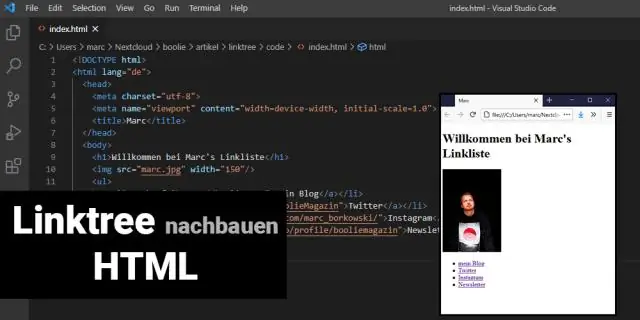

Esistono due modi per aprire una cartella in Visual Studio. Nel menu contestuale di Windows Explorer su qualsiasi cartella, puoi fare clic su "Apri in Visual Studio". In alternativa, dal menu File, fare clic su Apri e quindi su Cartella. Apri qualsiasi cartella con il codice di modifica dell'anteprima di Visual Studio "15". Vai ai simboli. Costruire. Eseguire il debug e posizionare i punti di interruzione. Ultima modifica: 2025-01-22 17:01

Eso- una forma combinata che significa "interno", usata nella formazione di parole composte: esonarthex. Ultima modifica: 2025-01-22 17:01

12 Regole ed esempi sull'ereditarietà in Java Una classe implementa un'interfaccia: Una classe astratta implementa un'interfaccia: Una classe estende un'altra classe: Un'interfaccia estende un'altra interfaccia: Una classe estende un'altra classe e implementa un'altra interfaccia: L'ereditarietà multipla di stato non è consentita : è consentita l'ereditarietà multipla del tipo:. Ultima modifica: 2025-01-22 17:01

Il comando standby preempt consente al router Hot Standby Router Protocol (HSRP) con la priorità più alta di diventare immediatamente il router attivo. La priorità è determinata prima dal valore di priorità configurato e quindi dall'indirizzo IP. In ogni caso un valore più alto ha una priorità maggiore. Ultima modifica: 2025-01-22 17:01

Nell'allegoria, Platone paragona le persone ignoranti nella Teoria delle Forme a prigionieri incatenati in una grotta, incapaci di girare la testa. Tutto ciò che possono vedere è il muro della grotta. Dietro di loro brucia un fuoco. Tra il fuoco e i prigionieri c'è un parapetto, lungo il quale possono camminare i burattinai. Ultima modifica: 2025-01-22 17:01

Metodo 1 Apertura delle porte del firewall del router Trova l'indirizzo IP del router. Vai alla pagina delle impostazioni del tuo router. Inserisci il tuo nome utente e password. Trova la sezione Port Forwarding. Apri la tua porta preferita. Inserisci l'indirizzo IP privato del tuo computer. Salva le tue impostazioni. Ultima modifica: 2025-01-22 17:01

Un programma per computer è una raccolta di istruzioni che possono essere eseguite da un computer per eseguire un'attività specifica. La maggior parte dei dispositivi informatici richiede programmi per funzionare correttamente. Un programma per computer è solitamente scritto da un programmatore di computer in un linguaggio di programmazione. Ultima modifica: 2025-01-22 17:01

L'intervallo è la differenza tra i valori minimo (minimo) e massimo (massimo). In questo set di dati l'intervallo sarebbe il valore più alto sottrarre il valore più basso. Il più alto (valore massimo) è 10, il più basso (valore minimo) è 1. Quindi l'intervallo del set di dati è 9. Ultima modifica: 2025-06-01 05:06

Una delle più antiche forme di comunicazione a lunga distanza sono i segnali di fumo, che risalgono ai tempi antichi. I segnali di fumo venivano generalmente utilizzati per comunicare notizie importanti come il pericolo o per riunire le persone in una singola area. Un'altra forma di comunicazione perduta sono i piccioni viaggiatori. Ultima modifica: 2025-01-22 17:01

Risultati di copertura nelle finestre degli strumenti? Se vuoi riaprire la finestra dello strumento Copertura, seleziona Esegui | Mostra i dati di copertura del codice dal menu principale o premi Ctrl+Alt+F6. Il report mostra la percentuale del codice che è stata coperta dai test. Puoi vedere il risultato della copertura per classi, metodi e linee. Ultima modifica: 2025-01-22 17:01

Tumblr è un sito di microblogging che lo rende più versatile di Instagram. Puoi utilizzare questo canale di social medianetworking per condividere testo, immagini, link, video e tutto ciò che può entusiasmare gli spettatori. Per le aziende, Tumblro offre un modo più personalizzato per promuovere i propri prodotti. Ultima modifica: 2025-01-22 17:01

Un amministratore di rete è essenzialmente responsabile della manutenzione quotidiana della rete e del sistema informatico di un'azienda. Risolvono i problemi che si presentano nell'uso quotidiano e lavorano su progetti a lungo termine, come il backup dei dati o la gestione delle reti di telecomunicazioni. Ultima modifica: 2025-01-22 17:01

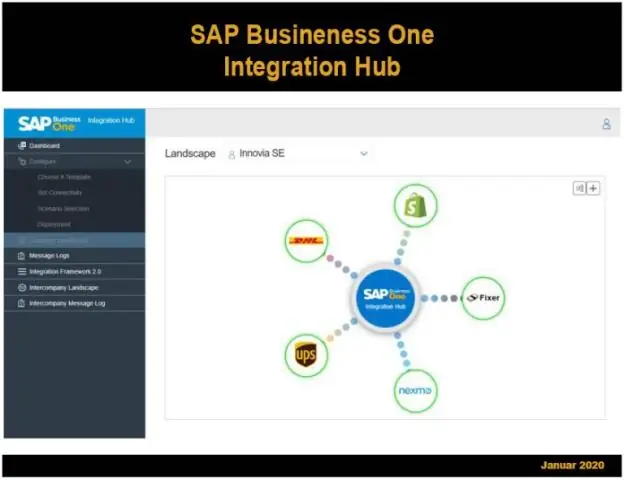

Installa la licenza SAP dal livello del sistema operativo (SAPLICENSE) SAP SYSTEM NAME = PRD. Specifica la tua identificazione di sistema univoca: se non hai specificato un numero di sistema, premi invio. SYSTEM-NR = Specifica la tua chiave hardware: HARDWARE KEY = D1889390344. Specificare il numero di installazione: INSTALLATION NO = 0005500021. Specificare la data di scadenza: EXPIRATION_DATE [YYYYMMDD] = 99991231. Ultima modifica: 2025-01-22 17:01

Skwids è il sito Web e l'app principale per i contenuti "per bambini"? – qualcosa di assolutamente unico?.?. Ultima modifica: 2025-06-01 05:06

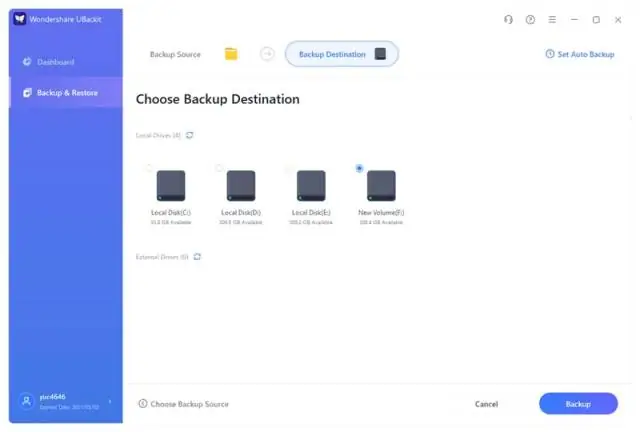

Esecuzione di un backup completo di un PC Windows 10 su un disco rigido esterno Passaggio 1: digitare "Pannello di controllo" nella barra di ricerca e quindi premere. Passaggio 2: in Sistema e sicurezza, fai clic su "Salva copie di backup dei tuoi file con Cronologia file". Passaggio 3: fare clic su "Backup dell'immagine del sistema" nell'angolo in basso a sinistra della finestra. Ultima modifica: 2025-01-22 17:01

Host Sendgrid (.net). Sendgird è un software di email marketing facile da usare. Il servizio è sicuro e legittimo, ma fai attenzione che può essere utilizzato dagli utenti per spam o frodi, quindi sii *sospetto* e controlla chi è il mittente. Ultima modifica: 2025-01-22 17:01

La legenda viene nascosta impostando la proprietà legend su nessuno nelle opzioni del grafico di Google. titolo: 'USA City Distribution', legenda: 'none' // Nasconde la leggenda. Ultima modifica: 2025-01-22 17:01

Bloccato sulla correzione n. 1 del logo Samsung: riavvio forzato Tenere premuti i pulsanti Accensione + Volume giù per circa 12 secondi o fino a quando il dispositivo non si spegne. Dalla schermata Maintenance Boot Mode, selezionare NormalBoot. Se la schermata della modalità di avvio di manutenzione non viene visualizzata, il dispositivo non ce l'ha. Ultima modifica: 2025-06-01 05:06

Campo Un membro dati di una classe. AttributeAn attributo è un altro termine per un campo. È in genere un campo pubblico a cui è possibile accedere direttamente. Vediamo un caso particolare di Array, l'array è in realtà un oggetto e stai accedendo al valore costante pubblico che rappresenta la lunghezza dell'array. Ultima modifica: 2025-01-22 17:01

Basta usare File/Apri progetto/soluzione, selezionare il file EXE e aprirlo. Quindi selezionare Debug/Avvia debug. L'altra opzione è eseguire prima l'EXE e poi selezionare Debug/Attach per elaborare. Ultima modifica: 2025-01-22 17:01

Amministratore della Banca dati. Gli amministratori di database (DBA) utilizzano software specializzato per archiviare e organizzare i dati. Il ruolo può includere la pianificazione della capacità, l'installazione, la configurazione, la progettazione del database, la migrazione, il monitoraggio delle prestazioni, la sicurezza, la risoluzione dei problemi, nonché il backup e il ripristino dei dati. Ultima modifica: 2025-01-22 17:01

Aggiungi una porta COM Bluetooth® (in entrata) -Windows® Apri dispositivi Bluetooth. Dal desktop di Windows, navigare: Start > (Impostazioni) > Pannello di controllo > (Rete e Internet) > Dispositivi Bluetooth. Dalla scheda Porte COM, fare clic su Aggiungi. Assicurati che "In entrata (il dispositivo avvia la connessione)" sia selezionato, quindi fai clic su OK. Fare clic su OK. Ultima modifica: 2025-01-22 17:01