Le prime batterie agli ioni di litio non erano retrocompatibili con gli strumenti a batteria nicad, ma questo è cambiato nel tempo. Tre delle principali aziende di strumenti - DeWalt, Hitachi e Ridgid - ora producono batterie da 18 volt compatibili sia con le versioni precedenti che con quelle precedenti. Ultima modifica: 2025-01-22 17:01

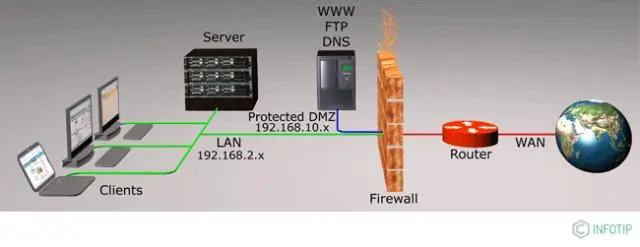

Delle tre aree di sicurezza del router, sicurezza fisica, rafforzamento del router e sicurezza del sistema operativo, la sicurezza fisica implica la localizzazione del router in una stanza sicura accessibile solo al personale autorizzato che può eseguire il ripristino della password. Ultima modifica: 2025-01-22 17:01

Fare clic su Disegna > Ruota e fare clic su una rotazione. Ruota a destra di 90° per ruotare l'immagine selezionata in senso orario di 90 gradi. Ruota a sinistra di 90° per ruotare l'immagine selezionata in senso antiorario di 90 gradi. Capovolgi orizzontalmente per creare un'immagine speculare orizzontale dell'immagine selezionata. Ultima modifica: 2025-01-22 17:01

Tutti gli oggetti incorporati immutabili di Python sono hashable, mentre nessun contenitore mutabile (come liste o dizionari) lo è. Gli oggetti che sono istanze di classi definite dall'utente sono hashable per impostazione predefinita; sono tutti disuguali e il loro valore hash è il loro id(). Ultima modifica: 2025-01-22 17:01

NET USER Comando per verificare i dettagli sulla scadenza della password Vai al menu Start o alla barra di ricerca. Digita "CMD" o "Prompt dei comandi" e premi Invio per aprire la finestra del prompt dei comandi. Nella finestra del prompt dei comandi digitare il comando elencato di seguito e premere Invio per visualizzare i dettagli dell'account utente. Ultima modifica: 2025-01-22 17:01

È possibile registrare circa 90 minuti di video 1080p (1.080 x 1.920) "Full HD" su una scheda di memoria SD da 32 GB. Se riduci la risoluzione a 720p (720 x 1.280) "HD Ready", ti avvicinerai a 200 minuti di tempo di registrazione su una scheda da 32 GB. Ultima modifica: 2025-01-22 17:01

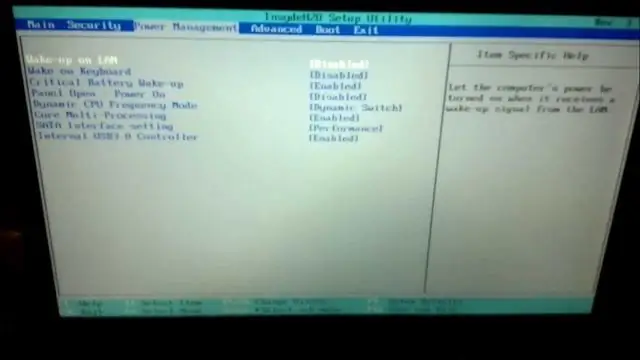

Premere ripetutamente il tasto F2 non appena il laptop Toshiba inizia l'avvio fino a quando non viene visualizzata la schermata del menu del BIOS. Spegni il tuo notebook Toshiba. Accendere il computer. Premi immediatamente il tasto Esc all'avvio. Premi il tasto F1 per accedere al BIOS. Ultima modifica: 2025-01-22 17:01

Cloudera DataFlow (Ambari)-precedentemente Hortonworks DataFlow (HDF)-è una piattaforma di analisi in streaming scalabile e in tempo reale che acquisisce, cura e analizza i dati per ottenere informazioni chiave e informazioni immediatamente fruibili. Ultima modifica: 2025-01-22 17:01

Come rimuovere la protezione da scrittura dall'unità flash USB Lexar? Digita regedit nella finestra Esegui. Passare alla seguente sottochiave e trovare la chiave WriteProtect nel pannello di destra. Fare doppio clic sulla chiave WriteProtect e modificare il valore in 0. Prova ad aggiungere nuovi elementi all'unità flash o a rimuovere alcuni elementi da questa unità. Ultima modifica: 2025-01-22 17:01

PrimeNG è una raccolta di ricchi componenti dell'interfaccia utente per Angular. Modelli di applicazioni Angular CLI nativi altamente personalizzabili progettati professionalmente per iniziare in pochissimo tempo. Ultima modifica: 2025-01-22 17:01

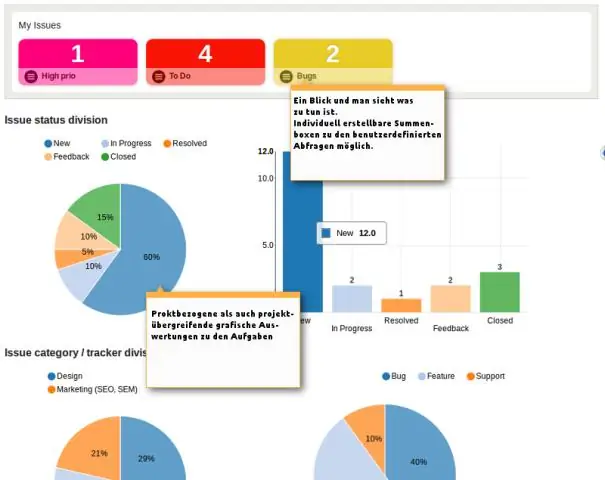

Alcuni dei vantaggi della rappresentazione grafica sono: Rende i dati più facilmente comprensibili. Risparmia tempo. Rende più efficiente il confronto dei dati. Ultima modifica: 2025-01-22 17:01

La "selezione" è l'istruzione "if then else" e l'iterazione è soddisfatta da un numero di istruzioni, come "while", "do" e "for", mentre l'istruzione case-type è soddisfatta da l'affermazione 'interruttore'. Lo pseudocodice è un linguaggio artificiale e informale che aiuta i programmatori a sviluppare algoritmi. Ultima modifica: 2025-01-22 17:01

Cos'è il pacchetto ATK? Questo pacchetto installa il software ATK Hotkey Driver e altri driver ASUS e software con vari modelli di laptop. È preinstallato con i nuovi laptop e necessario per eseguire varie funzionalità opzionali. È un insieme di utilità che abiliteranno le funzioni del pulsante Fn sulla tastiera. Ultima modifica: 2025-01-22 17:01

Per disattivare le deviazioni della segreteria: invia un messaggio di testo VM OFF a 150. Ultima modifica: 2025-01-22 17:01

Eliminali.. I file mdmp sono dump della memoria, da quando SQL ha violazioni di accesso o altri errori simili. Se li stai ricevendo attualmente, chiama l'assistenza clienti di MS. Ultima modifica: 2025-01-22 17:01

Per $ 20.000 all'anno, i pianificatori dei trasporti e altri possono accedere alla metropolitana di Strava, che fornisce uno sguardo senza precedenti su dove e come le persone vanno in bicicletta. Può dire loro dove accelerano e rallentano, ad esempio, o dove potrebbero rimanere in strada o attraversare un passaggio pedonale. Ultima modifica: 2025-01-22 17:01

Un carrello della spesa è un software ineCommerce utilizzato per aiutare i visitatori a effettuare acquisti online. L'area del sito web a cui accede l'esercente per gestire il negozio online. Ultima modifica: 2025-01-22 17:01

DB SL. Livello di sensazione di decibel. Il numero di decibel al di sopra di un'altra soglia. Guarda il tutorial per capire il riflesso acustico. Ultima modifica: 2025-01-22 17:01

Sommario Passaggio 1: Misura la tua finestra. Passaggio 2: utilizzare le strisce di filtro per determinare il layout. Passaggio 3: misurare le tapparelle. Passaggio 4: attaccare le strisce di riempimento. Passaggio 5: montare le persiane. Passaggio 6: controllare l'allineamento e regolare. Passaggio 7: contrassegnare il posizionamento dell'hardware. Passaggio 8: misurazione e preforatura dei fori. Ultima modifica: 2025-01-22 17:01

RGB a 16 bit Utilizza una tavolozza di colori di 32×64×32 = 65.536 colori. Solitamente ci sono 5 bit allocati per le componenti di colore rosso e blu (32 livelli ciascuna) e 6 bit per la componente verde (64 livelli), a causa della maggiore sensibilità dell'occhio umano comune a questo colore. Ultima modifica: 2025-01-22 17:01

Il Gemfile è dove specifichi quali gemme vuoi usare e ti permette di specificare quali versioni. Il Gemfile. lock file è dove Bundler registra le versioni esatte che sono state installate. In questo modo, quando la stessa libreria/progetto viene caricata su un'altra macchina, l'esecuzione dell'installazione del bundle guarderà il Gemfile. Ultima modifica: 2025-01-22 17:01

Una notifica push è un messaggio che compare su un dispositivo mobile. Gli editori di app possono inviarli in qualsiasi momento; gli utenti non devono essere nell'app o utilizzare i propri dispositivi per riceverli. Le notifiche push sembrano messaggi di testo SMS e avvisi mobili, ma raggiungono solo gli utenti che hanno installato la tua app. Ultima modifica: 2025-01-22 17:01

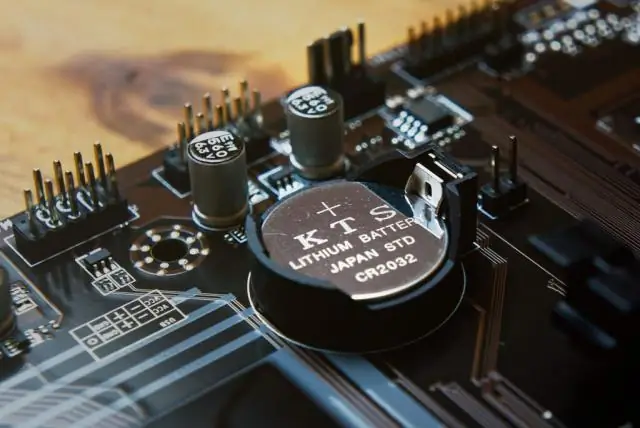

CMOS (abbreviazione di complementaremetal-oxide-semiconductor) è il termine solitamente usato per descrivere la piccola quantità di memoria su una scheda madre del computer che memorizza le impostazioni del BIOS. Alcune di queste impostazioni del BIOS includono l'ora e la data del sistema, nonché le impostazioni hardware. Ultima modifica: 2025-01-22 17:01

Invece, i ricordi vengono ricostruiti in molti modi diversi dopo che gli eventi si sono verificati, il che significa che possono essere distorti da diversi fattori. Questi fattori includono gli schemi, l'amnesia della fonte, l'effetto di disinformazione, il pregiudizio del senno di poi, l'effetto di eccessiva sicurezza e la confabulazione. Ultima modifica: 2025-01-22 17:01

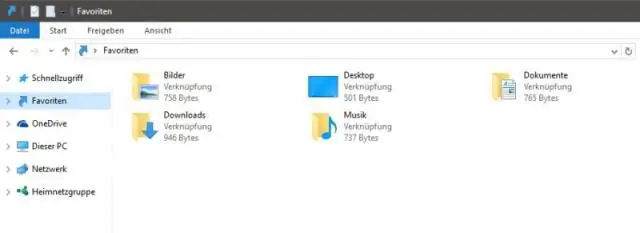

I preferiti sono una serie di scorciatoie che vengono mostrate nel pannello di navigazione a sinistra di Windows/FileExplorer, nella sezione chiamata Preferiti. Si trovano sempre nella parte in alto a sinistra della finestra e sono facilmente accessibili quando si lavora con Windows/FileExplorer. Ultima modifica: 2025-01-22 17:01

Un database Web è un'applicazione di database progettata per essere gestita e accessibile tramite Internet. Gli operatori del sito Web possono gestire questa raccolta di dati e presentare risultati analitici in base ai dati nell'applicazione Webdatabase. I database Web possono organizzare dati personali o aziendali. Ultima modifica: 2025-01-22 17:01

Il modo in cui funziona un razzo ad acqua è riempirlo parzialmente di acqua e quindi pressurizzare l'interno con aria. Quando l'ugello inferiore viene aperto, la pressione dell'aria interna spinge l'acqua fuori da questo ugello ad alta velocità, facendo sì che il razzo venga lanciato verso l'alto ad alta velocità. Ultima modifica: 2025-01-22 17:01

Interattività. Il multimediale è un contenuto che utilizza una combinazione di diverse forme di contenuto come testo, audio, immagini, animazioni, video e contenuti interattivi. Multimedia contrasta con i media che utilizzano solo display rudimentali del computer come solo testo o forme tradizionali di materiale stampato o prodotto a mano. Ultima modifica: 2025-01-22 17:01

Come collegare uno smartphone alla TV in modalità wireless? Vai su Impostazioni> Cerca il mirroring dello schermo / Castscreen / Opzione di visualizzazione wireless sul telefono. Facendo clic sull'opzione sopra, il tuo cellulare identifica la TV o il dongle abilitato per Miracast e lo visualizza sullo schermo. Tocca il nome per avviare la connessione. Per interrompere il mirroring, tocca Disconnetti. Ultima modifica: 2025-01-22 17:01

Esistono tre tipi principali di casi di studio: casi chiave, casi anomali e casi di conoscenza locale. I casi chiave sono quelli che vengono scelti perché il ricercatore ha "un particolare interesse in esso o le circostanze che lo circondano". Ultima modifica: 2025-01-22 17:01

Per disinstallare MongoDB su Mac OS X è necessario eseguire i seguenti comandi per rimuovere mongodb dal launch/startup e per disinstallarlo utilizzando Homebrew: launchctl list | grep mongo. launchctl rimuove homebrew.mxcl.mongodb. pkill -f mongod. brew disinstalla mongodb. Ultima modifica: 2025-06-01 05:06

I servizi forniti da Internet vengono utilizzati per l'interazione, il business, il marketing, il download di file, l'invio di dati, ecc. Vari servizi Internet sono posta elettronica, World Wide Web (WWW), File Transfer Protocol (FTP), chat room, mailing list, messaggistica istantanea, chat e NewsGroup. Ultima modifica: 2025-01-22 17:01

Copiare e incollare fogli tra cartelle di lavoro Aprire una cartella di lavoro e fare clic sul pulsante Filmstrip nella barra di stato. Seleziona le miniature dei fogli che desideri copiare, quindi fai clic con il pulsante destro del mouse (Ctrl+clic su Mac) e seleziona Copia. Apri la cartella di lavoro di destinazione o crea una nuova cartella di lavoro. Salva le modifiche. Ultima modifica: 2025-01-22 17:01

Android (Jellybean) - Cancellazione di password salvate e FormData Avvia il tuo browser, solitamente Chrome. Apri il menu e seleziona Impostazioni. Seleziona Privacy. Seleziona Cancella dati di navigazione. Seleziona Cancella le password salvate e Cancella i dati di riempimento automatico, quindi scegli Cancella. Ultima modifica: 2025-01-22 17:01

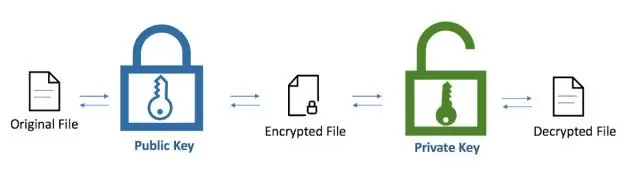

Quando qualcuno ti invia criptovalute sulla Blockchain, in realtà le invia a una versione con hash di quella che è nota come "Chiave pubblica". C'è un'altra chiave che è nascosta a loro, che è conosciuta come la "Chiave privata". Questa chiave privata viene utilizzata per derivare la chiave pubblica. Ultima modifica: 2025-01-22 17:01

Quanto possono durare i raccordi SharkBite? I raccordi SharkBite e il tubo PEX hanno una garanzia di 25 anni contro qualsiasi difetto del produttore, purché l'articolo sia stato installato in conformità con le istruzioni di installazione e sia conforme al codice locale. Ultima modifica: 2025-01-22 17:01

I dati dell'attività sono i dati richiesti dall'attività per il completamento. È possibile aggiungere dati a un'attività direttamente oppure possono essere forniti nei dati dell'ordine o ereditati da un'attività diversa. È possibile modellare i dati dell'attività in diversi modi utilizzando la scheda Dati attività dell'editor delle attività. Ultima modifica: 2025-01-22 17:01

I pubblici ministeri della Florida State Attorney's Office dicono in poche parole che leggere l'e-mail di qualcun altro senza il loro consenso è, di fatto, illegale. Ma, secondo le leggi federali e della Florida, il semplice accesso alle e-mail archiviate senza autorizzazione è considerato solo un reato, punibile con un anno o meno di reclusione. Ultima modifica: 2025-01-22 17:01

Per connettere la tua istanza database e la tua istanza EC2 su Internet pubblico, procedi come segue: Assicurati che l'istanza EC2 si trovi in una sottorete pubblica nel VPC. Assicurati che l'istanza database RDS sia stata contrassegnata come accessibile pubblicamente. Una nota sugli ACL di rete qui. Ultima modifica: 2025-01-22 17:01

Ci sono diversi smalti crackle che puoi acquistare in quella fascia di prezzo da $ 10 a $ 25 + dollari, ma tutto ciò di cui hai veramente bisogno è una bottiglia di colla. La normale colla di Elmer o per legno funzionerà. Questa è l'unica tecnica che uso per fare la vernice craquelé, funziona sempre senza fallo. Il mio modo preferito per farlo è con la pittura a gesso. Ultima modifica: 2025-01-22 17:01