Sì, lo adoro. Non stai acquistando da Wanelo, ti rimanda a un sito (che è sicuro e approvato) dove è stato trovato il prodotto. Ad esempio, puoi salvare un reggiseno da Victoria's Secret e quando fai clic su di esso per acquistarlo, ti porterà al negozio online di Victorias Secret. In realtà non acquisti dal sito. Ultima modifica: 2025-01-22 17:01

Google Cloud IoT è un set completo di strumenti per connettere, elaborare, archiviare e analizzare i dati sia all'edge che nel cloud. La piattaforma è costituita da servizi cloud scalabili e completamente gestiti; uno stack software integrato per l'elaborazione edge/on-premise con funzionalità di apprendimento automatico per tutte le tue esigenze IoT. Ultima modifica: 2025-01-22 17:01

Una guida ai piani telefonici solo SIM o BYO. Ciò significa che invece di firmare un contratto e ottenere un nuovo telefono come parte dell'affare, ricevi semplicemente una scheda SIM collegata alla rete del tuo provider, che puoi quindi inserire nel telefono che preferisci per utilizzare con il tuo nuovo piano. Ultima modifica: 2025-01-22 17:01

Utilizzare le query di accesso per archiviare i vecchi dati Aprire il database contenente i record dei dipendenti. Dalla finestra Database, fare clic con il pulsante destro del mouse sulla tabella Impiegati e selezionare Esporta. Passare al file del database dei dipendenti e fare clic su Esporta. Nella casella Esporta dipendenti in, immettere Archivio dipendenti. Fare clic su Solo definizione, quindi su OK. Ultima modifica: 2025-01-22 17:01

Buone notizie: puoi mantenere il tuo indirizzo e-mail BT (www.bt.com) quando annulli BTbroadband. Per farlo, dovrai iscriverti a BTPremium Mail. Eventuali indirizzi email aggiuntivi collegati al tuo account verranno trasferiti anche al nuovo servizio, così non perderai nulla. Ultima modifica: 2025-01-22 17:01

Designare, denominare (verbo) assegnare un nome o un titolo a. Sinonimi: deputare, destinare, delegare, assegnare, indicare, fato, mostrare, condannare, indicare, specificare, denominare, intendere. Ultima modifica: 2025-01-22 17:01

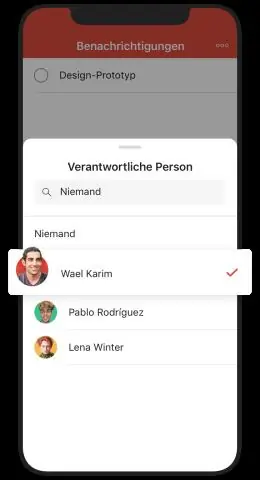

Per rinfrescarti la memoria sulle notifiche dai un'occhiata qui. Passaggio 1: la richiesta di firma del certificato. Passaggio 2: crea un ID app. Passaggio 3: configurare l'ID app per le notifiche push. Passaggio 4: registra il tuo dispositivo. Passaggio 5: creare un profilo di provisioning per lo sviluppo. Passaggio 6: configurare il progetto. Ultima modifica: 2025-01-22 17:01

Come reimpostare o modificare la password e-mail di Roadrunner. Seleziona "Conosco la mia password e-mail e voglio cambiarla". Inserisci i dettagli del tuo account in tutti i campi della pagina "Subscriber Self Care". Clicca su “Accedi”. Fai clic su "Cambia password" accanto alla tua email. Digita due volte la nuova password. Fare clic su Cambia password. Ultima modifica: 2025-01-22 17:01

Cloud Foundry offre un marketplace di servizi, da cui gli utenti possono fornire risorse riservate su richiesta. Esempi di servizi di risorse forniti includono database su un server condiviso o dedicato o account su un'app SaaS. Pensa a un servizio come a una fabbrica che fornisce istanze di servizio. Ultima modifica: 2025-01-22 17:01

Il numero di versione di Office 2010 SP2 è maggiore o uguale a 14.0. 7015.1000. Il numero di versione di Office 2010 SP1 è maggiore o uguale a 14.0.6029.1000 ma inferiore a 14.0. Ultima modifica: 2025-01-22 17:01

Elaborazione di testi: l'elaborazione di testi si riferisce all'atto di utilizzare un computer per creare, modificare, salvare e stampare documenti. A capo automatico: A capo automatico si intende la funzione di un elaboratore di testi che forza automaticamente il testo su una nuova riga quando viene raggiunto il margine destro durante la digitazione. Ultima modifica: 2025-01-22 17:01

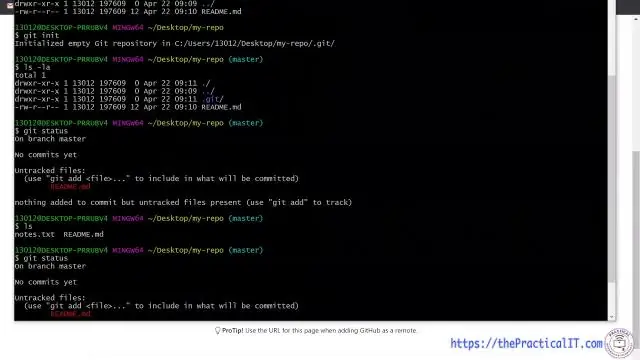

Avvia un nuovo repository git Crea una directory per contenere il progetto. Vai nella nuova directory. Digita git init. Scrivi del codice. Digita git add per aggiungere i file (vedi la pagina di utilizzo tipico). Digita git commit. Ultima modifica: 2025-01-22 17:01

TL;DR: "lvalue" significa "espressione che può essere posizionata sul lato sinistro dell'operatore di assegnazione", oppure significa "espressione che ha un indirizzo di memoria". "rvalue" è definito come "tutte le altre espressioni". Ultima modifica: 2025-01-22 17:01

Un contratto chiavi in mano è un tipo di contratto o accordo tra organizzazioni petrolifere e del gas e appaltatori che afferma che quando il lavoro viene assegnato a un particolare appaltatore in base al processo di gara, questo appaltatore deve completare tutti i requisiti del progetto, commissionarlo e consegnare il progetto in a. Ultima modifica: 2025-01-22 17:01

Per rispondere alla tua domanda precedente: sì, Turnitincan rileva sicuramente il copia e incolla. Se il tuo documento contiene contenuti copiati da altri che non sono stati correttamente referenziati, Turnitin li troverà. Turnitin riesce a rilevare i libri pubblicati il più velocemente possibile dire"plagio". Ultima modifica: 2025-01-22 17:01

Ora è il Black Friday e anche un piccolo risparmio su questo smartphone da 700 dollari è una buona cosa. eBay sta rispondendo alla chiamata e ha l'iPhone 11 di base da $ 699,99 con 64 GB di spazio di archiviazione disponibile per $ 694 con spedizione gratuita. E sì, questi sono modelli sbloccati, disponibili in bianco, nero, verde, giallo, viola e rosso. Ultima modifica: 2025-01-22 17:01

Java JButton Esempio import javax.swing.*; public class ButtonExample {public static void main(String[] args) {JFrame f=new JFrame('Button Example'); JButton b=new JButton('Fai clic qui'); b.setBounds(50,100,95,30); f.aggiungi(b); f.setSize(400,400);. Ultima modifica: 2025-01-22 17:01

ITIL v3 ha 26 processi che sono stati segregati in cinque aree di processo: strategia di servizio, progettazione del servizio, transizione del servizio, operazioni del servizio, miglioramento continuo del servizio. Il processo è una sequenza di attività che ha alcuni input, trigger, output e fornisce risultati specifici al cliente. Ultima modifica: 2025-01-22 17:01

Aggiungere una chiavetta Fire TV o Chromecast a una RokuTV è facile. Puoi aggiungere praticamente tutto ciò che ha una porta HDMI alla TV e dargli un logo distintivo. Ultima modifica: 2025-01-22 17:01

Zuul è un servizio edge che inoltra le richieste a più servizi di supporto. Fornisce una "porta d'ingresso" unificata al tuo sistema, che consente a un browser, un'app mobile o un'altra interfaccia utente di consumare servizi da più host senza gestire la condivisione delle risorse tra le origini (CORS) e l'autenticazione per ciascuno di essi. Ultima modifica: 2025-01-22 17:01

7 risposte. Fare clic sul pulsante Start > Digitare "Mouse". Ora vai alla scheda del puntatore, fai clic sulla freccia sotto "Schemi" e applica "Windows Aero (schema di sistema)". Infine deseleziona la casella davanti a "consenti ai temi di cambiare il puntatore del mouse". Ultima modifica: 2025-01-22 17:01

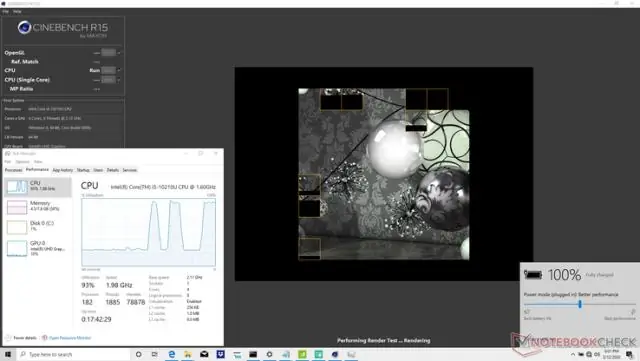

Come viene calcolato l'utilizzo totale della CPU per un monitor di server Linux? L'utilizzo della CPU viene calcolato utilizzando il comando 'top'. Utilizzo CPU = 100 - tempo di inattività. valore inattivo = 93,1. Utilizzo CPU = (100 - 93,1) = 6,9% Se il server è un'istanza AWS, l'utilizzo della CPU viene calcolato utilizzando la formula:. Ultima modifica: 2025-01-22 17:01

Un flash sulla fotocamera, noto anche come "speedlight" o "speedlite", è un accessorio indispensabile per molti fotografi; fornisce luce aggiuntiva quando le condizioni diventano troppo scure per impugnare comodamente la fotocamera, consente di ottenere esposizioni più equilibrate alla luce del giorno, consente il congelamento di immagini in rapido movimento. Ultima modifica: 2025-01-22 17:01

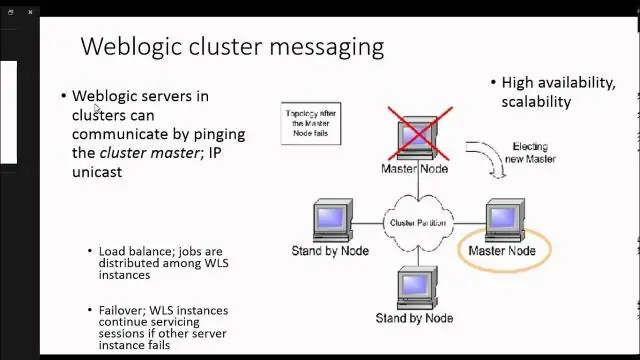

Procedura Aprire la console del server WebLogic. Vai a Servizi > Origini dati e seleziona l'origine dati di cui vuoi modificare la dimensione del pool. Vai a Configurazione > pool di connessioni. Modifica la capacità massima in base al conteggio richiesto per il tuo ambiente. Ultima modifica: 2025-01-22 17:01

Puoi avere solo 1 Internet Gateway per VPC. Prova e vedrai. Puoi comunque avere 5 Internet Gateway per REGIONE. Se lo provi nella sezione VPC di AWS, vedrai che puoi creare più IGW, tuttavia puoi ASSOCIARLO solo a un VPC. Ultima modifica: 2025-01-22 17:01

Sharding di un database SQL Server. Lo sharding, al suo interno, sta suddividendo un singolo database di grandi dimensioni in più database più piccoli e autonomi. Questo di solito viene fatto da aziende che hanno bisogno di suddividere logicamente i dati, ad esempio un provider SaaS che segrega i dati dei clienti. Ultima modifica: 2025-01-22 17:01

Comprendere i metodi di autenticazione. L'autenticazione è un processo di identificazione di un utente tramite un nome utente e una password validi. Autenticazione 802.1X -802.1X è un metodo per autenticare l'identità di un utente prima di fornire l'accesso alla rete all'utente. Ultima modifica: 2025-06-01 05:06

La chiusura della connessione Sequelize manterrà la connessione aperta per impostazione predefinita e utilizzerà la stessa connessione per tutte le query. Se devi chiudere la connessione, chiama sequelize. close() (che è asincrono e restituisce una promessa). Ultima modifica: 2025-01-22 17:01

10 ms In questo caso, qual è un buon tempo di risposta medio per un disco rigido? Ho esaminato il task manager e resourcemon; quando questo accade, mio tempo di risposta medio sarà ovunque da 150 a oltre 100 kMS; generalmente da qualche parte tra 1-10k.. Ultima modifica: 2025-01-22 17:01

Per farlo: tocca. nella parte superiore dello schermo (potrebbe invece essere un campo di testo). Digita un autore, un titolo o una parola chiave nel campo di ricerca. Seleziona un libro toccandolo. Tocca CAMPIONE GRATUITO per scaricare un campione del libro o tocca il prezzo del libro per acquistare il libro. Conferma l'acquisto e inserisci i dettagli di pagamento richiesti. Ultima modifica: 2025-01-22 17:01

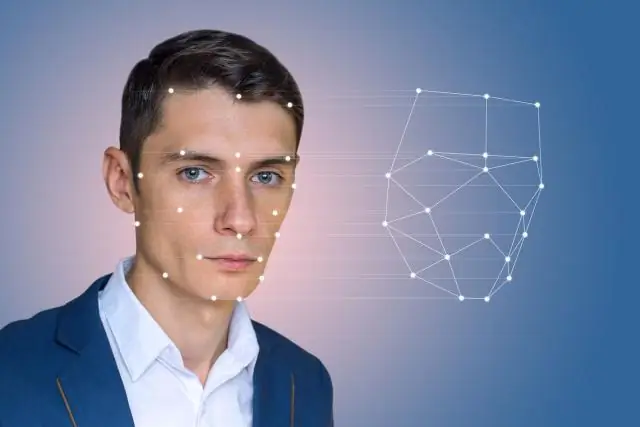

Il riconoscimento facciale ha il potenziale per essere pericoloso. In pratica, vediamo che può essere hackerato o falsificato, i database possono essere violati o venduti e talvolta non è efficace; in quanto tale, dovremmo limitare il riconoscimento facciale a casi d'uso praticabili come la sicurezza degli aeroporti e delle frontiere. Ultima modifica: 2025-01-22 17:01

Abilitare o disabilitare la registrazione delle chiamate su richiesta Andare su Sistema telefonico > Registrazione chiamate dell'addetto alla ricezione automatica. La funzione di registrazione delle chiamate su richiesta è abilitata per impostazione predefinita. Ultima modifica: 2025-01-22 17:01

Fai clic sull'icona a forma di ingranaggio in alto a destra del tuo Todoist e seleziona Visualizza registro attività. Durante la visualizzazione del registro delle attività, fare clic su Tutte le azioni. Quindi, seleziona Compiti completati. Ultima modifica: 2025-01-22 17:01

Puoi avere un alias per account AWS. D: A quali siti AWS possono accedere gli utenti IAM? Gli utenti IAM possono accedere ai seguenti siti AWS: Console di gestione AWS. Ultima modifica: 2025-01-22 17:01

L'interfaccia EventSource è l'interfaccia del contenuto web per gli eventi inviati dal server. A differenza dei WebSocket, gli eventi inviati dal server sono unidirezionali; ovvero, i messaggi di dati vengono consegnati in una direzione, dal server al client (come il browser Web di un utente). Ultima modifica: 2025-01-22 17:01

Connessione e configurazione di BT Hub Connect. Collega il cavo a banda larga (estremità grigie) a yourHub e l'altra estremità alla presa del telefono principale. Collegare. Far scorrere le due parti della spina di alimentazione dell'hub insieme finché non scattano in posizione. Posiziona il tuo Hub. Accendi l'Hub. Collega i tuoi dispositivi. Collegamento del disco Wi-Fi. Collegare. Collegare. Ultima modifica: 2025-01-22 17:01

La teoria dei frame relazionali (RFT) è una teoria comportamentale del linguaggio umano. È radicato nel contestualismo funzionale e focalizzato sulla previsione e sull'influenza del comportamento verbale con precisione, portata e profondità. Ultima modifica: 2025-01-22 17:01

Non è disponibile alcuna app WhatsApp ufficiale per l'iPad, ma c'è una soluzione alternativa. Ecco come installare e utilizzare WhatsApp su iPad. WhatsApp è un'app incredibilmente popolare per iPhone, che collega ogni giorno oltre un miliardo di membri attivi in tutto il mondo. Non ce n'è uno per l'iPad o l'iPod touch. Ultima modifica: 2025-01-22 17:01

Il copy-on-write trova il suo uso principale nei sistemi operativi di memoria virtuale; quando un processo crea una copia di se stesso, le pagine in memoria che potrebbero essere modificate dal processo o dalla sua copia sono contrassegnate copy-on-write. Ultima modifica: 2025-01-22 17:01

Il tipo di dati DATE memorizza le informazioni su data e ora. Sebbene le informazioni sulla data e l'ora possano essere rappresentate sia nei tipi di dati carattere che in quelli numerici, il tipo di dati DATE ha proprietà associate speciali. Per ogni valore DATE, Oracle memorizza le seguenti informazioni: secolo, anno, mese, data, ora, minuto e secondo. Ultima modifica: 2025-01-22 17:01