Dal latino terribilis 'spaventoso', da terrere 'riempire di paura,' dalla radice di Torta *tros- 'fare paura' (fonte anche del sanscrito trasanti 'tremare, avere paura', avestico tarshta'spaventato, impaurito,' greco treëin 'a trema, abbiate paura,'lituano trišėti 'tremare, tremare', Old ChurchSlavonic treso 'Mi scuoto,' Medio. Ultima modifica: 2025-01-22 17:01

Qual è la differenza tra tecnologia dell'informazione e informatica? Una carriera IT comporta l'installazione, l'organizzazione e la manutenzione di sistemi informatici, nonché la progettazione e la gestione di reti e database. L'informatica si concentra interamente sulla programmazione efficiente dei computer utilizzando algoritmi matematici. Ultima modifica: 2025-01-22 17:01

Nike Training Club arriva su AppleWatch. L'app Nike Training Club su AppleWatch consente agli utenti di concentrarsi maggiormente sui loro allenamenti e meno sui loro telefoni. L'app Nike Training Club su Apple Watch consente agli utenti di concentrarsi maggiormente sui propri allenamenti e meno sui propri telefoni. Ultima modifica: 2025-01-22 17:01

Trova e rimuovi duplicati Seleziona le celle che vuoi controllare per i duplicati. Fare clic su Home > Formattazione condizionale > Evidenzia CellsRules > Duplica valori. Nella casella accanto a valori con, scegli la formattazione che desideri applicare ai valori duplicati, quindi fai clic su OK. Ultima modifica: 2025-01-22 17:01

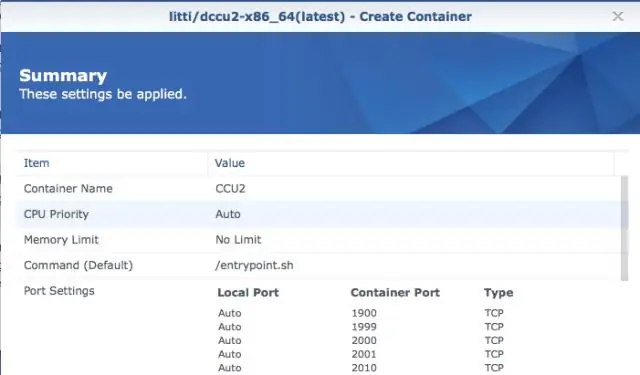

Il contenitore tenta di avviarsi. Nel processo, tenta di accedere a un file/libreria che non esiste. Si riavvia perché la politica di riavvio deve essere stata impostata su qualcosa di diverso da no (predefinito), (utilizzando il flag della riga di comando --restart o il docker-compose. Ultima modifica: 2025-01-22 17:01

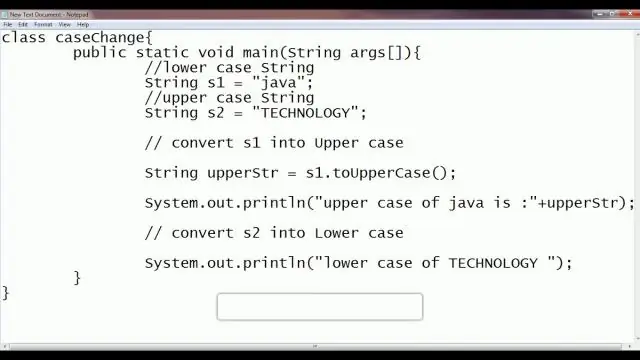

Le stringhe sono immutabili in Java. Non puoi cambiarli. Devi creare una nuova stringa con il carattere sostituito. Trasforma la stringa in un char[], sostituisci la lettera con l'indice, quindi riconverti l'array in una stringa. Ultima modifica: 2025-01-22 17:01

Artefatto. Un oggetto fatto da esseri umani; si riferisce spesso a uno strumento primitivo oa un'altra reliquia di un periodo precedente. Ambiente costruito. La parte del paesaggio fisico che rappresenta la cultura materiale; gli edifici, le strade, i ponti e le strutture simili grandi e piccole del paesaggio culturale. Ultima modifica: 2025-01-22 17:01

Le strutture dati predefinite sono: liste, tuple, dizionari, stringhe, set e frozenset. Liste, stringhe e tuple sono sequenze ordinate di oggetti. A differenza delle stringhe che contengono solo caratteri, list e tuple possono contenere qualsiasi tipo di oggetto. Le liste e le tuple sono come gli array. Ultima modifica: 2025-01-22 17:01

Puoi utilizzare un foglio di calcolo Excel per tenere traccia delle tue ore fatturabili: basta elencare l'ora di inizio in una colonna, l'ora di fine in una seconda colonna e poi sottrarre la prima dalla seconda. Ultima modifica: 2025-01-22 17:01

Salvare un documento come pagina web Fare clic su File > Salva con nome e scegliere la posizione in cui si desidera salvare il documento. Assegna un nome al tuo file. Nell'elenco Salva come, scegli Pagina Web,Filtrata. Ultima modifica: 2025-01-22 17:01

Tocca il pulsante di opzione per selezionare il messaggio in uscita, quindi tocca "Elimina". Il messaggio non inviato viene eliminato dal tuo iPhone. Premi il pulsante "Menu" per tornare al menu principale. Ultima modifica: 2025-01-22 17:01

Il ragionamento deduttivo, o deduzione, inizia con un'affermazione generale, o ipotesi, ed esamina le possibilità di raggiungere una conclusione logica specifica, secondo la California State University. Il metodo scientifico utilizza la deduzione per testare ipotesi e teorie. Ultima modifica: 2025-01-22 17:01

Sebbene diverse raccolte di caratteri mostrati qui siano scaricabili gratuitamente, assicurati di leggere i termini che accompagnano ciascuna di esse. Grandi vibrazioni. Amaro. Monogramma KK. Comfortaa. Esplosione barocca. Castoro. Evoluzione più alta. Rasty Lop. Rasty Lop è un altro monogramma gratuito nella famiglia di caratteri sans-serif. Ultima modifica: 2025-01-22 17:01

Un diagramma di sequenza mostra le interazioni degli oggetti disposte in sequenza temporale. Descrive gli oggetti e le classi coinvolte nello scenario e la sequenza di messaggi scambiati tra gli oggetti necessari per svolgere la funzionalità dello scenario. I diagrammi di sequenza sono talvolta chiamati diagrammi di eventi o scenari di eventi. Ultima modifica: 2025-01-22 17:01

Aggiungere una password a un PDF Aprire il PDF in Acrobat DC. Scegli File > Proteggi con password. In alternativa, puoi scegliere Strumenti > Proteggi > Proteggi con password. Selezionare se si desidera impostare la password per la visualizzazione o la modifica del PDF. Digita e riscrivi la tua password. Fare clic su Applica. Ultima modifica: 2025-01-22 17:01

Vivo V11 Pro Prezzo in India Dettagli negozio Prezzo Flipkart Vivo V11 Pro (Starry Night Black, 64 GB) (6 GB RAM) Rs. 14.990 Amazon Vivo V11 Pro (Dazzling Gold, 6 GB di RAM, 64 GB di spazio di archiviazione) Rs. 16.999 Tata CLiQ Vivo V11 Pro 64 GB (Dazzling Gold) 6 GB RAM, Dual SIM 4G Rs. 17.990. Ultima modifica: 2025-01-22 17:01

Le cassette postali formato lettera in plastica o metallo poco costoso[8] costano $ 11- $ 50 e possono essere trovate in qualsiasi negozio di bricolage. Le cassette postali a parete realizzate in ottone o bronzo o rifinite con nichel[9], possono costare da $ 100 a $ 300. Ultima modifica: 2025-01-22 17:01

L'appliance IBM® Netezza® data warehouse include un SQL altamente ottimizzato chiamato IBM Netezza Structured Query Language (SQL). È possibile utilizzare i comandi SQL per creare e gestire i database Netezza, l'accesso utente e le autorizzazioni per i database e per interrogare i contenuti dei database. Ultima modifica: 2025-01-22 17:01

Il nero è l'ideale per la maggior parte delle persone e ti consente di goderti le cuffie senza pensare al colore. Il bianco è di classe e trova un buon equilibrio tra un bell'aspetto senza essere troppo ostentato. Il giallo è per le persone che vogliono che i loro auricolari siano notati, sia nelle orecchie che sul tavolo nella custodia. Ultima modifica: 2025-01-22 17:01

Cambia il nome sul tuo account Gmail Sul tuo computer, apri Gmail. In alto a destra, fai clic su Impostazioni Impostazioni. Fare clic sulla scheda Account e importazione o Account. In "Invia messaggio come", fai clic su Modifica informazioni. Inserisci il nome che vuoi mostrare quando invii messaggi. In basso, fai clic su Salva modifiche. Ultima modifica: 2025-01-22 17:01

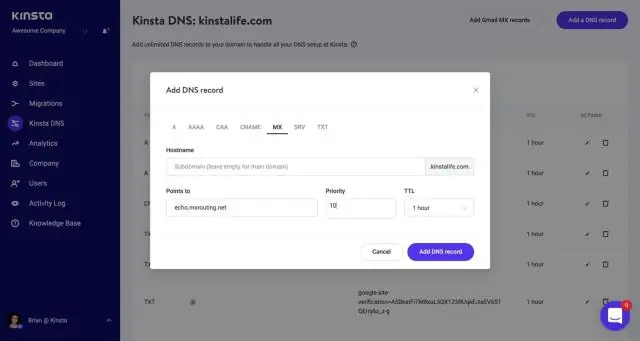

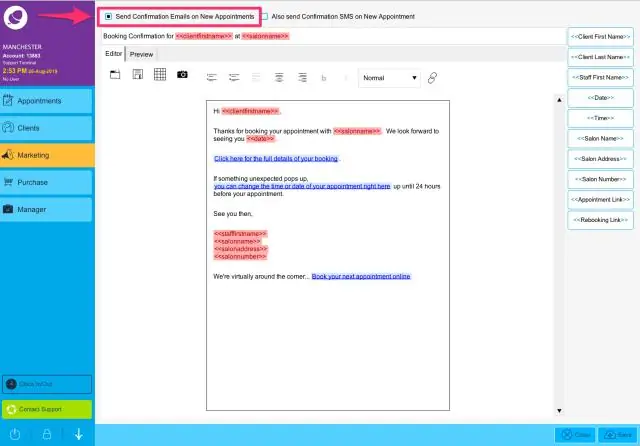

Crea un record MX sul tuo dominio Accedi al pannello di controllo di One.com. Fare clic su Impostazioni DNS nel riquadro Impostazioni avanzate. Vai ai record DNS. In Crea nuovo record, fai clic su MX. Inserisci i seguenti dettagli: - Lascia vuoto il nome host o inserisci un sottodominio. Fare clic su Crea record per salvare le impostazioni. Ultima modifica: 2025-01-22 17:01

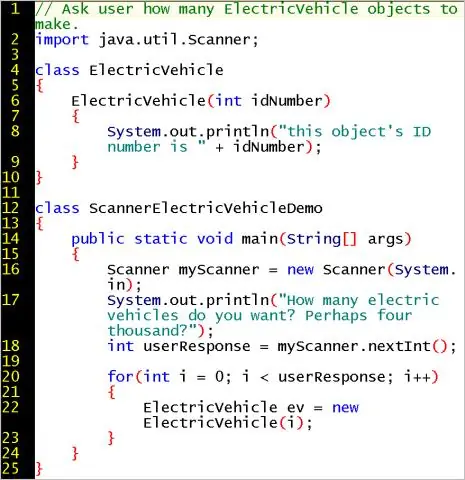

Esempio 2 import java.util.*; public class ScannerClassExample1 {public static void main(String args[]){String s = 'Ciao, sono JavaTpoint.'; //Crea un oggetto scanner e passaci una stringa. Scansione scanner = nuovo/i scanner; //Controlla se lo scanner ha un token. System.out.println('Risultato booleano: ' + scan.hasNext());. Ultima modifica: 2025-01-22 17:01

Perché usiamo le oscillazioni in Java? - Quora. Swing è un insieme di componenti di programma per programmatori Java che forniscono la possibilità di creare componenti di interfaccia utente grafica (GUI), come pulsanti e barre di scorrimento, caselle di controllo, etichette, aree di testo indipendenti dal sistema di finestre per un sistema operativo specifico. Ultima modifica: 2025-01-22 17:01

Fonte di minaccia Le fonti di minaccia sono coloro che desiderano che si verifichi un compromesso. È un termine usato per distinguerli dagli agenti/attori di minaccia che sono coloro che effettuano l'attacco e che possono essere commissionati o persuasi dalla fonte della minaccia a eseguire l'attacco consapevolmente o inconsapevolmente. Ultima modifica: 2025-01-22 17:01

Tossico-, radice. -tox- deriva dal latino, dove ha il significato di "veleno". ''Questo significato si trova in parole come: antitossina, disintossicare, intossicato, intossicazione, tossico, tossina. Ultima modifica: 2025-01-22 17:01

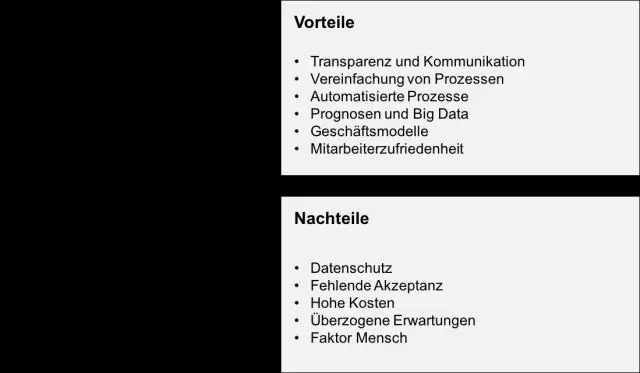

Svantaggi dell'automazione dei processi Paura di perdere il lavoro. I dipendenti possono affrontare questa paura. Costi per investimento. L'implementazione di una soluzione di automazione dei processi comporta un notevole investimento iniziale. Perdita di flessibilità. Modificare i flussi di lavoro; compiti e processi possono comportare una certa rigidità. Ultima modifica: 2025-01-22 17:01

Se vuoi mostrare la data lato client, usa invece javascript (vedi sopra). Configuriamo il formato dell'ora (timefmt) prima usando un #config, poi #echo (output) il 'LOCAL_DATE': Data/Ora: MM/GG/AAAA hh:mm <!--# Data/Ora: MM/GG/ AAAA hh:mm <!--#. Ultima modifica: 2025-01-22 17:01

Come cambio la lingua dell'audio? Premi il pulsante Menu sul telecomando. Seleziona Impostazioni. Seleziona Sistema. Seleziona la lingua. Seleziona la lingua dell'audio. Scegli inglese preferito o spagnolo preferito. Ultima modifica: 2025-01-22 17:01

Corretta! Il gioco è solo VR e richiede l'uso di un visore per realtà virtuale con un PC che soddisfa le specifiche minime, come HTC Vive, Oculus Rift + Touch o visori PlayStation VR. Non può essere riprodotto con un monitor PC o in altro modo senza queste cuffie. Ultima modifica: 2025-01-22 17:01

Applicazioni client PostgreSQL. Queste applicazioni client consentono di visualizzare database, eseguire query SQL e altro ancora. Una delle applicazioni client PostgreSQL più popolari e ampiamente utilizzate è pgAdmin III. Ultima modifica: 2025-01-22 17:01

McAfee Threat Intelligence Exchange (TIE) fornisce un framework personalizzato per il tuo ambiente in cui i tuoi prodotti di sicurezza individuano collettivamente le minacce e agiscono come un sistema di difesa dalle minacce unificato. Ultima modifica: 2025-01-22 17:01

Dichiarazioni di pacco La dichiarazione di importazione può essere utilizzata per rendere un intero pacchetto, o singole classi all'interno di un pacchetto, più facilmente accessibili al tuo programma Java. Se in un file non viene specificata alcuna dichiarazione di pacchetto, viene utilizzato il 'pacchetto predefinito'. Il pacchetto predefinito non può essere importato da altri pacchetti. Ultima modifica: 2025-01-22 17:01

Un codice di verifica di Google è un breve codice numerico che a volte viene inviato al tuo telefono o indirizzo email, che utilizzi per completare un'attività come il recupero della password. È un ulteriore passaggio di sicurezza che garantisce l'accesso solo a te (o a qualcun altro autorizzato ad accedere al tuo account Google). Ultima modifica: 2025-01-22 17:01

L'azione riflessa per trovare qualcosa in questi giorni è usare la scorciatoia Ctrl+F, ma questo in realtà inoltra l'e-mail attualmente selezionata. La scorciatoia Ctrl+E o F3 è quello che stai cercando. Questo apre la barra di ricerca di Outlook e posiziona un cursore attivo nella barra di ricerca da qualsiasi punto all'interno di Outlook. Ultima modifica: 2025-01-22 17:01

Basare una nuova cartella di lavoro su una cartella di lavoro esistente Fare clic sulla scheda File. Fare clic su Nuovo. In Modelli, fai clic su Nuovo da esistente. Nella finestra di dialogo Nuovo da cartella di lavoro esistente individuare l'unità, la cartella o il percorso Internet che contiene la cartella di lavoro che si desidera aprire. Fare clic sulla cartella di lavoro, quindi su Crea nuovo. Ultima modifica: 2025-01-22 17:01

1) Fare clic sul pulsante Windows nell'angolo in basso a sinistra (configurazione standard) del desktop. 2) Digitare "Opzioni Internet" e selezionare Opzioni Internet dall'elenco. 3) Fare clic sulla scheda Avanzate e da lì scorrere fino in fondo. Se TLS 1.2 è selezionato, sei già pronto. Ultima modifica: 2025-01-22 17:01

Quando crei e formatti tabelle, i controlli filtro vengono aggiunti automaticamente alle intestazioni della tabella. Provalo! Seleziona qualsiasi cella all'interno dell'intervallo. Seleziona Dati > Filtro. Seleziona la freccia dell'intestazione della colonna. Seleziona Filtri di testo o Filtri numerici, quindi seleziona un confronto, come Tra. Inserisci i criteri del filtro e seleziona OK. Ultima modifica: 2025-01-22 17:01

Il data mining avviene senza alcuna ipotesi preconcetta, quindi le informazioni che derivano dai dati non servono a rispondere a domande specifiche dell'organizzazione. Non Data Mining: L'obiettivo del Data Mining è l'estrazione di modelli e conoscenze da grandi quantità di dati, non l'estrazione (estrazione) dei dati stessi. Ultima modifica: 2025-01-22 17:01

La sintassi SQL per rimuovere un vincolo da una tabella è ALTER TABLE 'nome_tabella' DROP [CONSTRAINT|INDEX] 'CONSTRAINT_NAME'; ALTER TABLE Customer DROP INDEX Con_First; ALTER TABLE Cliente DROP CONSTRAINT Con_First; ALTER TABLE Customer DROP CONSTRAINT Con_First;. Ultima modifica: 2025-01-22 17:01

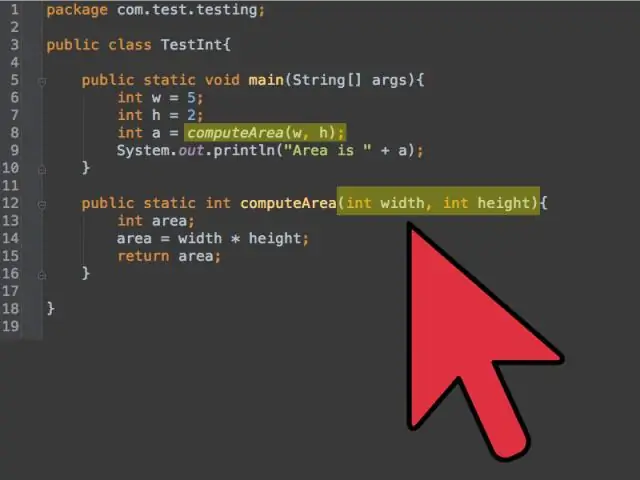

Un parametro è un valore che puoi passare a un metodo in Java. Quindi il metodo può utilizzare il parametro come se fosse una variabile locale inizializzata con il valore della variabile passato dal metodo chiamante. Ultima modifica: 2025-01-22 17:01