Qui portiamo un elenco di alcune app popolari create utilizzando React Native. Gestore degli annunci di Facebook. Ads Manager è la prima app fullReact Native e multipiattaforma creata da Facebook. Bloomberg. L'app Bloomberg fornisce agli utenti notizie economiche e finanziarie globali. AirBnB. Giroscopio. Myntra. UberMangia. Discordia. Instagram. Ultima modifica: 2025-01-22 17:01

Sì, puoi ricevere chiamate internazionali effettuate tramite i numeri TRACFONE International Neighbors mentre il tuo telefono TracFone è in roaming. Verrà applicata la stessa detrazione di minuti prevista per il roaming all'interno degli Stati Uniti. In caso di ricezione di chiamate interurbane o internazionali, verranno applicate le normali tariffe di roaming. Ultima modifica: 2025-01-22 17:01

La comunicazione via e-mail è quasi istantanea, il che migliora le comunicazioni diffondendo rapidamente le informazioni e fornendo risposte rapide alle richieste dei clienti. Consente inoltre una più rapida risoluzione dei problemi e processi aziendali più snelli. Di conseguenza, i proprietari di piccole imprese possono ottenere di più in meno tempo. Ultima modifica: 2025-01-22 17:01

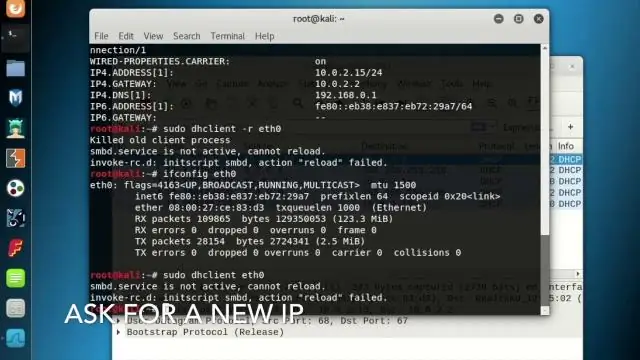

La CLI di ethereum geth fornisce la gestione dell'account tramite il comando account: $ geth account [opzioni] [argomenti] Gestisci account ti consente di creare nuovi account, elencare tutti gli account esistenti, importare una chiave privata in un nuovo account, migrare al formato di chiave più recente e modificare la tua password. Ultima modifica: 2025-01-22 17:01

Sprint venderà solo la versione Apple Watch (GPS + cellulare), non la versione solo GPS. Tutti i clienti Sprint con un iPhone 6 attivo o successivo, con iOS 11 o successivo, possono attivare il servizio cellulare sul proprio Apple Watch. Ultima modifica: 2025-01-22 17:01

Fitbit Charge 2 è un cinturino spesso ma elegante. L'Alta è simile nell'aspetto al Charge 2, ma sfoggia un cinturino più sottile da 0,61 pollici. Il suo display touch OLED personalizzabile è di conseguenza più stretto, ma gli utenti possono comunque visualizzare le statistiche, gli avvisi e l'ora. Ultima modifica: 2025-01-22 17:01

Lo stimolo interno o esterno è un evento che crea all'interno di un individuo il bisogno di comunicare. •Rispondi allo stimolo formulando a. messaggio, sia un messaggio verbale (parole scritte o parlate), un messaggio non verbale (segnali non scritti e non parlati), o qualche. Ultima modifica: 2025-01-22 17:01

La tua risposta Crea un robot nel tuo orchestrator. Nella barra delle applicazioni, fare clic sull'icona Robot UiPath. Viene visualizzato il vassoio del robot UiPath. Fare clic sul pulsante Opzioni e quindi selezionare Impostazioni. Nel campo Chiave macchina, inserire la chiave ricevuta dall'utente che ha creato il Robot in Orchestrator. Fare clic su OK. Ultima modifica: 2025-01-22 17:01

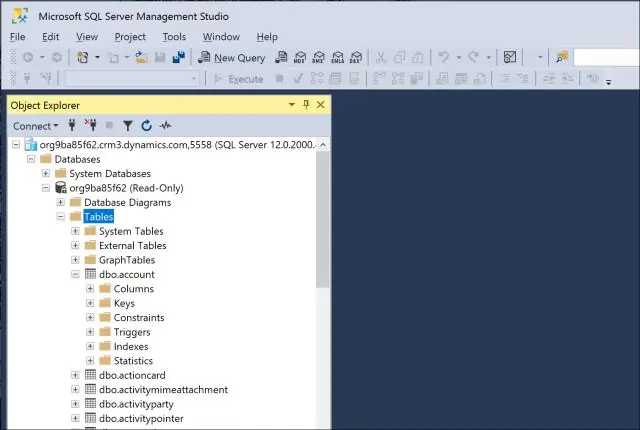

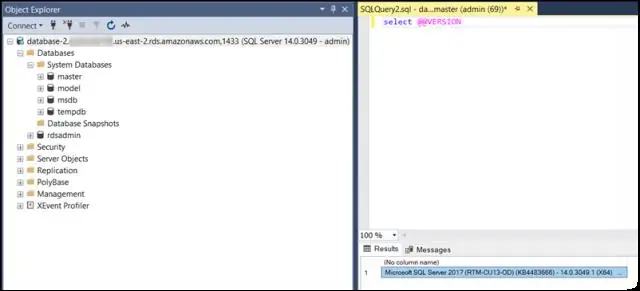

Per determinare quali utenti hanno accesso diretto a una tabella utilizzeremo la vista DBA_TAB_PRIVS: SELECT * FROM DBA_TAB_PRIVS; Puoi controllare la documentazione ufficiale per maggiori informazioni sulle colonne restituite da questa query, ma le colonne critiche sono: GRANTEE è il nome dell'utente con accesso concesso. Ultima modifica: 2025-01-22 17:01

Ci sono quattro modi per ottenere un codice di accesso: Acquistare un libro di testo che è in bundle con una scheda del codice di accesso e inserire il codice dopo aver effettuato l'accesso a WebAssign. Acquista una carta con codice di accesso separatamente presso la tua libreria e inserisci il codice dopo aver effettuato l'accesso a WebAssign. Ultima modifica: 2025-01-22 17:01

Un file CRYPT12 è un database crittografato creato da WhatsApp Messenger, un'applicazione di messaggistica Android. Contiene un database crittografato AES a 256 bit di messaggi inviati e ricevuti tramite l'app. Ultima modifica: 2025-01-22 17:01

La risposta è no. In genere, quando il telefono è connesso a casa o a qualsiasi altra rete Wi-Fi, non si connetterà alla rete 5G, 4G, 3G oa qualsiasi tipo di rete wireless. Tutti i dati utilizzati tramite Wi-Fi non verranno conteggiati per il tuo piano dati. Ultima modifica: 2025-01-22 17:01

Che cos'è una violazione? un uso non consentito o la divulgazione di informazioni che comprometta la sicurezza o la privacy di PHI. L'avviso deve contenere le stesse informazioni dell'avviso scritto alle persone. Deve essere fornito senza irragionevole ritardo, non oltre 60 giorni dopo la scoperta della violazione. Ultima modifica: 2025-01-22 17:01

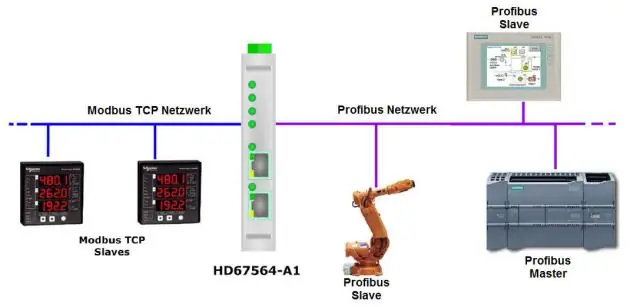

Durante un BCLK, uno e solo uno dei componenti collegati al bus è il master del bus, ciascuno degli altri dispositivi è slave o inattivo. Il bus master avvia un trasferimento sul bus, mentre lo slave è passivo perché può solo attendere una richiesta dal bus master. Ultima modifica: 2025-01-22 17:01

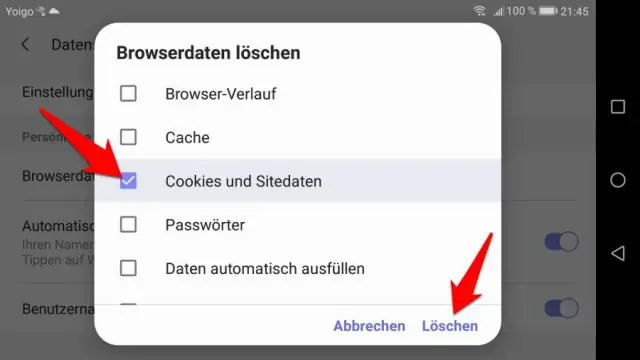

Visualizza ed elimina la cronologia di navigazione in GoogleChrome Per visualizzare la cronologia web in Google Chrome, fai clic per aprire il menu ? in alto a destra nella sua finestra e seleziona Cronologia, quindi fai clic su Cronologia una seconda volta. Ultima modifica: 2025-01-22 17:01

La principale differenza tra il metodo PUT e PATCH è che il metodo PUT utilizza l'URI della richiesta per fornire una versione modificata della risorsa richiesta che sostituisce la versione originale della risorsa mentre il metodo PATCH fornisce una serie di istruzioni per modificare la risorsa. Ultima modifica: 2025-01-22 17:01

Deployment Image Servicing and Management (DISM.exe) è uno strumento da riga di comando utilizzato per aggiornare le immagini Windows® offline. Ultima modifica: 2025-01-22 17:01

Sì: tecnicamente può essere utilizzato, ma è necessaria una maggiore quantità di potenza (watt). se l'adattatore è 19V 6A, potrebbe avviare il PC ma si avranno strani effetti collaterali. Ultima modifica: 2025-06-01 05:06

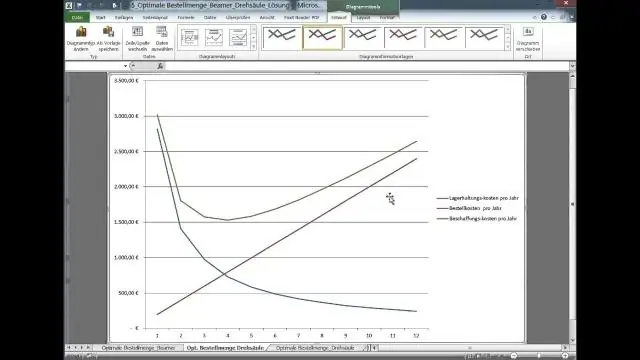

Grafico a linee sovrapposto sul grafico a barre in Excel Ora viene creato un grafico a barre nel foglio di lavoro come mostrato di seguito. Nella finestra di dialogo Modifica tipo di grafico, selezionare Colonna in cluster - Linea nella sezione Combinazione nella scheda Tutti i grafici, quindi fare clic su OK pulsante. Seleziona e fai clic con il pulsante destro del mouse sulla riga appena creata e seleziona Formatta serie di dati nel menu di scelta rapida. Ultima modifica: 2025-06-01 05:06

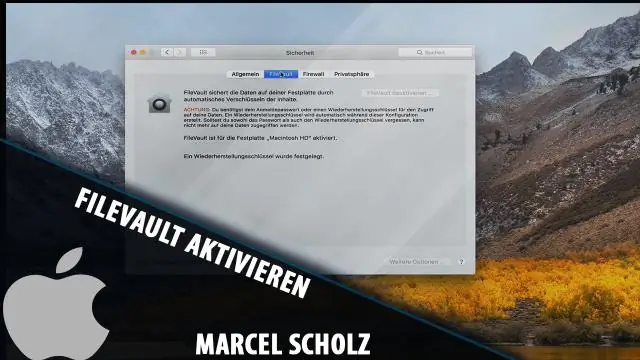

Disabilitare FileVault per decrittografare i dischi rigidi del Mac. Dovrebbe essere ovvio, ma tieni presente che la disattivazione di FileVault disabilita completamente la crittografia dell'unità, il che significa che una persona non autorizzata impegnata potrebbe teoricamente accedere ai file se avesse accesso al tuo Mac. Ultima modifica: 2025-01-22 17:01

VIDEO Inoltre, posso ancora ottenere le app Pebble? Ufficiale ghiaia supporto per il tuo ghiaia smartwatch è terminato il 30 giugno app negozio chiuso, il riconoscimento vocale si è rotto e il cellulare app aggiornamenti e molte più funzionalità sono cose del passato.. Ultima modifica: 2025-01-22 17:01

L'app per dispositivi mobili si chiama "Lingua dei segni in realtà aumentata" e può tradurre tra diverse versioni della lingua dei segni e tra la lingua parlata e quella dei segni. L'app consente all'utente non udente di firmare, quindi l'app lo trasforma in testo e voce per l'utente non udente da capire. Ultima modifica: 2025-01-22 17:01

Incontra Wireshark. Wireshark è uno strumento per sniffare i pacchetti, un analizzatore di pacchetti di rete. La sua operazione di base è prendere una connessione Internet, o qualsiasi connessione di rete, e registrare i pacchetti che viaggiano avanti e indietro attraverso di essa. Ti dà tutto: origine e destinazione del pacchetto, contenuti, protocolli, messaggi. Ultima modifica: 2025-01-22 17:01

Spiegazione delle RMA Laptop, desktop e componenti come schede madri e schede grafiche generalmente vengono forniti con una garanzia da uno a due anni. RMA sta semplicemente per "Return MerchandiseAuthorization". Avrai bisogno di un numero RMA prima di rispedire il prodotto difettoso e farlo riparare o sostituire. Ultima modifica: 2025-01-22 17:01

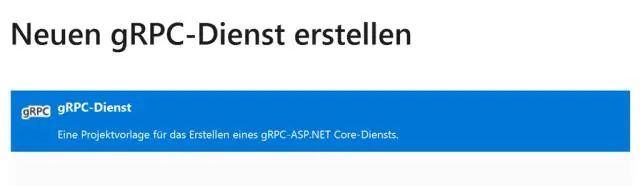

Generazione di file stub da descrittori WSDL Nella finestra Progetti, espandere l'albero per un progetto. Fare clic con il pulsante destro del mouse sul nodo Pacchetti di origine e selezionare Nuovo > Altro. Nel riquadro Categorie selezionare Altro e nell'area Tipi di file scegliere Mobile Webservice Client. Nella pagina Genera stub del servizio Web J2ME è possibile:. Ultima modifica: 2025-01-22 17:01

L'organizzazione centrale responsabile della creazione e del mantenimento degli standard web è il World Wide Web Consortium (W3C). Ultima modifica: 2025-01-22 17:01

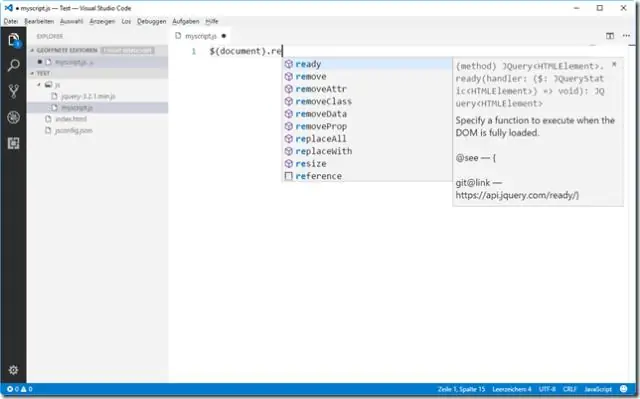

Come utilizzare le librerie JavaScript nelle app Angular 2+ Crea un nuovo progetto utilizzando Angular CLI. Se non hai già la CLI installata sulla tua macchina, installala, dopo l'installazione, crea un nuovo progetto (se non ne hai già uno) ng new learning. Installa il pacchetto nel tuo progetto. Importa la libreria in Angular (TypeScript) Importa la dichiarazione del tipo nell'app Angular. Ultima modifica: 2025-01-22 17:01

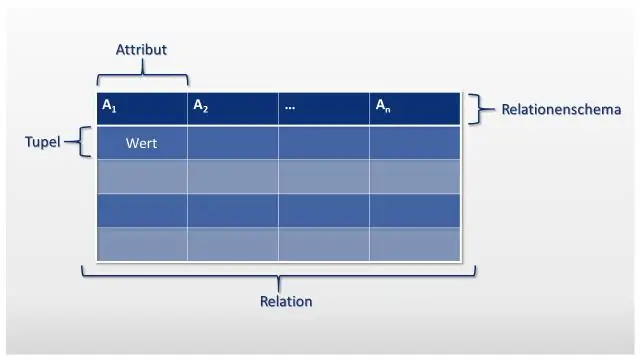

Banca dati relazionale. Un database composto da più di due tabelle correlate. La relazione tra le tabelle viene creata inserendo una chiave primaria del primario nella tabella secondaria. Tabelle del database. Le tabelle del database memorizzano in righe e record in modo organizzato. Ultima modifica: 2025-01-22 17:01

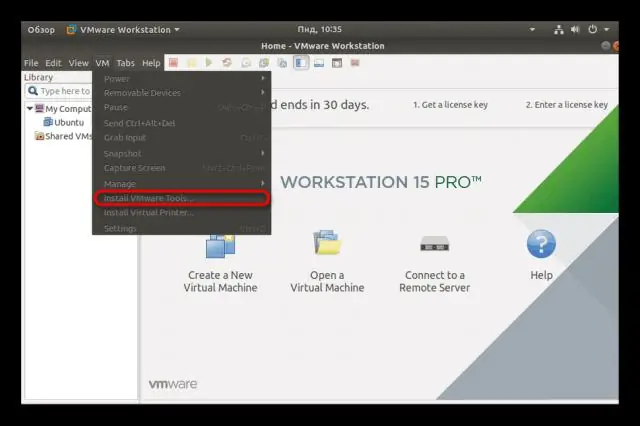

Per installare VMware Tools in Ubuntu: aprire una finestra di Terminale. Nel Terminale, esegui questo comando per accedere alla cartella vmware-tools-distrib: Esegui questo comando per installare VMware Tools: inserisci la tua password Ubuntu. Riavvia la macchina virtuale Ubuntu al termine dell'installazione di VMware Tools. Ultima modifica: 2025-01-22 17:01

Potresti, a volte, vedere termiti in mucchi di pacciame. Ma il pacciame non causa le termiti. E le termiti in genere non prosperano nei mucchi di pacciame. Le termiti in genere preesistono in profondità nel sottosuolo in ambienti umidi. Ultima modifica: 2025-01-22 17:01

I reindirizzamenti dei siti Web sono più comunemente causati da adware e altri tipi di malware presenti sul tuo computer. Lo scopo di questi programmi indesiderati è indirizzarti verso determinati tipi di pubblicità o codici pericolosi che potrebbero danneggiare ulteriormente il tuo sistema. Ultima modifica: 2025-01-22 17:01

I viaggiatori di ogni interruttore sono collegati tra loro utilizzando il cavo C4 (fili bianco e rosso nastrati). Il filo bianco nastrato del cavo C3 è l'hot to the light LT2 (dove il filo rosso del cavo C2 è usato per unire l'hot to the next light, LT1). Ultima modifica: 2025-01-22 17:01

Per modificare una stored procedure o una funzione memorizzata, fare clic con il pulsante destro del mouse su di essa nel browser del database e scegliere l'opzione Modifica procedura o Modifica funzione. Si apre una nuova scheda dell'editor di script con la procedura/funzione selezionata visualizzata. Ultima modifica: 2025-01-22 17:01

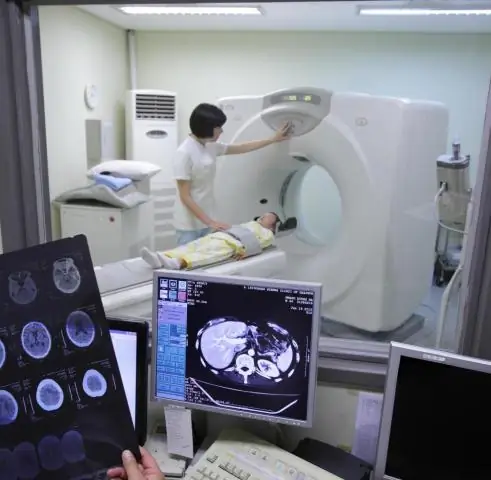

CCS in medicina CCS Calcium Score CCS Certified Coding Specialists + 1 medicina variante, istruzione CCS Certified Coding Specialist medicina, istruzione CCS California Children's Services Program california, istruzione CCS Care Coordinators service, occupazione. Ultima modifica: 2025-01-22 17:01

Il Relative Strength Index (RSI), sviluppato da J. Welles Wilder, è un oscillatore di momentum che misura la velocità e il cambiamento dei movimenti dei prezzi. L'RSI oscilla tra zero e 100. Tradizionalmente l'RSI è considerato ipercomprato quando è superiore a 70 e ipervenduto quando è inferiore a 30. Ultima modifica: 2025-01-22 17:01

Nella sostituzione del metodo, quando la variabile di riferimento della classe base punta all'oggetto della classe derivata, chiamerà il metodo sovrascritto nella classe derivata. Nel metodo nascosto, quando la variabile di riferimento della classe base punta all'oggetto della classe derivata, chiamerà il metodo nascosto nella classe base. Ultima modifica: 2025-01-22 17:01

Segui questi passaggi: Fai un backup del tuo file originale. Fare doppio clic sull'immagine BMP e si aprirà in Anteprima. Fare clic su File, quindi su Salva con nome. Con il selettore a discesa "Formato", scegli il formato che desideri, ad esempio JPEG, PNG, GIF, ecc. Fai clic su Salva. Ultima modifica: 2025-01-22 17:01

In Windows: apri il tipo di esecuzione %APPDATA%Subversionauthsvn. semplice. Questo aprirà svn. semplice cartella. troverai un file ad es. File alfanumerico grande. Elimina quel file. Riavvia l'eclissi. Prova a modificare il file dal progetto e confermalo. puoi vedere la finestra di dialogo che chiede la password del nome utente. Ultima modifica: 2025-01-22 17:01

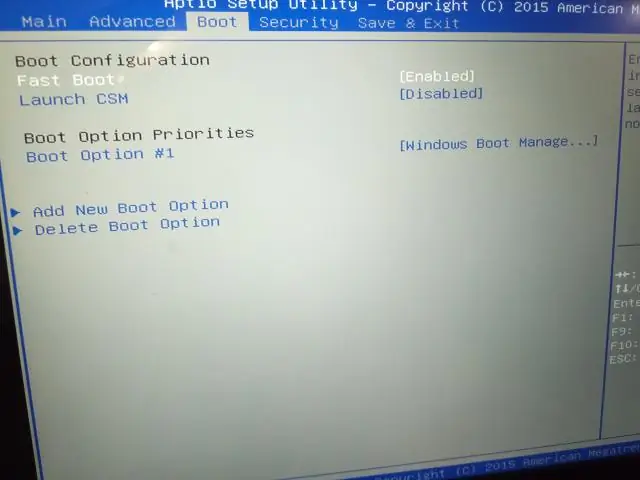

Utilizzare il tasto freccia per selezionare "Avanzate", "Dispositivi integrati" o "Periferiche integrate" dal menu. Premi "Invio". Seleziona "Controller USB". Premi "+" o "-" per modificare l'impostazione in "Abilitato". Premere 'F10' per abilitare le porte USB ed uscire dal BIOS. Ultima modifica: 2025-01-22 17:01

La certificazione FOA CFOT richiede un test della conoscenza della fibra ottica da parte del richiedente in un esame di ampia portata che copre tecnologia, componenti, installazione e test e richiede anche competenze verificate e/o esperienza in fibra ottica. Li chiamiamo KSA: conoscenze, abilità e abilità. Ultima modifica: 2025-01-22 17:01