Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Nesso è una sicurezza remota scansione strumento, che scansioni un computer e genera un avviso se ne rileva uno vulnerabilità che gli hacker malintenzionati potrebbero utilizzare per accedere a qualsiasi computer connesso a una rete.

Allo stesso modo, le persone chiedono, quali vulnerabilità ricerca Nessus?

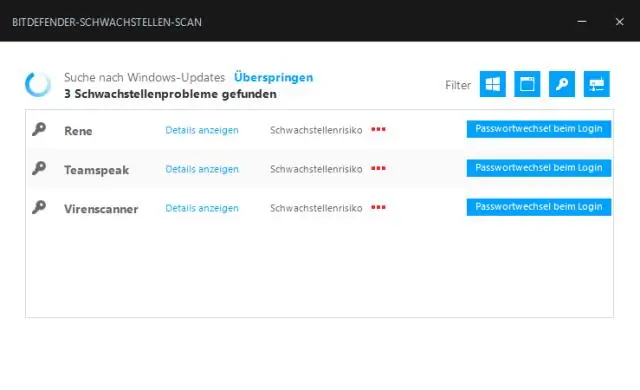

Esempi di vulnerabilità ed esposizioni che Nessus può scansionare includono:

- Vulnerabilità che potrebbero consentire il controllo o l'accesso non autorizzato a dati sensibili su un sistema.

- Configurazione errata (ad es. relay di posta aperto, patch mancanti, ecc.).

Sapete anche, qual è un vantaggio nell'usare Nessus? Ci sono significativi vantaggi a Nesso su tanti altri prodotti ma ce ne sono anche alcuni svantaggi . Acquisizione di dati ad alte prestazioni con risultati minimi di reporting dell'impatto sulla rete. Impone un'architettura server centralizzata in cui tutte le scansioni vengono eseguite da un singolo server. Basso costo di proprietà.

Quindi, come si esegue una scansione delle vulnerabilità di Nessus?

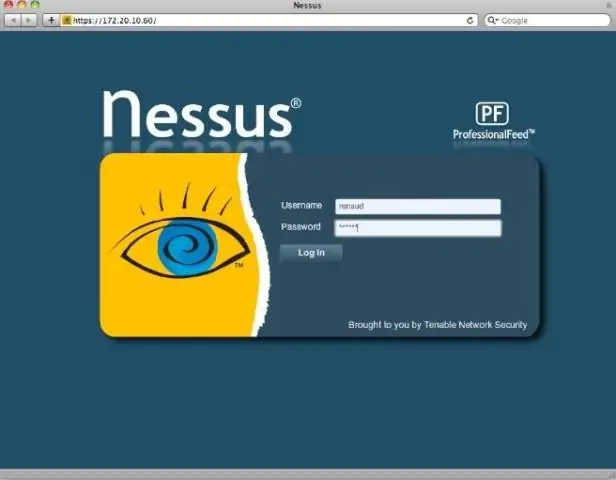

Procedura: eseguire la prima scansione delle vulnerabilità con Nessus

- Passaggio 1: creazione di una scansione. Una volta installato e avviato Nessus, sei pronto per iniziare la scansione.

- Passaggio 2: scegli un modello di scansione. Quindi, fai clic sul modello di scansione che desideri utilizzare.

- Passaggio 3: configurare le impostazioni di scansione.

- Passaggio 4: visualizzazione dei risultati.

- Passaggio 5: segnalazione dei risultati.

Come funziona uno scanner di vulnerabilità?

Il scanner di vulnerabilità utilizza un database per confrontare i dettagli sulla superficie di attacco bersaglio. Il database fa riferimento a difetti noti, bug di codifica, anomalie nella costruzione dei pacchetti, configurazioni predefinite e potenziali percorsi a dati sensibili che possono essere sfruttati dagli aggressori.

Consigliato:

Che cos'è la scansione delle vulnerabilità interne?

Scansioni delle vulnerabilità interne La scansione delle vulnerabilità è l'identificazione sistematica, l'analisi e la segnalazione di vulnerabilità tecniche di sicurezza che parti e individui non autorizzati possono utilizzare per sfruttare e minacciare la riservatezza, l'integrità e la funzionalità di dati e informazioni aziendali e tecnici

Che cos'è la vulnerabilità legata all'esecuzione di codice?

Una vulnerabilità legata all'esecuzione di codice arbitrario è un difetto di sicurezza nel software o nell'hardware che consente l'esecuzione di codice arbitrario. La capacità di attivare l'esecuzione di codice arbitrario su una rete (soprattutto tramite una rete geografica come Internet) viene spesso definita esecuzione di codice remoto (RCE)

Che cos'è la mitigazione della vulnerabilità?

Quando si attenua una vulnerabilità, si tenta di ridurre l'impatto della vulnerabilità, ma non la si elimina. Mitigare una vulnerabilità solo come misura temporanea

Cosa significa ingresso scanner nuovo sistema scanner?

Ingresso scanner = nuovo scanner (System.in); Crea un nuovo oggetto di tipo Scanner dall'input standard del programma (in questo caso probabilmente la console) e int i = input. nextInt() usa il nextIntMethod di quell'oggetto, che ti permette di inserire del testo e sarà analizzato in un intero

In che modo le minacce possono causare vulnerabilità?

Esempi comuni di vulnerabilità includono: Mancanza di un adeguato controllo degli accessi all'edificio. Iniezione SQL Cross-site Scripting (XSS). Trasmissione in chiaro di dati sensibili. Mancata verifica dell'autorizzazione alle risorse sensibili. Mancata crittografia dei dati sensibili a riposo