Sommario:

- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

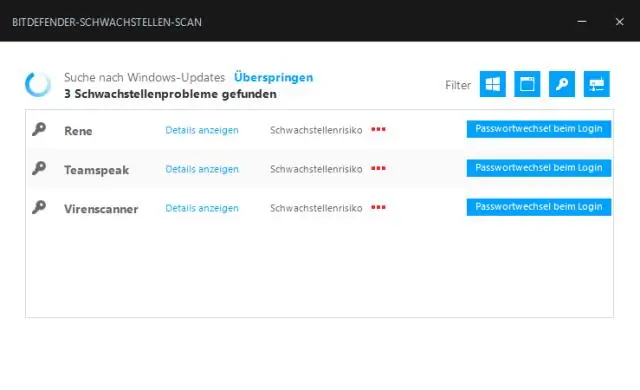

Scansioni vulnerabilità interne

Scansione delle vulnerabilità è l'identificazione sistematica, l'analisi e la comunicazione della sicurezza tecnica vulnerabilità che le parti e gli individui non autorizzati possono utilizzare per sfruttare e minacciare la riservatezza, l'integrità e la funzionalità dei dati e delle informazioni aziendali e tecnici

Allo stesso modo ci si potrebbe chiedere, cos'è la valutazione della vulnerabilità interna?

A differenza dell'esterno valutazioni di vulnerabilità , che si concentra su aggressori esterni che cercano di penetrare in un'azienda, e valutazione della vulnerabilità interna valuta IT sicurezza dall'interno. Esamina i modi in cui le persone che si trovano all'interno dell'azienda possono sfruttare la rete e le risorse di dati di un'azienda.

Oltre a quanto sopra, cos'è la scansione delle vulnerabilità esterne? Un scansione delle vulnerabilità esterne cerca buchi nei firewall di rete, dove estranei malintenzionati possono irrompere e attaccare la rete. Al contrario, un interno scansione della vulnerabilità opera all'interno dei firewall della tua azienda per identificare il reale e il potenziale vulnerabilità all'interno della tua rete aziendale.

In questo modo, cosa fa una scansione delle vulnerabilità?

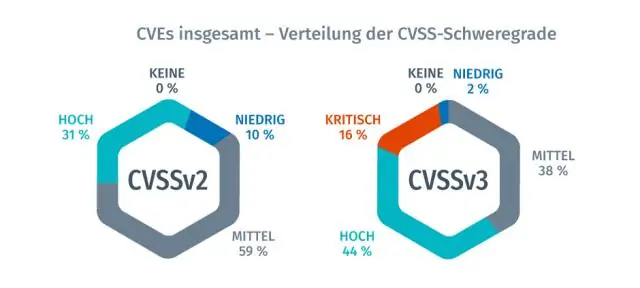

Scansione delle vulnerabilità è un'ispezione dei potenziali punti di exploit su un computer o una rete per identificare le falle di sicurezza. UN scansione delle vulnerabilità rileva e classifica i punti deboli del sistema in computer, reti e apparecchiature di comunicazione e prevede l'efficacia delle contromisure.

Quanto tempo richiede una scansione delle vulnerabilità?

Il durata di a scansione dipende da molte cose, inclusa la latenza della rete, la dimensione del sito scansionato , il le risorse e i servizi del server in esecuzione lo scansionato server. Il media scansione tempo per una rete la scansione è 20 minuti, mentre il tempo medio per un web la scansione è tra le 2 e le 4 ore.

Consigliato:

Perché abbiamo bisogno della gestione delle vulnerabilità?

La gestione delle vulnerabilità è la pratica di trovare e correggere in modo proattivo potenziali punti deboli nella sicurezza della rete di un'organizzazione. L'obiettivo di base è applicare queste correzioni prima che un utente malintenzionato possa utilizzarle per causare una violazione della sicurezza informatica

Che cos'è la vulnerabilità legata all'esecuzione di codice?

Una vulnerabilità legata all'esecuzione di codice arbitrario è un difetto di sicurezza nel software o nell'hardware che consente l'esecuzione di codice arbitrario. La capacità di attivare l'esecuzione di codice arbitrario su una rete (soprattutto tramite una rete geografica come Internet) viene spesso definita esecuzione di codice remoto (RCE)

Qual è la differenza principale tra la scansione delle vulnerabilità?

Qual è la differenza principale tra scansione delle vulnerabilità e test di penetrazione? il test di penetrazione consiste nell'attaccare un sistema. La scansione delle vulnerabilità viene eseguita con una conoscenza dettagliata del sistema; il test di penetrazione inizia senza la conoscenza del sistema

Qual è lo strumento ben noto per la scansione delle vulnerabilità?

Lo strumento Nessus è uno scanner di vulnerabilità marchiato e brevettato creato da Tenable Network Security. È stato installato e utilizzato da milioni di utenti in tutto il mondo per la valutazione delle vulnerabilità, problemi di configurazione, ecc

Qual è lo scopo degli strumenti di analisi delle vulnerabilità?

Gli strumenti di valutazione delle vulnerabilità sono progettati per analizzare automaticamente le minacce nuove ed esistenti che possono colpire la tua applicazione. I tipi di strumenti includono: Scanner di applicazioni Web che testano e simulano modelli di attacco noti. Scanner di protocollo che ricercano protocolli, porte e servizi di rete vulnerabili