- Autore Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Ultima modifica 2025-01-22 17:28.

Crittografia asimmetrica, nota anche come crittografia a chiave pubblica , utilizza chiavi pubbliche e private per crittografare e decrittografare i dati. Le chiavi sono semplicemente numeri grandi che sono stati accoppiati insieme ma non sono identici (asimmetrici). Una chiave nella coppia può essere condivisa con tutti; si chiama chiave pubblica.

Considerando questo, come crittografare e decifrare?

Riepilogo

- La crittografia viene utilizzata per proteggere e proteggere i dati durante la comunicazione.

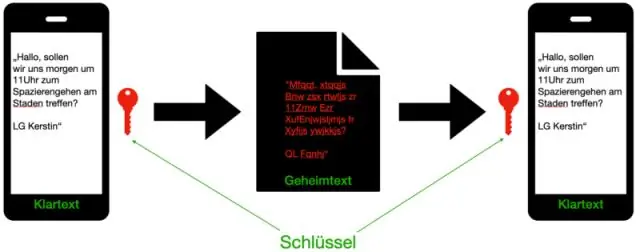

- La crittografia è un processo che trasforma le informazioni originali in una forma irriconoscibile.

- La decrittazione è un processo di conversione dei dati codificati/crittografati in una forma leggibile e comprensibile da un essere umano o da un computer.

Ci si potrebbe anche chiedere, come leggo un messaggio crittografato? Come leggere messaggi di testo crittografati tramite Textpad

- Avvia TextPad e apri il messaggio crittografato nel programma.

- Seleziona l'intero testo del messaggio premendo i tasti "Ctrl-A".

- Aprire il software di crittografia appropriato.

- Immettere la passphrase o la password originariamente utilizzata per crittografare il messaggio.

- Fare clic sul pulsante "Decrittografa".

Considerando questo, quale chiave viene utilizzata per la crittografia?

In pubblico chiave , Due le chiavi sono usate uno la chiave viene utilizzata per la crittografia e un altro la chiave è usata per la decrittazione. Uno chiave (pubblico chiave) viene utilizzato per crittografare il testo normale per convertirlo in testo cifrato e un altro chiave (privato chiave) viene utilizzato dal destinatario per decifrare il testo cifrato per leggere il messaggio.

Come crittografare un messaggio con la chiave pubblica?

Come usare GPG per crittografare le cose

- Assicurati che tutto sia in un file.

- (FACOLTATIVO) Firma il file utilizzando la tua chiave privata.

- Cripta il file utilizzando la chiave pubblica del destinatario.

- Invia il file crittografato e (facoltativamente) la firma all'altra persona.

- Il destinatario del messaggio decrittograferà il file crittografato utilizzando la propria chiave privata.

Consigliato:

Quale porta viene utilizzata per il ping?

Ping utilizza ICMP (Internet Control Message Protocol). non usa TCP o UDP. Per essere più precisi vengono utilizzati ICMP type8 (messaggio di richiesta echo) e tipo 0 (messaggio di risposta echo). ICMP non ha porte

Che tipo di algoritmi richiedono che mittente e destinatario si scambino una chiave segreta utilizzata per garantire la riservatezza dei messaggi?

Che tipo di algoritmi richiedono che mittente e destinatario si scambino una chiave segreta utilizzata per garantire la riservatezza dei messaggi? Spiegazione: Gli algoritmi simmetrici utilizzano la stessa chiave, una chiave segreta, per crittografare e decrittografare i dati. Questa chiave deve essere precondivisa prima che possa avvenire la comunicazione

Quale porta viene utilizzata per il DNS?

Il DNS utilizza la porta TCP 53 per i trasferimenti di zona, mantenendo la coerenza tra il database DNS e il server. Il protocollo UDP viene utilizzato quando un client invia una query al server DNS. Il protocollo TCP non deve essere utilizzato per le query in quanto fornisce molte informazioni, utili per gli aggressori

Quale istruzione viene utilizzata per la moltiplicazione con segno?

L'istruzione IMUL con più operandi può essere utilizzata per la moltiplicazione con segno o senza segno, poiché il prodotto a 16 bit è lo stesso in entrambi i casi

Quale classe viene utilizzata per creare un pulsante come collegamento in bootstrap?

Crea un pulsante simile a un collegamento con Bootstrap. Utilizzare il. classe btn-link in Bootstrap per creare un pulsante simile a un collegamento