Il codice IMEI: per bloccare un telefono smarrito o rubato Tuttavia, se non hai i documenti necessari con te, il modo più semplice per ottenere questo numero è comporre *#06# sul tuo telefono. Il numero IMEI verrà visualizzato immediatamente. Prendine nota da qualche altra parte che sul tuo telefono. Ultima modifica: 2025-01-22 17:01

Quanto costa internet al mese? Provider Prezzo mensile Velocità di download Xfinity Internet $29,99–$299,95* 15–2000 Mbps CenturyLink Internet $45–$85† 10-1000 Mbps AT&T Internet $40-$50‡ 5-100 Mbps Verizon Fios $ 39,99-$ 79,99 ^ 100-940 Mbps. Ultima modifica: 2025-06-01 05:06

Annotazione futura. Utilizzare l'annotazione futura per identificare i metodi eseguiti in modo asincrono. Quando si specifica futuro, il metodo viene eseguito quando Salesforce ha risorse disponibili. Ad esempio, è possibile utilizzare l'annotazione futura quando si effettua una chiamata di servizio Web asincrona a un servizio esterno. Ultima modifica: 2025-01-22 17:01

Contenuti La classe. L'oggetto (istanza di classe) Il costruttore. La Proprietà (attributo oggetto) I metodi. Eredità. Incapsulamento. Astrazione. Ultima modifica: 2025-01-22 17:01

Ng-tip 1: Come usare ngSanitize Scarica il modulo angular-sanitize e includilo nella pagina html. aggiungi ngSanitize nelle dipendenze del modulo, var app = angular. module('myApp', ['ngSanitize']); Aggiungi l'espressione richiesta nel controller: $scope. variabile = 'Ciao mondo! '; Nella pagina di visualizzazione:. Ultima modifica: 2025-01-22 17:01

Vai al cassetto delle app e premi l'icona del menu nell'angolo in alto a destra. Seleziona nascondi/disabilita app. Quindi fai clic su Flipboard insieme a qualsiasi altro bloatware che non vuoi vedere. Non puoi disinstallare quelle app, ma puoi almeno farle sparire e disabilitarle in modo che non continuino a ricevere aggiornamenti. Ultima modifica: 2025-01-22 17:01

Perdita di pacchetti. La perdita di pacchetti è quasi sempre grave quando si verifica alla destinazione finale. La perdita di pacchetti si verifica quando un pacchetto non arriva e torna indietro. Qualsiasi perdita di pacchetti superiore al 2% in un periodo di tempo è un forte indicatore di problemi. Ultima modifica: 2025-06-01 05:06

Informazioni bibliografiche Titolo The Other Wes Moore: One Name, Two Fates Autore Wes Moore Edizione illustrata Editore Random House Publishing Group, 2010 ISBN 1588369692, 9781588369697. Ultima modifica: 2025-01-22 17:01

Un impostazioni Maven. xml definisce i valori che configurano l'esecuzione di Maven in vari modi. Più comunemente, viene utilizzato per definire una posizione di repository locale, server di repository remoti alternativi e informazioni di autenticazione per i repository privati. Ultima modifica: 2025-01-22 17:01

Interruttore a 2 vie (sistema a 3 fili, nuovi colori dei cavi armonizzati) Commutazione a 2 vie significa avere due o più interruttori in posizioni diverse per controllare una lampada. Sono cablati in modo che il funzionamento di entrambi gli interruttori controlli la luce. Ultima modifica: 2025-01-22 17:01

Se hai bisogno di ritagliare, correggere l'effetto occhi rossi o applicare effetti colore, dovrai farlo nella sezione Le mie foto del tuo account Shutterfly, quindi aggiungere le versioni modificate al tuo sito di condivisione. Per modificare un album sul tuo sito di condivisione, nella sezione Immagini, fai clic sul menu "Modifica" associato all'album che desideri modificare. Ultima modifica: 2025-01-22 17:01

La maggior parte dei processori Xeon ha 15-30 MB di cache L3 a seconda del modello, quasi il doppio delle controparti i7, anche se questo divario sembra colmare con ogni architettura newi7. Questa cache aggiuntiva è uno dei motivi per cui gli Xeon sono molto più veloci nelle applicazioni workstation ad alta richiesta rispetto a i7. Ultima modifica: 2025-06-01 05:06

Sophos Central è una piattaforma di gestione integrata che semplifica l'amministrazione di più prodotti Sophos e consente una gestione aziendale più efficiente per i partner Sophos. Ultima modifica: 2025-01-22 17:01

Il peso di Seagate Backup Plus è di 224 g, mentre Seagate Expansion è di 270 g. Seagate Backup Plus è più compatto e leggero di Seagate Expansion. L'altra importante differenza tra questi due dischi rigidi riguarda il periodo di garanzia. Il Backup Plus è un po' più costoso dell'hard disk Expansion. Ultima modifica: 2025-01-22 17:01

Le recinzioni si trovano solitamente con le seguenti formule: Recinzione superiore = Q3 + (1.5 * IQR) Recinzione inferiore = Q1 – (1.5 * IQR). Ultima modifica: 2025-06-01 05:06

Su Linux, un file /etc/mongod. conf è incluso quando si utilizza un gestore di pacchetti per installare MongoDB. Su Windows, un file predefinito /bin/mongod. cfg il file di configurazione è incluso durante l'installazione. Ultima modifica: 2025-01-22 17:01

Fare clic con il pulsante destro del mouse sulla barra delle applicazioni in un'area vuota senza icone o testo. Fai clic sull'opzione "Barre degli strumenti" dal menu visualizzato e fai clic su "Nuova barra degli strumenti". Individua l'icona della stampante che desideri aggiungere alla barra degli strumenti dall'elenco delle opzioni. Ultima modifica: 2025-01-22 17:01

Il routing delle risposte multivalore ti consente di configurare Amazon Route 53 per restituire più valori, come gli indirizzi IP per i tuoi server Web, in risposta alle query DNS. Se un server Web diventa non disponibile dopo che un resolver ha memorizzato nella cache una risposta, il software client può provare un altro indirizzo IP nella risposta. Ultima modifica: 2025-01-22 17:01

A quanto pare, il tuo argomento è un esempio di una prova diretta, e l'argomento di Rachel è un esempio di una prova indiretta. Una prova indiretta si basa su una contraddizione per dimostrare una data congettura assumendo che la congettura non sia vera, e poi imbattendosi in una contraddizione che dimostra che la congettura deve essere vera. Ultima modifica: 2025-01-22 17:01

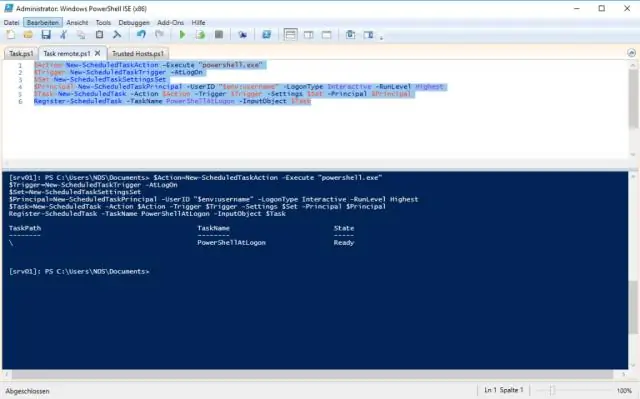

Utilizzare PowerShell per gestire le attività pianificate in Windows Aprire una finestra del prompt dei comandi. Puoi farlo con un tocco sul tasto Windows, digitando Powershell.exe, facendo clic con il pulsante destro del mouse sul risultato, selezionando "Esegui come amministratore" e premendo invio. Si noti che il comando get-scheduledtask non richiede l'elevazione dell'elevazione, mentre tutti i comandi di gestione lo richiedono. Digitare Get-Scheduled Task. Ultima modifica: 2025-01-22 17:01

È possibile accedere ai messaggi di sistema registrati utilizzando l'interfaccia della riga di comando del punto di accesso (CLI) o salvandoli su un server syslog opportunamente configurato. Il software del punto di accesso salva i messaggi syslog in un buffer interno. Ultima modifica: 2025-01-22 17:01

Paghi il 1° di ogni mese e il 15 di ogni mese (24 rate all'anno). Effettui un pagamento ogni due settimane in un giorno concordato della settimana (cioè ogni altro venerdì). Il pagamento settimanale ti consente di pagare lo stesso giorno, ogni settimana. Ultima modifica: 2025-01-22 17:01

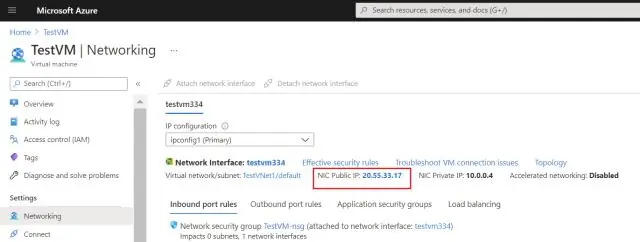

Sì, hanno indirizzi IP virtuali diversi poiché ciascuna delle VM ha una NIC virtuale che esegue la virtualizzazione dell'hardware e utilizza la NIC fisica sottostante per inviare i pacchetti. 1) Utilizzare la rete interna configurata dal VM Manager per comunicare tra le VM e il sistema operativo host. Ultima modifica: 2025-01-22 17:01

I database logici sono speciali programmi ABAP che recuperano i dati e li rendono disponibili ai programmi applicativi. L'uso più comune dei database logici è ancora quello di leggere i dati dalle tabelle del database e associarli a programmi ABAP eseguibili durante la definizione dei contenuti del programma. Ultima modifica: 2025-01-22 17:01

Tecnologia del futuro. Da Wikipedia, l'enciclopedia libera. Gli argomenti relativi alla tecnologia futura includono: Tecnologie emergenti, tecnologie percepite come capaci di cambiare lo status quo. Tecnologia ipotetica, tecnologia che ancora non esiste, ma che potrebbe esistere in futuro. Ultima modifica: 2025-01-22 17:01

Passaggi Aprire Start.. Fare clic su Impostazioni.. Fare clic su Personalizzazione. Questa è l'icona a forma di monitor nella pagina Impostazioni di Windows. Fare clic su Temi. È una scheda sul lato sinistro della finestra Personalizzazione. Fare clic su Impostazioni icona desktop. Fare clic sull'icona che si desidera modificare. Fare clic su Cambia icona. Seleziona un'icona. Ultima modifica: 2025-01-22 17:01

Per risponderti in termini semplici, gli script client verranno eseguiti durante il caricamento del modulo sul browser e le politiche dell'interfaccia utente verranno eseguite dopo il caricamento del modulo. Per risponderti in termini semplici, gli script client verranno eseguiti durante il caricamento del modulo nel browser e le politiche dell'interfaccia utente verranno eseguite dopo il caricamento del modulo. Ultima modifica: 2025-01-22 17:01

Gli SLA IP di Cisco IOS inviano dati attraverso la rete per misurare le prestazioni tra più posizioni di rete o attraverso più percorsi di rete. Simula dati di rete e servizi IP e raccoglie informazioni sulle prestazioni della rete in tempo reale. – Misura il jitter, la latenza o la perdita di pacchetti nella rete. Ultima modifica: 2025-06-01 05:06

Vai a DFP -> Ordini -> Nuovo ordine. Crea un'azienda per l'inserzionista, quindi inserisci i dettagli dell'ordine in "Nuovo elemento pubblicitario". Imposta il tipo su "Priorità prezzo" se desideri che gli annunci più remunerativi vengano offerti sul tuo sito. Imposta il valore CPM uguale al prezzo che il cliente pagherà e quindi aggiungi i criteri di targeting. Ultima modifica: 2025-06-01 05:06

Un instance store AWS è un tipo di storage temporaneo situato su dischi fisicamente collegati a una macchina host. Gli instance store sono costituiti da volumi di instance store singoli o multipli esposti come dispositivi a blocchi. Lo storage a blocchi su AWS è disponibile con AWS EBS. Una volta terminata un'istanza, tutti i suoi dati vengono persi. Ultima modifica: 2025-01-22 17:01

Per analizzare e convalidare un token Web JSON (JWT), puoi: Utilizzare qualsiasi middleware esistente per il tuo framework web. Scegli una libreria di terze parti da JWT.io. Per convalidare un JWT, l'applicazione deve: Verificare che il JWT sia ben formato. Controlla la firma. Controlla i reclami standard. Ultima modifica: 2025-01-22 17:01

MongoDB supporta indici definiti dall'utente come l'indice a campo singolo. Un indice a campo singolo viene utilizzato per creare un indice sul campo singolo di un documento. Con l'indice a campo singolo, MongoDB può attraversare in ordine crescente e decrescente. Ecco perché la chiave dell'indice non ha importanza in questo caso. Ultima modifica: 2025-01-22 17:01

6 risposte. Prova a tenere premuti contemporaneamente il pulsante di accensione e il pulsante di aumento del volume, finché il telefono non emette tre brevi vibrazioni. Quindi si spegnerà e dovresti essere in grado di riavviarlo normalmente. Ultima modifica: 2025-01-22 17:01

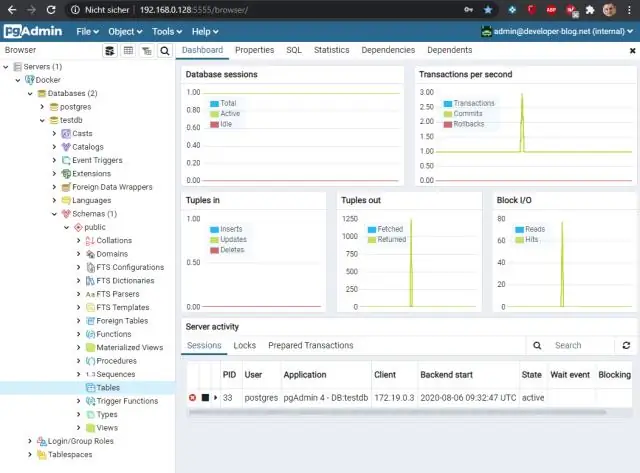

Connettiti al server di database PostgreSQL utilizzando psql Innanzitutto, avvia il programma psql e connettiti al server di database PostgreSQL utilizzando l'utente PostgreSQL facendo clic sull'icona psql come mostrato di seguito: In secondo luogo, inserisci le informazioni necessarie come Server, Database, Porta, Nome utente e Password . Premi Invio per accettare l'impostazione predefinita. Ultima modifica: 2025-01-22 17:01

Il principale rischio per la sicurezza di Cloud Printing è che il lavoro di stampa non viene eseguito su hardware di proprietà e controllato dalla tua azienda. Il rischio per la sicurezza è simile all'invio di un documento PDF su Internet, tranne per il fatto che il risultato finale è la stampa dell'output. Ultima modifica: 2025-01-22 17:01

La fotocellula necessita del neutro per azionare la sua commutazione interna. Ultima modifica: 2025-01-22 17:01

La Digital Forensics prevede l'investigazione di reati informatici con l'obiettivo di ottenere prove da presentare in tribunale. In questo corso imparerai i principi e le tecniche per l'indagine forense digitale e la gamma di strumenti informatici forensi disponibili. Ultima modifica: 2025-01-22 17:01

Il telaio ha tre parti principali: il davanzale, o fascia orizzontale lungo la parte inferiore del telaio; lo stipite, i lati verticali del telaio; e la testa, la fascia orizzontale superiore sul telaio. Anche l'anta ha diversi componenti. Ultima modifica: 2025-01-22 17:01

DxDiag ("DirectX Diagnostic Tool ") è uno strumento di diagnostica utilizzato per testare la funzionalità DirectX e risolvere i problemi hardware relativi a video o audio. DirectX Diagnostic può salvare file di testo con i risultati della scansione. Ultima modifica: 2025-01-22 17:01

Se stai passando da due posizioni, devi anche utilizzare interruttori a 3 vie sia per gli interruttori semplici che per i dimmer (molti dimmer sono compatibili a 3 vie). Puoi avere un solo dimmer per gruppo. Puoi mettere il dimmer in entrambe le posizioni, ma non in entrambe le posizioni. Ultima modifica: 2025-01-22 17:01