Formato dell'esame L'esame AP Computer Science Principles 2019 dura 2 ore e comprende circa 74 domande a scelta multipla. Ci sono due tipi di domande: Seleziona 1 risposta tra 4 opzioni. Ultima modifica: 2025-01-22 17:01

WPS (Wi-Fi Protected Setup) Sono supportate due diverse versioni di WPS: pulsante e PIN. Per il pulsante, avviare WPS sul dispositivo client, quindi premere il pulsante AOSS sull'AirStation. In alternativa, se il client wireless ha un PIN WPS, è possibile utilizzare Client Manager per inserire il PIN nell'AirStation. Ultima modifica: 2025-01-22 17:01

Connetti la stampante in Windows 95, 98 o ME Accendi la stampante e assicurati che sia connessa alla rete. Apri il Pannello di controllo. Fare doppio clic su Stampanti. Fare doppio clic sull'icona Aggiungi una stampante. Fare clic su Avanti per avviare la procedura guidata per l'aggiunta di una stampante. Selezionare Stampante di rete e fare clic su Avanti. Digitare il percorso di rete per la stampante. Ultima modifica: 2025-01-22 17:01

Distribuire il codice su una macchina virtuale Passaggio 1: creare una coppia di chiavi. Passaggio 2: accedere alla console CodeDeploy. Passaggio 3: avviare una macchina virtuale. Passaggio 4: assegna un nome alla tua applicazione e rivedi YourApplicationRevision. Passaggio 5: creare un gruppo di distribuzione. Passaggio 6: creare un ruolo di servizio. Passaggio 7: distribuire l'applicazione. Passaggio 8: ripulire le istanze. Ultima modifica: 2025-01-22 17:01

La cassetta delle lettere può essere di qualsiasi colore. La bandiera del segnale della portante può essere di qualsiasi colore eccetto qualsiasi sfumatura di verde, marrone, bianco, giallo o blu. Sebbene l'USPS non regoli la progettazione degli accessori di montaggio, si sottolinea che nessuna parte di essi può sporgere oltre la parte anteriore della cassetta postale montata. Ultima modifica: 2025-01-22 17:01

La teoria dello schema di genere è una teoria cognitiva dello sviluppo di genere che afferma che il genere è un prodotto delle norme della propria cultura. La teoria è stata originata dalla psicologa Sandra Bem nel 1981. Suggerisce che le persone elaborano le informazioni, in parte, sulla base di conoscenze di genere. Ultima modifica: 2025-01-22 17:01

Inventario dei componenti Ansible. L'"inventario" è un file di configurazione in cui si definiscono le informazioni sull'host. Libri di gioco. Nella maggior parte dei casi, specialmente negli ambienti aziendali, dovresti usare i playbook di Ansible. Riproduce. I playbook contengono riproduzioni. Compiti. Ruoli. Gestori. Modelli. Variabili. Ultima modifica: 2025-01-22 17:01

Modificare la categoria di un dispositivo In Risorse e conformità > Panoramica > Dispositivi, selezionare un dispositivo dall'elenco Dispositivi. Nella scheda Home, nel gruppo Dispositivo, scegliCambia categoria. Scegli una categoria, quindi scegli OK. Ultima modifica: 2025-01-22 17:01

Interfaccia di programmazione applicazioni. Ultima modifica: 2025-01-22 17:01

Un iClicker è un dispositivo a radiofrequenza che consente a uno studente di rispondere in modo anonimo alle domande che il tuo istruttore pone in classe. Ciò consente a te e al tuo istruttore di sapere rapidamente quanto bene comprendi il materiale della lezione. Ultima modifica: 2025-01-22 17:01

SQL Server fornisce due implementazioni fisiche del livello di isolamento read commit definito dallo standard SQL, bloccando l'isolamento read commit e read commit (RCSI). Ultima modifica: 2025-01-22 17:01

Configurazione del dispositivo Android per utilizzare il proxy Charles Vai su Aiuto > Proxy SSL > Salva certificato radice Charles. Cambia il tipo di file da quello predefinito. Trasferire il. Apri il file da un file manager come Android File Manager o un file manager di terze parti come File Commander. Ultima modifica: 2025-01-22 17:01

La differenza tra loro è il modo in cui comunicano con le origini dati sottostanti. OLEDB parla direttamente con fonti conformi a OLEDB, ma ADO. NET parla attraverso a. provider NET. Ultima modifica: 2025-01-22 17:01

Se dovessi creare un'applicazione aziendale grande e complessa che gira su Linux, in genere useresti Java. Ora c'è un'alternativa che sta maturando e sta guadagnando popolarità: puoi correre. NET su Linux, utilizzando il runtime Mono open source. NET senza richiedere alcuna conversione. Ultima modifica: 2025-01-22 17:01

Entrare in modo intelligente? Questa funzione ti permette di selezionare la chiamata del metodo che ti interessa. Dal menu principale, seleziona Esegui | Entra in modo intelligente o premi Maiusc+F7. Fare clic sul metodo o selezionarlo utilizzando i tasti freccia e premere Invio / F7. Ultima modifica: 2025-06-01 05:06

I ragni che costruiscono ragnatele tendono a usare molta energia per creare le loro ragnatele e i ragni orb devono creare ragnatele più grandi della maggior parte. La seta dovrebbe essere resistente per resistere abbastanza a lungo da consentire al ragno di catturare il cibo. L'intera ragnatela di un ragno globo è grande, ma la linea del ponte è particolarmente enorme. Ultima modifica: 2025-06-01 05:06

La risposta breve è sì. Potresti essere arrestato con un mandato e andare in prigione per questo. Sembra che tu possa essere addebitato per la mancata restituzione della proprietà locata, o forse per il furto. Quando noleggi i mobili da Aaron's non li possiedi a meno che o fino a quando. Ultima modifica: 2025-01-22 17:01

Colab include un editor di testo che puoi utilizzare per creare, aprire ed eliminare. Ho trovato più facile modificare il file localmente. Puoi scaricarlo dal pannello di sinistra. Fare clic con il tasto destro su qualsiasi file e scaricarlo. Quindi, modifica il file. Quindi, carica il file. usa mv per spostare il file nella posizione corretta. Ultima modifica: 2025-01-22 17:01

Per eseguire l'hashing di un file, leggilo bit per bit e aggiorna l'istanza corrente delle funzioni di hashing. Quando tutti i byte sono stati assegnati alla funzione di hashing in ordine, possiamo ottenere il digest esadecimale. Questo frammento stamperà il valore hash del file specificato nel file generato utilizzando l'algoritmo SHA256. Ultima modifica: 2025-01-22 17:01

La simulazione del display secondario consente agli sviluppatori di simulare schermi di dimensioni diverse. Questo serve per aiutare gli sviluppatori a verificare se le loro app sviluppate sono compatibili o meno con display di diverse dimensioni. Ultima modifica: 2025-01-22 17:01

I buffer di protocollo (a.k.a., protobuf) sono il meccanismo di Google indipendente dal linguaggio, dalla piattaforma ed estensibile per la serializzazione dei dati strutturati. Per installare protobuf, è necessario installare il compilatore di protocollo (usato per compilare i file .proto) e il runtime protobuf per il linguaggio di programmazione scelto. Ultima modifica: 2025-01-22 17:01

Il metodo invoke() della classe Method Richiama il metodo sottostante rappresentato da questo oggetto Method, sull'oggetto specificato con i parametri specificati. Parametri individuali automaticamente per abbinare parametri formali primitivi. Ultima modifica: 2025-01-22 17:01

Naturalmente, molti utenti non indossano l'AppleWatch per dormire. Se NON indossi l'orologio a letto, metti semplicemente l'orologio in carica appena prima di andare a dormire. Non appena tocchi il tuo iPhone o riaccendi l'orologio al mattino, AutoSleep saprà che hai finito di dormire. Ultima modifica: 2025-01-22 17:01

Il modello standard arriva a 140,1 x 72,2 x 7,3 mm, mentre il modello Plus misura 152,4 x 78,5 x 7,9 mm. Il normale Galaxy S8 ha un display da 5,8 pollici, mentre l'S8+ ha un enorme schermo da 6,2 pollici. Entrambi i telefoni hanno la stessa risoluzione 1440 x 2960 Pannello Super AMOLED e hanno un aspetto fantastico. Ultima modifica: 2025-01-22 17:01

Avid Media Composer First è la versione gratuita di uno dei programmi di editing di film e TV più popolari di Hollywood. Offre molte delle stesse funzionalità che troverai nella versione pro, ma l'esportazione è limitata alla risoluzione di 1080p e raggiunge il massimo a quattro tracce video e otto tracce audio. Ultima modifica: 2025-01-22 17:01

I file OST sono file di dati offline di Outlook. Il formato del file OST ha una dimensione massima del file che dipende dalla versione di Outlook in uso: Outlook 2010 e versioni successive supportano una dimensione del file OST fino a cinquanta gigabyte (50 GB) Outlook 2007 e 2003 e versioni precedenti supporta una dimensione del file OST fino a venti gigabyte (20 GB). Ultima modifica: 2025-01-22 17:01

La sicurezza dei file è una funzionalità del tuo filesystem che controlla quali utenti possono accedere a quali file e pone limitazioni su ciò che gli utenti possono fare ai vari file nel tuo computer. Ultima modifica: 2025-01-22 17:01

Connessione virtuale Ethernet. Un EVC è definito dal Metro-Ethernet Forum (MEF) come un'associazione tra due o più interfacce di rete utente che identifica un percorso punto-punto o multipunto-multipunto all'interno della rete del fornitore di servizi. Un EVC è una pipe di servizio concettuale all'interno della rete del fornitore di servizi. Ultima modifica: 2025-01-22 17:01

1 risposta. La differenza principale sono le loro interfacce utente e i framework sottostanti. iOS è stato creato da zero per interagire con il tocco, mentre macOS è stato creato per interagire con un cursore. Invece, macOS usa AppKit per gli oggetti dell'interfaccia utente. Ultima modifica: 2025-01-22 17:01

Yaml), puoi commentare più righe: selezionando le righe da commentare, e poi. Ctrl + Maiusc + C. Ultima modifica: 2025-01-22 17:01

Prezzo: $ 13,00. Adoro questi piccoli quaderni. Ottimo per il mio taccuino da viaggio. Ultima modifica: 2025-01-22 17:01

Per imparare il selenio da solo, devi impararlo in modo pratico e fare piccoli passi per impararlo. Ho insegnato il selenio ad alcuni colleghi che provenivano da un background di test manuali. Questi colleghi non avevano alcuna conoscenza preliminare di Java o di programmazione. Ultima modifica: 2025-01-22 17:01

No. Jio Phone 2 non ha il supporto OTG. Ultima modifica: 2025-01-22 17:01

TEMPO DI RICARICA FANTASTICO: a 50000 mAh, puoi caricare i tuoi dispositivi a piena capacità in modo rapido ed efficiente. Non solo, ma ogni power bank Crave PowerPack completamente carico può caricare il tuo smartphone da 0-100% di batteria fino a 15 volte. Ultima modifica: 2025-01-22 17:01

D. Spiegare la doppia coda con l'aiuto di un esempio adatto? Una coda a doppia estremità (dequeue, spesso abbreviato in deque, deck pronunciato) è una struttura dati astratta che implementa una coda per la quale gli elementi possono essere aggiunti o rimossi solo dalla parte anteriore (testa) o posteriore (coda). Ultima modifica: 2025-01-22 17:01

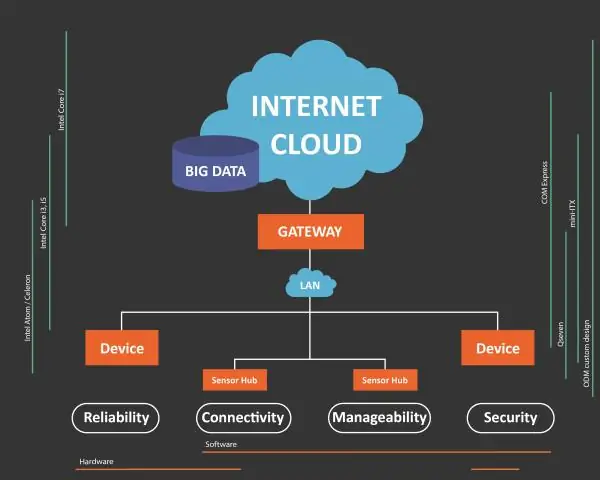

Un sistema IoT è costituito da sensori/dispositivi che "parlano" con il cloud attraverso una sorta di connettività. Una volta che i dati arrivano nel cloud, il software li elabora e quindi potrebbe decidere di eseguire un'azione, come inviare un avviso o regolare automaticamente i sensori/dispositivi senza la necessità dell'utente. Ultima modifica: 2025-01-22 17:01

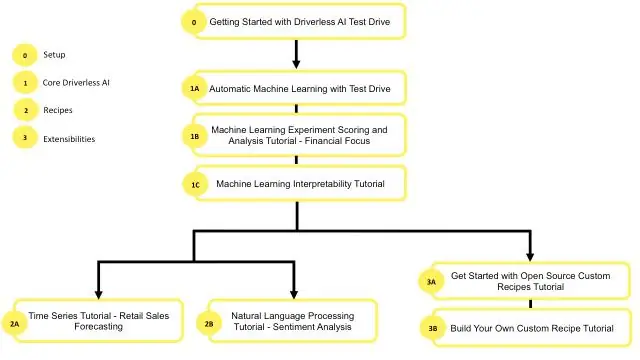

Tutorial di H2O AutoML. AutoML è una funzione in H2O che automatizza il processo di creazione di un gran numero di modelli, con l'obiettivo di trovare il modello "migliore" senza alcuna conoscenza o sforzo preliminare da parte del Data Scientist. Ultima modifica: 2025-01-22 17:01

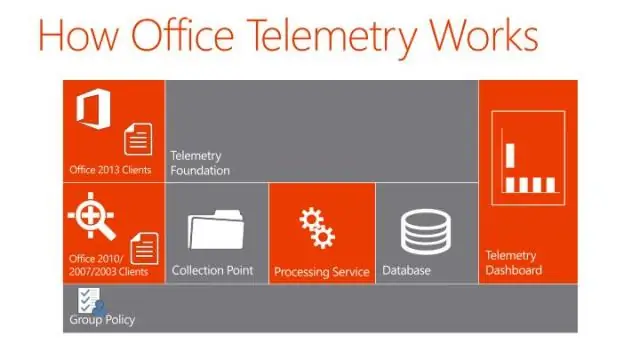

Il dashboard di telemetria di Office è una cartella di lavoro di Excel che visualizza dati su compatibilità e inventario, utilizzo e integrità dei file di Office, dei componenti aggiuntivi di Office e delle soluzioni di Office utilizzati in un'organizzazione. Ultima modifica: 2025-01-22 17:01

Generalmente disponibile su Windows, Linux, Docker e Kubernetes. SQL Server 2019 è l'ultima versione di SQL Server rilasciata al Microsoft Ignite dal 4 all'8 novembre 2019 e al PASS Summit dal 5 all'8 novembre 2019. La versione precedente è SQL Server 2017. Ultima modifica: 2025-01-22 17:01

Acer produce dei buoni monitor, ma la cornice, le cornici e il supporto effettivi non sembrano eccezionali o altro, detto questo però dipende da quale si ottiene. Ho lo stesso 23 pollici h233H e non ho nessun problema. È un ottimo monitor, provaci. Ultima modifica: 2025-01-22 17:01