Quando il tuo numero di telefono riceve un messaggio in arrivo, Twilio invierà una richiesta HTTP al tuo server su /sms. La tua app indica a Twilio come rispondere con un messaggio di testo. Twilio riceve le istruzioni dalla tua app e invia il messaggio di testo. Ultima modifica: 2025-01-22 17:01

Nel linguaggio di programmazione Java, una parola chiave è una qualsiasi delle 51 parole riservate che hanno un significato predefinito nel linguaggio; per questo motivo, i programmatori non possono utilizzare parole chiave come nomi per variabili, metodi, classi o come qualsiasi altro identificatore. Di queste 51 parole chiave, 49 sono in uso e 2 non sono in uso. Ultima modifica: 2025-01-22 17:01

Informazioni sul corso di formazione sul selenio L'istituto di formazione Intellipaat Selenium ti aiuta ad apprendere il selenio, uno dei migliori strumenti di test dell'automazione. Ultima modifica: 2025-01-22 17:01

Tutte le applicazioni hanno un $rootScope che è l'ambito creato sull'elemento HTML che contiene la direttiva ng-app. Il rootScope è disponibile nell'intera applicazione. Se una variabile ha lo stesso nome sia nell'ambito corrente che in rootScope, l'applicazione utilizza quello nell'ambito corrente. Ultima modifica: 2025-01-22 17:01

Verifica del router EIGRP#show ip eigrp neighbors Visualizza la tabella dei neighbor. Router#show ip eigrp interfaces 100 Mostra le informazioni per le interfacce che eseguono il processo 100. Router#show ip eigrp topology Visualizza la tabella della topologia. SUGGERIMENTO Il comando show ip eigrp topology ti mostra dove sono i tuoi possibili successori. Ultima modifica: 2025-01-22 17:01

Risposta. Quando si spegne un limitatore di sovratensione - o soppressore, come li chiamano alcuni - è praticamente come scollegarlo; farà risparmiare una piccola quantità di energia ed è un po' più sicuro in caso di tempesta rispetto all'attivazione del limitatore di sovratensione. Ultima modifica: 2025-01-22 17:01

La funzione Hardware NAT è specificamente progettata per gli utenti Gigabit che riscontrano un throughput più lento tramite le porte LAN di AmpliFi. Si consiglia di abilitare questa funzione solo se si verificano velocità "cablate" più lente dal retro dell'unità AmpliFi. Avvia l'applicazione AmpliFi. Ultima modifica: 2025-01-22 17:01

Triangoli Triangolo equilatero (tutti i lati uguali, tutti gli angoli uguali) Triangolo isoscele (due lati uguali, due angoli uguali) Triangolo scaleno (nessun lato uguale, nessun angolo uguale) 3 Linee di simmetria 1 Linea di simmetria Nessuna linea di simmetria. Ultima modifica: 2025-01-22 17:01

Se vedi una luce rossa lampeggiare nel mezzo del tuo hoverboard al momento dell'attivazione, significa che c'è qualcosa di sbagliato nel tuo hoverboard che deve essere riparato. La luce rossa lampeggiante che indica problemi è il cerchio, mentre la luce rossa lampeggiante che indica batteria scarica ha la forma di una batteria. Ultima modifica: 2025-01-22 17:01

L'interruttore unipolare è indicato come un interruttore unipolare a un tiro. È un interruttore che fornisce una connessione o disconnessione sicura su due terminali. È comunemente usato in applicazioni on/off come gli interruttori per la luce. Un interruttore bipolare è indicato come un interruttore bipolare, a un tiro. Ultima modifica: 2025-01-22 17:01

Ripareremo il tuo articolo in cinque giorni lavorativi o meno dopo averlo ricevuto, oppure il tuo piano è gratuito. Servizio a domicilio per oggetti di grandi dimensioni. Se la tua grande TV, desktop o apparecchio necessita di assistenza, invieremo un fornitore di riparazioni a casa tua per ripararlo. Assistenza clienti 24 ore su 24, 7 giorni su 7. Siamo qui, non importa quando hai bisogno di noi. Copertura mondiale. Ultima modifica: 2025-01-22 17:01

Velocità della CPU, complessità della scheda madre, presenza di unità CD/DVD/Bluray, tutto ciò avrà un impatto sui tempi di avvio, ma difficilmente lo sentirai. L'unico fattore evidente è il sistema di input/output (HDD o SSD). Ultima modifica: 2025-01-22 17:01

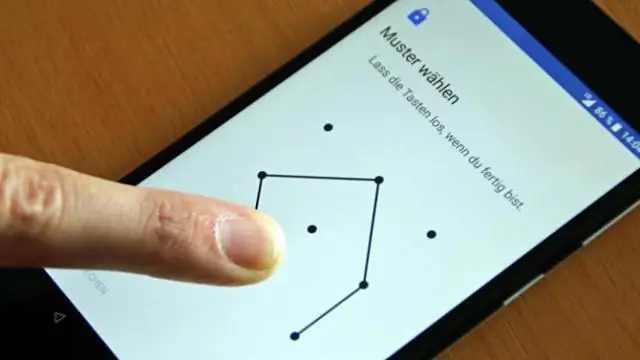

La modifica della password nel router è una cosa molto importante da fare. In breve, se il tuo router utilizza la password predefinita, il tuo computer è vulnerabile a un attacco in cui il router viene riconfigurato. In particolare, l'opzione di configurazione pericolosa è il server DNS. Ultima modifica: 2025-06-01 05:06

Kestrel è un server open-source (codice sorgente disponibile su GitHub), basato su eventi e asincrono basato su I/O utilizzato per ospitare applicazioni ASP.NET su qualsiasi piattaforma. Installi il server di ascolto su un server Windows o Linux e l'interfaccia della riga di comando sul tuo computer. È stato lanciato da Microsoft insieme ad ASP.NET Core. Ultima modifica: 2025-01-22 17:01

I blocchi di scrittura sono dispositivi che consentono di leggere le informazioni sull'unità senza la possibilità di alterare o scrivere accidentalmente sul contenuto dell'unità. Quando utilizzi DVR Examiner, ti chiediamo sempre di collegare il DVR al tuo computer in modo protetto da scrittura. Ultima modifica: 2025-01-22 17:01

Perché i computer usano i numeri binari? Invece, i computer rappresentano i numeri utilizzando il sistema di numeri di base più basso da noi utilizzato, che è due. Questo è il sistema numerico binario. I computer utilizzano tensioni e poiché le tensioni cambiano spesso, non viene impostata alcuna tensione specifica per ciascun numero nel sistema decimale. Ultima modifica: 2025-01-22 17:01

L'inserimento delle dipendenze in C# L'inserimento delle dipendenze (DI) è un modello di progettazione software. Ci consente di sviluppare codice a accoppiamento libero. L'inserimento delle dipendenze riduce le dipendenze codificate tra le classi iniettando tali dipendenze in fase di esecuzione anziché in fase di progettazione tecnicamente. Ultima modifica: 2025-01-22 17:01

Squalo | Assistente Google. Connettiti al tuo Shark ION ROBOT™ da qualsiasi luogo utilizzando l'app Shark. Ora Shark funziona con l'Assistente Google offrendoti il controllo vocale per avviare e interrompere la pulizia, trovare il tuo robot e altro ancora. Ultima modifica: 2025-01-22 17:01

Qual è una differenza fondamentale tra un'istanza supportata da Amazon EBS e un'istanza supportata da instance store? Le istanze supportate da Amazon EBS possono essere arrestate e riavviate. Le istanze supportate da instance store possono essere arrestate e riavviate. La scalabilità automatica richiede l'utilizzo di istanze supportate da Amazon EBS. Ultima modifica: 2025-01-22 17:01

Ctesibio visse molto probabilmente tra gli anni 285 e 222 aC. Scrisse il primo sopravvissuto agli attuali trattati sulla scienza dell'aria compressa e sui suoi usi nelle pompe. Questo, in combinazione con il suo lavoro sull'elasticità dell'aria, Pneumatica, gli valse il titolo di padre della pneumatica. Ultima modifica: 2025-01-22 17:01

Le aziende dovrebbero mirare a un tempo di risposta standard di 1 ora, con 15 minuti che rappresentano un servizio di prima classe. Un tempo di risposta di un'ora può essere adeguato per la maggior parte dei clienti, ma il 17% desidera comunque ricevere una risposta più rapidamente. Per Facebook, sono i Millennial che vogliono la risposta più veloce. Ultima modifica: 2025-01-22 17:01

Termini in questo insieme (8) Distribuzione di frequenza. È una tabulazione o un raggruppamento di dati in categorie appropriate che mostrano i numeri di osservazione in ciascun gruppo o categoria. Limiti di classe. Limite di classe inferiore. Limite di classe superiore. Dimensione della classe. Confini di classe. Segni di classe. Distribuzione di frequenza cumulativa. Ultima modifica: 2025-01-22 17:01

I 10 migliori software firewall SonicWall. Cisco. Avast. WatchGuard. Sophos XG Firewall. Comodo. Ginepro. Firewall gratuito ZoneAlarm. Ultima modifica: 2025-01-22 17:01

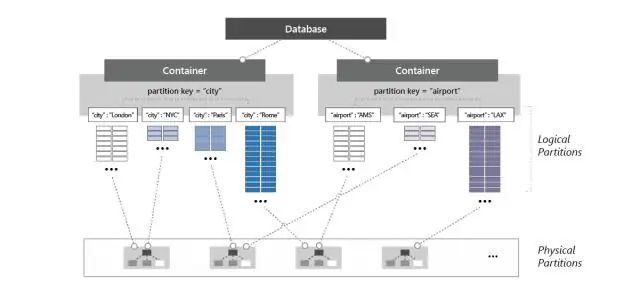

Il partizionamento è il processo del database in cui le tabelle molto grandi sono divise in più parti più piccole. Suddividendo una tabella di grandi dimensioni in tabelle singole più piccole, le query che accedono solo a una frazione dei dati possono essere eseguite più velocemente perché ci sono meno dati da scansionare. Ultima modifica: 2025-01-22 17:01

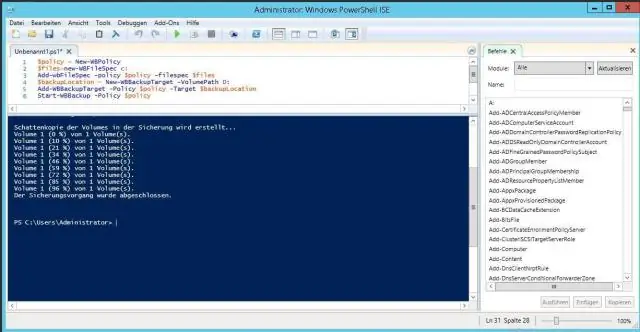

Le immagini di sistema sono backup completi di tutto sul disco rigido del PC o su una singola partizione. Ti consentono di scattare un'istantanea dell'intero disco, dei file di sistema e di tutto. A volte ci sono buone ragioni per farlo, ma non dovrebbero essere la tua normale strategia di backup. Ultima modifica: 2025-01-22 17:01

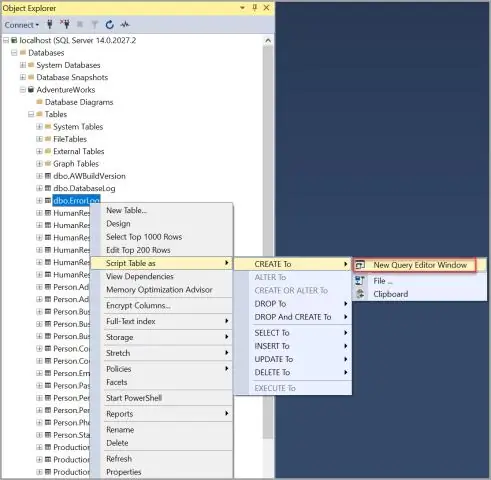

Filtrare i nomi delle tabelle del database di Advance Steel in SQL Server Management Studio In Object Explorer, selezionare un database ed espanderne il contenuto. Seleziona la categoria Tabelle. Nella barra degli strumenti Esplora oggetti, fare clic su (Filtro). Viene visualizzata la finestra Impostazioni filtro. Imposta i criteri desiderati e fai clic su OK per salvare ed uscire. Ultima modifica: 2025-01-22 17:01

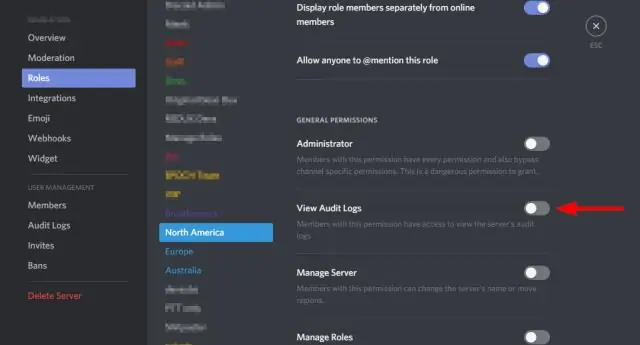

Registri di controllo, è un registro di chi fa cosa -mostra quale mod/admin ha espulso, bannato, modificato i permessi ecc., quale bot ha apportato modifiche a un utente, quale utente ha aggiornato il proprio nome ecc. È sotto le impostazioni del server, quando hai il perm per visualizza e non mostra sul cellulare. Ultima modifica: 2025-01-22 17:01

La modifica dell'ora su un sistema digitale Panasonic KX-TD, KX-TDA o KX-TDE può essere eseguita da qualsiasi telefono con display. Entrare nella modalità di programmazione premendo il pulsante 'PROGRAM', quindi il pulsante 'STAR' due volte, seguito da 1, 2, 3, 4. Entrare nel programma '000' e premere Invio. Premi il pulsante 'SPEAKER' due volte, vedrai l'ora. Ultima modifica: 2025-01-22 17:01

Il file di configurazione dell'applicazione di solito risiede nella stessa directory dell'applicazione. Per le applicazioni Web, si chiama Web. config. Ultima modifica: 2025-01-22 17:01

SAS (precedentemente "Sistema di analisi statistica") è una suite di software statistico sviluppata da SAS Institute per la gestione dei dati, l'analisi avanzata, l'analisi multivariata, la business intelligence, le indagini penali e l'analisi predittiva. Ultima modifica: 2025-01-22 17:01

Collega l'estremità microUSB al Pi Zero e collega il tuo dispositivo USB all'estremità USB femmina standard. Per l'utilizzo con altri dispositivi USB standard, si consiglia di utilizzare un hub USB alimentato. Le combinazioni di tastiera e mouse wireless funzionano meglio in quanto hanno un dongle USB per entrambi i dispositivi. Ultima modifica: 2025-01-22 17:01

Usa Visual Studio o il. NET Core per una distribuzione autonoma (SCD). Seleziona Compila > Pubblica {Nome applicazione} dalla barra degli strumenti di Visual Studio o fai clic con il pulsante destro del mouse sul progetto in Esplora soluzioni e seleziona Pubblica. Ultima modifica: 2025-01-22 17:01

Vuoto significa che non ci sono caratteri nello StringBuilder. null significa che non esiste alcun oggetto StringBuilder. Una variabile è null solo se ha un tipo di riferimento (ad esempio String, StringBuilder, Set, come regola: tutti i tipi in maiuscolo) e non è ancora inizializzata o è stata impostata esplicitamente su null. Ultima modifica: 2025-01-22 17:01

La funzione CLng di Microsoft Access converte un valore in un intero lungo. Ultima modifica: 2025-01-22 17:01

Un confine è un oggetto stereotipato che modella alcuni confini del sistema, in genere una schermata dell'interfaccia utente. Puoi anche creare un Confine come una Classe stereotipata. Gli elementi di delimitazione vengono utilizzati nell'analisi per acquisire le interazioni dell'utente, i flussi di schermate e le interazioni degli elementi (o "collaborazioni"). Ultima modifica: 2025-01-22 17:01

L'input è l'informazione ricevuta nel TL (che è la seconda lingua che vuoi imparare). Le informazioni ricevute possono essere scritte o parlate. L'output si riferisce a qualsiasi informazione parlata o scritta prodotta utilizzando la seconda lingua. Ciò che produci è il risultato di ciò che hai ricevuto o appreso. Ultima modifica: 2025-01-22 17:01

Aggiungere equazioni a Word per iPad Nella scheda Inserisci, tocca Componenti aggiuntivi e scegli MathType dall'elenco dei componenti aggiuntivi installati. Nel riquadro del componente aggiuntivo MathType, tocca Open MathType o OpenChemType. Quando si apre l'editor MathType, crea l'equazione e tocca Inserisci per inserirla nel documento. Ultima modifica: 2025-01-22 17:01

Purtroppo la risposta sarà la stessa. Il tuo Macbook potrebbe avere una porta HDMI, ma è un'uscita HDMI, non un ingresso. Il monitor è collegato internamente, quindi non hai accesso diretto agli ingressi del monitor. Questo è il modo in cui sono progettati i laptop (e gli iMac). Ultima modifica: 2025-01-22 17:01

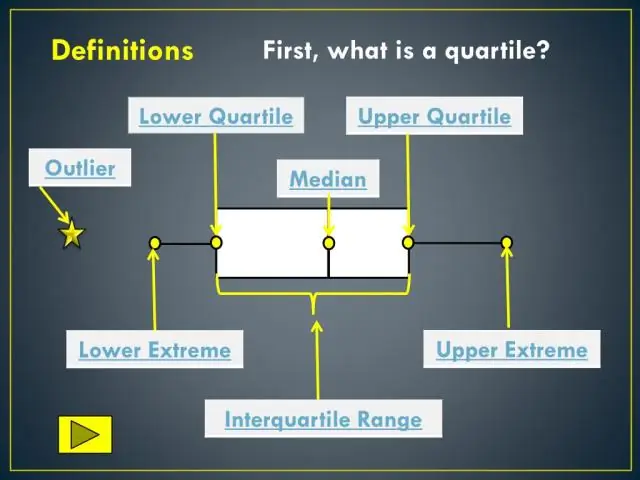

Un box e baffi plot (a volte chiamato boxplot) è un grafico che presenta informazioni da un riepilogo di cinque numeri. In un grafico a scatola e baffi: le estremità della scatola sono i quartili superiore e inferiore, quindi la scatola copre l'intervallo interquartile. la mediana è contrassegnata da una linea verticale all'interno del riquadro. Ultima modifica: 2025-01-22 17:01

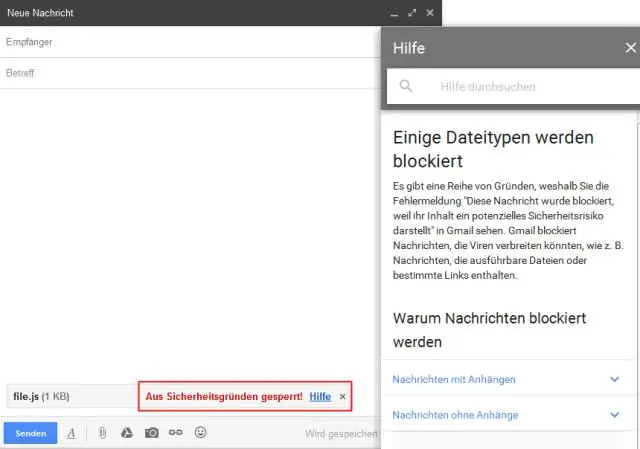

Limiti delle dimensioni dei messaggi e degli allegati in Gmail. Gmail elabora i messaggi di dimensioni fino a 25 MB. Questo limite viene applicato alla somma del testo del messaggio e dell'allegato codificato. La codifica rende la dimensione del file leggermente più grande, quindi se hai un file che è esattamente 25 MB, non passerà. Ultima modifica: 2025-01-22 17:01