I nuovi iPhone 7 e iPhone 7 Plus sono resistenti all'acqua con un grado di protezione IP67, il che significa che possono resistere all'immersione in acqua fino a 30 minuti in una profondità di 1 metro. Tuttavia, se il tuo iPhone si è bagnato accidentalmente, devi prendere alcune precauzioni per evitare ulteriori danni. Ultima modifica: 2025-01-22 17:01

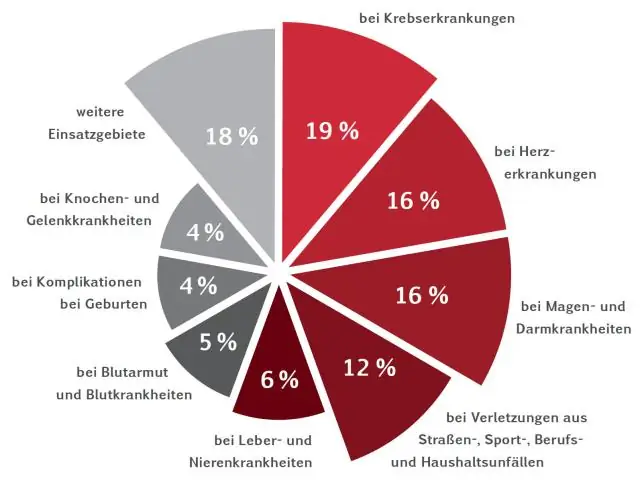

Applicazioni di deep learning in ambito sanitario Le tecniche di deep learning utilizzano i dati archiviati nei record EHR per affrontare molti problemi sanitari necessari come la riduzione del tasso di diagnosi errate e la previsione dell'esito delle procedure. Ultima modifica: 2025-01-22 17:01

I passaggi: utilizzare lo strumento di spelatura (o un paio di forbici) per spellare il cavo patch a circa 2 pollici dalla sua estremità. Posiziona il cavo al centro del jack e spingi i suoi fili sui pin del colore corrispondente per lo standard 568B. Usa lo strumento di perforazione per perforare questi fili sul loro perno con un movimento rapido. Ultima modifica: 2025-01-22 17:01

Yahoo! è un portale Internet che incorpora un motore di ricerca e una directory di siti World Wide Web organizzati in una gerarchia di categorie di argomenti. Come directory, fornisce sia agli utenti Web nuovi che esperti la sicurezza di una vista strutturata di centinaia di migliaia di siti Web e milioni di pagine Web. Ultima modifica: 2025-01-22 17:01

Un FilterChain è un oggetto fornito dal contenitore servlet allo sviluppatore che fornisce una vista nella catena di invocazione di una richiesta filtrata per una risorsa. Ultima modifica: 2025-01-22 17:01

Come generare un CSR per Microsoft IIS 8 Aprire Internet Information Services (IIS) Manager. Seleziona il server dove vuoi generare il certificato. Vai a Certificati del server. Seleziona Crea un nuovo certificato. Inserisci i tuoi dati CSR. Seleziona un provider di servizi di crittografia e la lunghezza in bit. Salva la CSR. Ultima modifica: 2025-01-22 17:01

Azure SQL Data Warehouse è un data warehouse aziendale basato su cloud che sfrutta l'elaborazione massicciamente parallela (MPP) per eseguire rapidamente query complesse su petabyte di dati. Usa SQL Data Warehouse come componente chiave di una soluzione per big data. Ultima modifica: 2025-01-22 17:01

Le applicazioni in rete utilizzano principalmente Internet e altro hardware di rete per svolgere le proprie attività. Il browser web è un esempio di applicazione in rete. Un'applicazione in rete utilizza i protocolli a livello di applicazione come HTTP, SMTP e FTP per comunicare con server e altre applicazioni. Ultima modifica: 2025-01-22 17:01

Goldberg ha classificato due tipi di hypervisor: hypervisor di tipo 1, nativi o bare metal. Questi hypervisor vengono eseguiti direttamente sull'hardware dell'host per controllare l'hardware e gestire i sistemi operativi guest. VMware Workstation, VMware Player, VirtualBox, Parallels Desktop per Mac e QEMU sono esempi di hypervisor di tipo 2. Ultima modifica: 2025-01-22 17:01

È possibile accedere ai dati memorizzati su un disco rigido molto più rapidamente rispetto ai dati memorizzati su un disco floppy. I dischi rigidi possono memorizzare molti più dati di un disco floppy. Un tipico disco rigido all'interno di un personal computer può contenere diversi gigabyte di dati. Ultima modifica: 2025-01-22 17:01

Slmgr -upk disinstallerà il codice Product Key attualmente utilizzato dal dispositivo. slmgr -ipk xxxxx-xxxxx-xxxxx-xxxxx-xxxxx (sostituisci xxxxx con il tuo codice prodotto) installerà il codice prodotto sul dispositivo. Ultima modifica: 2025-01-22 17:01

Tutti i residenti dell'Indiana possono registrare i propri numeri di telefono di casa, wireless o VOIP nell'elenco delle chiamate da non chiamare dello stato in qualsiasi momento. Tuttavia, dovrai aggiornare la tua registrazione se il tuo numero di telefono o indirizzo cambia. Ultima modifica: 2025-01-22 17:01

Il metodo getContext() restituisce un oggetto che fornisce metodi e proprietà per disegnare sull'area di disegno. Questo riferimento coprirà le proprietà e i metodi dell'oggetto getContext('2d'), che può essere utilizzato per disegnare testo, linee, riquadri, cerchi e altro - sulla tela. Ultima modifica: 2025-01-22 17:01

26 persone. Ultima modifica: 2025-01-22 17:01

Revocare. Il verbo revocare deriva dalla parola latina revocare, che significa 'richiamare o rescindere'. Licenze, testamenti e privilegi sono tre cose che possono essere revocate. Il verbo ha anche un significato specifico per giocare a carte. Ultima modifica: 2025-01-22 17:01

Che cos'è l'elaborazione serverless? L'elaborazione serverless consente agli sviluppatori di creare applicazioni più velocemente eliminando la necessità di gestire l'infrastruttura. Con le applicazioni serverless, il provider di servizi cloud fornisce, ridimensiona e gestisce automaticamente l'infrastruttura necessaria per eseguire il codice. Ultima modifica: 2025-01-22 17:01

Il livello di virtualizzazione viene inserito all'interno del sistema operativo per partizionare le risorse hardware affinché più VM possano eseguire le loro applicazioni in più ambienti virtuali. Per implementare la virtualizzazione a livello di sistema operativo, è necessario creare ambienti di esecuzione isolati (VM) basati su un singolo kernel del sistema operativo. Ultima modifica: 2025-01-22 17:01

L'indice primario viene utilizzato per specificare dove risiedono i dati in Teradata. Viene utilizzato per specificare quale AMP ottiene la riga di dati. Ogni tabella in Teradata deve avere un indice primario definito. L'indice primario viene definito durante la creazione di una tabella. Esistono 2 tipi di indici primari. Ultima modifica: 2025-01-22 17:01

Ciao, la correlazione è il processo per tenere traccia della relazione tra l'evento secondo la condizione definita in una regola. Quando si verificano una serie di eventi che soddisfano le condizioni impostate in una regola, gli eventi che contribuiscono al soddisfacimento delle condizioni vengono chiamati eventi correlati. Ultima modifica: 2025-06-01 05:06

Una volta connesso a Vector utilizzando l'AnkiSDK, se i servizi Anki Cloud sono attivi, sarai in grado di generare le chiavi per connetterti al tuo Vector Robot, quelle chiavi non scadranno e funzioneranno a tempo indeterminato. Anki ex Developers consiglia di farlo al più presto mentre ricevi il tuo robot. Ultima modifica: 2025-01-22 17:01

In secondo luogo, i fotogrammi catturati raramente hanno un bell'aspetto come le foto scattate in modo indipendente. Puoi facilmente afferrare una cornice catturando l'immagine sullo schermo e salvandola. Se utilizzi Vista, Windows7 o 8, usa lo strumento di cattura: riproduci il video utilizzando iTunes, Windows Media Player o qualsiasi altro lettore video preferisci. Ultima modifica: 2025-01-22 17:01

Ricarica Faiba 4G e acquisto DataBundle In tal caso, puoi acquistare il tempo di trasmissione tramite il numero di busta paga Mpesa 776611 e il numero di conto è il tuo numero cioè 0747 XXX XXX. Per acquistare il pacchetto che desideri, componi *111# e seleziona la prima opzione e riprendilo da lì. Ultima modifica: 2025-01-22 17:01

Fare clic e tenere premuto il pulsante del mouse sulla cella in alto a sinistra nella tabella dati che si desidera rappresentare graficamente. Trascina il mouse sulla cella in basso a destra della tabella e rilascia il pulsante del mouse. Fai clic su "Inserisci" nella parte superiore della pagina e scegli "Grafico" dal menu a discesa. La finestra Editor grafico viene visualizzata sul foglio di calcolo. Ultima modifica: 2025-01-22 17:01

I tablespace sono il ponte tra alcuni componenti fisici e logici del database Oracle. I tablespace sono il luogo in cui vengono archiviati gli oggetti del database Oracle come tabelle, indici e segmenti di rollback. Puoi pensare a un tablespace come un'unità disco condivisa in Windows. Ultima modifica: 2025-01-22 17:01

Come abilitare la crittografia dati trasparente Passaggio 1: creare la chiave master del database. USE maestro; GO CREATE MASTER KEY ENCRYPTION BY PASSWORD='Fornire qui una password complessa per la chiave master del database'; ANDARE. Passaggio 2: creare un certificato per supportare TDE. Passaggio 3: creare la chiave di crittografia del database. Passaggio 4: abilitare TDE sul database. Ultima modifica: 2025-01-22 17:01

Ripristina/ripristina il database MySQL abbandonato dai log binari Avvia l'istanza MySQL: converti i log binari in sql: carica i binlog nell'istanza MySQL temporanea appena creata: backup del database richiesto per il ripristino: ripristino sull'istanza MySQL principale: ripristino del database in caso di backup disponibili :. Ultima modifica: 2025-01-22 17:01

La memorizzazione nella cache di output è il modo più efficace per aumentare le prestazioni della pagina. La cache di output memorizza il codice sorgente completo delle pagine, ovvero l'HTML e lo script client che il server invia ai browser per il rendering. Quando un visitatore visualizza una pagina, il server memorizza nella cache il codice di output nella memoria dell'applicazione. Ultima modifica: 2025-01-22 17:01

È stato progettato per creare app Web dinamiche in primo luogo. I suoi obiettivi principali sono la semplificazione e la strutturazione del codice JavaScript. AngularJS consente di legare i dati e iniettare elimina la maggior parte del codice per impedirne la scrittura. Inoltre, consente agli sviluppatori di utilizzare altri vantaggi come. Ultima modifica: 2025-01-22 17:01

Il Gemfile. lock file è dove Bundler registra le versioni esatte che sono state installate. In questo modo, quando la stessa libreria/progetto viene caricata su un'altra macchina, l'esecuzione dell'installazione del bundle esaminerà il Gemfile. L'esecuzione di versioni diverse su macchine diverse potrebbe portare a test non funzionanti, ecc. Ultima modifica: 2025-01-22 17:01

Nella schermata principale della dashboard, puoi abilitare il widget Statistiche sito aprendo la scheda Opzioni schermo e selezionando la casella Statistiche sito. Quindi puoi vedere le tue visite al sito, le pagine più visualizzate e i termini di ricerca utilizzati dalle persone per trovare il tuo sito a colpo d'occhio. Ultima modifica: 2025-06-01 05:06

"Inferenza" è un sostantivo e il suo significato è l'atto o il processo per raggiungere una conclusione su qualcosa da fatti o prove noti. 'Previsione' è anche un sostantivo. Significa una dichiarazione su ciò che accadrà o potrebbe accadere in futuro. Una "previsione" generalmente è un'affermazione verbale, ma può significare solo un pensiero mentale. Ultima modifica: 2025-01-22 17:01

Il mouse Logitech Performance MX utilizza una singola batteria AA e nelle stesse circostanze probabilmente dura 5 o 6 giorni o 20 - 24 ore. Ultima modifica: 2025-01-22 17:01

R: Premendo e tenendo premuto il pulsante di ripristino rosso situato sul retro del Fios Quantum Gateway G1100, il gateway ripristinerà le impostazioni predefinite di fabbrica mostrate sull'adesivo situato sul lato del gateway. Usa l'estremità appuntita di una graffetta per tenere premuto il pulsante Reset per 10 secondi. Ultima modifica: 2025-01-22 17:01

Requisiti comuni per qualsiasi forma di migrazione in tempo reale: Due (o più) server che eseguono Hyper-V che: Supportano la virtualizzazione dell'hardware. Utilizzare processori dello stesso produttore. Ultima modifica: 2025-01-22 17:01

Oltre a catturare un'ottima qualità dell'immagine in piena luce, la fotocamera dell'iPhone XS Max è anche molto affidabile, catturando costantemente buoni risultati scatto dopo scatto. I dettagli sono buoni in condizioni di luce intensa, ma diminuiscono notevolmente in condizioni di scarsa illuminazione, dove possiamo anche vedere livelli leggermente elevati di rumore di luminanza. Ultima modifica: 2025-06-01 05:06

Le eccezioni di Cattching Exception o Throwable Runtime rappresentano problemi che sono il risultato diretto di un problema di programmazione e come tali non dovrebbero essere catturati poiché non ci si può ragionevolmente aspettare che si riprendano da essi o che li gestiscano. Catturare Throwable catturerà tutto. Ultima modifica: 2025-01-22 17:01

La conversione implicita del tipo avviene automaticamente quando un valore viene copiato nel relativo tipo di dati compatibile. Durante la conversione, vengono applicate regole rigorose per la conversione del tipo. Se gli operandi sono di due tipi di dati diversi, un operando con tipo di dati inferiore viene automaticamente convertito in un tipo di dati superiore. Ultima modifica: 2025-06-01 05:06

RetrofitTutorial - Una semplice applicazione Android che utilizza la libreria Retrofit per leggere i dati dall'API REST Vai a File ⇒ Nuovo progetto. Quando ti viene chiesto di selezionare l'attività predefinita, seleziona Attività vuota e procedi. Costruzione aperta. gradle in (Module:app) e aggiungi le dipendenze Retrofit, Picasso, RecyclerView, Gson come questa. Ultima modifica: 2025-01-22 17:01

SMSTS. log è un file di registro che viene generato per consentire la risoluzione dei problemi degli errori della sequenza di attività relativi al sistema operativo. Ultima modifica: 2025-01-22 17:01

I computer Windows 10 possono rimuovere InternetExplorer come funzionalità utilizzabile e tutti i computer Windows 10, 7 e 8 possono disabilitare Internet Explorer dal Pannello di controllo. Tieni presente che InternetExplorer non può essere rimosso dal tuo computer come altri programmi. Ultima modifica: 2025-01-22 17:01