Se diciamo che l'esame consiste di 90 domande. Il voto più alto che puoi ottenere è 900. Dobbiamo ottenere 750 su 900 per passare, che è circa l'80%. Quindi puoi rispondere in modo sbagliato al 20% delle domande d'esame e comunque passare. Ultima modifica: 2025-01-22 17:01

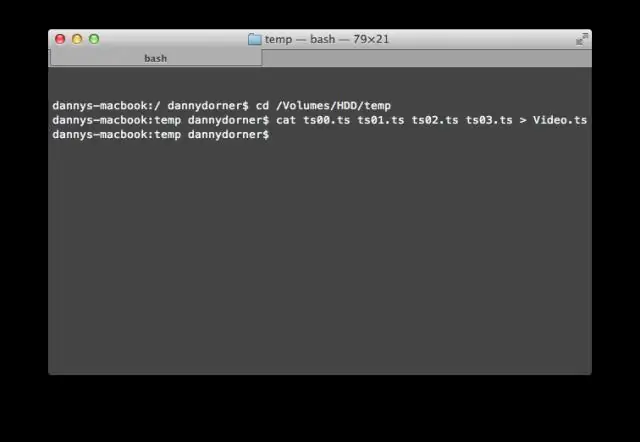

Problemi di streaming video, come i video di YouTube che non vengono riprodotti correttamente, potrebbero essere causati dalle impostazioni del browser Web, dal software di filtraggio o da una connessione Internet scadente. Problemi di riproduzione di file video potrebbero significare che hai bisogno di software aggiuntivo. I problemi di riproduzione di DVD o Blu-ray potrebbero essere causati da hardware difettoso. Ultima modifica: 2025-01-22 17:01

No. Modifica: Oracle include una JVM che viene eseguita sulla stessa macchina del database stesso, ma non viene utilizzata per eseguire alcun codice "relativo a DBMS". È lì solo per eseguire stored procedure/funzioni scritte in Java. Ultima modifica: 2025-01-22 17:01

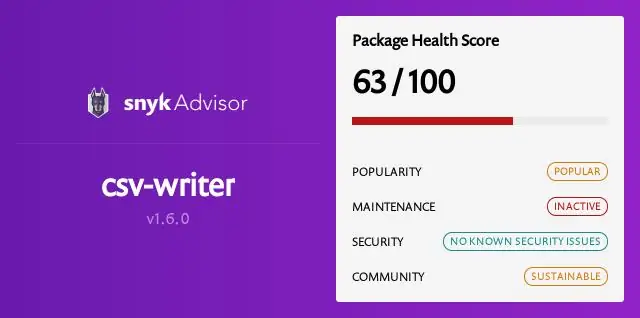

Il cosiddetto formato CSV (Comma Separated Values) è il formato di importazione ed esportazione più comune per fogli di calcolo e database. Gli oggetti reader e writer del modulo CSV leggono e scrivono sequenze. I programmatori possono anche leggere e scrivere dati sotto forma di dizionario utilizzando le classi DictReader e DictWriter. Ultima modifica: 2025-01-22 17:01

NVRAM (memoria ad accesso casuale non volatile) è una piccola quantità di memoria che il tuo Mac utilizza per memorizzare determinate impostazioni e accedervi rapidamente. Ultima modifica: 2025-01-22 17:01

La principale differenza tra loro è il modo in cui gestiscono i dati. I database relazionali sono strutturati. I database non relazionali sono orientati ai documenti. Questa cosiddetta memorizzazione del tipo di documento consente di memorizzare più "categorie" di dati in un unico costrutto o documento. Ultima modifica: 2025-01-22 17:01

Micro-Micro è un prefisso nel sistema metrico che indica un fattore di 10-6. Confermato nel 1960, il prefisso deriva dal greco Μικρός, che significa 'piccolo'. Il simbolo del prefisso deriva dalla lettera greca Μ. È l'unico prefisso SI che utilizza un carattere non dell'alfabeto latino. Ultima modifica: 2025-01-22 17:01

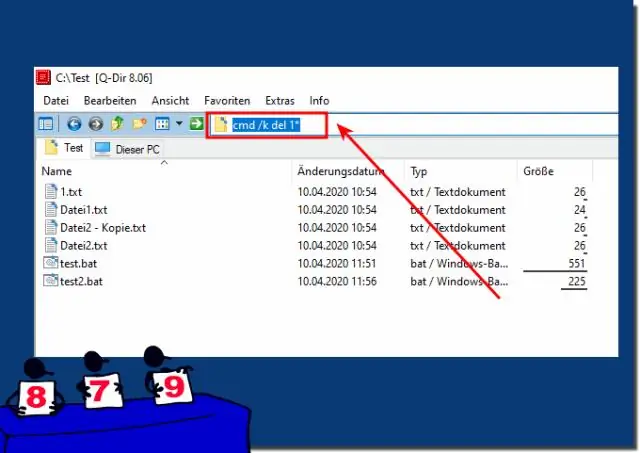

Fare clic su Start > Tutti i programmi > Accessori e fare clic con il pulsante destro del mouse su "Prompt dei comandi", quindi selezionare "Esegui come amministratore" Windows Server 2012, Windows 8, Windows Server 2012 R2, Windows 8.1 o Windows 10: il pulsante Start è nascosto in queste versioni di Windows . Fai clic con il pulsante destro del mouse sul pulsante Start che appare, vedrai un menu. Ultima modifica: 2025-01-22 17:01

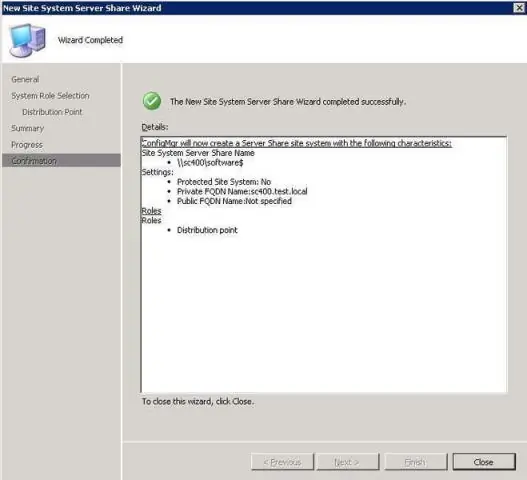

Il processo di distribuzione del software annuncia i pacchetti, che contengono programmi, ai membri di una raccolta. Il client installa quindi il software dai punti di distribuzione specificati. Se il pacchetto contiene file di origine, definire un punto di distribuzione per il pacchetto creando un'istanza di SMS_DistributionPoint. Ultima modifica: 2025-01-22 17:01

In informatica, marshalling o marshalling è il processo di trasformazione della rappresentazione in memoria di un oggetto in un formato di dati adatto per l'archiviazione o la trasmissione, ed è tipicamente utilizzato quando i dati devono essere spostati tra diverse parti di un programma per computer o da un programma a un altro. un altro. Ultima modifica: 2025-01-22 17:01

Implementare i passaggi seguenti per abilitare il database DataGuard attivo. Annullare il ripristino del supporto in standby fisico. SQL> altera il database ripristina il database in standby gestito annulla; Apri il database[PHYSICAL STANDBY] Avvia il ripristino del supporto con l'applicazione del log in tempo reale[PHYSICAL STANDBY] Controlla lo stato del database:[PHYSICAL STANDBY]. Ultima modifica: 2025-01-22 17:01

Diamo un'occhiata più da vicino ai 5 modi per organizzare il tuo JavaScript nel modo giusto. Commenta il tuo codice. Quando scrivi una nuova funzione, classe, modello, costante o qualsiasi altra cosa, lascia commenti per aiutare chi ci sta lavorando. Usa le classi ES6. Le promesse sono tue amiche. Tieni le cose separate. Usa costanti ed enumerazioni. Ultima modifica: 2025-01-22 17:01

Lo svantaggio dell'approccio timestamp è che ogni valore memorizzato nel database richiede due campi timestamp aggiuntivi: uno per l'ultima volta che il campo è stato letto e uno per l'ultimo aggiornamento. Il timestamp aumenta quindi le esigenze di memoria e l'overhead di elaborazione del database. Ultima modifica: 2025-01-22 17:01

Un bot Twitter è un tipo di software bot che controlla un account Twitter tramite l'API Twitter. Il software bot può eseguire autonomamente azioni come twittare, ritwittare, mettere mi piace, seguire, non seguire o inviare messaggi diretti ad altri account. Ultima modifica: 2025-01-22 17:01

Adafruit.io è un servizio cloud: significa semplicemente che lo eseguiamo per te e non devi gestirlo. Puoi connetterti ad esso tramite Internet. È pensato principalmente per l'archiviazione e il recupero dei dati, ma può fare molto di più. Ultima modifica: 2025-01-22 17:01

Logical Security consiste in salvaguardie software per i sistemi di un'organizzazione, tra cui identificazione dell'utente e accesso con password, autenticazione, diritti di accesso e livelli di autorità. Queste misure servono a garantire che solo gli utenti autorizzati siano in grado di eseguire azioni o accedere alle informazioni in una rete o in una workstation. Ultima modifica: 2025-01-22 17:01

Per la connessione di rete fissa Jio, è necessario utilizzare la connessione Jio FTTH (fibra a casa). In questo tecnico di connessione installerà un router (ONT) a casa tua tramite un singolo cavo in fibra. Dopo l'attivazione puoi connettere il tuo telefono fisso a questoONT, puoi goderti Internet a 100mbps tramite wifi o porta LAN di questoONT. Ultima modifica: 2025-01-22 17:01

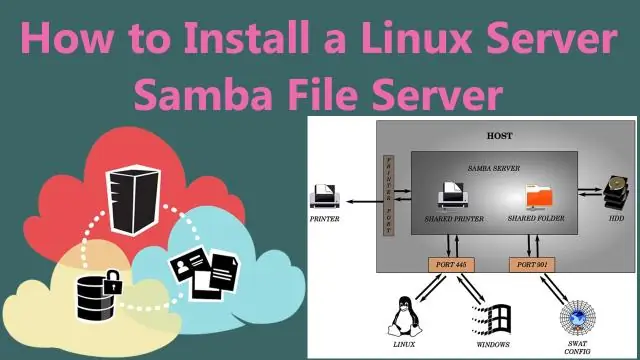

Linux Samba Server è uno dei potenti server che ti aiuta a condividere file e stampanti con sistemi operativi basati su Windows e altri. È un'implementazione open source dei protocolli Server Message Block/Common Internet File System (SMB/CIFS). Ultima modifica: 2025-01-22 17:01

Classic Load Balancer in US-East-1 costerà $ 0,025 all'ora (o un'ora parziale), più $ 0,008 per GB di dati elaborati dall'ELB. Utilizza il Calcolatore mensile semplice di AWS per determinare il prezzo del sistema di bilanciamento del carico per la tua applicazione. Ultima modifica: 2025-01-22 17:01

Il software non proprietario è un software a cui non sono associati brevetti o condizioni di copyright. Il software non proprietario è un software disponibile pubblicamente che può essere installato e utilizzato liberamente. Fornisce inoltre l'accesso completo al suo codice sorgente. Il software non proprietario può anche essere chiamato software open source. Ultima modifica: 2025-01-22 17:01

Un database e tabelle scarsamente normalizzate possono causare problemi che vanno da un'eccessiva quantità di I/O del disco e conseguenti scarse prestazioni del sistema a dati imprecisi. Una condizione normalizzata in modo improprio può comportare un'ampia ridondanza dei dati, che grava su tutti i programmi che modificano i dati. Ultima modifica: 2025-01-22 17:01

Per proteggere questi file di dati, Oracle Database fornisce Transparent Data Encryption (TDE). TDE crittografa i dati sensibili archiviati nei file di dati. Per impedire la decrittazione non autorizzata, TDE archivia le chiavi di crittografia in un modulo di sicurezza esterno al database, chiamato keystore. Ultima modifica: 2025-01-22 17:01

Il mercato della realtà virtuale cresce a un CAGR del 33,47% e dovrebbe raggiungere i 44,7 miliardi di dollari entro il 2024 - Report esclusivo di MarketsandMarkets™. Ultima modifica: 2025-01-22 17:01

Dal momento che il tuo cat5e non ha questi, puoi semplicemente concedere una coppia di fili non assegnati. I due terminatori interni all'estremità RJ-11 sono per la linea 1 e i due pin esterni sono la linea 2. NOTA: se si prevede di utilizzare Gigabit Ethernet, questo non funzionerà poiché Gigabit Ethernet richiede tutte e 4 le coppie di cavi. Ultima modifica: 2025-01-22 17:01

Ottieni Kindle Oasis 2 per $ 174,99 Questa offerta esclusiva di Prime è una sorpresa, in quanto non è stata annunciata in precedenza da Amazon. Il prezzo di Kindle Oasis 2 (una versione con pubblicità e 8 GB) è stato ridotto a $ 174,99 da $ 249,99, il che significa che risparmi $ 75 (30% del prezzo normale). Ultima modifica: 2025-01-22 17:01

Dato un grafico aciclico orientato ponderato e un vertice sorgente nel grafico, trova i percorsi più brevi dalla sorgente data a tutti gli altri vertici. Percorso minimo nel grafico aciclico orientato Inizializza dist[] = {INF, INF, ….} Crea un ordine topologico di tutti i vertici. Segui per ogni vertice u in ordine topologico. Ultima modifica: 2025-01-22 17:01

Premi Alt + Spazio per visualizzare il menu della finestra, premi S per scegliere l'opzione Dimensioni, usa i tasti freccia per ridimensionare la finestra e infine Invio per confermare. Fare clic sul pulsante Ingrandisci nell'angolo in alto a destra della finestra. Fare clic sulla barra del titolo e trascinare la finestra a sinistra, in alto oa destra del desktop. Ultima modifica: 2025-01-22 17:01

Fondamentalmente CORS consente al codice frontend js del tuo sito Web di accedere al backend del tuo sito Web con i cookie e le credenziali inseriti nel browser mentre il tuo backend rimane protetto dai js di altri siti, chiedendo al browser client di accedervi (con le credenziali ottenute dall'utente). Ultima modifica: 2025-01-22 17:01

A febbraio 2014, il 28% degli utenti adulti dell'app di messaggistica mobile aveva tra i 25 ei 34 anni. Il secondo gruppo di utenti più grande era composto da 35-44 anni con il 26%. È stato riscontrato che l'età media degli utenti adulti di WhatsApp negli Stati Uniti era di 36 anni. Ultima modifica: 2025-01-22 17:01

Quando si introduce il monitoraggio del tempo in una grande organizzazione, iniziare con un programma pilota. Mantieni l'inserimento dei dati il più semplice possibile. Comunica PERCHÉ le persone hanno bisogno di tenere traccia del tempo. Non costringere le persone a usare il timer. Non insistere sulla precisione. Compilare la scheda attività ogni giorno è molto meglio che alla fine della settimana. Ultima modifica: 2025-06-01 05:06

Sebbene la carta per acquerello non abbia alcun tipo di rivestimento, il toner potrebbe non aderire bene alla superficie della carta e la carta potrebbe non resistere bene al calore di una stampante laser. Ultima modifica: 2025-06-01 05:06

Comment TS' genera un modello per i commenti JSDoc. È adattato per i file TypeScript. Dattiloscritto viene fornito con molte annotazioni linguistiche, che non dovrebbero essere duplicate nei commenti. Per aggiungere un commento, premi Ctrl+Alt+C due volte. oppure seleziona "Codice commento" dal menu contestuale. oppure inserisci /** sopra la riga di codice. Ultima modifica: 2025-01-22 17:01

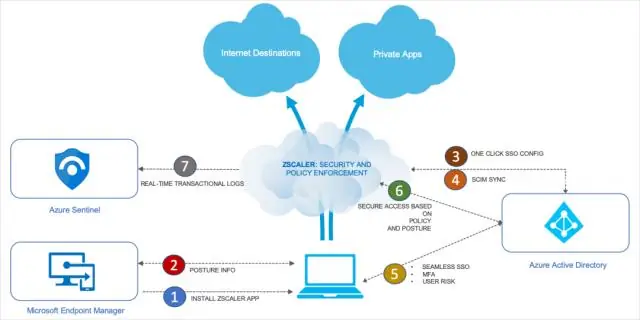

Implementazione Zero Trust Utilizza la microsegmentazione. Una persona o un programma con accesso a una di queste zone non potrà accedere a nessuna delle altre zone senza un'autorizzazione separata. Utilizza Multi-Factor Authentication (MFA) Implementa il principio del minimo privilegio (PoLP) Convalida tutti i dispositivi endpoint. Ultima modifica: 2025-01-22 17:01

Relazioni tutto/parte. Le relazioni intero/parte sono quando una classe rappresenta l'intero oggetto e le altre classi rappresentano parti. Il tutto funge da contenitore per le parti. Queste relazioni sono mostrate su un diagramma di classe da una linea con un diamante su un'estremità. Ultima modifica: 2025-01-22 17:01

Per digitare un simbolo di freccia usando il suo Alt Code in Word, inExcel ecc; Assicurati di attivare BlocNum, premi e tieni premuto il tasto Alt, digita il valore del codice Alt della freccia che desideri, ad esempio per un simbolo freccia giù, digita 2 5 sul tastierino numerico, rilascia il tasto Alt e ottieni un ↓ verso il bassofreccia. Ultima modifica: 2025-01-22 17:01

La memoria nella JVM è suddivisa in cinque parti diverse e precisamente: Area del metodo: L'area del metodo memorizza il codice della classe: codice delle variabili e dei metodi. Heap: gli oggetti Java vengono creati in quest'area. Stack Java: durante l'esecuzione dei metodi i risultati vengono archiviati nella memoria dello stack. Ultima modifica: 2025-01-22 17:01

Un podio (pl. podiums o podia) è la piattaforma rialzata su cui l'oratore sta per pronunciare il suo discorso. “Podio” deriva dalla parola grecaπόδι (pothi) che significa “piede”. La parola “podologo” (medico del piede) deriva dalla stessa fonte. Ultima modifica: 2025-01-22 17:01

Perdi 4 byte non solo una volta per riga; ma per ogni cella della riga che non è nulla. I vantaggi della colonna SPARSE sono: Gli svantaggi della colonna SPARSE sono: la colonna SPARSE non può essere applicata a text, ntext, image, timestamp, geometry, geografia o tipi di dati definiti dall'utente. Ultima modifica: 2025-01-22 17:01

Se desideri un'installazione locale della versione completa di TFS, hai bisogno di una licenza server e ogni sviluppatore ha bisogno di una licenza client. La licenza server può essere acquistata per circa $ 500 e le licenze client sono più o meno le stesse. Tuttavia, proprio come con Visual Studio Online, TFS è incluso negli abbonamenti MSDN. Ultima modifica: 2025-01-22 17:01

In genere, quando il tuo iPhone 7 Plus si carica improvvisamente molto lentamente, potrebbe essere dovuto a dispositivi di ricarica danneggiati come un cavo di ricarica danneggiato o incompatibile o un adattatore USB in uso. È anche possibile che la fonte di alimentazione non sia in grado di fornire la quantità di energia necessaria per caricare il dispositivo al ritmo previsto. Ultima modifica: 2025-01-22 17:01