The Inbetweeners Lingua(e) originale(e) Inglese N. di serie 3 N. di episodi 18 (elenco episodi) Produzione. Ultima modifica: 2025-01-22 17:01

Data Warehouse autonomo. Oracle Autonomous Data Warehouse fornisce un database facile da usare e completamente autonomo che scala in modo elastico, offre prestazioni di query veloci e non richiede amministrazione del database. Un servizio di elaborazione, archiviazione, rete e database completamente dedicato per un solo tenant. Ultima modifica: 2025-01-22 17:01

La maggior parte dei televisori a schermo piatto in questi giorni ha schermi lucidi, che agiscono come uno specchio per qualsiasi fonte di luce in una stanza (dalle finestre alle lampade). Questo perché invece di far rimbalzare la luce verso di te, un LCD con schermo opaco diffonde quell'energia luminosa su tutto lo schermo. Ultima modifica: 2025-06-01 05:06

VIDEO A tal proposito, quale database utilizza SAP HANA? sistema di gestione di database relazionali Successivamente, la domanda è: come faccio ad accedere al database HANA? Passaggio 1 - Fare clic con il pulsante destro del mouse sullo spazio Navigatore e fare clic su Aggiungi sistema.. Ultima modifica: 2025-01-22 17:01

L'ILY è un segno comune nella cultura dei non udenti che significa "Ti amo" (informale). Ultima modifica: 2025-01-22 17:01

Metro PCS è un gestore di telefonia mobile prepagato che copre parti del Nord America. Puoi trasferire il tuo numero esistente a Metro PCS utilizzando un processo chiamato portabilità del numero locale. Nella maggior parte dei casi, il processo di trasferimento richiede solo poche ore, ma nel trasferimento di numeri di rete fissa potrebbe richiedere più tempo. Ultima modifica: 2025-01-22 17:01

La risposta breve è "no". I gestori di telefonia mobile non attiveranno lo stesso numero su due telefoni diversi per motivi di sicurezza e privacy; per esempio, cosa accadrebbe se la seconda persona perdesse il telefono e ogni conversazione telefonica venisse ascoltata da un estraneo?. Ultima modifica: 2025-01-22 17:01

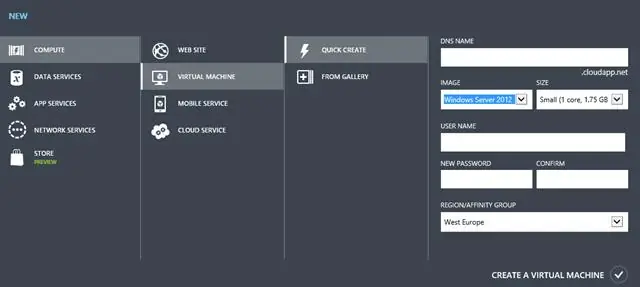

Visualizzare le prestazioni direttamente da una macchina virtuale di Azure Nel portale di Azure selezionare Macchine virtuali. Dall'elenco, scegli una VM e nella sezione Monitoraggio scegli Insights (anteprima). Seleziona la scheda Prestazioni. Ultima modifica: 2025-01-22 17:01

Formattazione rapida Selezionare una o più celle in un intervallo, tabella o rapporto di tabella pivot. Nella scheda Home, nel gruppo Stile, fare clic sulla piccola freccia per Formattazione condizionale, quindi fare clic su Evidenzia regole celle e selezionare Valori duplicati. Immettere i valori che si desidera utilizzare, quindi scegliere aformat. Ultima modifica: 2025-01-22 17:01

Flowcoat è una variante del gelcoat e viene utilizzato per ricoprire una modanatura in aria libera (usato come vernice). All'impasto viene aggiunta della cera in stirene che migra in superficie, escludendo così l'aria e consentendo una completa polimerizzazione. È necessario lavare via la cera tra le mani o se si intende dipingerci sopra. Ultima modifica: 2025-01-22 17:01

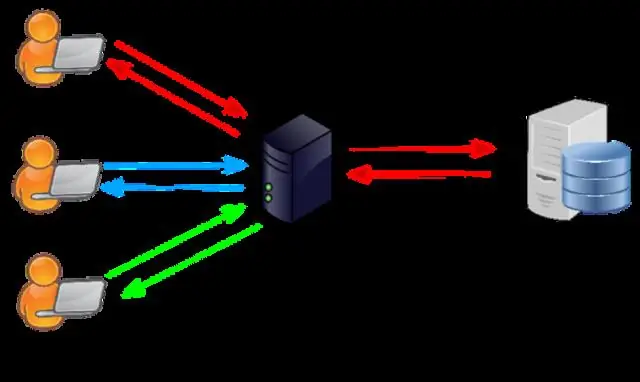

In informatica, un blocco o mutex (da mutua esclusione) è un meccanismo di sincronizzazione per imporre limiti all'accesso a una risorsa in un ambiente in cui sono presenti molti thread di esecuzione. Un blocco è progettato per applicare una politica di controllo della concorrenza di mutua esclusione. Ultima modifica: 2025-01-22 17:01

Collegamento di un dominio GoDaddy al tuo sito Squarespace. Se hai acquistato un dominio da GoDaddy e vuoi mantenerlo registrato con loro, puoi collegarlo al tuo sito seguendo questa guida. Il tuo dominio potrebbe qualificarsi per un anno gratuito di hosting. Squarespace può aiutarti con qualsiasi problema con il tuo dominio direttamente. Ultima modifica: 2025-01-22 17:01

I raccordi per tubi CPVC sono incollati al CPVC utilizzando una colla a base di solventi per fondere i tubi ai raccordi. La colla a base di solvente ammorbidisce il tubo PEX e il giunto non regge. Tuttavia, i raccordi a pressione sono compatibili con quasi tutti i tipi di tubi idraulici, inclusi PEX e CPVC. Ultima modifica: 2025-01-22 17:01

Quando si spegne il computer, i dati memorizzati nella RAM vengono eliminati. La ROM è un tipo di memoria non volatile. I dati nella ROM vengono scritti in modo permanente e non vengono cancellati quando si spegne il computer. Ultima modifica: 2025-01-22 17:01

Accedi alla console ECS, scegli il cluster su cui è in esecuzione il tuo servizio, scegli Servizi e seleziona il servizio. Nella pagina del servizio, scegli Auto Scaling, Aggiorna. Assicurati che il numero di attività sia impostato su 2. Questo è il numero predefinito di attività che il tuo servizio eseguirà. Ultima modifica: 2025-01-22 17:01

Qui in questo post, spiegherò i Framework di automazione dei test più popolari. Framework di scripting lineare. Struttura di test modulare. Framework di test guidato dai dati. Framework di test guidato da parole chiave> Framework di test ibrido. Framework di sviluppo guidato dal comportamento. Ultima modifica: 2025-01-22 17:01

Così tanti utenti PS4 scelgono un disco rigido esterno da 4 tb per espandere la capacità di archiviazione della loro console. Con quella capacità specificata, puoi installare fino a 100 giochi senza esaurire lo spazio. Ultima modifica: 2025-01-22 17:01

Come eliminare pagine da PDF: Apri il PDF in Acrobat. Scegli lo strumento Organizza pagine dal riquadro di destra. Selezionare una miniatura della pagina che si desidera eliminare e fare clic sull'icona Elimina per eliminare la pagina. Viene visualizzata una finestra di dialogo di conferma. Salva il PDF. Ultima modifica: 2025-01-22 17:01

Secondo gli esperti di sicurezza, un effetto cyber si riferisce in genere a un hack, un'interruzione o un altro impatto sulla rete di un avversario. Ultima modifica: 2025-01-22 17:01

Le porte di attacco più utilizzate sono state Microsoft-DS (porta 445), utilizzata nel 29% degli attacchi; Telnet (porta 23), nel 7,2 per cento degli attacchi; Microsoft Terminal Services (porta 3389), nel 5,7% degli attacchi; e Microsoft SQL Server (porta 1433), utilizzato nel 5,3% degli attacchi. Ultima modifica: 2025-01-22 17:01

Analisi di sistema Si tratta di studiare i processi aziendali, raccogliere dati operativi, comprendere il flusso di informazioni, scoprire i colli di bottiglia e sviluppare soluzioni per superare le debolezze del sistema in modo da raggiungere gli obiettivi organizzativi. Ultima modifica: 2025-01-22 17:01

Passare alla visualizzazione a schermo intero o normale in Excel Per passare alla visualizzazione a schermo intero, nella scheda Visualizza, nel gruppo Visualizzazioni cartella di lavoro, fare clic su Schermo intero. Per tornare alla visualizzazione normale dello schermo, fare clic con il pulsante destro del mouse in un punto qualsiasi del foglio di lavoro, quindi fare clic su Chiudi schermo intero. Ultima modifica: 2025-01-22 17:01

Il metodo parseDouble() di Java Doubleclass è un metodo integrato in Java che restituisce un newdouble inizializzato al valore rappresentato dalla stringaspecificata, come avviene con il metodo valueOf della classe Double.Tipo di ritorno: restituisce un valore double rappresentato dall'argomentostring. Ultima modifica: 2025-01-22 17:01

Eseguire il backup delle foto da un sistema Windows o macOS Vai alla pagina di Google per la sua app "Backup e sincronizzazione". Fai clic su "Inizia" e accedi al tuo account Google. Scegli se vuoi solo eseguire il backup di foto e video o anche di altri file. A questo punto, puoi selezionare da quali cartelle vuoi salvare le tue foto. Ultima modifica: 2025-01-22 17:01

Questa pianta bella ma resistente dà il meglio di sé in pieno sole e si comporta bene in aree con calore caldo e riflesso. Non piantare in zone ombreggiate in quanto ciò li farà crescere con le gambe lunghe. La malva del globo si auto-semina e le piantine possono essere spostate e trapiantate in autunno, se lo si desidera. Ultima modifica: 2025-01-22 17:01

Modifica il valore TTL per i tuoi record DNS Segui le indicazioni per accedere a DNS Manager. Fare clic su Modifica. Nella colonna TTL, fai clic sul valore che desideri modificare. Seleziona il nuovo valore che desideri utilizzare. Fare clic su Salva file zona. Ultima modifica: 2025-01-22 17:01

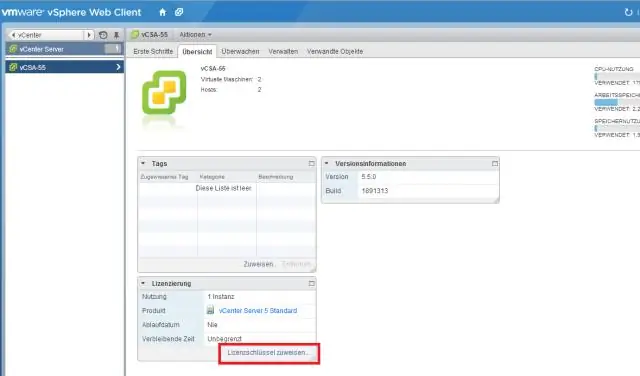

VMware ESXi ha una versione gratuita ea pagamento. La versione gratuita è in qualche modo limitata, consente una scalabilità limitata e non può essere gestita tramite un server di gestione centrale –vCenter. Tuttavia, l'ESXi gratuito (chiamato anche VMware ESXi Hypervisor) può connettersi allo storage remoto in cui è possibile creare, archiviare ed eseguire una VM. Ultima modifica: 2025-06-01 05:06

Il legno trattato a pressione è resistente alle termiti, ma assicurati che non ci sia contatto con il terreno. Il legno trattato a pressione è legno che ha avuto un conservante chimico forzato nei pori per formare una barriera che resiste alla decomposizione e agli insetti mangiatori di legno come le termiti e le formiche carpentiere. Ultima modifica: 2025-01-22 17:01

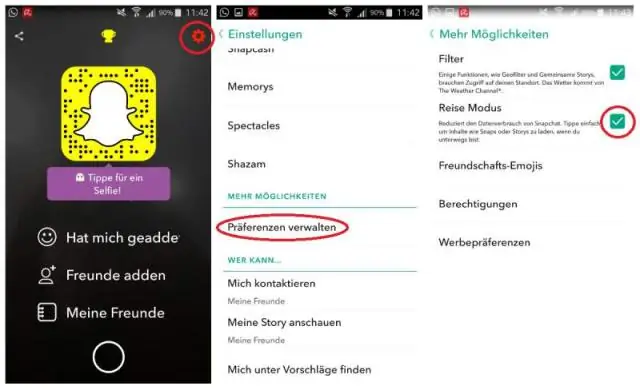

All'inizio di questa settimana Snapchat ha aggiornato le sue app mobili con un paio di nuove funzionalità, una delle quali l'azienda chiama Modalità viaggio. Se abilitata, questa nuova funzione impedirà ai contenuti di cose come Storie di caricarsi automaticamente in background quando lo smartphone è connesso a un cellulare. Ultima modifica: 2025-01-22 17:01

Servizi PAM Il modulo del servizio PAM è una libreria che fornisce l'autenticazione e altri servizi di sicurezza ad applicazioni come login o FTP. Esistono quattro tipi di servizi PAM: Moduli del servizio di autenticazione. Moduli di gestione dell'account. Ultima modifica: 2025-06-01 05:06

In teoria, si esegue un cavo dal router a una presa e si collega un altro adattatore da qualche altra parte in casa per eseguire anche una connessione cablata o wireless. Ovviamente questo funzionerà meglio per lo scenario del seminterrato, ma può anche essere utile per il cortile se c'è una presa vicino alla porta o alla finestra. Ultima modifica: 2025-01-22 17:01

Se vuoi eliminare tutti i file. puoi fare lo stesso usando git rm -r. Fai un git add -A dalla parte superiore della copia di lavoro, dai un'occhiata a git status e/o git diff --cached per rivedere cosa stai per fare, quindi git commit il risultato. Ultima modifica: 2025-01-22 17:01

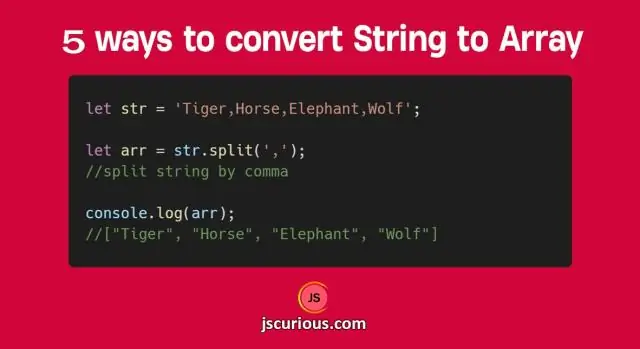

L'array di stringhe Java viene utilizzato per contenere un numero fisso di stringhe. L'array di stringhe Java è fondamentalmente un array di oggetti. Esistono due modi per dichiarare un array di stringhe: dichiarazione senza dimensione e dichiarazione con dimensione. Esistono due modi per inizializzare l'array di stringhe: al momento della dichiarazione, popolando i valori dopo la dichiarazione. Ultima modifica: 2025-06-01 05:06

La prima ragione per cui Atena ha punito Medusa invece di Poseidone è: non poteva punire Poseidone. Dopotutto, Poseidone era il principale dio del mare. Solo Zeus poteva avere la possibilità di punire Poseidone per quello che aveva fatto. Atena la dea della guerra non poteva. Ultima modifica: 2025-01-22 17:01

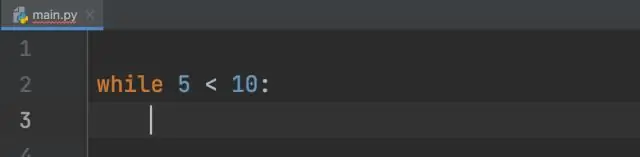

Un'ultima nota sull'annidamento dei loop è che è possibile inserire qualsiasi tipo di loop all'interno di qualsiasi altro tipo di loop. Ad esempio, un ciclo for può essere all'interno di un ciclo per un po' o viceversa. Ultima modifica: 2025-01-22 17:01

Clustering K-Means Seleziona k punti a caso come centri del cluster. Assegna gli oggetti al loro centro di cluster più vicino in base alla funzione della distanza euclidea. Calcola il baricentro o la media di tutti gli oggetti in ogni cluster. Ripeti i passaggi 2, 3 e 4 finché non vengono assegnati gli stessi punti a ciascun cluster in round consecutivi. Ultima modifica: 2025-01-22 17:01

Domande per il colloquio di lavoro dell'amministratore di rete Come si fa a rimanere aggiornati sulle proprie competenze e competenze tecniche? Appartieni a qualche gruppo di utenti online? Descrivi la tua più grande avversità tecnica e come l'hai gestita. Qual è la tua esperienza di gestione della configurazione? Come è configurata la tua rete domestica? Come archivi la tua rete?. Ultima modifica: 2025-01-22 17:01

Rimuovere la parte superiore della scatola di giunzione. Inserire i singoli conduttori da ciascuna estremità del cavo nelle fessure di perforazione nella scatola. Abbina il colore del conduttore alla guida colori stampata sulla scatola. Premere i singoli fili in posizione utilizzando uno strumento di perforazione 110. Ultima modifica: 2025-01-22 17:01

IOPS in realtà è uguale alla profondità della coda divisa per la latenza e IOPS di per sé non considera la dimensione del trasferimento per un singolo trasferimento su disco. È possibile convertire IOPS in MB/sec e MB/sec in latenza purché si conoscano la profondità della coda e le dimensioni del trasferimento. Ultima modifica: 2025-01-22 17:01

Il metodo call by reference per passare argomenti a una funzione copia l'indirizzo di un argomento nel parametro formale. All'interno della funzione, l'indirizzo viene utilizzato per accedere all'argomento effettivo utilizzato nella chiamata. Significa che le modifiche apportate al parametro influiscono sull'argomento passato. Ultima modifica: 2025-01-22 17:01